安全风险检测方法、装置、电子设备和存储介质与流程

本申请涉及信息安全,具体涉及安全风险检测方法、装置、电子设备和存储介质。

背景技术:

1、云原生(cloud-native)技术有利于各组织在公有云、私有云和混合云等新型动态环境中,构建和运行可弹性扩展的应用。

2、目前,云原生领域的风险扫描工具大多采用opa(open policy agent开放策略代理)+rego(一种高级声明性语言)的方案进行规则匹配,通过规则匹配进行漏洞检测。但在利用规则匹配进行漏洞检测时,漏洞检出率和准确性不高,因此,需要一种安全风险检测方法来提高检测的准确性和可靠性。

技术实现思路

1、鉴于以上问题,本申请提供一种安全风险检测方法、装置、电子设备和存储介质,其能够通过无损的漏洞复现来进行漏洞验证,从而提高检测的准确性和可靠性。

2、本申请实施例是采用以下技术方案来实现的:

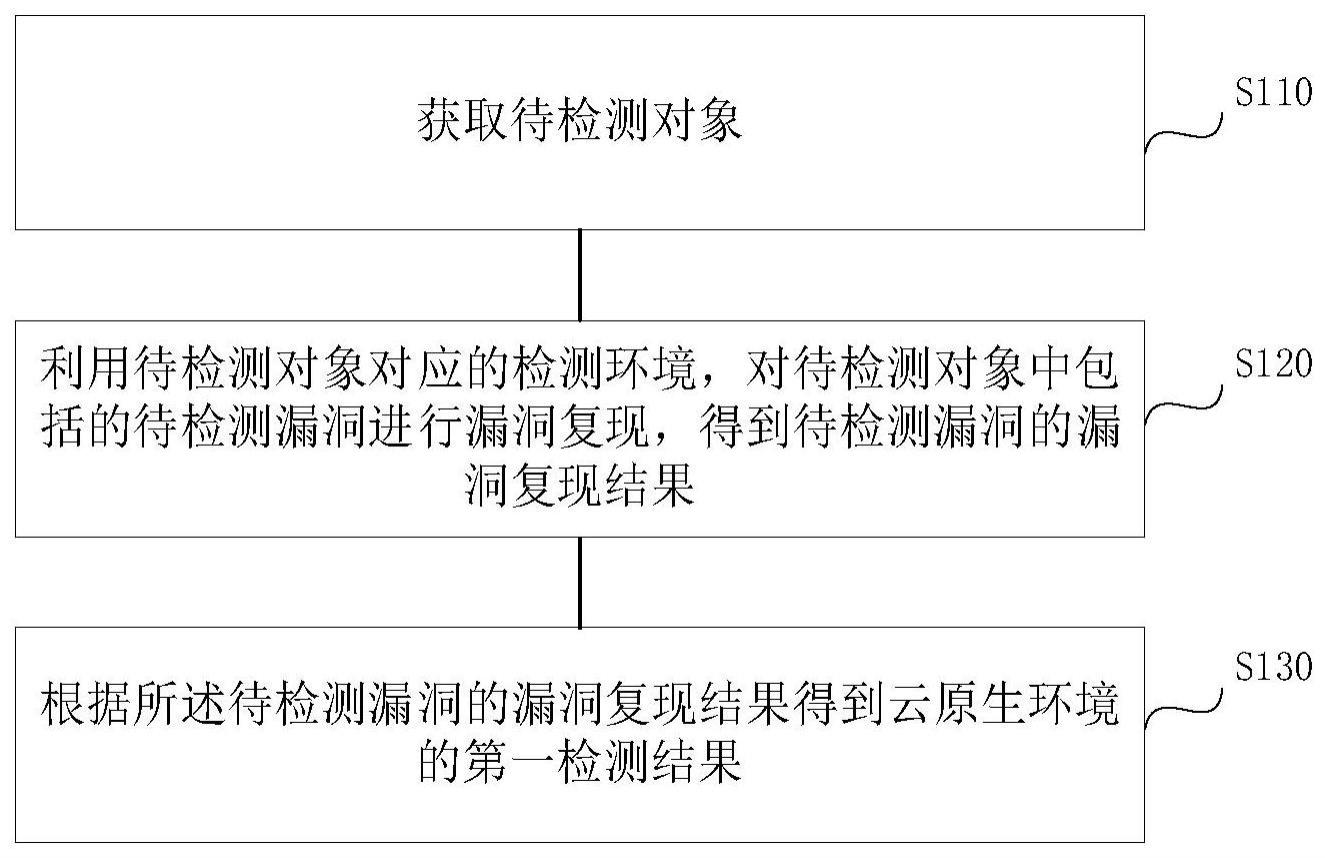

3、第一方面,本申请实施例提供了一种安全风险检测方法,所述方法包括:获取待检测对象;利用所述待检测对象对应的检测环境,对所述待检测对象中包括的待检测漏洞进行漏洞复现,得到所述待检测漏洞的漏洞复现结果,所述待检测环境基于所述待检测对象的镜像文件构建;根据所述待检测漏洞的漏洞复现结果得到云原生环境的第一检测结果。

4、第二方面,本申请实施例提供了一种安全风险检测装置,所述装置包括:获取模块,用于获取待检测对象;复现模块,用于利用所述待检测对象对应的检测环境,对所述待检测对象中包括的待检测漏洞进行漏洞复现,得到所述待检测漏洞的漏洞复现结果,所述待检测环境基于所述待检测对象的镜像文件构建;输出模块,用于根据所述待检测漏洞的漏洞复现结果得到云原生环境的第一检测结果。。

5、在一些实施方式中,安全风险检测装置还包括环境构建模块,环境构建模块用于构建对待检测对象进行检测的检测环境;进一步的,环境构建模块包括容器启动单元、pod创建单元和部署单元;容器启动单元用于基于第一检测方式创建容器,并拉取待检测对象的镜像文件,并将镜像文件存在至容器内;pod创建单元用于将存放有镜像文件的容器进行封装,得到封装单元;部署单元用于将封装单元部署到待检测对象所在的节点,以利用封装单元包含的镜像文件构建对待检测对象进行检测的检测环境。

6、在一些实施方式中,复现模块包括程序选取单元和执行单元;程序选取单元用于根据待检测对象的待检测漏洞,从程序库中确定该待检测漏洞对应的漏洞复现程序,程序库包括至少一种漏洞复现程序;执行单元用于利用检测环境执行漏洞复现程序,对待检测漏洞进行漏洞复现,得到待检测漏洞的漏洞复现结果。

7、在一些实施方式中,若待检测对象的待检测漏洞中包含授权漏洞时,复现模块利用检测环境执行漏洞复现程序,对授权漏洞进行漏洞复现,得到授权漏洞的漏洞复现结果。

8、在一些实施方式中,复现模块还包括未授权检测单元;未授权检测单元用于在待检测对象的待检测漏洞中包含未授权漏洞时,通过检测环境向待检测对象发送未授权漏洞对应的未授权数据包;并利用检测环境获得待检测对象对未授权数据包的响应结果;基于响应结果得到未授权漏洞的漏洞复现结果。

9、在一些实施方式中,安全风险检测装置还包括规则匹配模块。规则匹配模块用于对待检测对象的待检测漏洞进行规则匹配,得到待检测漏洞的检测结果。

10、进一步的,规则匹配模块包括选择单元、匹配单元和检测单元。获取模块还用于获取待检测对象的配置信息;选择单元用于基于待检测对象中的待检测漏洞的类型,从规则集中确定该待检测漏洞对应的预设检测规则,规则集包括至少一个预设检测规则;匹配单元用于将配置信息与预设检测规则的预设配置信息进行匹配,得到匹配结果,预设检测规则为待检测对象的待检测漏洞对应的检测规则;检测单元用于若匹配结果满足预设匹配条件,则基于预设检测规则对待检测对象的待检测漏洞进行检测,得到该待检测漏洞的检测结果,输出模块还用于基于检测结果得到云原生环境的第二检测结果。

11、在一些实施方式中,获取模块还还用于获取待检测对象的版本信息;匹配单元基于版本信息与漏洞库中多个预置漏洞对应的对象版本信息进行匹配,得到待检测对象与各预置漏洞的匹配结果,漏洞库包括多个预置漏洞和每个预置漏洞对应的对象版本信息;输出模块还用于根据待检测对象与各预置漏洞的匹配结果,得到云原生环境的的第三检测结果。

12、第三方面,本申请实施例提供了一种电子设备,电子设备包括:一个或多个处理器;存储器;一个或多个程序,其中所述一个或多个程序被存储在所述存储器中并被配置为由所述一个或多个处理器执行,所述一个或多个程序配置用于执行上述安全风险检测方法。

13、第四方面,本申请实施例提供了一种计算机可读存储介质,所述计算机可读存储介质存储有程序代码,所述程序代码可被处理器调用执行上述安全风险检测方法。

14、本申请实施例提供的安全风险检测方法、装置、电子设备和存储介质;安全风险检测方法通过获取待检测对象,并利用待检测对象对应的检测环境,对待检测对象中包括的待检测漏洞进行漏洞复现,得到待检测漏洞的漏洞复现结果,待检测环境基于待检测对象的镜像文件构建;根据待检测漏洞的漏洞复现结果得到云原生环境的第一检测结果。通过采用本申请提供的安全风险检测方法,由于在检测环境中对待检测对象的待检测漏洞进行漏洞复现,使得整个漏洞复现过程是在新搭建出的检测环境中进行,减小了漏洞复现对原始运行环境的影响;同时,通过漏洞复现结果获得待检测漏洞的真实情况,从而实现了对云原生环境的漏洞检测。

15、本申请的这些方面或其他方面在以下实施例的描述中会更加简明易懂。

技术特征:

1.一种安全风险检测方法,其特征在于,包括:

2.根据权利要求1所述的安全风险检测方法,其特征在于,所述待检测环境基于所述待检测对象的镜像文件构建,包括:

3.根据权利要求1所述的安全风险检测方法,其特征在于,所述利用所述待检测对象对应的检测环境,对所述待检测对象中包括的待检测漏洞进行漏洞复现,得到所述待检测漏洞的漏洞复现结果,包括:

4.根据权利要求3所述的安全风险检测方法,其特征在于,所述利用所述检测环境执行所述漏洞复现程序,对所述待检测漏洞进行漏洞复现,得到所述待检测漏洞的漏洞复现结果,包括:

5.根据权利要求1所述的安全风险检测方法,其特征在于,所述获取待检测对象之后,所述方法还包括:

6.根据权利要求5所述的安全风险检测方法,其特征在于,所述将所述配置信息与预设检测规则的预设配置信息进行匹配,得到匹配结果之前,包括:

7.根据权利要求5所述的安全风险检测方法,其特征在于,若所述配置信息中包含所述待检测对象的版本信息,所述方法还包括:

8.一种安全风险检测装置,使用所述权利要求1-7的任一所述的方法,其特征在于,包括:

9.一种电子设备,其特征在于,包括:

10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质存储有程序代码,所述程序代码可被处理器调用执行如权利要求1-7中任意一项所述的方法。

技术总结

本申请提供一种安全风险检测方法、装置、电子设备和存储介质,安全风险检测方法包括:获取待检测对象,利用待检测对象对应的检测环境,对待检测对象中包括的待检测漏洞进行漏洞复现,得到待检测漏洞的漏洞复现结果,待检测环境基于待检测对象的镜像文件构建;根据待检测漏洞的漏洞复现结果得到云原生环境的第一检测结果;通过采用本申请提供的方法,在检测环境中对待检测对象的待检测漏洞进行漏洞复现,通过漏洞复现结果获得待检测漏洞的真实情况,从而提高了漏洞的检出率和准确率。

技术研发人员:杨晓鹏,陈松,吴鹤意,闫凡

受保护的技术使用者:深圳市深信服信息安全有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!