一种数据脱敏方法、系统和设备与流程

本申请涉及数据处理,尤其涉及一种数据脱敏方法、系统和设备。

背景技术:

1、近年来随着互联网和移动应用的普及,大众生活更加便捷化,但由此引发的数据泄漏事件也炒得沸沸扬扬。数据信息的各种入侵行为和犯罪活动接踵而至,数据安全保密性受到严重的影响,它不仅关系到个人隐私、商业隐私,甚至直接影响国家安全。工信部多次强调公众隐私安全,要实现敏感隐私数据的可靠保护。

2、现有的脱敏技术中对数据进行脱敏,如果对数据进行脱敏,需要对整个业务系统进行改动和开发,工作量比较大,操作复杂。

技术实现思路

1、为此,本申请提供一种数据脱敏方法、系统和设备,可以在不改动业务系统的情况下,对数据进行脱敏,减少工作量。

2、为实现以上目的,本申请采用如下技术方案:

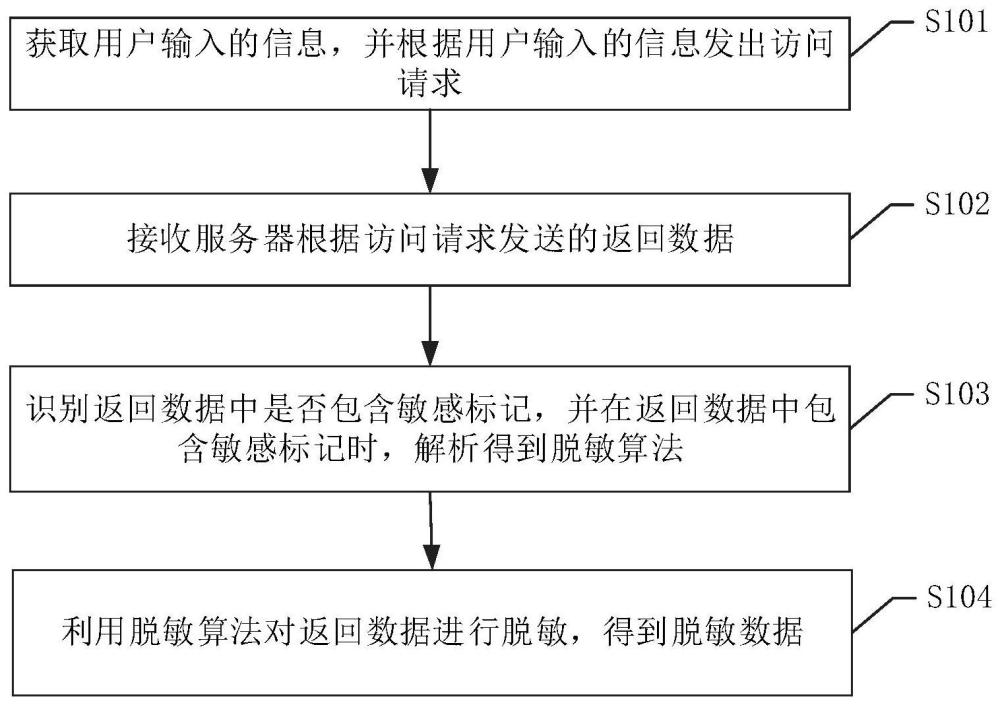

3、第一方面,本申请提供一种数据脱敏方法,应用于客户端,包括:

4、获取用户输入的信息,并根据用户输入的信息发出访问请求;

5、接收服务器根据访问请求发送的返回数据;

6、识别返回数据中是否包含敏感标记,并在返回数据中包含敏感标记时,解析得到脱敏算法;

7、利用脱敏算法对返回数据进行脱敏,得到脱敏数据。

8、第二方面,一种数据脱敏方法,应用于服务器,包括:

9、获取客户端发送的访问请求,并根据访问请求获取响应数据,其中,访问请求中携带请求资源路径;

10、根据请求资源路径判断响应数据是否需要进行敏感处理;

11、在确定响应数据需要进行敏感处理的情况下,判断响应数据是否为敏感数据;

12、如果所述响应数据为敏感数据,则查找与所述响应数据对应的脱敏算法,并将所述脱敏算法作为敏感标识添加到响应数据中;

13、将包含敏感标记的响应数据作为返回数据。

14、进一步地,根据请求资源路径判断响应数据是否需要进行敏感处理,包括:

15、判断所述请求资源路径是否在接口管控规范表内,如果所述请求资源路径与所述接口管控规范表内预先存储的资源路径相匹配,则所述请求资源路径在接口管控规范表内,所述响应数据需要进行敏感处理。

16、进一步地,所述判断所述响应数据是否为敏感数据,如果所述响应数据为敏感数据,则查找与所述响应数据对应的脱敏算法,并将所述脱敏算法作为敏感标识添加到响应数据中,包括:

17、获取所述响应数据的关键字,将所述关键字和所述脱敏规则标识进行匹配;

18、如果所述关键字和所述脱敏规则标识相匹配,则所述响应数据为敏感数据,将与所述关键字相匹配的所述脱敏规则标识作为目标脱敏规则标识;

19、利用所述目标脱敏规则标识查找脱敏算法,得到与所述响应数据对应的脱敏算法;

20、将脱敏算法作为敏感标识添加到响应数据中。

21、进一步地,所述将所述关键字和所述脱敏规则标识进行匹配之后,还包括:

22、如果所述关键字和所述脱敏规则标识不匹配,则将所述响应数据作为返回数据。

23、进一步地,所述根据所述请求资源路径判断所述响应数据是否需要进行敏感处理之前,还包括:

24、从服务器的配置文件中读取敏感处理的配置数据;

25、利用配置数据判断是否打开所述敏感处理,如果所述配置数据为第一预设数据,则打开所述敏感处理,并获取所述请求资源路径;

26、如果配置数据为第二预设数据,则关闭所述敏感处理。

27、第三方面,一种数据脱敏系统,其特征在于,应用于客户端,包括:

28、获取模块,用于获取用户输入的信息,并根据所述用户输入的信息发出访问请求;

29、接收模块,用于接收服务器根据所述访问请求发送的返回数据;

30、识别模块,用于识别所述返回数据中是否包含敏感标记,并在所述返回数据中包含敏感标记时,解析得到脱敏算法;

31、脱敏模块,利用所述脱敏算法对所述返回数据进行脱敏,得到脱敏数据。

32、第四方面,一种数据脱敏设备,包括:

33、处理器和存储器;

34、处理器与存储器通过通信总线相连接;

35、其中,处理器,用于调用并执行存储器中存储的程序;

36、存储器,用于存储程序,程序至少用于执行第一方面的一种数据脱敏方法,或,第二方面任一项的一种数据脱敏方法。

37、本申请提供的技术方案可以包括以下有益效果:

38、本申请通过在客户端接收服务器发送的返回数据,并识别返回数据中是否包含敏感标识,并在返回数据中包含敏感标记时,解析得到脱敏算法,利用脱敏算法对返回数据进行脱敏得到脱敏数据,不需要对业务系统进行改动就可以实现数据脱敏,减少工作量。

39、当理解的是,以上的一般描述和后文的细节描述仅是示例性和解释性的,并不能限制本申请。

技术特征:

1.一种数据脱敏方法,其特征在于,应用于客户端,包括:

2.一种数据脱敏方法,其特征在于,应用于服务器,包括:

3.根据权利要求2所述的方法,其特征在于,所述根据所述请求资源路径判断所述响应数据是否需要进行敏感处理,包括:

4.根据权利要求2所述的方法,其特征在于,所述判断所述响应数据是否为敏感数据,如果所述响应数据为敏感数据,则查找与所述响应数据对应的脱敏算法,并将所述脱敏算法作为敏感标识添加到响应数据中,包括:

5.根据权利要求4所述的方法,其特征在于,所述将所述关键字和所述脱敏规则标识进行匹配之后,还包括:

6.根据权利要求3所述的方法,其特征在于,所述根据所述请求资源路径判断所述响应数据是否需要进行敏感处理之前,还包括:

7.一种数据脱敏系统,其特征在于,应用于客户端,包括:

8.一种数据脱敏设备,其特征在于,包括:

技术总结

本申请涉及一种数据脱敏方法、系统和设备,涉及数据处理技术领域。该方法获取用户输入的信息,并根据用户输入的信息发出访问请求;接收服务器根据访问请求发送的返回数据;识别返回数据中是否包含敏感标记,并在返回数据中包含敏感标记时,解析得到脱敏算法;利用脱敏算法对返回数据进行脱敏,得到脱敏数据。本方法可以在不改动业务系统的情况下,对数据进行脱敏,减少工作量。

技术研发人员:李玉,刘亚军,张俊,代庆国

受保护的技术使用者:北京信格科技有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!