一种数据隐藏方法、数据处理方法及相关装置与流程

本申请实施例涉及数据处理领域,尤其涉及一种数据隐藏方法、数据处理方法及相关装置。

背景技术:

1、在企业计算机管控场景下,管控软件通常以服务的形式存在于操作系统中。管控软件能够对端进行管理控制。若管控软件所对应的文件未受到保护,某些受管控的用户可能会使用一些手段删除、破坏管控软件,导致管控软件对应的文件无法正常使用,可能造成受控端涉密风险。

2、管控软件所对应的文件即为受保护文件,然而,现有的方案中,并没有涉及对受保护文件的保护措施,受管控的用户可以轻易地找到受保护文件,并对受保护文件进行篡改、删除等非法操作,从而在管控工作方面带来极大的不便。

技术实现思路

1、本申请实施例提供了一种数据隐藏方法、数据处理方法及相关装置。

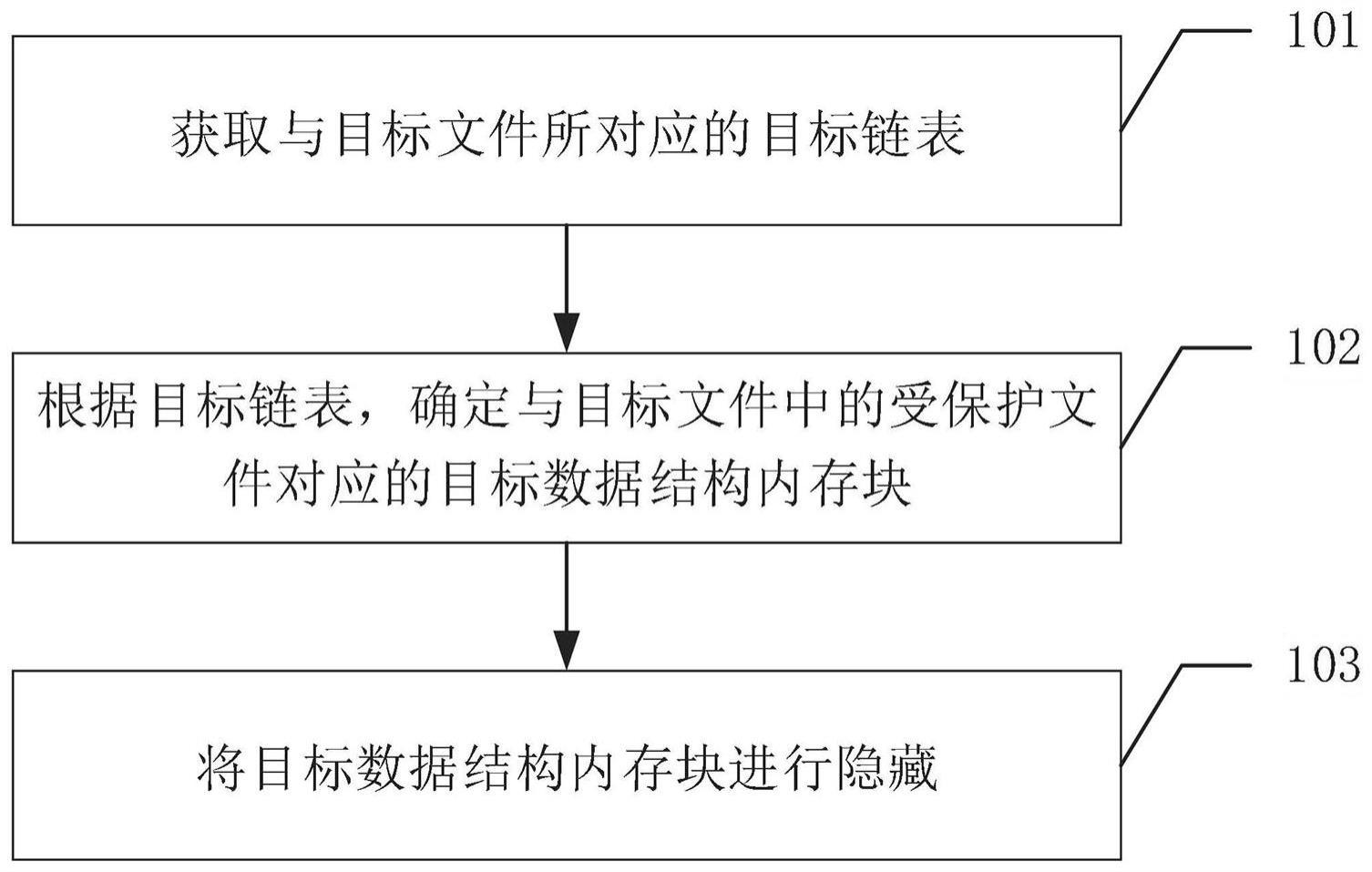

2、一种数据隐藏方法,包括:

3、获取与目标文件所对应的目标链表,所述目标链表由多个数据结构内存块构成;

4、根据所述目标链表,确定与所述目标文件中的受保护文件对应的目标数据结构内存块;

5、将所述目标数据结构内存块进行隐藏。

6、可选的,所述获取与目标文件所对应的目标链表之前,所述方法还包括:

7、判断所述目标文件与所述受保护文件的父目录是否相同;

8、若相同,则执行“获取与目标文件所对应的目标链表”步骤。

9、可选的,当所述目标数据结构内存块对应所述目标链表的第一个节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

10、将所述目标链表的第二个节点的内容复制到第一个节点,并将第一个节点的指针指向所述目标链表的第三个节点。

11、可选的,当所述目标数据结构内存块对应所述目标链表的中间节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

12、将所述目标数据结构内存块对应的节点的上一个节点的指针指向所述目标数据结构内存块对应的节点的下一个节点。

13、可选的,当所述目标数据结构内存块对应所述目标链表的最后一个节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

14、将所述目标链表的最后一个节点的上一个节点的指针指向空。

15、一种数据处理方法,包括:

16、获取目标应用程序进程中的目标文件及与所述目标文件对应的目标链表;

17、添加预设的后处理回调函数,以根据所述后处理回调函数从所述目标链表中找到与所述目标文件中的受保护文件对应的目标数据结构内存块,并将所述目标数据结构内存块进行隐藏。

18、一种数据隐藏装置,包括:

19、获取单元,用于获取与目标文件所对应的目标链表,所述目标链表由多个数据结构内存块构成;

20、确定单元,用于根据所述目标链表,确定与所述目标文件中的受保护文件对应的目标数据结构内存块;

21、隐藏单元,用于将所述目标数据结构内存块进行隐藏。

22、一种数据处理装置,包括:

23、第一添加单元,用于获取目标应用程序进程中的目标文件及与所述目标文件对应的目标链表;

24、第二添加单元,用于添加预设的后处理回调函数,以根据所述后处理回调函数从所述目标链表中找到与所述目标文件中的受保护文件对应的目标数据结构内存块,并将所述目标数据结构内存块进行隐藏。

25、一种计算机设备,包括:

26、中央处理器,存储器以及输入输出接口;

27、所述存储器为短暂存储存储器或持久存储存储器;

28、所述中央处理器配置为与所述存储器通信,并执行所述存储器中的指令操作以执行前述的方法。

29、一种计算机可读存储介质,包括指令,当所述指令在计算机上运行时,使得计算机执行前述的方法。

30、从以上技术方案可以看出,本申请实施例具有以下优点:

31、获取与目标文件所对应的目标链表,接着根据目标链表,确定与目标文件中的受保护文件对应的目标数据结构内存块,最后将目标数据结构内存块进行隐藏。为了保护目标文件中的受保护文件,获取与目标文件对应的目标链表,将目标链表中的与受保护文件对应的目标数据结构内存块进行隐藏,这样能够避免受管控的用户找到受保护文件,防止受保护文件被非法破坏,给管控工作带来方便。

技术特征:

1.一种数据隐藏方法,其特征在于,包括:

2.根据权利要求1所述的数据隐藏方法,其特征在于,所述获取与目标文件所对应的目标链表之前,所述方法还包括:

3.根据权利要求1所述的数据隐藏方法,其特征在于,当所述目标数据结构内存块对应所述目标链表的第一个节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

4.根据权利要求1所述的数据隐藏方法,其特征在于,当所述目标数据结构内存块对应所述目标链表的中间节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

5.根据权利要求1所述的数据隐藏方法,其特征在于,当所述目标数据结构内存块对应所述目标链表的最后一个节点的情况下,所述将所述目标数据结构内存块进行隐藏,包括:

6.一种数据处理方法,其特征在于,包括:

7.一种数据隐藏装置,其特征在于,包括:

8.一种数据处理装置,其特征在于,包括:

9.一种计算机设备,其特征在于,包括:

10.一种计算机可读存储介质,其特征在于,包括指令,当所述指令在计算机上运行时,使得计算机执行如权利要求1至5中任意一项或权利要求6所述的方法。

技术总结

本申请实施例公开了一种数据隐藏方法、数据处理方法及相关装置,用于对数据结构内存块进行隐藏。本申请实施例方法包括:获取与目标文件所对应的目标链表,所述目标链表由多个数据结构内存块构成;根据所述目标链表,确定与所述目标文件中的受保护文件对应的目标数据结构内存块;将所述目标数据结构内存块进行隐藏。

技术研发人员:王启超

受保护的技术使用者:深圳市深信服信息安全有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!