安全防护方法、设备、存储介质和计算机程序产品与流程

本申请涉及网络安全领域,尤其涉及一种安全防护方法、设备、存储介质和计算机程序产品。

背景技术:

1、随着通信和互联网技术的快速发展,信息交互更加频繁,各类恶意文件也越来越多。例如,恶意文件包括勒索软件,勒索软件是一种加密或窃取用户数据的病毒恶意攻击方式,它通常以威胁要公布受害者的个人数据或永久阻止访问,要求受害者支付赎金。

2、在相关技术中,用户可以基于静态防护或者动态防护来提高防护能力,但是,仍存在对由于误操作或者安全策略配置不当等导致检测、防护能力被绕过的可能。基于此,可以采用备份方案,通过备份方式将数据及关键系统进行备份,使企业在遭受勒索攻击后无需支付赎金即可快速成功实现数据恢复。

3、但是,随着勒索软件攻击不断演变,传统的备份方案存在一系列的局限性。在相关技术中,传统的备份方案需要投资大量硬件设备以及大量的物理存储介质,在对于需要进行频繁备份和大规模数据恢复的场景下,还需要雇佣专业的备份管理员,其所耗费的成本高,同时在备份的过程中,需要较长的备份窗口时间,备份效率低,从而导致备份不及时,降低了网络安全的防护能力。

技术实现思路

1、有鉴于此,本申请实施例提供了一种安全防护方法、设备、存储介质和计算机程序产品,旨在提升对恶意文件的安全防护能力的同时,降低安全防护成本。

2、本申请实施例的技术方案是这样实现的:

3、第一方面,本申请实施例提供了一种安全防护方法,所述方法包括:

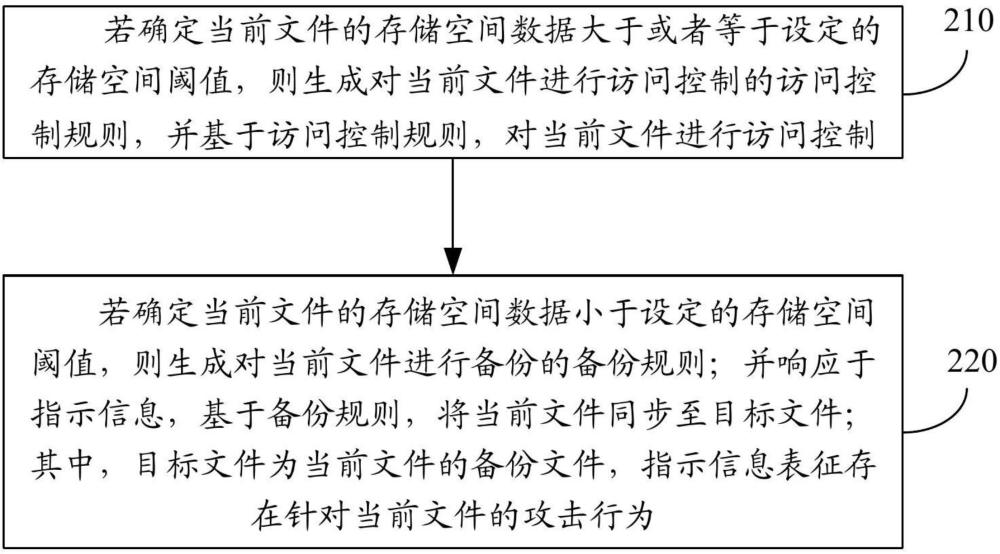

4、若确定当前文件的存储空间数据大于或者等于设定的存储空间阈值,则生成对所述当前文件进行访问控制的访问控制规则,并基于所述访问控制规则,对所述当前文件进行访问控制;

5、若确定当前文件的存储空间数据小于所述设定的存储空间阈值,则生成对所述当前文件进行备份的备份规则;并响应于指示信息,基于所述备份规则,将所述当前文件同步至目标文件;其中,所述目标文件为所述当前文件的备份文件,所述指示信息表征存在针对所述当前文件的攻击行为。

6、在一些实施例中,所述方法还包括:

7、若确定当前时刻为增量同步时刻,则获取所述当前文件的增量同步数据,所述增量同步数据基于所述当前文件的快照信息生成或者基于所述当前文件的增量卷影副本数据生成;

8、基于所述增量同步数据,更新所述目标文件。

9、在一些实施例中,所述方法还包括:

10、基于当前文件在所述当前时刻对应的数据块信息,生成所述增量卷影副本数据;

11、基于所述增量卷影副本数据和历史索引关系,生成目标数据块的目标标识信息和增量信息,所述历史索引关系包括:当前文件在上一增量同步时刻对应的数据块的信息;所述目标数据块为所述数据块中的一个或多个;

12、基于所述目标标识信息和增量信息,生成所述增量同步数据。

13、在一些实施例中,所述备份规则包括:卷影阴影复制服务规则,所述基于所述备份规则,将所述当前文件同步至目标文件,包括:

14、确定所述当前文件的数据在当前时刻发生变化,则暂停当前针对所述当前文件的写操作;

15、基于所述卷影阴影复制服务规则的卷影阴影复制服务对当前文件及其所在卷的当前时刻的数据进行复制,生成卷影副本数据;

16、确定所述卷影副本数据生成完成,则恢复所述写操作,并基于所述卷影副本数据,生成同步数据;

17、将所述同步数据同步至所述目标文件。

18、在一些实施例中,所述访问控制规则包括进程列表和映射关系,所述基于所述访问控制规则,对所述当前文件进行保护,包括:

19、确定当前进程在所述进程列表中,则允许所述当前进程访问所述当前文件或者获取所述当前进程要访问的当前文件的当前文件目录信息;

20、确定所述当前进程和所述当前文件目录的对应关系满足所述映射关系,则允许所述当前进程访问所述当前文件目录,所述映射关系包括进程信息与文件目录的对应关系。

21、在一些实施例中,所述方法还包括:

22、获取针对当前文件的行为信息;

23、对所述行为信息进行动态检测,若确定存在针对当前文件的攻击行为,则生成所述指示信息;

24、其中,所述行为信息包括:加密行为信息;

25、相应地,所述对所述行为信息进行动态检测,确定存在针对当前文件的攻击行为,包括:

26、基于针对当前文件的加密行为信息,确定所述当前文件的熵值;

27、确定所述熵值大于或者等于设定的熵值阈值,确定存在针对当前文件的攻击行为。

28、在一些实施例中,所述方法还包括:

29、响应于所述指示信息,阻断当前进程;

30、确定将所述当前文件同步至目标文件完成,则基于所述目标文件,生成一键回滚操作指令;

31、响应于所述一键回滚操作指令,对所述当前文件进行回滚操作,以将所述当前文件恢复至所述目标文件。

32、第二方面,本申请实施例还提供了一种计算机程序产品,包括计算机程序或指令,所述计算机程序或指令被处理器执行时实现上述第一方面任一项所述方法的步骤。

33、第三方面,本申请实施例提供了一种电子设备,包括:处理器和用于存储能够在处理器上运行的计算机程序的存储器,其中,所述处理器用于运行计算机程序时,执行本申请实施例第一方面所述方法的步骤。

34、第四方面,本申请实施例提供了一种计算机存储介质,所述计算机存储介质上存储有计算机程序,所述计算机程序被处理器执行时,实现本申请实施例第一方面所述方法的步骤。

35、本申请实施例提供的技术方案,提供了一种安全防护方法,该方法包括:确定当前文件的存储空间数据是否大于或者等于设定的存储空间阈值,若是,则生成对当前文件进行访问控制的访问控制规则,若否,则生成对当前文件进行备份的备份规则;基于访问控制规则,对当前文件进行访问控制;或者,确定存在针对当前文件的攻击行为,则生成指示信息;响应于指示信息,基于备份规则,将当前文件同步至目标文件。

36、如此,本申请实施例通过主动对大文件进行访问控制规则,以及对小文件,在确定存在攻击行为时,及时对小文件进行备份,实现了备份方案的按需启动。即通过对大文件和小文件采用不同的安全防护方案,提升了对恶意文件的安全防护能力,同时通过备份方案的按需启动,降低了文件的备份成本和安全防护成本,提升了文件的备份效率。

技术特征:

1.一种安全防护方法,其特征在于,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求2所述的方法,其特征在于,所述方法还包括:

4.根据权利要求1所述的方法,其特征在于,所述备份规则包括:卷影阴影复制服务规则,所述基于所述备份规则,将所述当前文件同步至目标文件,包括:

5.根据权利要求1所述的方法,其特征在于,所述访问控制规则包括进程列表和映射关系,所述基于所述访问控制规则,对所述当前文件进行保护,包括:

6.根据权利要求1所述的方法,其特征在于,所述方法还包括:

7.根据权利要求1所述的方法,其特征在于,所述方法还包括:

8.一种计算机程序产品,包括计算机程序或指令,其特征在于,所述计算机程序或指令被处理器执行时实现权利要求1至7任一项所述方法的步骤。

9.一种电子设备,其特征在于,包括:处理器和用于存储能够在处理器上运行的计算机程序的存储器,其中,

10.一种计算机存储介质,所述计算机存储介质上存储有计算机程序,其特征在于,所述计算机程序被处理器执行时,实现权利要求1至7任一项所述方法的步骤。

技术总结

本申请公开了一种安全防护方法、设备、存储介质和计算机程序产品。该方法包括:若确定当前文件的存储空间数据大于或者等于设定的存储空间阈值,则生成对当前文件进行访问控制的访问控制规则,并基于访问控制规则,对当前文件进行访问控制;若确定当前文件的存储空间数据小于设定的存储空间阈值,则生成对当前文件进行备份的备份规则;并响应于指示信息,基于备份规则,将当前文件同步至目标文件;其中,目标文件为当前文件的备份文件,指示信息表征存在针对当前文件的攻击行为。如此,在提升对恶意文件的安全防护能力的同时,降低了安全防护成本。

技术研发人员:徐敬蘅,鲍旭华,甘霖,杨航锋,桑瑞强,江达强,姜正文

受保护的技术使用者:深信服科技股份有限公司

技术研发日:

技术公布日:2024/3/21

- 还没有人留言评论。精彩留言会获得点赞!