内存访问控制方法、微处理器及计算机设备与流程

本申请涉及计算机,尤其涉及一种内存访问控制方法、微处理器及计算机设备。

背景技术:

1、随着计算机系统对安全需求的增加,越来越越多的安全技术逐步应用到各种计算机系统中,安全芯片则是计算机系统安全的基础。在安全芯片内集成一个为cpu提供各种高安全服务的独立嵌入式子系统,如安全元件(se)子系统,用于提升系统的安全性。

2、在某些应用场景下,安全元件子系统内部的sram空间不足以支撑全部应用运行所需的运行空间,从而会影响安全元件子系统的安全、正常运行。

技术实现思路

1、基于上述技术问题,本申请提出一种内存访问控制方法、微处理器及计算机设备,能够在安全元件子系统内部的sram空间受限的情况下,保证安全元件子系统的安全、正常运行。

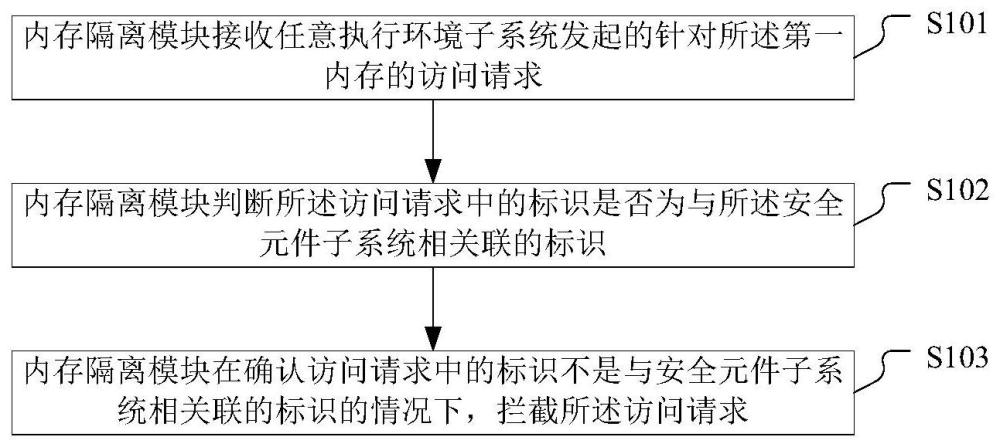

2、本申请第一方面提出一种内存访问控制方法,应用于微处理器,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述方法包括:所述内存隔离模块接收任意执行环境子系统发起的针对所述第一内存的访问请求,其中,所述访问请求携带与发起所述访问请求的执行环境子系统相关联的标识;所述内存隔离模块在确认所述访问请求中的标识不是与所述安全元件子系统相关联的标识的情况下,拦截所述访问请求。

3、本申请第二方面提出一种微处理器,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述微处理器被配置为执行上述的内存访问控制方法。

4、本申请第三方面提出一种计算机设备,包括微处理器,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述微处理器被配置为执行上述的内存访问控制方法。

5、基于本申请提出的上述内存访问控制方法,设置第一内存用于存储安全元件子系统运行所需的程序和/或数据,并在微处理器内部设置内存隔离模块,该模块能够拦截除安全元件子系统之外的其他执行环境子系统发出的对第一内存的访问请求,使得第一内存成为安全元件子系统专用的内存,从而能够扩充安全元件子系统的sram空间,并且对其他执行环境子系统的访问请求的拦截可以避免其他执行环境子系统访问该第一内存,保证了第一内存的安全性,能够保障安全元件子系统有充足的运行空间安全、正常运行。

6、在一些实现方式中,上述的内存访问控制方法还包括:在所述微处理器上电启动时,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息。安全元件子系统在上电时在内存隔离模块中配置第一内存的配置信息,可以保证第一内存配置信息的正确性和安全性,以便内存隔离模块在启动后能够根据存储的第一内存的配置信息,实现对第一内存的访问过滤和控制。

7、在一些实现方式中,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息,包括:所述安全元件子系统判断所述安全元件子系统的sram空间,是否小于所述安全元件子系统中运行的应用程序所需的存储空间;在所述安全元件子系统的sram空间小于所述安全元件子系统中运行的应用程序所需的存储空间的情况下,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息;其中,所述第一内存的内存空间,不小于所述安全元件子系统的sram空间与所述安全元件子系统中运行的应用程序所需的存储空间之差。在该实现方式中,安全元件子系统能够准确度量sram空间是否满足需求,进而可以准确地配置第一内存弥补sram空间的不足。

8、在一些实现方式中,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息,包括:所述安全元件子系统获取所述内存隔离模块的初始化信息,所述内存隔离模块的初始化信息包括用于标识是否需要配置所述第一内存的标识信息,以及所述第一内存的配置信息;所述安全元件子系统在基于所述标识信息确认需要配置所述第一内存的情况下,按照所述第一内存的配置信息,在所述内存隔离模块中配置所述第一内存的配置信息。在该实现方式中,安全元件子系统根据历史运行中确定的内存隔离模块的初始化信息在内存隔离模块中配置第一内存的配置信息,能够提高配置效率。

9、在一些实现方式中,所述内存隔离模块在确认所述访问请求中的标识不是与所述安全元件子系统相关联的标识的情况下,拦截所述访问请求,包括:所述内存隔离模块在确认所述访问请求中的标识不是与所述安全元件子系统相关联的标识的情况下,识别所述访问请求的请求类型;在所述访问请求为写请求的情况下,所述内存隔离模块丢弃所述访问请求;或者,在所述访问请求为读请求的情况下,所述内存隔离模块返回包含设定数据内容的响应信息。在该实现方式中,内存隔离模块针对不同的第一内存非法访问请求执行不同的拦截策略,能够实现对不同非法访问的个性化的有效拦截,有利于保障系统正常、安全运行。

10、在一些实现方式中,上述的内存访问控制方法还包括:所述内存隔离模块在拦截所述访问请求的情况下,记录所述访问请求的请求信息,和/或触发系统中断。基于该实现方式,内存隔离模块可以及时向用户反馈内存安全风险,避免发生更严重的系统安全性的事件。

11、在一些实现方式中,所述安全元件子系统运行所需的程序和/或数据,包括以下至少一种:用于提供安全度量服务的程序和/或数据;用于提供密码运算服务的程序和/或数据;用于提供调频和/或调压服务的程序和/或数据。基于该实现方式,安全元件系统能够为计算机系统提供安全可靠的多种服务。

12、在一些实现方式中,所述用于提供安全度量服务的程序和/或数据,包括可信密码模块tcm、可信平台模块tpm和可信平台控制模块tpcm中的至少一种模块的程序和/或数据;所述用于提供密码运算服务的程序和/或数据包括密码加速引擎的程序和/或数据。基于该实现方式,安全元件子系统可以提供丰富的安全度量服务和密码运算服务,从而满足多种安全度量需求和密码运算需求。

技术特征:

1.一种内存访问控制方法,其特征在于,应用于微处理器,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求2所述的方法,其特征在于,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息,包括:

4.根据权利要求2所述的方法,其特征在于,所述安全元件子系统在所述内存隔离模块中配置所述第一内存的配置信息,包括:

5.根据权利要求1至4中任意一项所述的方法,其特征在于,所述内存隔离模块在确认所述访问请求中的标识不是与所述安全元件子系统相关联的标识的情况下,拦截所述访问请求,包括:

6.根据权利要求1至4中任意一项所述的方法,其特征在于,所述方法还包括:

7.根据权利要求1至4中任意一项所述的方法,其特征在于,所述安全元件子系统运行所需的程序和/或数据,包括以下至少一种:

8.根据权利要求7所述的方法,其特征在于,所述用于提供安全度量服务的程序和/或数据,包括可信密码模块tcm、可信平台模块tpm和可信平台控制模块tpcm中的至少一种模块的程序和/或数据;

9.一种微处理器,其特征在于,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述微处理器被配置为执行如权利要求1至8中任意一项所述的内存访问控制方法。

10.一种计算机设备,其特征在于,包括微处理器,所述微处理器搭载多种不同的执行环境子系统,所述微处理器中设置有内存隔离模块,所述内存隔离模块中存储有第一内存的配置信息;所述第一内存用于存储所述多种不同的执行环境子系统中的安全元件子系统运行所需的程序和/或数据;所述微处理器被配置为执行如权利要求1至8中任意一项所述的内存访问控制方法。

技术总结

本申请提出一种内存访问控制方法、微处理器及计算机设备,该方法应用于微处理器,所述微处理器搭载多种不同的执行环境子系统,微处理器中设置有内存隔离模块,内存隔离模块中存储有第一内存的配置信息;第一内存用于存储安全元件子系统运行所需的程序和/或数据;所述方法包括:所述内存隔离模块接收任意执行环境子系统发起的针对所述第一内存的访问请求,其中,所述访问请求携带与发起所述访问请求的执行环境子系统相关联的标识;所述内存隔离模块在确认所述访问请求中的标识不是与所述安全元件子系统相关联的标识的情况下,拦截所述访问请求。上述方案能够在安全元件子系统内部的SRAM空间受限的情况下,保证安全元件子系统的安全、正常运行。

技术研发人员:冯彦朝,郭御风

受保护的技术使用者:飞腾信息技术有限公司

技术研发日:

技术公布日:2024/8/16

- 还没有人留言评论。精彩留言会获得点赞!