丢失设备的查找方法、装置、电子设备及存储介质与流程

本公开涉及数据处理,尤其涉及一种丢失设备的查找方法、装置、电子设备及存储介质。

背景技术:

1、相关技术中,若用户的移动设备丢失,丢失设备可以向服务器发送自身的位置信息,通过服务器将位置信息转发给追踪设备。然而,在这种情况下,丢失设备的位置信息可以轻易被服务器或其它终端设备获取,导致用户的隐私数据泄露。并且,若移动设备能力有限,则无法实现位置信息的上报。因此,如何上传并保护移动设备的位置信息,成为需要解决的问题。

技术实现思路

1、本公开提供了一种丢失设备的查找方法、装置、电子设备及存储介质。

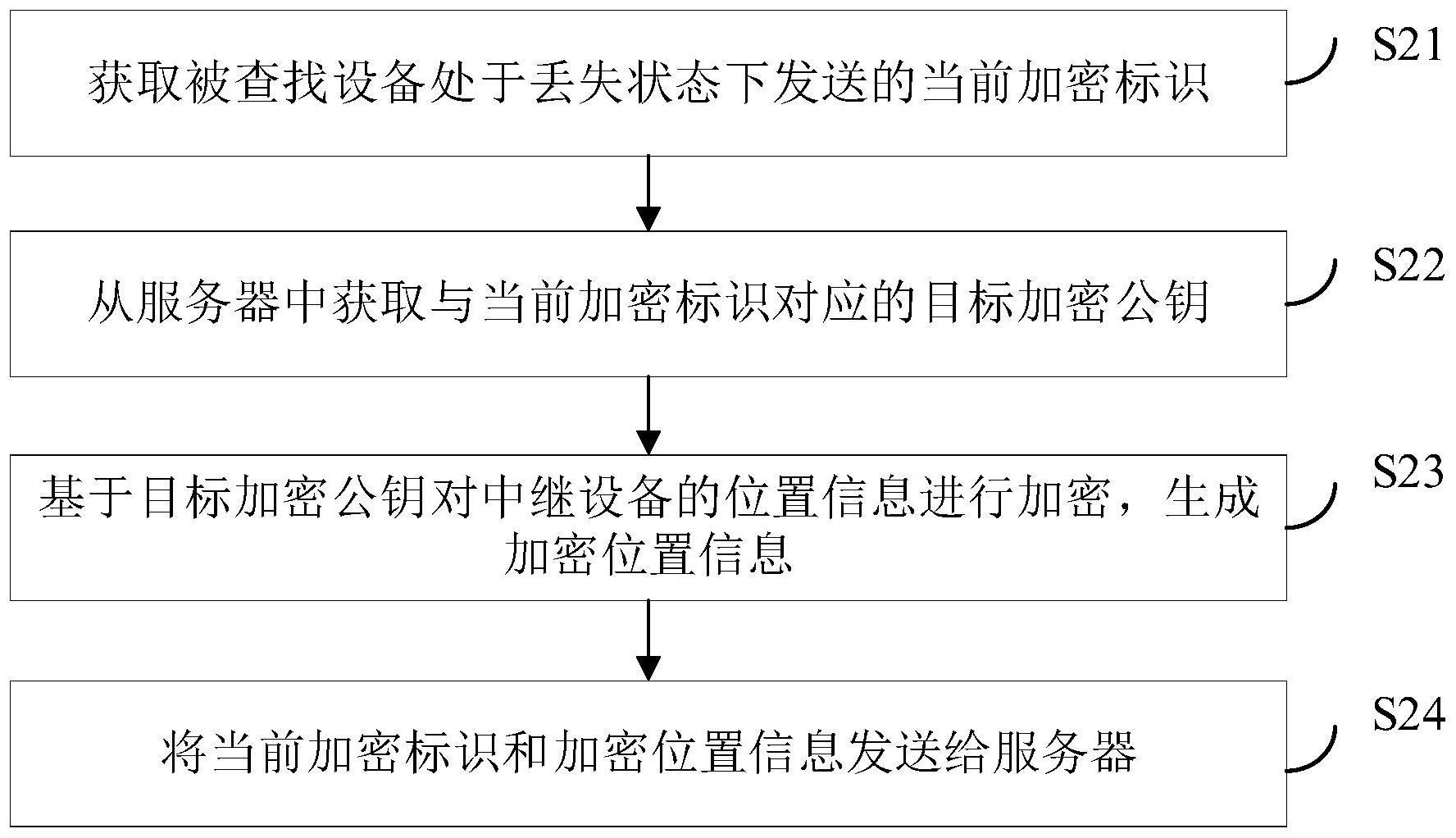

2、第一方面,本公开提供了一种丢失设备的查找方法,适用于中继设备,包括:

3、获取被查找设备处于丢失状态下发送的当前加密标识;

4、从服务器中获取与当前加密标识对应的目标加密公钥;

5、基于目标加密公钥对中继设备的位置信息进行加密,生成加密位置信息;

6、将当前加密标识和加密位置信息发送给服务器。

7、本公开实施例的方法可以使被查找设备在能力有限的情况下,借助附近的中继设备实现加密位置信息的上传,并且上传的加密位置信息无法被服务器解密,只有预先配对的追踪设备才能解密位置信息,通过这种方式,可以保护用户的隐私数据,避免设备位置信息被他人获取。

8、第二方面,本公开提供了另一种丢失设备的查找方法,适用于追踪设备,包括:

9、响应于追踪设备处于设备查找模式,获取追踪设备的当前加密标识;

10、基于当前加密标识,从服务器中获取中继设备的加密位置信息,其中,丢失的被查找设备处于中继设备的搜索范围内;

11、确定与当前加密标识对应的目标加密私钥;

12、基于目标加密私钥对加密位置信息进行解密,得到被查找设备的位置信息。

13、本公开实施例中,追踪设备保存有多组加密标识和加密私钥,因此可以从中获取当前加密标识与其对应的目标加密私钥,并基于当前加密标识,从服务器中获取加密位置信息,基于目标加密私钥,对加密位置信息进行解密。通过这种方式,可以保证只有追踪设备能从服务器中获取加密位置信息,并且只有追踪设备拥有目标加密私钥,可以对加密位置信息进行解密。

14、第三方面,本公开提供了另一种丢失设备的查找方法,适用于服务器,包括:

15、获取中继设备发送的第一加密标识和加密位置信息,并根据第一加密标识对加密位置信息进行存储;

16、获取设备查找请求,设备查找请求由追踪设备基于第二加密标识生成;

17、从已存储的加密位置信息中,基于设备查找请求获取目标加密位置信息,并发送给追踪设备进行解密。

18、本公开实施例中服务器可以对中继设备发送的加密位置信息进行存储,并基于追踪设备发送的设备查找请求,获取目标加密位置信息并发送给追踪设备,通过这种方式,可以保证只有追踪设备能从服务器获取加密位置信息。同时,服务器无法对加密位置信息进行解密,防止了用户隐私数据泄露。

19、第四方面,本公开提供了一种丢失设备的查找装置,包括:

20、第一获取模块,用于获取被查找设备处于丢失状态下发送的当前加密标识;

21、第二获取模块,用于从服务器中获取与当前加密标识对应的目标加密公钥;

22、加密模块,用于基于目标加密公钥对中继设备的位置信息进行加密,生成加密位置信息;

23、发送模块,用于将当前加密标识和加密位置信息发送给服务器。

24、第五方面,本公开提供了另一种丢失设备的查找装置,包括:

25、第一获取模块,用于响应于追踪设备处于设备查找模式,获取追踪设备的当前加密标识;

26、第二获取模块,用于基于当前加密标识,从服务器中获取中继设备的加密位置信息,其中,丢失的被查找设备处于中继设备的搜索范围内;

27、确定模块,用于确定与当前加密标识对应的目标加密私钥;

28、解密模块,用于基于目标加密私钥对加密位置信息进行解密,得到被查找设备的位置信息。

29、第六方面,本公开提供了另一种丢失设备的查找装置,包括:

30、第一获取模块,用于获取中继设备发送的第一加密标识和加密位置信息,并根据第一加密标识对加密位置信息进行存储;

31、第二获取模块,用于获取设备查找请求,设备查找请求由追踪设备基于第二加密标识生成;

32、发送模块,用于从已存储的加密位置信息中,基于设备查找请求获取目标加密位置信息,并发送给追踪设备进行解密。

33、第七方面,本公开提供了一种电子设备,包括存储器、处理器;

34、其中,处理器通过读取存储器中存储的可执行程序代码来运行与可执行程序代码对应的程序,以用于实现本公开第一方面实施例、第二方面实施例或第三方面实施例的丢失设备的查找方法。

35、第八方面,本公开提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现本公开第一方面实施例、第二方面实施例或第三方面实施例的丢失设备的查找方法。

36、第九方面,本公开提供了一种计算机程序产品,包括计算机程序,计算机程序在被处理器执行时实现本公开第一方面实施例、第二方面实施例或第三方面实施例的丢失设备的查找方法。

37、应当理解,本部分所描述的内容并非旨在标识本公开的实施例的关键或重要特征,也不用于限制本公开的范围。本公开的其它特征将通过以下的说明书而变得容易理解。

技术特征:

1.一种丢失设备的查找方法,其特征在于,适用于中继设备,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求2所述的方法,其特征在于,所述对所述目标加密公钥和所述目标数字签名进行安全验证,包括:

4.一种丢失设备的查找方法,其特征在于,适用于追踪设备,所述方法包括:

5.根据权利要求4所述的方法,其特征在于,所述基于所述当前加密标识,从服务器中获取所述中继设备的加密位置信息,包括:

6.根据权利要求4所述的方法,其特征在于,所述获取所述追踪设备的当前加密标识之前,还包括:

7.根据权利要求6所述的方法,其特征在于,所述基于所述候选加密公钥和所述候选数字签名,生成候选加密标识,包括:

8.根据权利要求6所述的方法,其特征在于,所述获取所述追踪设备的当前加密标识之前,还包括:

9.一种丢失设备的查找方法,其特征在于,适用于服务器,所述方法包括:

10.根据权利要求9所述的方法,其特征在于,所述获取中继设备发送的第一加密标识和加密位置信息之前,还包括:

11.根据权利要求10所述的方法,其特征在于,所述从已存储的加密位置信息中,基于所述设备查找请求获取目标加密位置信息,包括:

12.根据权利要求10或11中任一项所述的方法,其特征在于,所述获取中继设备发送的第一加密标识和加密位置信息,包括:

13.一种丢失设备的查找装置,其特征在于,包括:

14.根据权利要求13所述的装置,其特征在于,所述第二获取模块,还用于:

15.根据权利要求14所述的装置,其特征在于,所述第二获取模块,还用于:

16.一种丢失设备的查找装置,其特征在于,包括:

17.根据权利要求16所述的装置,其特征在于,所述第二获取模块,还用于:

18.根据权利要求16所述的装置,其特征在于,所述第一获取模块,还用于:

19.根据权利要求18所述的装置,其特征在于,所述第一获取模块,还用于:

20.根据权利要求18所述的装置,其特征在于,所述第一获取模块,还用于:

21.一种丢失设备的查找装置,其特征在于,包括:

22.根据权利要求21所述的装置,其特征在于,所述第一获取模块,还用于:

23.根据权利要求22所述的装置,其特征在于,所述发送模块,还用于:

24.根据权利要求22或23中任一项所述的装置,其特征在于,所述第一获取模块,还用于:

25.一种电子设备,其特征在于,包括存储器、处理器;

26.一种计算机可读存储介质,其上存储有计算机程序,其特征在于,该程序被处理器执行时实现如权利要求1-3、权利要求4-8或权利要求9-12中任一项所述的方法。

27.一种计算机程序产品,包括计算机程序,所述计算机程序在被处理器执行时实现如权利要求1-3、权利要求4-8或权利要求9-12中任一项所述的方法。

技术总结

本公开提出了一种丢失设备的查找方法、装置、电子设备及存储介质,涉及数据处理技术领域。该方法包括:获取被查找设备处于丢失状态下发送的当前加密标识;从服务器中获取与当前加密标识对应的目标加密公钥;基于目标加密公钥对中继设备的位置信息进行加密,生成加密位置信息;将当前加密标识和加密位置信息发送给服务器。本公开的方法可以使被查找设备在能力有限的情况下,借助附近的中继设备实现加密位置信息的上传,并且上传的加密位置信息无法被服务器解密,只有预先配对的追踪设备才能解密位置信息,通过这种方式,可以保护用户的隐私数据,避免设备位置信息被他人获取。

技术研发人员:陈文轩,范楠

受保护的技术使用者:北京小米移动软件有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!