一种局域网的互联网暴露面获取方法及装置与流程

本申请涉及网络安全,具体而言,涉及一种局域网的互联网暴露面获取方法及装置。

背景技术:

1、当前随着网络攻击越来越多,大部分网络都做了相关网络防护。发起攻击前攻击者通常会探测局域网的互联网暴露面,对互联网暴露面进行针对性攻击。因此,安全人员获取互联网暴露面信息能够针对攻击面进行有效防护。现阶段通常使用漏扫技术探测局域网的互联网暴露面,但是很多局域网会探测漏扫行为并阻断该行为,导致无法使用漏扫技术进行探测,并且该方法将占用网络资源,从而增加网络负担。

技术实现思路

1、本申请实施例的目的在于提供一种局域网的互联网暴露面获取方法及装置,无需使用漏扫技术即可确定互联网暴露面,解决了使用漏扫技术将占用网络资源从而增加网络负担的问题。

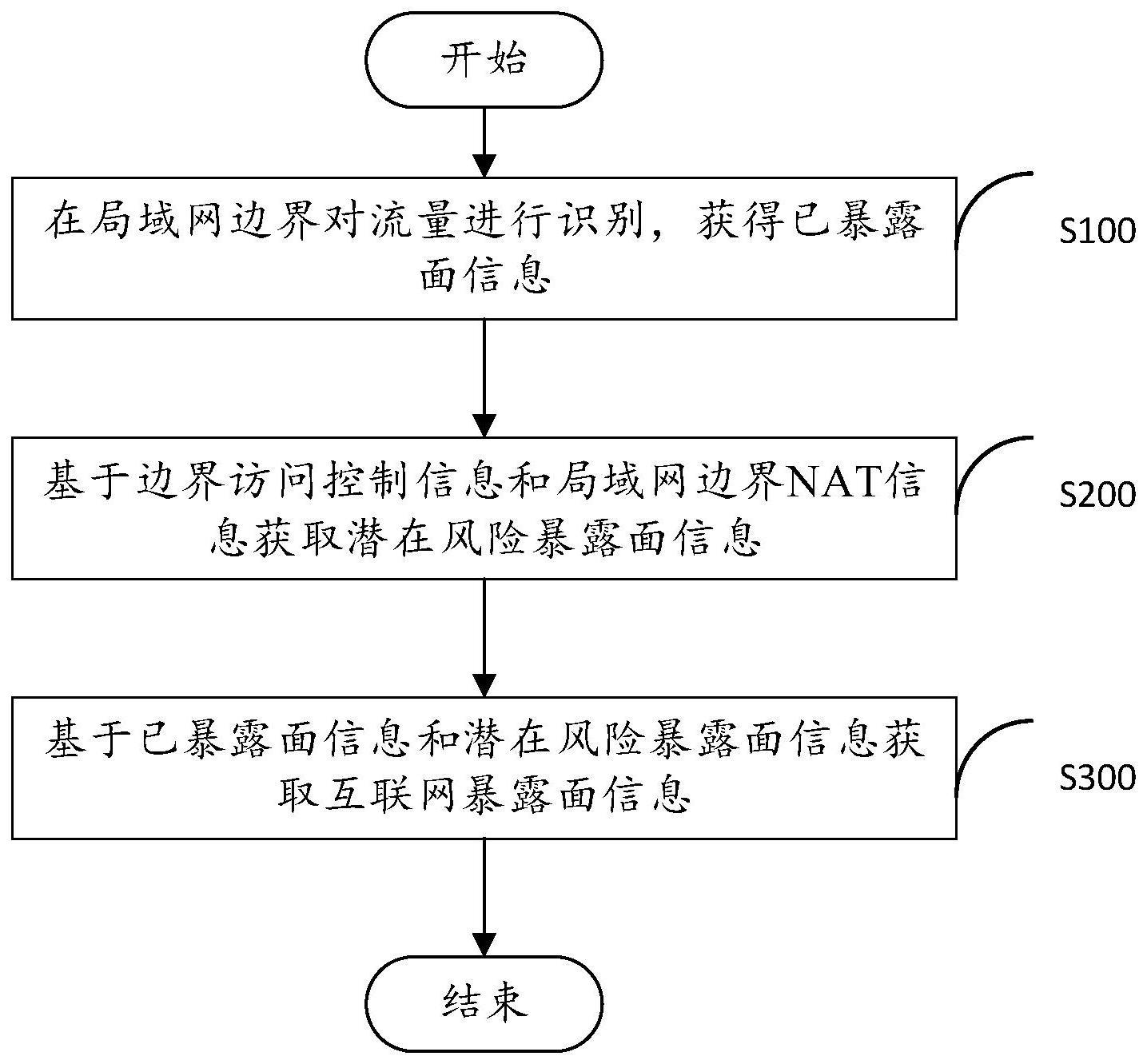

2、本申请实施例提供了一种局域网的互联网暴露面获取方法,所述方法包括:

3、在局域网边界对流量进行识别,获得已暴露面信息;

4、基于边界访问控制信息和局域网边界nat信息获取潜在风险暴露面信息;

5、基于所述已暴露面信息和所述潜在风险暴露面信息获取互联网暴露面信息。

6、在上述实现过程中,互联网暴露面由潜在风险暴露面和已暴露面组成,已暴露面可通过被动资产流量发现技术对流量进行分析确定;潜在风险暴露面可通过通行性叠加终端安全开放服务分析法获得,无需使用漏扫技术即可确定互联网暴露面,解决了使用漏扫技术将占用网络资源从而增加网络负担的问题。

7、进一步地,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

8、若所述流量为非tcp流量,且为外网访问内网流量,则获取内网ip和目的端口号;

9、将预先建立的已暴露面信息表的非tcp流量报文标记位置为1。

10、在上述实现过程中,已暴露面为已经发生流量通信的对外开放服务,可识别由外网发起的非tcp流量,并在预先建立的已暴露面信息表中标记。

11、进一步地,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

12、若所述流量为非tcp流量,且不是外网访问内网流量,判断内网ip对应已暴露面信息表非tcp流量报文标记位是否为1;

13、若是,则将已暴露面信息表中的确认暴露标记置为1。

14、在上述实现过程中,可通过判断是否已经与局域网内ip完成通信进而判断是否已经暴露,若暴露则在已暴露面信息表中标记。

15、进一步地,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

16、若所述流量为tcp流量,则判断所述tcp流量是否完成三次握手;

17、若是,则获取所述tcp流量的内网ip和目的端口号;

18、将预先建立的已暴露面信息表中的确认暴露标记置为1。

19、在上述实现过程中,若完成三次握手,说明已经与局域网内ip完成通信,可在已暴露面信息表中标记。

20、进一步地,所述基于边界访问控制信息和局域网边界nat信息获取潜在风险暴露面信息,包括:

21、获取所述边界访问控制信息和所述局域网边界nat信息的重叠数据;

22、基于所述重叠数据获取横向移动可访问信息;

23、基于所述重叠数据和所述横向移动可访问信息生成潜在风险暴露面信息。

24、在上述实现过程中,对于潜在风险暴露面则采用横向移动探测和边界防护设备通行性叠加终端安全开放服务分析法确定潜在风险暴露面。

25、进一步地,所述获取边界访问控制信息和局域网边界nat信息的重叠数据,包括:

26、基于边界安全设备访问控制集获得第一可访问内网ip集和第一开放服务端口集;

27、基于局域网边界nat策略集获得第二可访问内网ip集和第二开放服务端口集;

28、获取所述第一可访问内网ip集和所述第二可访问内网ip集的内网ip重叠数据;

29、获取所述第一开放服务端口集和所述第二开放服务端口集的开放服务端口重叠数据。

30、在上述实现过程中,获取第一开放服务端口集和所述第二开放服务端口集的开放服务端口重叠数据,该重叠数据包含既可以访问互联网,又可以通过nat访问的所有局域网ip地址。

31、进一步地,所述基于所述重叠数据获取横向移动可访问信息,包括:

32、基于所述内网ip重叠数据获取可访问的内网ip;

33、基于所述开放服务端口重叠数据获取可访问的开放服务端口集。

34、在上述实现过程中,通过内网ip重叠数据获取地址可访问的局域网内的ip集和开放服务集。

35、本申请实施例还提供一种局域网的互联网暴露面获取装置,所述装置包括:

36、已暴露面信息获取模块,用于在局域网边界对流量进行识别,获得已暴露面信息;

37、潜在风险暴露面信息获取模块,用于基于边界访问控制信息和局域网边界nat信息获取潜在风险暴露面信息;

38、互联网暴露面信息获取模块,用于基于所述已暴露面信息和所述潜在风险暴露面信息获取互联网暴露面信息。

39、在上述实现过程中,互联网暴露面由潜在风险暴露面和已暴露面组成,已暴露面可通过被动资产流量发现技术对流量进行分析确定;潜在风险暴露面可通过通行性叠加终端安全开放服务分析法获得,无需使用漏扫技术即可确定互联网暴露面,解决了使用漏扫技术将占用网络资源从而增加网络负担的问题。

技术特征:

1.一种局域网的互联网暴露面获取方法,其特征在于,所述方法包括:

2.根据权利要求1所述的局域网的互联网暴露面获取方法,其特征在于,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

3.根据权利要求2所述的局域网的互联网暴露面获取方法,其特征在于,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

4.根据权利要求1所述的局域网的互联网暴露面获取方法,其特征在于,所述在局域网边界对流量进行识别,获得已暴露面信息,包括:

5.根据权利要求1所述的局域网的互联网暴露面获取方法,其特征在于,所述基于边界访问控制信息和局域网边界nat信息获取潜在风险暴露面信息,包括:

6.根据权利要求5所述的局域网的互联网暴露面获取方法,其特征在于,所述获取所述边界访问控制信息和所述局域网边界nat信息的重叠数据,包括:

7.根据权利要求6所述的局域网的互联网暴露面获取方法,其特征在于,所述基于所述重叠数据获取横向移动可访问信息,包括:

8.一种局域网的互联网暴露面获取装置,其特征在于,所述装置包括:

9.一种电子设备,其特征在于,所述电子设备包括存储器以及处理器,所述存储器用于存储计算机程序,所述处理器运行计算机程序以使所述电子设备执行根据权利要求1至7中任一项所述的局域网的互联网暴露面获取方法。

10.一种可读存储介质,其特征在于,所述可读存储介质中存储有计算机程序指令,所述计算机程序指令被一处理器读取并运行时,执行权利要求1至7任一项所述的局域网的互联网暴露面获取方法。

技术总结

本申请实施例提供一种局域网的互联网暴露面获取方法及装置,涉及网络安全技术领域。该方法包括在局域网边界对流量进行识别,获得已暴露面信息;基于边界访问控制信息和局域网边界NAT信息获取潜在风险暴露面信息;基于所述已暴露面信息和所述潜在风险暴露面信息获取互联网暴露面信息。该方法无需使用漏扫技术即可确定互联网暴露面,解决了使用漏扫技术将占用网络资源从而增加网络负担的问题。

技术研发人员:周强

受保护的技术使用者:北京天融信网络安全技术有限公司

技术研发日:

技术公布日:2024/1/11

- 还没有人留言评论。精彩留言会获得点赞!