防护方法及装置、服务器和存储介质与流程

本申请实施例涉及安全,涉及但不限于一种防护方法及装置、服务器和存储介质。

背景技术:

1、随着信息科技与计算机行业的飞速发展,服务器在当今人们的生产生活中的应用十分深入而广泛。在一些大型数据中心或云计算基地等应用场合中,甚至会部署有几万甚至几十万台服务器,因此,服务器的网络安全至关重要。

技术实现思路

1、有鉴于此,本申请实施例提供一种防护方法及装置、服务器和存储介质。

2、本申请实施例的技术方案是这样实现的:

3、第一方面,本申请实施例提供一种防护方法,所述方法包括:

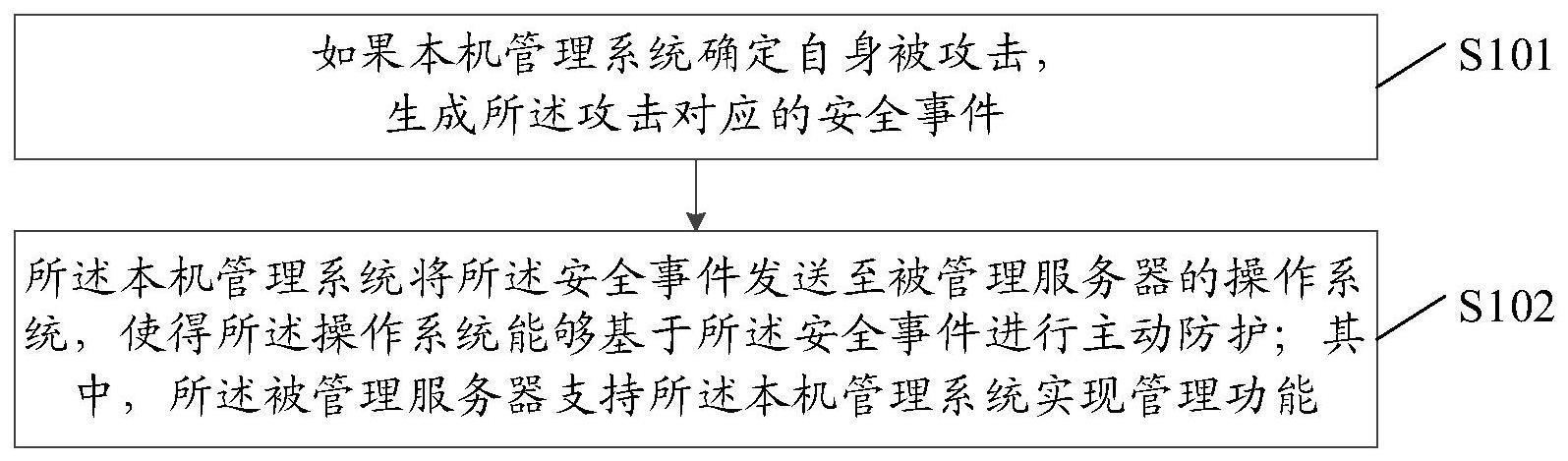

4、如果本机管理系统确定自身被攻击,生成所述攻击对应的安全事件;

5、所述本机管理系统将所述安全事件发送至被管理服务器的操作系统,使得所述操作系统能够基于所述安全事件进行主动防护;

6、其中,所述被管理服务器支持所述本机管理系统实现管理功能。

7、在一些实施例中,所述方法还包括:所述本机管理系统将所述安全事件报告至对应的第一管理系统,使得所述第一管理系统能够将所述安全事件传播至第一集群中除所述本机管理系统以外的其他本机管理系统,进而所述其他本机管理系统能够基于所述安全事件进行主动防护;其中,所述第一集群包括同一网域内的多个本机管理系统,所述第一管理系统用于管理所述第一集群中的每一本机管理系统。

8、在一些实施例中,所述方法还包括以下至少一种:所述本机管理系统通过所述第一管理系统将所述安全事件报告至对应的第二管理系统,使得所述第二管理系统能够将所述安全事件传播至第二集群中除所述第一管理系统以外的其他第一管理系统;其中,所述第二集群包括多个属于不同网域的第一管理系统,所述第二管理系统用于管理所述第二集群中的每一第一管理系统;所述本机管理系统通过所述第一管理系统将所述安全事件报告至对应的第二管理系统,使得所述第二管理系统能够阻止所述安全事件对应的网络交换机的攻击端口。

9、在一些实施例中,所述第一管理系统和所述第二管理系统部署于同一管理设备,或,所述第一管理系统和所述第二管理系部署于不同的管理设备。

10、在一些实施例中,所述方法还包括:如果所述被管理服务器的操作系统确定自身被攻击,生成所述攻击对应的安全事件;所述操作系统将所述安全事件通过通用串行总线地址发送至所述本机管理系统,使得所述本机管理系统能够基于所述安全事件进行主动防护。

11、在一些实施例中,所述安全事件包括攻击ip和以下参数中的至少一种:攻击者的企图、攻击的开始时间、攻击的mac地址。

12、在一些实施例中,所述方法还包括:获取系统事件;对所述系统事件进行分析,确定所述系统事件的事件信息;如果所述系统事件的事件信息符合预设条件,则本机管理系统确定自身被攻击。

13、第二方面,本申请实施例提供一种防护装置,所述装置包括:

14、第一事件生成单元,用于如果本机管理系统确定自身被攻击,生成所述攻击对应的安全事件;

15、第一事件发送单元,用于所述本机管理系统将所述安全事件发送至被管理服务器的操作系统,使得所述操作系统能够基于所述安全事件进行主动防护;

16、其中,所述被管理服务器支持所述本机管理系统实现管理功能。

17、第三方面,本申请实施例提供一种被管理服务器,包括存储器和处理器,所述存储器存储有可在处理器上运行的计算机程序,所述处理器执行所述程序时实现上述防护方法中的步骤。

18、第四方面,本申请实施例提供一种计算机可读存储介质,其上存储有计算机程序,该计算机程序被处理器执行时实现上述方法中的步骤。

19、本申请实施例提供一种防护方法及装置、服务器和存储介质,通过如果本机管理系统确定自身被攻击,生成所述攻击对应的安全事件;所述本机管理系统将所述安全事件发送至被管理服务器的操作系统,使得所述操作系统能够基于所述安全事件进行主动防护;其中,所述被管理服务器支持所述本机管理系统实现管理功能,如此,能够实现主动式的防御,当服务器内部的本机管理系统遭受攻击,该服务器内部的操作系统会接收到信息进而主动封锁攻击。

技术特征:

1.一种防护方法,其特征在于,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求2所述的方法,其特征在于,所述方法还包括以下至少一种:

4.根据权利要求3所述的方法,其特征在于,所述第一管理系统和所述第二管理系统部署于同一管理设备,或,所述第一管理系统和所述第二管理系部署于不同的管理设备。

5.根据权利要求1所述的方法,其特征在于,所述方法还包括:

6.根据权利要求1至5任一项所述的方法,其特征在于,所述安全事件包括攻击ip和以下参数中的至少一种:攻击者的企图、攻击的开始时间、攻击的mac地址。

7.根据权利要求1至5任一项所述的方法,其特征在于,所述方法还包括:

8.一种防护装置,其特征在于,所述装置包括:

9.一种被管理服务器,包括存储器和处理器,所述存储器存储有可在处理器上运行的计算机程序,其特征在于,所述处理器执行所述程序时实现权利要求1至7任一项所述防护方法中的步骤。

10.一种计算机可读存储介质,其上存储有计算机程序,其特征在于,该计算机程序被处理器执行时实现权利要求1至7任一项所述防护方法中的步骤。

技术总结

本申请实施例公开了一种防护方法及装置、服务器和存储介质,其中,所述防护方法包括:如果本机管理系统确定自身被攻击,生成所述攻击对应的安全事件;所述本机管理系统将所述安全事件发送至被管理服务器的操作系统,使得所述操作系统能够基于所述安全事件进行主动防护;其中,所述被管理服务器支持所述本机管理系统实现管理功能。

技术研发人员:陈明裕,陈德隆,姜鹏,李永才

受保护的技术使用者:台湾联想环球科技股份有限公司

技术研发日:

技术公布日:2024/1/11

- 还没有人留言评论。精彩留言会获得点赞!