一种通过网络蜜罐引流的网络攻击捕获方法及装置与流程

本发明涉及网络蜜罐,尤其涉及一种通过网络蜜罐引流的网络攻击捕获方法及装置。

背景技术:

1、蜜罐是一种捕获未知攻击或内部横向攻击等的有效手段,近年来蜜罐技术的发展非常迅速,如果攻击者访问蜜罐,蜜罐可以记录出攻击者的登录密码,登录后的bash操作,记录漏洞利用请求报文等功能。

2、但是,蜜罐的部署覆盖却是一个长期影响蜜罐效果的难题。如果在企业内网中部署一个蜜罐,如果内部网段中有253个地址池,攻击者任意一个ip触碰到蜜罐的概率只有1/253,而且越大型的网络,蜜罐被触发的概率越低,因此,如何有效牵引攻击流量到蜜罐上,是一个亟需解决的难题,当前业界也有了部分方案,典型的是在主机上安装蜜罐agent,由agent来进行迁移,但此方案也存在一定不足,例如上述253个地址池的网络中如果只有3台服务器,则agent只能覆盖3/253,这显然是对服务器规模有要求,另外,主机上安装agent牵引流量可能导致主机运行不稳定等风险。因此,如何对主机无侵入牵引流量,以及可以有效覆盖大范围的攻击流量牵引,是一个蜜罐领域的难题。

技术实现思路

1、本发明要解决的技术问题是,如何实现对主机无侵入牵引流量,以及可以有效覆盖大范围的攻击流量牵引;有鉴于此,本发明提供一种通过网络蜜罐引流的网络攻击捕获方法及装置。

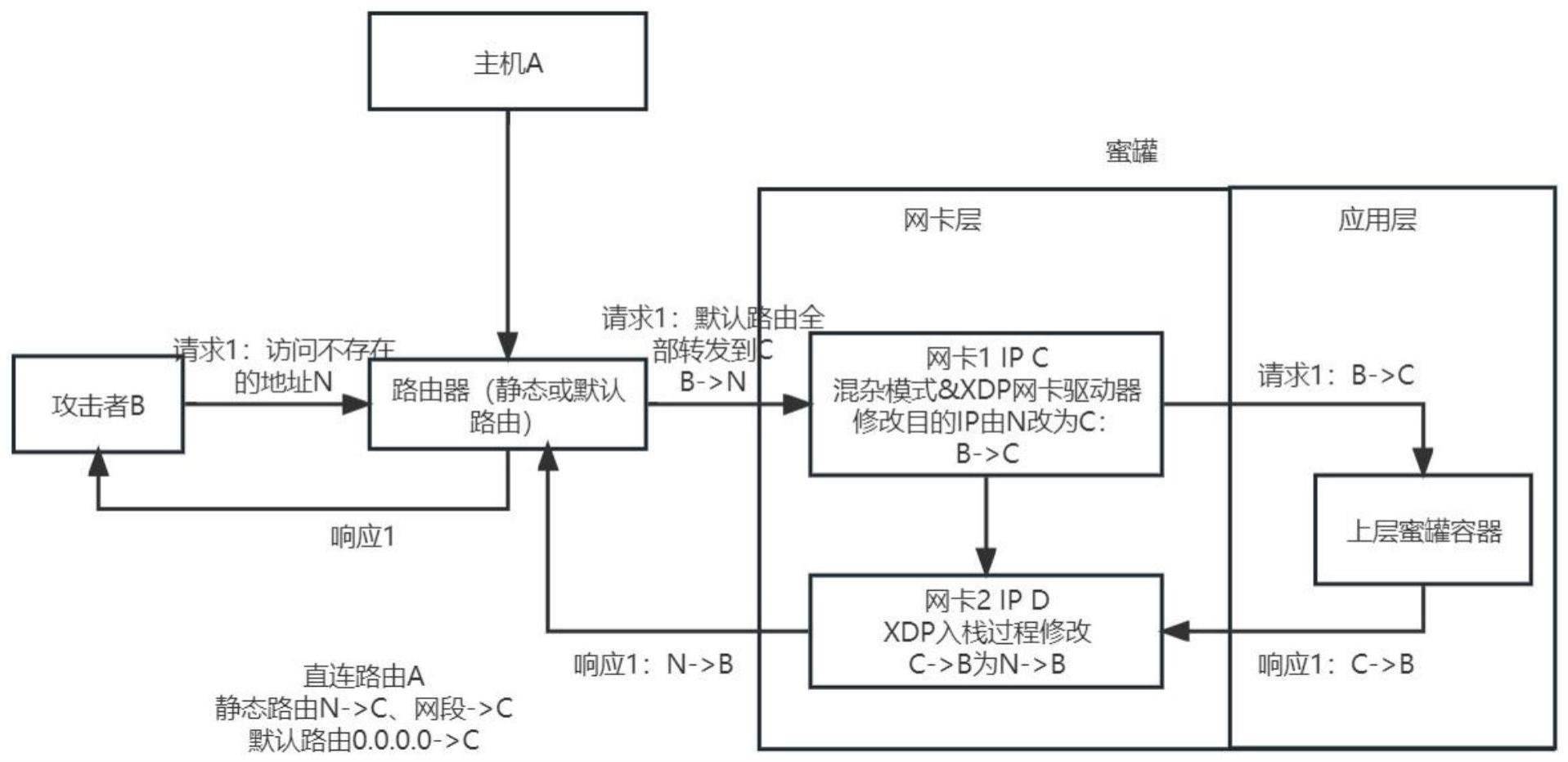

2、本发明采用的技术方案是,一种通过网络蜜罐引流的网络攻击捕获方法,包括:

3、获取流量数据包,其中,所述流量数据包表征攻击者b对目标地址n的网络攻击信息;

4、当所述流量数据包中的源地址不是上层蜜罐容器的ip地址c时,将所述流量数据包中的目标地址n修改为上层蜜罐容器的ip地址c,所述上层蜜罐容器用于对所述网络攻击信息进行捕获,并返回响应数据;

5、响应于接收的所述响应数据,当所述响应数据中的源地址为上层蜜罐容器的ip地址c时,将所述目标地址修改为n;

6、将当前响应数据返回至所述攻击者b。

7、在一个实施方式中,所述将所述流量数据包中的目标地址n修改为上层蜜罐容器的ip地址c,包括:

8、提取所述流量数据包中的网络五元组数据,所述五元组数据包括:源地址,源端口,协议类型,目标地址n,目标端口;

9、当所述源地址不是上层蜜罐容器的ip地址c时,将所述目标地址n修改为上层蜜罐容器的ip地址c。

10、在一个实施方式中,所述响应于接收的所述响应数据,当所述响应数据中的源地址为上层蜜罐容器的ip地址c时,将所述目标地址修改为n,包括:

11、提取所述响应数据中的网络五元组数据,所述五元组数据包括:源地址,源端口,协议类型,目标地址,目标端口;

12、当所述源地址是上层蜜罐容器的ip地址c时,将所述源地址修改为n。

13、在一个实施方式中,通过linuxebpfxdp对所述目标地址或源地址进行修改。

14、本发明的另一方面还提供了一种通过网络蜜罐引流的网络攻击捕获装置,包括:

15、获取模块,被配置为获取流量数据包,其中,所述流量数据包表征攻击者b对目标地址n的网络攻击信息;

16、第一网卡处理模块,被配置为当所述流量数据包中的源地址不是上层蜜罐容器的ip地址c时,将所述流量数据包中的目标地址n修改为上层蜜罐容器的ip地址c,所述上层蜜罐容器用于对所述网络攻击信息进行捕获,并返回响应数据;

17、第二网卡处理模块,被配置为响应于接收的所述响应数据,当所述响应数据中的目标地址为上层蜜罐容器的ip地址c时,将所述目标地址修改为n;

18、反馈模块,被配置为将当前响应数据返回至所述攻击者b。

19、在一个实施方式中,所述第一网卡处理模块,被进一步配置为:

20、提取所述流量数据包中的网络五元组数据,所述五元组数据包括:源地址,源端口,协议类型,目标地址n,目标端口;

21、当所述源地址不是上层蜜罐容器的ip地址c时,将所述目标地址n修改为上层蜜罐容器的ip地址c。

22、在一个实施方式中,所述第二网卡处理模块,被进一步配置为:

23、提取所述响应数据中的网络五元组数据,所述五元组数据包括:源地址,源端口,协议类型,目标地址,目标端口;

24、当所述源地址是上层蜜罐容器的ip地址c时,将所述源地址修改为n。

25、在一个实施方式中,所述第一网卡处理模块被进一步配置为通过linux ebpfxdp对所述目标地址进行修改;所述第二网卡处理模块被进一步配置为通过linuxebpfxdp对所述源地址进行修改。

26、本发明的另一方面还提供了一种电子设备,所述电子设备包括:存储器、处理器及存储在所述存储器上并可在所述处理器上运行的计算机程序,所述计算机程序被所述处理器执行时实现如上任一项所述的通过网络蜜罐引流的网络攻击捕获方法的步骤。

27、本发明的另一方面还提供了一种计算机存储介质,所述计算机存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现如上任一项所述的通过网络蜜罐引流的网络攻击捕获方法的步骤。

28、采用上述技术方案,本发明至少具有下列优点:

29、本发明通过xdp在网卡驱动层面实现了高性能蜜罐牵引流量转发,可以保障蜜罐对于攻击流量的高性能记录与转发,即使攻击者在对蜜罐ip进行爆破等高频访问也不会存在性能瓶颈。同时,本专利方案通过网卡层面对网络报文的修改,屏蔽了上层蜜罐业务的影响,蜜罐业务只需要关注与蜜罐服务本身而无需考虑任何网络流量转发层面的逻辑,有较好的兼容性支持各类蜜罐服务。最后,本专利方案实现了不需要大量部署蜜罐节点也无需依赖大规模的服务器蜜罐agent部署就可以实现大范围网络蜜罐流量迁移,大大提升了蜜罐的捕获范围。

技术特征:

1.一种通过网络蜜罐引流的网络攻击捕获方法,其特征在于,包括:

2.根据权利要求1所述的通过网络蜜罐引流的网络攻击捕获方法,其特征在于,所述将所述流量数据包中的目标地址n修改为上层蜜罐容器的ip地址c,包括:

3.根据权利要求2所述的通过网络蜜罐引流的网络攻击捕获方法,其特征在于,所述响应于接收的所述响应数据,当所述响应数据中的源地址为上层蜜罐容器的ip地址c时,将所述目标地址修改为n,包括:

4.根据权利要求3中所述的通过网络蜜罐引流的网络攻击捕获方法,其特征在于,通过linuxebpfxdp对所述目标地址或源地址进行修改。

5.一种通过网络蜜罐引流的网络攻击捕获装置,其特征在于,包括:

6.根据权利要求5所述的通过网络蜜罐引流的网络攻击捕获装置,其特征在于,所述第一网卡处理模块,被进一步配置为:

7.根据权利要求6所述的通过网络蜜罐引流的网络攻击捕获装置,其特征在于,所述第二网卡处理模块,被进一步配置为:

8.根据权利要求7中所述的通过网络蜜罐引流的网络攻击捕获装置,其特征在于,

9.一种电子设备,其特征在于,所述电子设备包括:存储器、处理器及存储在所述存储器上并可在所述处理器上运行的计算机程序,所述计算机程序被所述处理器执行时实现如权利要求1至4中任一项所述的通过网络蜜罐引流的网络攻击捕获方法的步骤。

10.一种计算机存储介质,所述计算机存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现如权利要求1至4中任一项所述的通过网络蜜罐引流的网络攻击捕获方法的步骤。

技术总结

本发明提出了一种通过网络蜜罐引流的网络攻击捕获方法,方法包括:获取流量数据包,其中,流量数据包表征攻击者B对目标地址N的网络攻击信息;当流量数据包中的源地址不是上层蜜罐容器的IP地址C时,将流量数据包中的目标地址N修改为上层蜜罐容器的IP地址C,上层蜜罐容器用于对网络攻击信息进行捕获,并返回响应数据;响应于接收的响应数据,当响应数据中的源地址为上层蜜罐容器的IP地址C时,将目标地址修改为N;将当前响应数据返回至攻击者B。相较于现有技术,本发明在网卡驱动层面实现了高性能蜜罐牵引流量转发,可以保障蜜罐对于攻击流量的高性能记录与转发,即使攻击者在对蜜罐IP进行爆破等高频访问也不会存在性能瓶颈。

技术研发人员:许祥,余登峰

受保护的技术使用者:中电云数智科技有限公司

技术研发日:

技术公布日:2024/1/13

- 还没有人留言评论。精彩留言会获得点赞!