基于蜜罐的反爬虫方法、系统、终端设备以及存储介质

本申请涉及网络安全的,具体而言,涉及一种基于蜜罐的反爬虫方法、系统、终端设备以及存储介质。

背景技术:

1、随着互联网信息的爆炸式增长,互联网上每时每刻都在产生大量的网页数据,而网络爬虫是按照一定的规则,自动地抓取互联网上的网页数据,部分的网络爬虫会为你偷取站点上的有用信息,而造成网站的带宽等资源的极大浪费。

2、目前,相关技术中通常采用低交互蜜罐技术来进行反爬虫工作,但是攻击者常常因为环境不真实而马上离开蜜罐,使得防守者较难获得更多有关于攻击者的相关数据,存在不利于分析攻击者的问题,有待进一步改进。

技术实现思路

1、基于此,本申请实施例提供了一种基于蜜罐的反爬虫方法、系统、终端设备以及存储介质,以解决现有技术中不利于分析攻击者的问题。

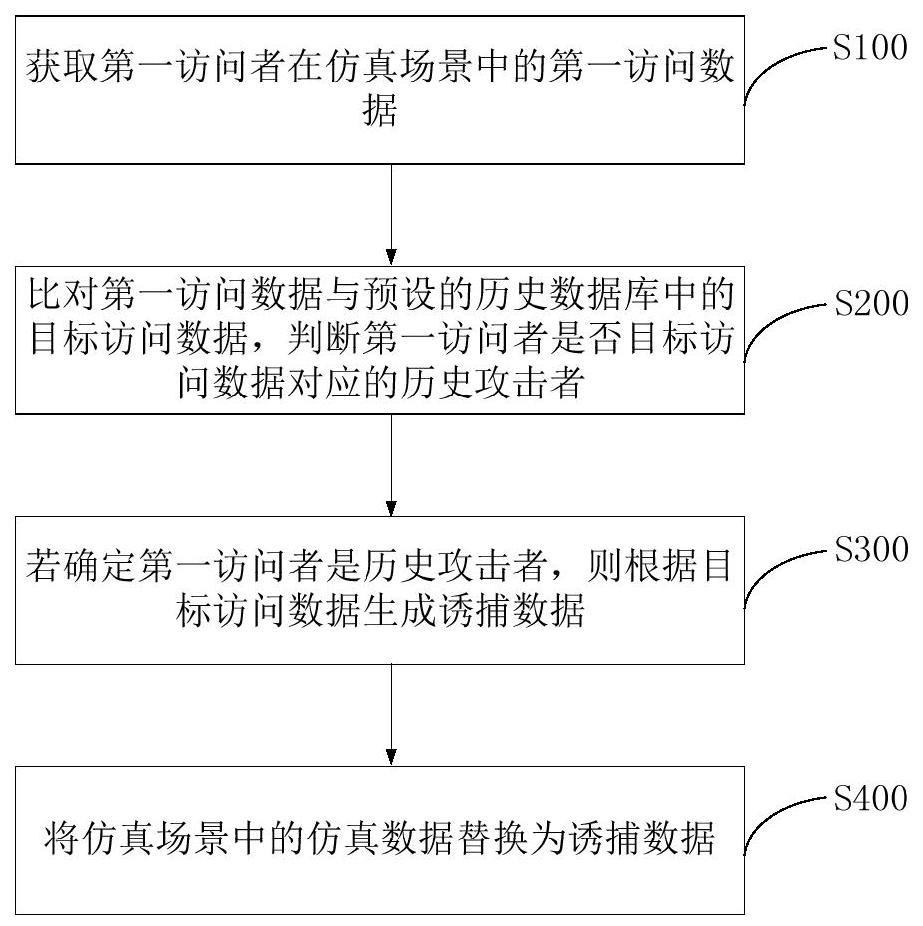

2、第一方面,本申请实施例提供了一种基于蜜罐的反爬虫方法,所述方法包括:

3、获取第一访问者在仿真场景中的第一访问数据,所述第一访问数据包括所述第一访问者的第一访问路径信息、第一访问时长信息和第一访问间隔信息;

4、比对所述第一访问数据与预设的历史数据库中的目标访问数据,判断所述第一访问者是否所述目标访问数据对应的历史攻击者,所述历史数据库包括多个所述历史攻击者的第二访问数据,所述第二访问数据包括所述历史攻击者的第二访问路径信息、第二访问时长信息和第二访问间隔信息;

5、若确定所述第一访问者是所述历史攻击者,则根据所述目标访问数据生成诱捕数据;

6、将所述仿真场景中的仿真数据替换为所述诱捕数据。

7、与现有技术相比存在的有益效果是:本申请实施例提供的基于蜜罐的反爬虫方法,终端设备可以获取第一访问者在仿真场景中的第一访问数据,然后比对第一访问数据与目标访问数据,判断第一访问者是否目标访问数据对应的历史攻击者,如果确定第一访问者是历史攻击者,则根据目标访问数据生成针对该第一访问者的诱捕数据,然后再将仿真场景中的仿真数据替换为诱捕数据,从而大幅度提高仿真场景的真实性,减少第一访问者发现进入蜜罐中的可能性,并且通过诱捕数据延长第一访问者停留在蜜罐中的时间,让第一访问者陷入沉浸式体验,以获取第一访问者更多的操作数据,有利于在后续基于该操作数据分析该第一访问者。

8、第二方面,本申请实施例提供了一种基于蜜罐的反爬虫系统,所述系统包括:

9、数据获取模块:用于获取第一访问者在仿真场景中的第一访问数据,所述第一访问数据包括第一访问路径信息、第一访问时长信息和第一访问间隔信息;

10、身份判断模块:用于比对所述第一访问数据与预设的历史数据库中的目标访问数据,判断所述第一访问者是否所述目标访问数据对应的历史攻击者,所述历史数据库包括多个所述历史攻击者的第二访问数据;

11、数据生成模块:用于若确定所述第一访问者是历史攻击者,则根据所述目标访问数据生成诱捕数据;

12、数据替换模块:用于将所述仿真场景中的仿真数据替换为所述诱捕数据。

13、第三方面,本申请实施例提供了一种终端设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现如上述第一方面的方法的步骤。

14、第四方面,本申请实施例提供了一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序被处理器执行时实现如上述第一方面的方法的步骤。

15、可以理解的是,上述第二方面至第四方面的有益效果可以参见上述第一方面中的相关描述,在此不再赘述。

技术特征:

1.一种基于蜜罐的反爬虫方法,其特征在于,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述第一访问路径信息包括第一访问节点名称信息;所述第二访问路径信息包括第二访问节点名称信息;所述比对所述第一访问数据与预设的历史数据库中的目标访问数据,判断所述第一访问者是否所述目标访问数据对应的历史攻击者,包括:

3.根据权利要求2所述的方法,其特征在于,所述契合度计算公式为:

4.根据权利要求1所述的方法,其特征在于,所述若确定所述第一访问者是所述历史攻击者,则根据所述目标访问数据生成诱捕数据,包括:

5.根据权利要求4所述的方法,其特征在于,所述根据所述访问内容信息和预设的同义词表,生成诱捕数据,包括:

6.根据权利要求1所述的方法,其特征在于,在所述将所述仿真场景中的仿真数据替换为所述诱捕数据之后,所述方法还包括:

7.一种基于蜜罐的反爬虫系统,其特征在于,所述系统包括:

8.根据权利要求7所述的系统,其特征在于,所述系统还包括:

9.一种终端设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时实现如权利要求1至6任一项所述方法的步骤。

10.一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,其特征在于,所述计算机程序被处理器执行时实现如权利要求1至6任一项所述方法的步骤。

技术总结

本申请适用于网络安全的技术领域,提供了一种基于蜜罐的反爬虫方法、系统、终端设备以及存储介质,其方法包括获取第一访问者在仿真场景中的第一访问数据;比对第一访问数据与预设的历史数据库中的目标访问数据,判断第一访问者是否目标访问数据对应的历史攻击者,历史数据库包括多个历史攻击者的第二访问数据;若确定第一访问者是历史攻击者,则根据目标访问数据生成诱捕数据;将仿真场景中的仿真数据替换为诱捕数据。本申请能够大幅度提高仿真场景的真实性,减少攻击者发现进入蜜罐的可能性,并且延长攻击者停留在蜜罐中的时间,以获取攻击者更多的相关数据,从而有利于分析攻击者。

技术研发人员:游棉州,王煜林,陈星莹,黄宇亮,陈思

受保护的技术使用者:广州理工学院

技术研发日:

技术公布日:2024/1/14

- 还没有人留言评论。精彩留言会获得点赞!