用于身份验证的方法、服务器和计算机程序产品与流程

本公开涉及信息安全领域,并且更具体地,涉及用于身份验证的方法、服务器和计算机程序产品。

背景技术:

1、身份和访问管理(iam),是指在计算机网络和应用系统中,对用户身份进行创建、验证、授权和管理的过程。iam的主要目标是确保用户能够访问相应的资源和服务,同时保护系统免受未经授权的访问。iam对于行业和企业都很重要。作为入口点,iam是确保it基础设施安全的基石。iam通过禁止非法用户访问受限资源来保护系统免受破坏和攻击。

2、零信任模型的出现对iam提出了新的要求。零信任模型是一种安全框架,其要求所有用户(无论是在组织网络内部还是外部)在被授予或保持对应用程序和数据的访问权限之前都需要根据安全配置来进行身份认证、授权和持续验证。零信任模型的特点之一是其对用户和设备的身份验证是一种持续的过程,而不是一次性的验证。通过这种方式,零信任模型可以确保只有经过认证和授权的用户和设备才能访问敏感数据和应用程序,并且能够最大程度地减少未经授权的访问和数据泄漏的风险。

技术实现思路

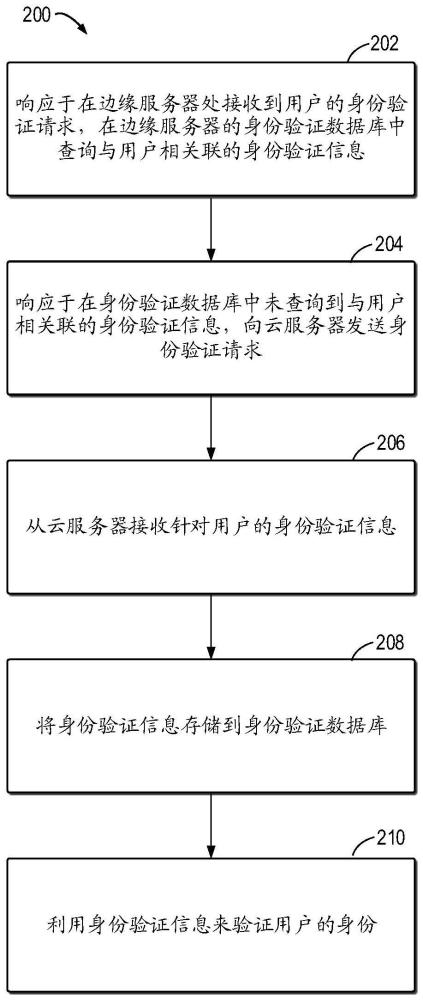

1、在本公开的第一方面中,提供了一种用于身份验证的方法。该方法包括响应于在边缘服务器处接收到用户的身份验证请求,在边缘服务器的身份验证数据库中查询与该用户相关联的身份验证信息。该方法还包括响应于在身份验证数据库中未查询到与该用户相关联的身份验证信息,向云服务器发送身份验证请求,云服务器包括用于对接多个身份验证提供方的代理。除此之外,该方法还包括从云服务器接收针对用户的身份验证信息,然后将身份验证信息存储到身份验证数据库,以及利用所述身份验证信息来验证所述用户的身份。

2、在本公开的第二方面中,提供了一种边缘服务器。该边缘服务器包括一个或多个处理器;以及存储装置,用于存储一个或多个程序,当一个或多个程序被一个或多个处理器执行,使得一个或多个处理器实现一种方法,该方法包括响应于在边缘服务器处接收到用户的身份验证请求,在边缘服务器的身份验证数据库中查询与该用户相关联的身份验证信息。该方法还包括响应于在身份验证数据库中未查询到与该用户相关联的身份验证信息,向云服务器发送身份验证请求,云服务器包括用于对接多个身份验证提供方的代理。除此之外,该方法还包括从云服务器接收针对用户的身份验证信息,然后将身份验证信息存储到身份验证数据库,以及利用所述身份验证信息来验证所述用户的身份。

3、在本公开的第三方面中,提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现一种方法,该方法包括响应于在边缘服务器处接收到用户的身份验证请求,在边缘服务器的身份验证数据库中查询与该用户相关联的身份验证信息。该方法还包括响应于在身份验证数据库中未查询到与该用户相关联的身份验证信息,向云服务器发送身份验证请求,云服务器包括用于对接多个身份验证提供方的代理。除此之外,该方法还包括从云服务器接收针对用户的身份验证信息,然后将身份验证信息存储到身份验证数据库,以及利用所述身份验证信息来验证所述用户的身份。

4、应当理解,

技术实现要素:

部分中所描述的内容并非旨在限定本公开的实施例的关键或重要特征,亦非用于限制本公开的范围。本公开的其他特征将通过以下的描述变得容易理解。

技术特征:

1.一种用于身份验证的方法,包括:

2.根据权利要求1所述的方法,还包括:

3.根据权利要求1所述的方法,还包括:

4.根据权利要求1所述的方法,其中所述边缘服务器是第一边缘服务器,所述方法还包括:

5.根据权利要求4所述的方法,还包括:

6.根据权利要求5所述的方法,还包括:

7.根据权利要求4所述的方法,其中所述边缘服务器是第一边缘服务器,所述方法还包括:

8.根据权利要求7所述的方法,还包括:

9.根据权利要求1所述的方法,其中所述身份验证信息包括用户属性信息和登录会话信息,所述方法还包括:

10.根据权利要求1所述的方法,其中所述身份验证提供方包括身份提供方idp或身份和访问管理iam。

11.一种边缘服务器,包括:

12.根据权利要求11所述的边缘服务器,所述动作还包括:

13.根据权利要求11所述的边缘服务器,所述动作还包括:

14.根据权利要求11所述的边缘服务器,其中所述边缘服务器是第一边缘服务器,所述动作还包括:

15.根据权利要求14所述的边缘服务器,所述动作还包括:

16.根据权利要求15所述的边缘服务器,所述动作还包括:

17.根据权利要求14所述的边缘服务器,其中所述边缘服务器是第一边缘服务器,所述动作还包括:

18.根据权利要求17所述的边缘服务器,所述动作还包括:

19.根据权利要求11所述的边缘服务器,其中所述身份验证信息包括用户属性信息和登录会话信息,所述动作还包括:

20.一种计算机程序产品,所述计算机程序产品被有形地存储在非易失性计算机可读介质上并且包括机器可执行指令,所述机器可执行指令在被执行时使机器执行动作,所述动作包括:

技术总结

本公开涉及用于身份验证的方法、服务器和计算机程序产品。该方法包括响应于在边缘服务器处接收到用户的身份验证请求,在边缘服务器的身份验证数据库中查询与该用户相关联的身份验证信息。该方法还包括响应于在身份验证数据库中未查询到与该用户相关联的身份验证信息,向云服务器发送身份验证请求,云服务器包括用于对接多个身份验证提供方的代理。此外,该方法还包括从云服务器接收针对用户的身份验证信息,然后将身份验证信息存储到身份验证数据库,以及利用所述身份验证信息来验证所述用户的身份。本公开的方法能够降低身份验证提供方的负载,减少用户端延迟,改进用户体验。

技术研发人员:陈思,林蓁蓁

受保护的技术使用者:戴尔产品有限公司

技术研发日:

技术公布日:2024/10/21

- 还没有人留言评论。精彩留言会获得点赞!