考虑信息熵数据融合的用户电力数据传输方法及系统与流程

本申请涉及互联网,更具体地说,涉及一种考虑信息熵数据融合的用户电力数据传输方法及系统。

背景技术:

1、随着互联网的发展,智慧物联应用到各行各业,例如电力交易行业,在电力交易中,用户可以在电力交易端进行电力交易,电力交易端会获取每个用户的电力数据,将各用户的电力数据发送给系统服务端,系统服务端对接收的各用户的电力交易数据进行整合分析处理,然而,由于电力交易端以明文的方式向系统服务端发送电力数据,导致电力交易端向系统服务端发送电力数据时容易遭到敌手攻击,造成用户个人电力数据的泄露。

技术实现思路

1、有鉴于此,本申请提供了一种考虑信息熵数据融合的用户电力数据传输方法及系统,用于解决现有用户电力数据传输方式,电力交易端向系统服务端发送电力数据时容易遭到敌手攻击,造成用户个人电力数据的泄露的问题。

2、为了实现上述目的,现提出的方案如下:

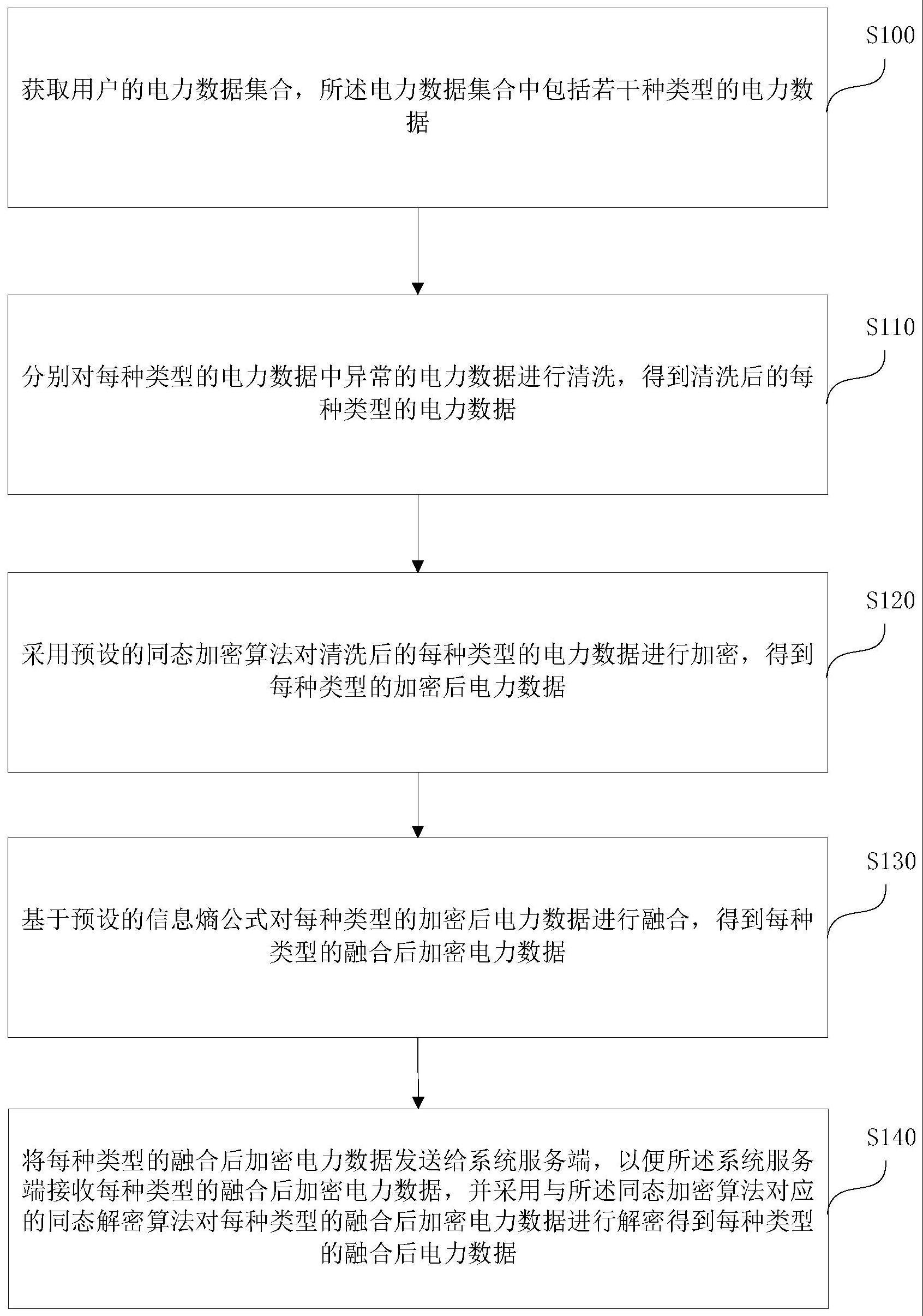

3、一种考虑信息熵数据融合的用户电力数据传输方法,应用于电力交易端,方法包括:

4、获取用户的电力数据集合,所述电力数据集合中包括若干种类型的电力数据;

5、分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据;

6、采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据;

7、基于预设的信息熵公式对每种类型的加密后电力数据进行融合,得到每种类型的融合后加密电力数据;

8、将每种类型的融合后加密电力数据发送给系统服务端,以便所述系统服务端接收每种类型的融合后加密电力数据,并采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密得到每种类型的融合后电力数据,其中,每种类型的融合后电力数据,与基于所述信息熵公式对清洗后的每种类型的电力数据直接进行融合后的结果相同。

9、优选地,所述分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据,包括:

10、对于每种类型的各条电力数据:

11、确定预设的各聚类中心;

12、基于预设的距离公式计算每条电力数据与各聚类中心的距离,并选取距离最小的聚类中心作为该条电力数据对应的目标聚类中心;

13、将属于同一目标聚类中心的各条电力数据划分为同一电力数据集合;

14、基于每一电力数据集合中的电力数据,计算每一电力数据集合的聚类中心;

15、将各电力数据集合计算得到的聚类中心作为新的预设的各聚类中心,返回执行所述基于预设的距离公式计算每条电力数据与各聚类中心的距离的步骤,直至最终确定的各聚类中心不再发生变化;

16、将最终确定的每一电力数据集合中与其聚类中心的距离大于或不小于预设阈值的电力数据去除,得到清洗后的电力数据。

17、优选地,所述采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据,包括:

18、确定预先接收的所述系统服务端发送的公钥;

19、基于所述公钥采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据。

20、优选地,所述信息熵公式为香农信息熵公式。

21、优选地,所述确定预先接收的所述系统服务端发送的公钥,包括:

22、确定最新接收的所述系统服务端发送的公钥。

23、一种考虑信息熵数据融合的用户电力数据传输方法,应用于系统服务端,方法包括:

24、接收电力交易端发送的每种类型的融合后加密电力数据,其中,每种类型的融合后加密电力数据为所述电力交易端采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据,基于预设的信息熵公式对每种类型的加密后电力数据进行融合得到;

25、采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密,得到每种类型的融合后电力数据,其中,每种类型的融合后电力数据,与基于所述信息熵公式对清洗后的每种类型的电力数据直接进行融合后的结果相同。

26、优选地,接收电力交易端发送的每种类型的融合后加密电力数据之前,还包括:

27、采用预设的公钥生成算法生成公钥,将所述公钥发送给所述电力交易端,以便所述电力交易端基于所述公钥对清洗后的每种类型的电力数据进行加密。

28、优选地,采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密,得到每种类型的融合后电力数据,包括:

29、基于中国剩余定理采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密,得到每种类型的融合后电力数据。

30、优选地,还包括:

31、当采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密至预设次数时,返回执行所述生成采用预设的公钥生成算法生成公钥的步骤。

32、一种考虑信息熵数据融合的用户电力数据传输系统,包括:电力交易端及系统服务端,其中,所述电力交易端用于实现前述考虑信息熵数据融合的用户电力数据传输方法的各个步骤,所述系统服务端用于实现前述考虑信息熵数据融合的用户电力数据传输方法的各个步骤。

33、从上述的技术方案可以看出,本申请实施例提供的考虑信息熵数据融合的用户电力数据传输方法,电力交易端获取到用户的电力数据集合后,分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据,采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据,基于预设的信息熵公式对每种类型的加密后电力数据进行融合,得到每种类型的融合后加密电力数据,将每种类型的融合后加密电力数据发送给系统服务端,由于向系统服务端发送的每种类型的融合后加密电力数据为,对采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密得到的每种类型的加密后电力数据进行融合后的数据,使得只有系统服务端才能对融合后加密电力数据正确解密,即使向系统服务端发送融合后加密电力数据时遭到敌手攻击,敌手也无法对融合后加密电力数据正确解密,并且,系统服务端采用与同态加密算法对应的同态解密算法对每种类型融合后加密电力数据进行解密得到每种类型的融合后电力数据,而每种类型的融合后电力数据,与基于信息熵公式对清洗后的每种类型的电力数据直接进行融合后的结果相同,即使系统服务端遭到敌手攻击,敌手也无法得到清洗后的每种类型的电力数据,避免了用户电力数据的泄露。

34、进一步地,由于获取到用户的电力数据集合后,分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据,再对清洗后的每种类型的电力数据进行加密,提高了传输效率以及电力数据的可用性。

技术特征:

1.一种考虑信息熵数据融合的用户电力数据传输方法,其特征在于,应用于电力交易端,方法包括:

2.根据权利要求1所述的方法,其特征在于,所述分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据,包括:

3.根据权利要求1所述的方法,其特征在于,所述采用预设的同态加密算法对清洗后的每种类型的电力数据进行加密,得到每种类型的加密后电力数据,包括:

4.根据权利要求1所述的方法,其特征在于,所述信息熵公式为香农信息熵公式。

5.根据权利要求3所述的方法,其特征在于,所述确定预先接收的所述系统服务端发送的公钥,包括:

6.一种考虑信息熵数据融合的用户电力数据传输方法,其特征在于,应用于系统服务端,方法包括:

7.根据权利要求6所述的方法,其特征在于,接收电力交易端发送的每种类型的融合后加密电力数据之前,还包括:

8.根据权利要求6所述的方法,其特征在于,采用与所述同态加密算法对应的同态解密算法对每种类型的融合后加密电力数据进行解密,得到每种类型的融合后电力数据,包括:

9.根据权利要求7所述的方法,其特征在于,还包括:

10.一种考虑信息熵数据融合的用户电力数据传输系统,其特征在于,包括:电力交易端及系统服务端,其中,所述电力交易端用于实现权利要求1-5任一项的考虑信息熵数据融合的用户电力数据传输方法的各个步骤,所述系统服务端用于实现权利要求6-9任一项的考虑信息熵数据融合的用户电力数据传输方法的各个步骤。

技术总结

本申请公开了一种考虑信息熵数据融合的用户电力数据传输方法及系统,通过电力交易端获取用户的电力数据集合,分别对每种类型的电力数据中异常的电力数据进行清洗,得到清洗后的每种类型的电力数据,采用同态加密算法对清洗后的每种类型的电力数据加密,得到每种类型的加密后电力数据,基于信息熵公式对每种类型的加密后电力数据融合,得到每种类型的融合后加密电力数据,将每种类型的融合后加密电力数据发送给系统服务端,使得只有系统服务端才能对融合后加密电力数据正确解密,敌手无法对融合后加密电力数据正确解密,并且即使系统服务端遭到敌手攻击,敌手也无法得到清洗后的每种类型的电力数据,避免了用户电力数据的泄露。

技术研发人员:巫健,冯景丽,马军伟,张建亮,潘秀魁,景峰,杨珂,柏德胜,邹鹏,包磊,节连彬,鲁继诚,肖钦泽,张丽霞

受保护的技术使用者:国网山西省电力公司信息通信分公司

技术研发日:

技术公布日:2024/1/14

- 还没有人留言评论。精彩留言会获得点赞!