一种用户信息威胁分析方法及系统与流程

本发明涉及威胁分析,特别是涉及一种用户信息威胁分析方法及系统。

背景技术:

1、数字化时代的到来给人们的工作生活带来了诸多便利。工作上,数字办公、数字会议等新一代业务办公模式能够打破传统的办公局限,显著提高办公效率和智能化程度。生活上,虚拟现实游戏、数字空间娱乐能够给人们带来全新的、沉浸式的感官体验。也正因为如此,越来越多的用户开始使用数字化产品,而由此也带来了一些列的用户信息安全问题。比如,用户信息丢失、信息非法访问、业务数据窃取等问题层出不穷,目前难以对数字化产品的用户信息安全进行监控。

技术实现思路

1、针对上述现有技术,本发明在于提供一种用户信息威胁分析方法,主要解决的技术问题在于如何提高电机与设备端的安装效率。

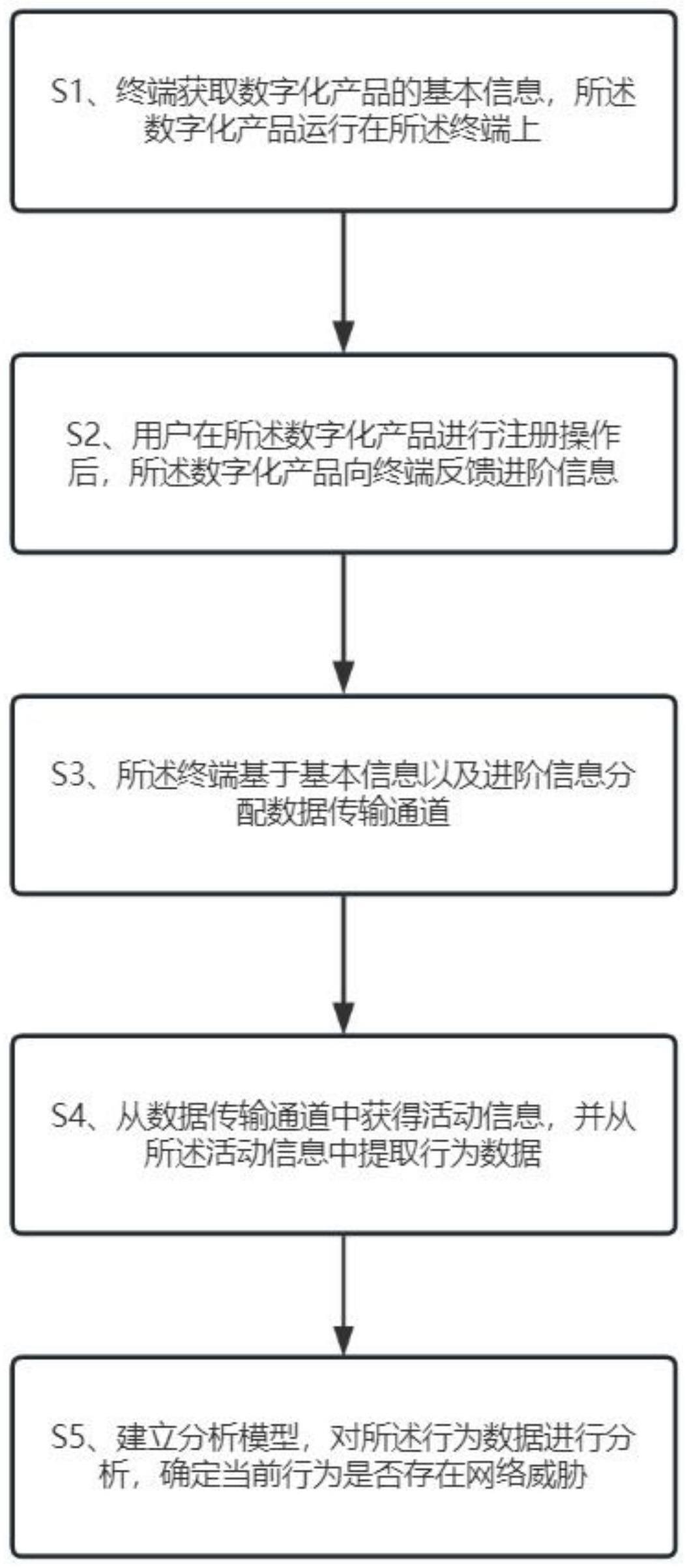

2、为达到上述目的,本发明实施例的技术方案是这样实现的:本发明第一方面提供了一种用户信息威胁分析方法,所述方法包括下列步骤:

3、终端获取数字化产品的基本信息,所述数字化产品运行在所述终端上;

4、用户在所述数字化产品进行注册操作后,所述数字化产品向终端反馈进阶信息;

5、所述终端基于基本信息以及进阶信息分配数据传输通道;

6、从数据传输通道中获得活动信息,并从所述活动信息中提取行为数据;

7、建立分析模型,对所述行为数据进行分析,确定当前行为是否存在网络威胁。

8、可选的,所述数字化产品的基本信息包括:不同数字化产品的名称、描述、图标、截图、分类、版本号、支持的操作系统版本和支持的语言。

9、可选的,所述进阶信息包括:用户在进行注册操作时,所输入的id、年龄,以及在注册通过后所获得的用户名称。

10、可选的,所述终端基于基本信息以及进阶信息分配数据传输通道,具体包括:终端基于基本信息设定第一通道集合,所述第一通道集合中包含多个第一通道,基于进阶信息,选用特定的第一通道作为数据传输通道。

11、可选的,从数据传输通道中获得活动信息,并从所述活动信息中提取行为数据,具体包括:用户通过所述数字化产品进行操作时,其通过相应的第一通道进行数据传输,从第一通道中获取数据包作为活动信息,将所述数据包进行逆还原形成还原结果,在所述还原结果中提取行为数据。

12、可选的,将所述数据包进行逆还原形成还原结果,具体包括:按照网络层协议ip进行数据包的ip分片重组,然后进行tcp/udp协议重组,对重组结果提取文本内容形成还原结果。

13、可选的,在所述还原结果中提取行为数据,具体包括:其行为数据包括操作行为数据、目的ip。

14、可选的,建立分析模型,对所述行为数据进行分析,确定当前行为是否存在网络威胁,具体包括:

15、将所获得的操作行为数据与预先设置的威胁操作行为进行对比,确定操作行为威胁等级,并给出第一评价分数;

16、将所获得的目的ip与预先设置的危险ip进行对比,确定目的ip的威胁等级,并给出第二评价分数;

17、基于第一评价分数、第二评价分数,采用组合赋权法获得综合评价分数。

18、本发明第二方面提供了一种用户信息威胁分析系统,所述系统用于实施如前述任一项所述的用户信息威胁分析方法,所述系统包括第一获取模块、第二获取模块、分配模块、提取模块、分析模块,

19、所述第一获取模块,用于获取数字化产品的基本信息;

20、所述第二获取模块,用于获取数字化产品的进阶信息;

21、所述分配模块,用于基于基本信息以及进阶信息分配数据传输通道;;

22、所述提取模块,用于从数据传输通道中获得活动信息,并从所述活动信息中提取行为数据;

23、所述分析模块,用于建立分析模型,对所述行为数据进行分析,确定当前行为是否存在网络威胁。

24、本发明的有益效果在于:本发明提供的一种用户信息威胁分析方法,通过为不同数字化产品的不同用户分配不同的数据传输通道,并从数据传输通道中提取数据包并提取行为数据进行分析,确定当前行为是否存在网络威胁。

技术特征:

1.一种用户信息威胁分析方法,其特征在于,所述方法包括下列步骤:

2.根据权利要求1所述的一种用户信息威胁分析方法,其特征在于,所述数字化产品的基本信息包括:不同数字化产品的名称、描述、图标、截图、分类、版本号、支持的操作系统版本和支持的语言。

3.根据权利要求1所述的一种用户信息威胁分析方法,其特征在于,所述进阶信息包括:用户在进行注册操作时,所输入的id、年龄,以及在注册通过后所获得的用户名称。

4.根据权利要求1所述的一种用户信息威胁分析方法,其特征在于,所述终端基于基本信息以及进阶信息分配数据传输通道,具体包括:终端基于基本信息设定第一通道集合,所述第一通道集合中包含多个第一通道,基于进阶信息,选用特定的第一通道作为数据传输通道。

5.根据权利要求1所述的一种用户信息威胁分析方法,其特征在于,从数据传输通道中获得活动信息,并从所述活动信息中提取行为数据,具体包括:用户通过所述数字化产品进行操作时,其通过相应的第一通道进行数据传输,从第一通道中获取数据包作为活动信息,将所述数据包进行逆还原形成还原结果,在所述还原结果中提取行为数据。

6.根据权利要求5所述的一种用户信息威胁分析方法,其特征在于,将所述数据包进行逆还原形成还原结果,具体包括:按照网络层协议ip进行数据包的ip分片重组,然后进行tcp/udp协议重组,对重组结果提取文本内容形成还原结果。

7.根据权利要求6所述的一种用户信息威胁分析方法,其特征在于,在所述还原结果中提取行为数据,具体包括:其行为数据包括操作行为数据、目的ip。

8.根据权利要求7所述的一种用户信息威胁分析方法,其特征在于,建立分析模型,对所述行为数据进行分析,确定当前行为是否存在网络威胁,具体包括:

9.一种用户信息威胁分析系统,其特征在于,所述系统用于实施如权利要求1-8任一项所述的用户信息威胁分析方法,所述系统包括第一获取模块、第二获取模块、分配模块、提取模块、分析模块,

技术总结

本发明公开了一种用户信息威胁分析方法及系统,所述方法包括下列步骤:终端获取数字化产品的基本信息,所述数字化产品运行在所述终端上;用户在所述数字化产品进行注册操作后,所述数字化产品向终端反馈进阶信息;所述终端基于基本信息以及进阶信息分配数据传输通道;从数据传输通道中获得活动信息,并从所述活动信息中提取行为数据;建立分析模型,对所述行为数据进行分析,确定当前行为是否存在网络威胁。

技术研发人员:段玉

受保护的技术使用者:湖北顺安伟业科技有限公司

技术研发日:

技术公布日:2024/1/16

- 还没有人留言评论。精彩留言会获得点赞!