基于SD-WAN蜜网架构的网络安全系统的制作方法

本发明涉及网络安全,尤其涉及一种基于sd-wan蜜网架构的网络安全系统。

背景技术:

1、传统的蜜网架构主要依赖于网络边界的防火墙和入侵检测系统来保护网络安全。然而,这些系统往往只能提供整体上的数据流控制,缺乏对数据流的细致分析和精确控制。

2、由于缺乏细化粒度的数据流控制,传统蜜网架构可能无法有效区分正常流量和恶意攻击流量,导致误报或漏报的情况发生。此外,传统蜜网架构也无法快速响应新型攻击和威胁,因为它们通常只能基于已知的攻击模式进行检测和防御。

技术实现思路

1、本发明旨在至少在一定程度上解决相关技术中的技术问题之一。

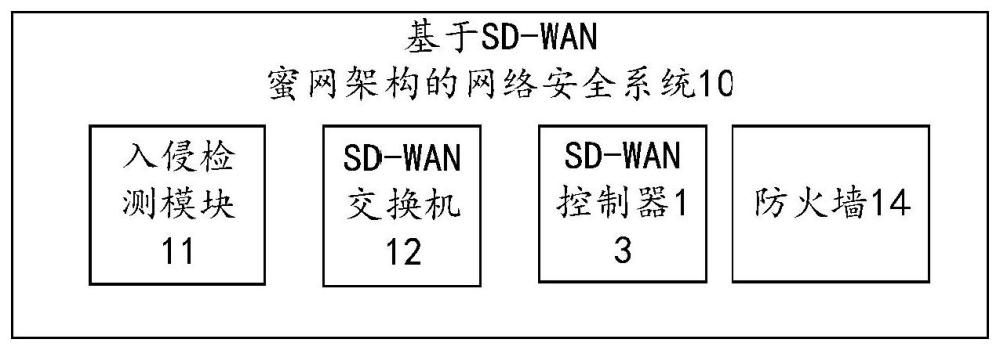

2、本发明第一方面实施例提出了一种基于sd-wan蜜网架构的网络安全系统,包括入侵检测模块、sd-wan交换机、sd-wan控制器和防火墙,其中,

3、所述sd-wan控制器通过所述sd-wan交换机周期性收集全网数据的数据流状态;

4、所述入侵检测模块根据所述数据流状态判断数据流是否为恶意数据流,若检测到所述恶意数据流攻击警报时,所述sd-wan控制器将所述恶意数据流进行数据流转发引入蜜网中,同时根据所述恶意数据流的攻击类型和攻击源,对动态docker蜜罐系统发决策指令实时开启高交互或低交互蜜罐,以收集攻击信息。

5、可选的,所述入侵检测模块还用于:

6、若检测到所述数据流为正常数据流,则允许访问业务。

7、可选的,所述入侵检测模块还用于:

8、确定所述恶意数据流持续的时间,若所述时间大于第一阈值,则获取所述恶意数据流的攻击行为的分析结果,其中,所述分析结果包括所述攻击行为的类型和攻击源,并向管理人员设备通知所述分析结果。

9、可选的,所述sd-wan控制器还用于:

10、若检测到所述攻击警报已经消失,并且消失时间大于第二阈值,则撤销运行的所述动态docker蜜罐系统,以进行资源回收。

11、可选的,所述sd-wan控制器还用于:

12、若检测到所述恶意数据流的攻击类型为ddos攻击,启动所述防火墙,并将所述恶意数据流的攻击源加入黑名单。

13、可选的,所述sd-wan控制器还用于:

14、在将所述恶意数据流进行数据流转发引入蜜网之后,向管理人员设备发送防守指令,以控制所述防火墙开启目标防守策略。

15、可选的,所述sd-wan控制器具体用于:

16、若检测到所述恶意数据流攻击警报时,对所述恶意数据流的攻击源地址进行数据流重定向,改变所述sd-wan交换机的流表把所述恶意数据流引入所述动态docker蜜罐系统中,以获取所述恶意数据流的攻击类型和攻击源。

17、可选的,所述入侵检测模块具体用于:

18、根据所述数据流状态判断数据流的特征,基于预先存储的特征库对所述特征进行识别比对,以判断所述数据流为恶意数据流或者正常数据流。

19、可选的,所述sd-wan控制器还用于:

20、根据所述攻击类型和攻击源,对所述动态docker蜜罐系统下发决策命令,其中,所述决策命令用于指示开启高交互蜜罐或者低交互蜜罐,以收集所述恶意数据流的攻击信息。

21、可选的,所述sd-wan控制器还用于:

22、根据所述攻击源,控制所述动态docker蜜罐系统开启对应的各个docker蜜罐,并将所述攻击信息存储在数据库中。

23、本公开实施例中,利用sd-wan技术实现了对恶意数据流的数据流重定向,实现了颗粒度更加细化的数据流控制,结合动态docker蜜罐系统的优势,能无感知的把攻击者引入蜜网中,提高了诱骗性,并通过实验验证了所设计蜜网在主动防御区域实现安全防护的有效性。

24、本发明附加的方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本发明的实践了解到。

技术特征:

1.一种基于sd-wan蜜网架构的网络安全系统,其特征在于,包括入侵检测模块、sd-wan交换机、sd-wan控制器和防火墙,其中,

2.根据权利要求1所述的系统,其特征在于,所述入侵检测模块还用于:

3.根据权利要求1所述的系统,其特征在于,所述入侵检测模块还用于:

4.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器还用于:

5.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器还用于:

6.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器还用于:

7.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器具体用于:

8.根据权利要求1所述的系统,其特征在于,所述入侵检测模块具体用于:

9.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器还用于:

10.根据权利要求1所述的系统,其特征在于,所述sd-wan控制器还用于:

技术总结

本发明提出一种基于SD‑WAN蜜网架构的网络安全系统,涉及网络安全技术领域,包括入侵检测模块、SD‑WAN交换机、SD‑WAN控制器和防火墙,其中,SD‑WAN控制器通过SD‑WAN交换机周期性收集全网数据的数据流状态;入侵检测模块根据数据流状态判断数据流是否为恶意数据流,若检测到恶意数据流攻击警报时,SD‑WAN控制器将恶意数据流进行数据流转发引入蜜网中,同时根据恶意数据流的攻击类型和攻击源,对动态Docker蜜罐系统发决策指令实时开启高交互或低交互蜜罐,以收集攻击信息。利用SD‑WAN技术实现了对恶意数据流的数据流重定向,实现了颗粒度更加细化的数据流控制,结合动态Docker蜜罐系统的优势,能无感知的把攻击者引入蜜网中,提高了诱骗性。

技术研发人员:杨永前,李小翔,任立兵,冯帆,韦玮,邸智,薛丽,史鉴恒,沈惠聪,王宝岳,高亚林,黄思皖,钟明,安娜,李力,杨宁,王春森,李亚川,丁杰,孙可欣

受保护的技术使用者:宁夏金信光伏电力有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!