基于Web开发的安全防护方法、装置、计算机设备及介质与流程

本发明涉及web安全,尤其涉及一种基于web开发的安全防护方法、装置、计算机设备及存储介质。

背景技术:

1、当前web应用面临的常见安全问题主要有跨站脚本攻击(xss),sql注入,跨站请求伪造(csrf),会话劫持,目录遍历攻击,拒绝服务攻击(dos)等,各类web系统面临各种不同的安全场景,通常针对性的引入对应的安全组件,框架或安全编码来解决。

2、但是,由于当前缺乏统一可配置的整合,因此面临不断变化的安全需求,缺乏灵活性,难以快速做出反应。例如系统需要增加防跨站请求伪造的安全防护,传统方法是寻找引入对应的安全控件或者编写对应的防护代码,重新对系统进行兼容测试,整个过程响应时间长,代码风险高。

技术实现思路

1、基于此,有必要针对上述技术问题,提供一种基于web开发的安全防护方法、装置、计算机设备及存储介质,以解决上述现有技术中存在的至少一个问题。

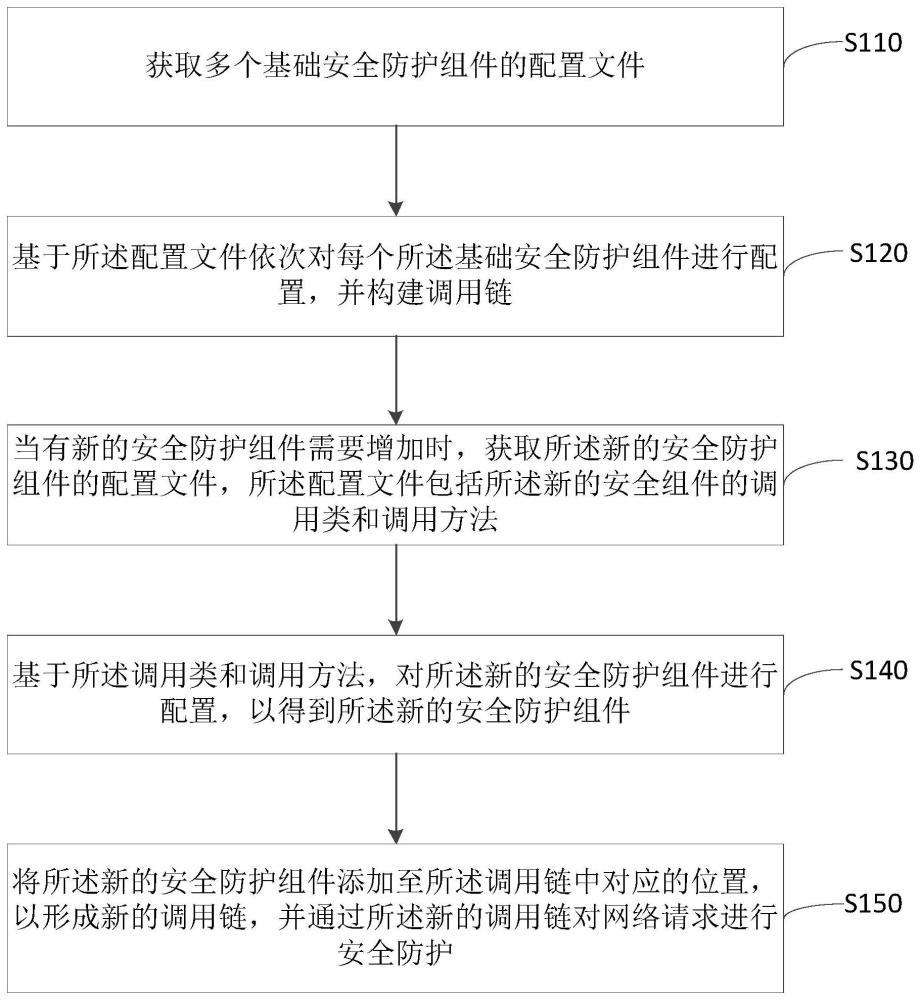

2、第一方面,本申请实施例是这样实现的,提供了一种基于web开发的安全防护方法,应用于网关,包括如下步骤:

3、获取多个基础安全防护组件的配置文件;

4、基于所述配置文件依次对每个所述基础安全防护组件进行配置,并构建调用链;

5、当有新的安全防护组件需要增加时,获取所述新的安全防护组件的配置文件,所述配置文件包括所述新的安全组件的调用类和调用方法;

6、基于所述调用类和调用方法,对所述新的安全防护组件进行配置,以得到所述新的安全防护组件;

7、将所述新的安全防护组件添加至所述调用链中对应的位置,以形成新的调用链,并通过所述新的调用链对网络请求进行安全防护。

8、在一实施例中,所述获取多个基础安全防护组件的配置文件,包括:

9、当系统启动时,自动加载目标目录下的所述基础安全防护组件的配置文件;

10、启动监控所述目标目录变化的守护进程。

11、在一实施例中,所述将所述新的安全防护组件添加至所述调用链中对应的位置,包括:

12、将所述新的安全防护组件的配置文件添加至所述目标目录中;

13、通过所述守护进程读取所述新的安全防护组件的配置文件的配置内容,并将所述新的安全防护组件的配置文件添加至所述调用链的对应位置。

14、在一实施例中,所述基础安全防护组件包括url鉴权安全组件、敏感字符防护安全组件以及全文加解密安全组件,所述基于所述配置文件依次对每个所述基础安全防护组件进行配置,包括:

15、在所述配置文件中读取所述url鉴权安全组件对应的黑白名单配置信息,并基于所述黑白名单配置信息,对所述url鉴权安全组件进行配置;

16、在所述配置文件读取所述敏感字符防护安全组件对应的敏感字符配置信息,并基于所述敏感字符配置信息对所述敏感字符防护安全组件进行配置;

17、在所述配置文件读取所述全文加解密安全组件对应的加解密配置信息,并基于所述加解密配置信息对所述全文加解密安全组件进行配置。

18、在一实施例中,所述新的调用链包括所述url鉴权安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

19、获取预设的第一链表与第二链表,所述第一链表与所述第二链表分别包括第一白名单以及第二白名单;

20、基于所述第一白名单以及所述第二白名单,对所述网络请求进行鉴权;

21、当鉴权未通过,则对所述网络请求的发送端进行身份验证。

22、在一实施例中,所述网络请求包括请求内容,所述新的调用链包括所述敏感字符防护安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

23、获取预设的第一链表与第二链表,所述第一链表包括敏感字符名单,所述第二链表包括第三白名单;

24、基于所述第三白名单,对所述请求内容进行对比校验;

25、当校验未通过时,则基于所述敏感字符名单中的敏感字符,逐一对所述请求内容的各个字符进行校验。

26、在一实施例中,所述新的调用链包括全文加解密安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

27、获取预设的第一链表,所述第一链表包括第四白名单;

28、基于所述第四白名单,对所述网络请求进行校验;

29、当校验未通过,则对所述网络请求的请求内容进行加密处理。

30、第二方面,提供了一种基于web开发的安全防护装置,应用于网关,所述装置,包括:

31、第一配置文件获取单元,用于获取多个基础安全防护组件的配置文件;

32、调用链构建单元,用于基于所述配置文件依次对每个所述基础安全防护组件进行配置,并构建调用链;

33、第二配置文件获取单元,用于当有新的安全防护组件需要增加时,获取所述新的安全防护组件的配置文件,所述配置文件包括所述新的安全组件的调用类和调用方法;

34、配置单元,用于基于所述调用类和调用方法,对所述新的安全防护组件进行配置,以得到所述新的安全防护组件;

35、新的调用链生成单元,用于将所述新的安全防护组件添加至所述调用链中对应的位置,以形成新的调用链,并通过所述新的调用链对网络请求进行安全防护。

36、第三方面,提供了一种计算机设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机可读指令,所述处理器执行所述计算机可读指令时实现如上述所述基于web开发的安全防护方法的步骤。

37、第四方面,提供了一种可读存储介质,所述可读存储介质存储有计算机可读指令,所述计算机可读指令被处理器执行时实现如上述所述基于web开发的安全防护方法的步骤。

38、上述基于web开发的安全防护方法、装置、计算机设备及存储介质,其方法实现,包括:获取多个基础安全防护组件的配置文件;基于所述配置文件依次对每个所述基础安全防护组件进行配置,并构建调用链;当有新的安全防护组件需要增加时,获取所述新的安全防护组件的配置文件,所述配置文件包括所述新的安全组件的调用类和调用方法;基于所述调用类和调用方法,对所述新的安全防护组件进行配置,以得到所述新的安全防护组件;将所述新的安全防护组件添加至所述调用链中对应的位置,以形成新的调用链,并通过所述新的调用链对网络请求进行安全防护。本申请实施例中,通过文件配置的方式,将不同的安全组件集成到网关系统中,实现快速插拔的效果。可以根据安全需求的不断变更,不同的项目需要等不断调整安全组件配置,并增加新的安全组件,例如,系统遇到了请求重放攻击,需要立即增加系统对重放攻击的防护,此时无需按传统的脱敏模式,进行一系列开发,测试,只需要通过增加防重放配置,就能实现对请求重放攻击的防护需求,极大地提升了web安全管控的能力,提高了安全响应效率。

技术特征:

1.一种基于web开发的安全防护方法,其特征在于,应用于网关,所述方法,包括:

2.如权利要求1所述的基于web开发的安全防护方法,其特征在于,所述获取多个基础安全防护组件的配置文件,包括:

3.如权利要求2所述基于web开发的安全防护方法,其特征在于,所述将所述新的安全防护组件添加至所述调用链中对应的位置,包括:

4.如权利要求1所述基于web开发的安全防护方法,其特征在于,所述基础安全防护组件包括url鉴权安全组件、敏感字符防护安全组件以及全文加解密安全组件,所述基于所述配置文件依次对每个所述基础安全防护组件进行配置,包括:

5.如权利要求4所述基于web开发的安全防护方法,其特征在于,所述新的调用链包括所述url鉴权安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

6.如权利要求4所述基于web开发的安全防护方法,其特征在于,所述网络请求包括请求内容,所述新的调用链包括所述敏感字符防护安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

7.如权利要求4所述基于web开发的安全防护方法,其特征在于,所述新的调用链包括全文加解密安全组件,所述通过所述新的调用链对网络请求进行安全防护,包括:

8.一种基于web开发的安全防护装置,其特征在于,应用于网关,所述装置,包括:

9.一种计算机设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机可读指令,其特征在于,所述处理器执行所述计算机可读指令时实现如权利要求1至7任意一项所述基于web开发的安全防护方法的步骤。

10.一种可读存储介质,所述可读存储介质存储有计算机可读指令,其特征在于,所述计算机可读指令被处理器执行时实现如权利要求1至7任意一项所述基于web开发的安全防护方法的步骤。

技术总结

本发明公开了一种基于Web开发的安全防护方法、装置、计算机设备及存储介质,其方法实现,包括:获取多个基础安全防护组件的配置文件;基于配置文件依次对每个基础安全防护组件进行配置,并构建调用链;当有新的安全防护组件需要增加时,获取新的安全防护组件的配置文件,配置文件包括新的安全组件的调用类和调用方法;基于调用类和调用方法,对新的安全防护组件进行配置,以得到新的安全防护组件;将新的安全防护组件添加至调用链中对应的位置,以形成新的调用链,并通过新的调用链对网络请求进行安全防护。通过文件配置的方式,将不同的安全组件集成到系统当中,实现快速插拔的效果。极大地提升了web安全管控的能力,提高了安全响应效率。

技术研发人员:陈宏海,蒙龙

受保护的技术使用者:卓望数码技术(深圳)有限公司

技术研发日:

技术公布日:2024/3/11

- 还没有人留言评论。精彩留言会获得点赞!