用于抵抗侧信道攻击的解密方法及装置、电子设备与流程

本申请涉及信息安全,例如涉及一种用于抵抗侧信道攻击的解密方法及装置、电子设备。

背景技术:

1、目前,在数据加密传输过程中,加密和解密数据通常应用椭圆曲线密码学(elliptic curve cryptography,ecc)进行,以椭圆曲线上某一坐标点p为起点,以加密系数k计算点乘[k]p是椭圆曲线密码学的核心运算操作。

2、相关技术中,为了避免解密数据过程中,简单功耗攻击和差分功耗攻击破解加密系数k,通常采用从右到左窗口法进行点乘计算。然而,相关性匹配关系的侧信道攻击技术依然可以成功从窗口法点乘的计算流程中获得加密系数k的大部分信息。因此,如何避免加密系数k被破解,以降低攻击者破解密文数据的风险成为亟需解决的技术问题。

3、需要说明的是,在上述背景技术部分公开的信息仅用于加强对本申请的背景的理解,因此可以包括不构成对本领域普通技术人员已知的现有技术的信息。

技术实现思路

1、为了对披露的实施例的一些方面有基本的理解,下面给出了简单的概括。所述概括不是泛泛评述,也不是要确定关键/重要组成元素或描绘这些实施例的保护范围,而是作为后面的详细说明的序言。

2、本公开实施例提供了一种用于抵抗侧信道攻击的解密方法及装置、电子设备,可以降低点乘计算过程中加密系数k被破解的风险,降低了攻击者破解密文数据的风险,提高了采用椭圆曲线密码学算法进行数据加密传输的安全性。

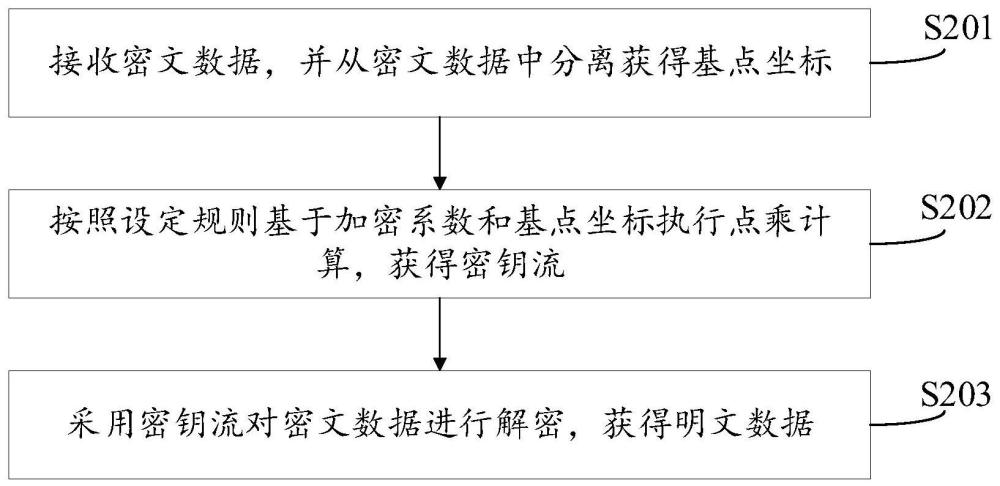

3、在一些实施例中,用于抵抗侧信道攻击的解密方法,包括:接收密文数据,并从密文数据中分离获得基点坐标;按照设定规则基于加密系数和基点坐标执行点乘计算,获得密钥流;采用密钥流对密文数据进行解密,获得明文数据;其中,点乘计算包括多次点加计算,设定规则包括:在每次点加计算结束后,将点加计算的输出点坐标转换为异或掩码形式的第一坐标,并保存至存储器;当在前点加计算的输出点坐标为当前点加计算的输入点坐标的情况下,从存储器获取异或掩码形式的第一坐标;将第一坐标转换为加法掩码形式的第二坐标,以第二坐标参与当前点加计算。

4、可选地,以第二坐标参与当前点加计算,包括:基于第二坐标计算掩码形式的第一中间数据;对第一中间数据进行恒等变换,获得第二中间数据;采用第二中间数据,执行当前点加计算。

5、可选地,基于加密系数和基点坐标执行点乘计算,包括:以设定进制数分解加密系数,确定多位分解系数;根据多位分解系数和基点坐标,执行点加计算和倍点计算,获得点乘结果;其中,一位分解系数对应一次点加计算和两次倍点计算。

6、可选地,设定进制数为2的整次幂,且大于2的整数。

7、可选地,当在前点加计算对应的分解系数与当前点加计算对应的分解系数相同时,确认在前点加计算的输出点坐标为当前点加计算的一个输入点坐标。

8、可选地,采用总线加密技术将点加计算的输出点坐标转换为异或掩码形式的第一坐标。

9、可选地,采用异或转加法技术将第一坐标转换为加法掩码形式的第二坐标。

10、在一些实施例中,用于抵抗侧信道攻击的解密装置,包括:获取模块,被配置为接收密文数据,并从密文数据中分离获得基点坐标;第一数据处理模块,被配置为按照设定规则基于加密系数和基点坐标执行点乘计算,获得密钥流;第二数据处理模块,被配置为采用密钥流对密文数据进行解密,获得明文数据;其中,点乘计算包括多次点加计算,设定规则包括:在每次点加计算结束后,将点加计算的输出点坐标转换为异或掩码形式的第一坐标,并保存至存储器;当在前点加计算的输出点坐标为当前点加计算的输入点坐标的情况下,从存储器获取异或掩码形式的第一坐标;将第一坐标转换为加法掩码形式的第二坐标,以第二坐标参与当前点加计算。

11、在一些实施例中,用于抵抗侧信道攻击的解密装置,包括处理器和存储有程序指令的存储器,所述处理器被配置为在运行所述程序指令时,执行如上述的用于抵抗侧信道攻击的解密方法。

12、在一些实施例中,电子设备包括:设备本体;如上述的用于抵抗侧信道攻击的解密装置,安装于设备本体。

13、本公开实施例提供的用于抵抗侧信道攻击的解密方法及装置、电子设备,可以实现以下技术效果:

14、本公开实施例中,通过分析确定,在对密文数据进行解密过程中,相关性匹配关系的侧信道攻击技术之所以能够从点乘计算流程中获得加密系数k的大部分信息,是因为在点加计算过程中,某一次点加计算的输出点坐标可能作为后续点加计算的输入点坐标,这使得可以通过局部的相关性计算获得这两次点加对应的加密系数k的分解系数。因此,本公开实施例中,在每次点加计算结束后,会将点加计算的输出点坐标转换为异或掩码形式的第一坐标。当在前点加计算的输出点坐标为当前点加计算的一个输入点坐标时,会将第一坐标转换为加法掩码形式的第二坐标,然后以第二坐标参与当前点加计算。这样,避免了采用点乘计算方式计算用于对密文数据进行解密的密钥流时,在前点加计算的输出点坐标与当前点加计算的输入点坐标在侧信道波形上出现匹配的情况,使得攻击者无法确定点加计算的输入点坐标是否为在前某次点加计算的输出点坐标。降低了点乘计算过程中加密系数k被破解的风险,降低了攻击者破解密文数据的风险,提高了采用椭圆曲线密码学算法进行数据加密传输的安全性。

15、以上的总体描述和下文中的描述仅是示例性和解释性的,不用于限制本申请。

技术特征:

1.一种用于抵抗侧信道攻击的解密方法,其特征在于,包括:

2.根据权利要求1所述的解密方法,其特征在于,以第二坐标参与当前点加计算,包括:

3.根据权利要求1所述的解密方法,其特征在于,基于加密系数和基点坐标执行点乘计算,包括:

4.根据权利要求3所述的解密方法,其特征在于,设定进制数为2的整次幂,且大于2的整数。

5.根据权利要求3所述的解密方法,其特征在于,当在前点加计算对应的分解系数与当前点加计算对应的分解系数相同时,确认在前点加计算的输出点坐标为当前点加计算的一个输入点坐标。

6.根据权利要求1至5中任一项所述的解密方法,其特征在于,采用总线加密技术将点加计算的输出点坐标转换为异或掩码形式的第一坐标。

7.根据权利要求1至5中任一项所述的解密方法,其特征在于,采用异或转加法技术将第一坐标转换为加法掩码形式的第二坐标。

8.一种用于抵抗侧信道攻击的解密装置,其特征在于,包括:

9.一种用于抵抗侧信道攻击的解密装置,包括处理器和存储有程序指令的存储器,其特征在于,所述处理器被配置为在运行所述程序指令时,执行如权利要求1至7中任一项所述的用于抵抗侧信道攻击的解密方法。

10.一种电子设备,其特征在于,包括:

技术总结

本申请涉及信息安全技术领域,公开一种用于抵抗侧信道攻击的解密方法及装置、电子设备,方法包括:接收密文数据,并从密文数据中分离获得基点坐标;按照设定规则基于加密系数和基点坐标执行点乘计算,获得密钥流;采用密钥流对密文数据进行解密,获得明文数据;其中,点乘计算包括多次点加计算,设定规则包括:在每次点加计算结束后,将点加计算的输出点坐标转换为异或掩码形式的第一坐标,并保存至存储器;当在前点加计算的输出点坐标为当前点加计算的输入点坐标的情况下,从存储器获取异或掩码形式的第一坐标;将第一坐标转换为加法掩码形式的第二坐标,以第二坐标参与当前点加计算。这样,降低了点乘计算时加密系数k被破解的风险。

技术研发人员:柴森,周雪皓

受保护的技术使用者:紫光同芯微电子有限公司

技术研发日:

技术公布日:2024/3/4

- 还没有人留言评论。精彩留言会获得点赞!