一种面向家庭物联网的入侵防御方法

本专利涉及物联网安全防护,尤其涉及一种家庭物联网流量入侵防护方法。

背景技术:

1、随着物联网技术的快速发展,物联网应用已经普遍存在于各行各业,家庭物联网(智能家居)的应用是其中重要的一部分,并且与我们的生活紧密联系。但同时也伴随着严重的安全威胁,既有与传统互联网相似的威胁,也面临着独特的挑战。家庭物联网脆弱的设备和系统为恶意流量的入侵提供了温床,智能家居设备因其功能简单,即使流量在加密的情况下也可以根据特征推断其行为。现有的安全防护系统并不适用于资源受限的物联网设备中,使用传统的云计算服务又会有实时性不够,隐私泄露的风险。因此,一个适用于家庭物联网环境下的安全防护系统可以有效的保护我们的信息。

2、对主动攻击和被动攻击的防御是本专利关注的重点。目前,机器学习在防御主动攻击(例如拒绝服务入侵)方面备受关注,被视为一种有效的安全防御手段。机器学习模型可以通过学习流量的模式,识别异常流量,这种方法使用预先定义的特征集合来描述网络流量,然后利用机器学习算法来检测异常流量,适用于发现新型的、未知的入侵行为。防火墙和virtual private networks(vpn)是常用的防止被动攻击(如流量侦听)的方法,防火墙可以禁止家庭物联网设备连接互联网,只在局域网中通信;vpn通过创建加密隧道传输数据,将数据包装在加密的外壳中,然后通过公共网络传输到目的地。

3、传统的入侵检测和防御技术不能直接应用到家庭物联网中。家庭物联网设备流量特征与用户行为具有很强的相关性;其设备存在资源、电力的限制,不能直接在设备上部署安全措施,也不能使用深度学习等耗费资源的方法。防火墙会禁止设备与云平台交互,这导致一些设备无法使用;vpn会在设备流量单一和差别大的情况下无法有效的防护。现在还没有一种行之有效的家庭物联网安全防护系统。

技术实现思路

1、本专利针对上述核心问题提出了一种将入侵检测技术和流量整形技术结合的家庭物联网防御的方法,旨在解决在资源受限的家庭物联网环境中检测恶意流量和防止流量被侦听的问题。通过真实环境下物联网设备流量和恶意流量来训练随机森林算法模型;在树莓派上部署网络系统,将其作为智能网关,所有设备的出入口流量都要经过智能网关处理;对来自于互联网上的流量使用基于连接的随机森林算法进行检测,将恶意流量根据不同的安全策略执行隔离或者只允许访问有限的设备等动作,将正常流量转发到家庭物联网中;根据不同设备的流量特征,对出口流量采取不同的流量整形参数,如填充周期,非活动填充概率,填充速率等,使得在消耗带宽最小的情况下有效防止流量被侦听,通过这两个模块构建起完整的家庭物联网安全防护系统,有效的保护家庭用户的信息安全。

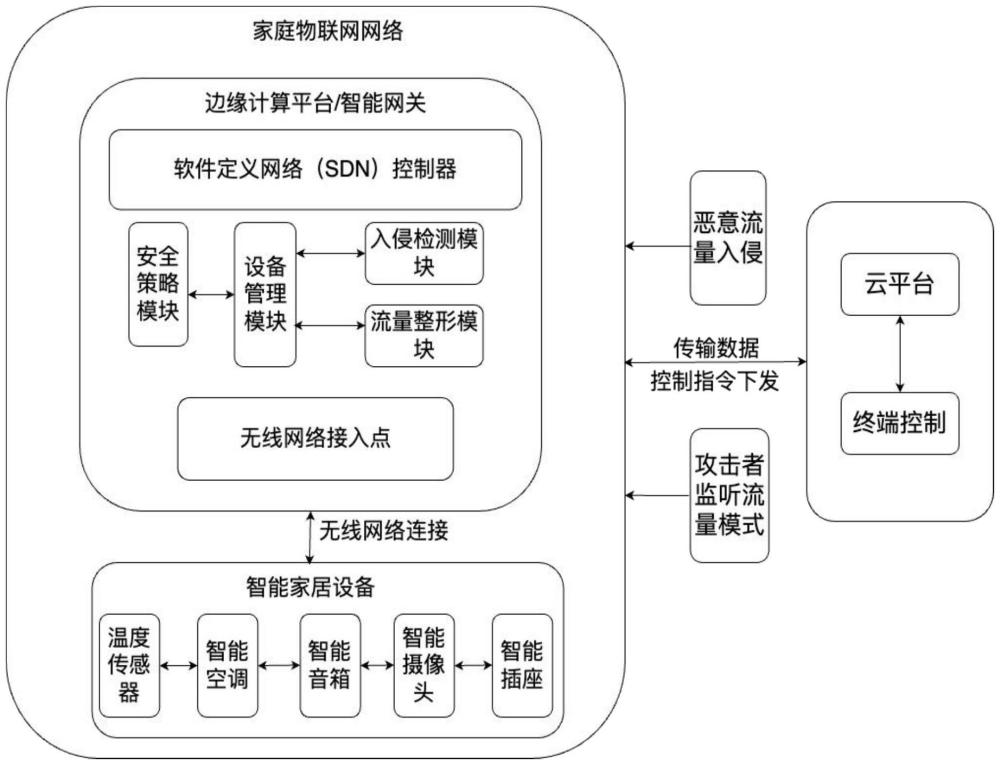

2、本专利所述的家庭物联网安全入侵防御整体结构如图1所示,主要由3部分组成,分别为:(1)家庭物联网设备,其通信方式有两种:一种是与云平台通信,传输数据到云平台,接收云平台的指令;另一种是不同设备间通过云平台通信,一般用于设备调用其他设备的功能。通信产生的流量是本文关注的对象。(2)边缘计算平台(智能网关),包括入侵检测、流量整形、设备管理和安全策略模块。其中入侵检测模块目的是对检测是否有恶意流量,先抓取流量,然后将当前数据包与前面一定数量的数据包组成一个样本,提取样本特征、数据包特征。最后执行入侵检测算法,检测流量类型,根据安全策略转发流量;流量整形模块主要是对出口流量进行随机流量填充,先根据mac地址识别设备,确定其填充周期,非活动填充概率,活动概率和填充速率,然后使用linux的tc命令根据随机流量填充算法进行填充。设备管理模块基于sdn技术,建立overlay逻辑网络,使用安全策略模块下发的策略来转发流量。安全策略模块主要是定义openflow流表,动态修改不同流量的安全策略、维护已经定义好的策略缓存表。(3)互联网服务,主要包括云平台和用户终端控制。云平台用于连接、管理和控制家庭物联网设备,主要用来为用户提供远程访问和控制、设备管理和对设备固件更新的功能,流经智能网关的设备流量主要是与云平台交互;用户控制端主要是为了方便用户使用设备功能。

3、本专利所述家庭物联网流程如图2所示,详细描述如下:

4、step 1:将已有的物联网设备流量数据集和恶意流量数据集根据类型分类,然后选择适当数据包分组作为一个样本,并按正常流量和恶意流量类型标注;提取样本中的端口数、连接最多次端口、dns查询域名、连接持续时间/睡眠时间均值和ip/tcp/udp数据包计数等特征,选择合适的训练集和测试集,对模型进行训练和交叉验证,然后将模型部署到智能网关上。

5、step 2:部署家庭物联网设备,手动模拟设备控制命令,采集其一天内运行的流量,用软件模拟恶意流量,为算法特征提取做准备工作。

6、step 3:部署设备管理模块,安装无线网络接入点,将家庭物联网设备连接到智能网关上,同时在智能网关上部署动态域名解析服务,虚拟交换机,为抓取流量和路由转发做准备。

7、step 4:部署安全策略模块,接收用户设置的安全策略,部署入侵检测模块,部署流量整形模块。

8、step 5:侦测到网口有来自于外界流量时,抓取流量,传入入侵检测系统,先去缓存表中寻找有无对应项,有就根据对应项执行,没有就使用算法分类,如果是恶意流量,根据安全策略模块下发的安全策略,执行对应动作,然后加入缓存表。如果是正常流量,就直接路由到对应设备,也加入缓存表。

9、step 6:当设备流量与云平台交互时,先根据mac地址确定其设备类型,然后聚合相似的设备流量一起整形,在整形前已经确定了每个设备的参数,取设备的最大参数整形流量。即使在没有活动时,也会根据概率对非活动时间的设备流量整形。这样侦听者就无法根据流量模式来监测到对应流量。

10、本专利所述的家庭物联网入侵防御系统通过在边缘设备(智能网关)上部署基于随机森林的入侵检测技术有效的解决了当前家庭物联网设备由于资源受限导致的安全问题,兼顾了轻量和分类效果;同时还解决了之前的算法中对家庭物联网设备特征研究不足的问题;基于分类的随机流量填充算法解决了之前防御措施无法在有效性和带宽开销兼顾的问题。入侵检测和流量整形结合能更好的为家庭物联网提供更加全面的保护。

技术特征:

1.一种面向家庭物联网入侵防御方法,其特征在于:对恶意流量入侵进行检测,对出口流量进行整形,形成对家庭物联网的全方位保护。

2.根据权利要求1所述的方法,其特征在于:入侵检测时使用的是基于随机森林的方法,在实际模型训练中对特征和参数进行选择;在对出口流量进行整形时使用的是基于设备分类的随机流量填充。

3.根据权利要求2所述的随机森林方法,其特征在于:对家庭物联网设备流量和恶意流量分析提取特征,包括包特征和分组特征,选择决策树的个数和样本数据包数,以及要对特征进行特征工程、向量化和归一化。

4.根据权利要求2所述的设备分类,其特征在于:根据真实环境中的物联网设备流量模式,分为突发流量、持续交互、偶然交互设备,对不同类型设备聚合整形。

5.根据权利要求2所述的随机流量填充,其特征在于:确定不同设备的连接周期,非活动时间填充概率和最大速率,在活动时间一定填充,非活动时间概率填充;连接周期根据双向连接的最大时间确定,非活动填充概率根据开销和概率函数关系确定,最大速率取连接最大速率。

6.根据权利要求1,2所述的家庭物联网的全方位防护,特征在于:所有进入家庭物联网的流量,都要进过入侵检测系统分类,对所有的出口流量都要进行流量整形,以及有上游设备管理和安全策略模块支持。

技术总结

本专利提出一种面向家庭物联网入侵防御方法,应用于网络安全领域,在实现检测恶意流量的同时,针对家庭物联网环境设备行为容易被侦听提出了基于设备分类的随机流量填充方案。实现了对家庭物联网主动攻击和被动攻击的防御。该实现过程主要包含入侵检测模块,流量整形模块,安全策略模块和设备管理模块。具体涉及在抓取到流量后根据入侵检测模块对流量分类,恶意流量采取隔离的安全策略,正常流量正常转发。在有出口流量时,对流量在活动时间整形和非活动时间概率整形,同时用设备管理模块管理流量,安全策略模块确定流量策略。本专利可用于网络安全运维、实时入侵检测以及家庭物联网实时防御等领域。

技术研发人员:辛阳,田昌忠,姚良威

受保护的技术使用者:北京邮电大学

技术研发日:

技术公布日:2024/7/11

- 还没有人留言评论。精彩留言会获得点赞!