汽车网络安全威胁攻击树构建方法、设备、系统及介质与流程

本申请实施例涉及汽车网络安全,尤其涉及一种汽车网络安全威胁攻击树构建方法、设备、系统及介质。

背景技术:

1、随着汽车的智能化、网联化趋势,智能网联汽车车载端网络的开放性、复杂度不断提升,其面临的网络安全威胁也日益增加。为了有效地识别和控制网络安全威胁,可以通过在研发过程中采用威胁分析等技术手段识别出整车级或者系统级可能存在的风险。威胁分析与风险评估(threat analysis and risk assessment,简称tara)是iso 21434标准推荐的汽车网络安全威胁分析方法论,其中,攻击树建模是一种实施威胁场景和攻击路径分析的有效技术路线。攻击树是一种利用树形结构来描述系统面临的攻击行为的方法,攻击树的构建过程是将根节点代表的攻击目标,逐步分解为叶子节点代表的攻击步骤的过程,从而反映出系统的脆弱性,推导出整车或者系统潜在的网络安全风险。

2、目前,攻击树建模理论源于传统信息安全领域,已有的汽车网络安全行业标准更侧重网络安全工程研发流程的顶层纲领,业界尚缺乏汽车网络安全域知识和相关实践指导,因此在实践中呈现出依赖专家经验、缺乏系统性建模方法的问题。

技术实现思路

1、本申请提供一种汽车网络安全威胁攻击树构建方法、设备、系统及介质,能够实现系统性、通用性和可扩展的车载端网络威胁攻击树建模,为智能网联汽车的网络安全威胁分析和风险识别提供应用实践经验和技术参考。

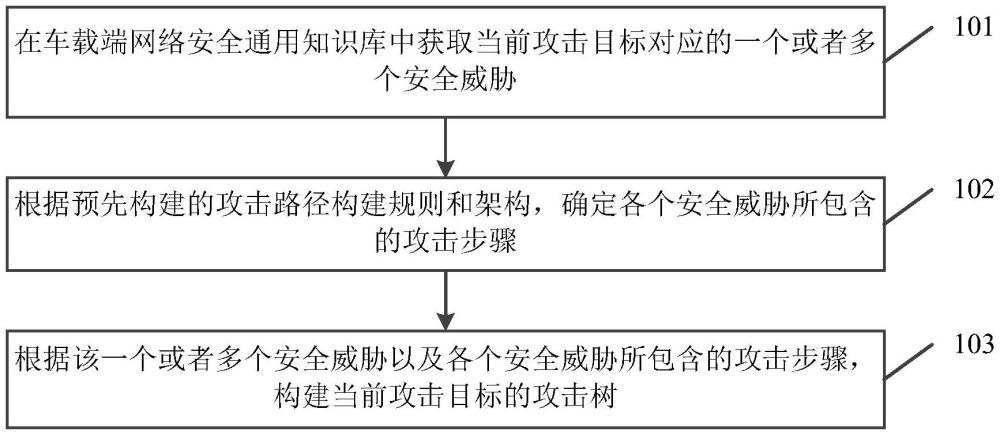

2、第一方面,本申请实施例提供了一种汽车网络安全威胁攻击树构建方法,所述方法包括:

3、在车载端网络安全通用知识库中获取当前攻击目标对应的一个或者多个安全威胁;

4、根据预先构建的攻击路径构建规则和架构,确定各个安全威胁所包含的攻击步骤;

5、根据所述一个或者多个安全威胁以及各个安全威胁所包含的攻击步骤,构建所述当前攻击目标的攻击树。

6、第二方面,本申请实施例还提供了一种汽车网络安全威胁攻击树构建设备,所述设备包括:获取模块、确定模块和构建模块;其中,

7、所述获取模块,用于在车载端网络安全通用知识库中获取当前攻击目标对应的一个或者多个安全威胁;

8、所述确定模块,用于根据预先构建的攻击路径构建规则和架构,确定各个安全威胁所包含的攻击步骤;

9、所述构建模块,用于根据所述一个或者多个安全威胁以及各个安全威胁所包含的攻击步骤,构建所述当前攻击目标的攻击树。

10、第三方面,本申请实施例提供了一种汽车网络安全威胁攻击树构建系统,包括:

11、一个或多个处理器;

12、存储器,用于存储一个或多个程序,

13、当所述一个或多个程序被所述一个或多个处理器执行,使得所述一个或多个处理器实现本申请任意实施例所述的汽车网络安全威胁攻击树构建方法。

14、第四方面,本申请实施例提供了一种存储介质,其上存储有计算机程序,该程序被处理器执行时实现本申请任意实施例所述的汽车网络安全威胁攻击树构建方法。

15、本申请实施例提出了一种汽车网络安全威胁攻击树构建方法、设备、系统及介质,先在车载端网络安全通用知识库中获取当前攻击目标对应的一个或者多个安全威胁;然后根据预先构建的攻击路径构建规则和架构,确定各个安全威胁所包含的攻击步骤;再根据该一个或者多个安全威胁以及各个安全威胁所包含的攻击步骤,构建当前攻击目标的攻击树。也就是说,在本申请的技术方案中,可以预先构建一个车载端网络安全通用知识库,该知识库中可以包括各个攻击目标对应的安全威胁;因此可以基于在车载端网络安全通用知识库中获取到的各个攻击目标对应的安全威胁,构建各个攻击目标的攻击树。而在现有技术中,业界尚缺乏汽车网络安全域知识和相关实践指导,在实践中呈现出依赖专家经验、缺乏系统性建模方法的问题。因此,和现有技术相比,本申请实施例提出的汽车网络安全威胁攻击树构建方法、设备、系统及介质,能够实现系统性、通用性和可扩展的车载端网络威胁攻击树建模,为智能网联汽车的网络安全威胁分析和风险识别提供应用实践经验和技术参考;并且,本申请实施例的技术方案实现简单方便、便于普及,适用范围更广。

技术特征:

1.一种汽车网络安全威胁攻击树构建方法,其特征在于,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,根据预先构建的攻击路径构建规则和架构,确定各个安全威胁所包含的攻击步骤,包括:

3.根据权利要求2所述的方法,其特征在于,基于所述一个或者多个功能数据流,推导出各个安全威胁所包含的攻击步骤,包括:

4.根据权利要求3所述的方法,其特征在于,基于各个单元模块针对各个功能数据流的操作流程,推导出各个安全威胁所包含的攻击步骤,包括:

5.根据权利要求4所述的方法,其特征在于,基于各个单元模块针对各个功能数据流的操作流程,构建各个功能数据流所包含的攻击步骤,包括:

6.根据权利要求1所述的方法,其特征在于,根据所述一个或者多个安全威胁以及各个安全威胁所包含的攻击步骤,构建所述当前攻击目标的攻击树,包括:

7.根据权利要求6所述的方法,其特征在于,基于各个安全威胁所包含的攻击步骤分别构建各个安全威胁对应的子树,包括:

8.一种汽车网络安全威胁攻击树构建设备,其特征在于,所述设备包括:获取模块、确定模块和构建模块;其中,

9.一种汽车网络安全威胁攻击树构建系统,其特征在于,包括:

10.一种存储介质,其上存储有计算机程序,其特征在于,该程序被处理器执行时实现如权利要求1至7中任一项所述的汽车网络安全威胁攻击树构建方法。

技术总结

本申请公开了一种汽车网络安全威胁攻击树构建方法、设备、系统及介质;该方法包括:在车载端网络安全通用知识库中获取当前攻击目标对应的一个或者多个安全威胁;根据预先构建的攻击路径构建规则和架构,确定各个安全威胁所包含的攻击步骤;根据该一个或者多个安全威胁以及各个安全威胁所包含的攻击步骤,构建当前攻击目标的攻击树。本申请实施例能够实现系统性、通用性和可扩展的车载端网络威胁攻击树建模,为智能网联汽车的网络安全威胁分析和风险识别提供应用实践经验和技术参考。

技术研发人员:杨倚,邓妙然,郭亚廷

受保护的技术使用者:李斯特技术中心(上海)有限公司

技术研发日:

技术公布日:2024/11/26

- 还没有人留言评论。精彩留言会获得点赞!