结合用户行为画像和设备资源监测的入侵检测系统及方法与流程

1.本发明设计网络安全领域,涉及一种结合用户行为画像和设备资源监测的入侵检测系统及方法。

背景技术:

2.计算机结构趋于简便,易于携带,技术革新推动网络的快速发展,网络安全逐渐成为新兴学科,网络安全已深入生活各个层面,是集计算机科学,网络技术,通信技术,信息安全技术为一体,向网络大规模化,复杂程度高的发展转变,通过对网络的监测,查处,应用,降低网络入侵发生的机率,减少财产信息泄露的危险。目前,网络入侵的主要方式包括黑客入侵,系统后门入侵,使用计算机病毒入侵,拒绝服务攻击,内部泄密,逻辑炸弹,信息丢失及口令破解等多种方式,传统的网络防护是以防火墙技术为主体,其余网络技术加以运用,已不能满足日常生活的需求。

技术实现要素:

3.本发明要解决的技术问题是提供一种结合用户行为画像和设备资源监测的入侵检测系统及方法。

4.为实现上述目的,本发明采用的一种技术方案是:一种结合用户行为画像和设备资源监测的入侵检测系统,包括:用户行为画像模块,用于对访问系统的用户相关信息进行采集、对用户的行为进行画像建模以及判定用户的行为操作是否正常;设备资源利用检测模块,用于对用户调用的服务资源信息进行采集、对系统设备资源的利用情况进行建模以及判定当前系统的资源使用情况是否正常。

5.进一步地,入侵检测系统还包括:系统安全检测模块,综合用户行为画像模块和设备资源利用检测模块的检测结果,用于综合判断当前系统的安全情况。

6.进一步地,所述的用户行为画像模块还包括:用户行为采集单元,用于采集用户行为日志信息,包括但不限于用户的登录ip、用户登录时长、用户内容浏览序列、用户实际操作序列等;用户行为建模单元,用于对送入用户行为建模单元的用户日志,提取常用行为特征,针对每个用户的行为进行统计画像,生成用户行为序列库;用户行为检测单元,利用模式匹配的方法和马氏距离的方法对用户行为的偏差性进行计算。

7.进一步地,所述的设备资源利用检测模块还包括:设备资源利用采集单元,用于收集服务器的资源利用信息,包括但不限于cpu资源、gpu资源、硬盘资源的调用情况和负载率等;设备资源利用检测单元,将资源利用信息送入设备资源利用监测系统,根据服务器历史资源的利用情况和使用序列与当前系统设备资源利用情况进行对比,以此判断当前系统中的资源是否被滥用或者恶意使用。

8.为实现上述目的,本发明采用的另一种技术方案是:一种结合用户行为画像和设备资源监测的入侵检测方法,所述方法包括:对用户的访问进行入侵安全检测;判定所述用户的行为是否符合分配至所述用户的角色及所述用户的历史行为画像;对用户访问的系统

资源利用情况进行分析;监控上述操作中系统的资源利用情况是否正常。

9.进一步地,入侵检测方法还包括以下步骤:当用户的行为不符合用户行为画像建模的历史行为习惯或者被调用的系统资源利用情况存在异常时进行告警。

10.与现有技术相比,本发明的有益效果在于:结合用户行为画像和设备资源监测的入侵检测系统是对入侵检测系统功能的进一步完善,减少发生错误的概率,保证系统的安全性。同时,用户行为画像模块通过进行用户画像建模,可以更好地识别出存在异常行为的用户;设备资源利用监测模块可以更加迅速的发现设备资源的异常使用,保证系统资源的安全性。

11.从而通过引入用户行为画像和设备资源利用监测的方法,实现了从用户到资源的入侵检测,能更加迅速地发现存在异常行为的用户和被异常使用的系统资源,从而保证系统用户和系统资源的安全性,解决了系统内部资源在面对攻击者伪装的正常用户和恶意调用系统资源时的安全问题

附图说明

12.为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其它的附图。

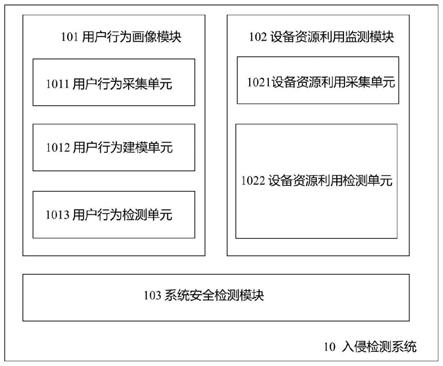

13.图1是根据本公开实施例1所述的入侵检测系统的结构示意图;

14.图2是根据本公开实施例1所述的入侵检索系统的工作流程示意图。

具体实施方式

15.为了使本发明的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本发明进行进一步详细说明。应当理解,此处所描述的具体实施例仅用以解释本发明,并不用于限定本发明。

16.实施例1

17.图1示出了根据本公开实施例1所述的入侵检测系统的结构示意图。

18.参考图1,本公开实施例1介绍了一种结合用户行为画像和设备资源监测的入侵检测系统,包括:用户行为画像模块101,用于对访问系统的用户相关信息进行采集、对用户的行为进行画像建模以及判定用户的行为操作是否正常;设备资源利用检测模块102,用于对用户调用的服务资源信息进行采集、对系统设备资源的利用情况进行建模以及判定当前系统的资源使用情况是否正常;系统安全检测模块103,综合用户行为画像模块101和设备资源利用检测模块102的结果,用于综合判断当前系统的安全情况。

19.需要说明的是,系统安全检测模块103用于根据用户行为画像模块101和设备资源利用检测模块102的异常活动,判定系统内的工作是否正常,具体表现如下:系统安全检测模块103获取来自于户行为画像模块101和设备资源利用检测模块102的结果,用于检测系统内的工作是否正常,提高安全性;同时对系统中存在的异常用户和系统资源的异常调用进行告警,其主要目的是检测和阻击非法用户篡夺角色或者滥用系统资源,导致危害系统资源信息的行为。

20.需要说明的是,用户行为画像模块101,用于对访问系统的用户相关信息进行采集、对用户的行为进行画像建模以及判定用户的行为操作是否正常。具体地说,当用户登录后,相关的信息都会被用户行为画像模块进行采集;根据用户的历史行为进行建模,生成用户画像;并判断当前用户的行为是否异常。用户行为画像模块101可以判断当前系统中存在异常行为模式的可疑用户,针对可疑用户不同的可疑程度,指导之后的系统安全检测模块 103对系统管理员提供不同程度的告警。

21.需要说明的是,设备资源利用检测模块102,用于对用户调用的服务资源信息进行采集、对系统设备资源的利用情况进行建模以及判定当前系统的资源使用情况是否正常。具体地说,当用户在调用系统内的服务时,一定会产生设备资源的使用,如果系统资源出现不正常的消耗时,则有很大概率情况是系统被入侵,攻击者进行了设备资源的恶意使用。设备资源利用检测模块102可以判断当前系统中资源的使用情况是否异常,针对设备资源的异常使用,指导之后的系统安全检测模块103对系统管理员告警。

22.进一步地,用户行为画像模块101还包括用户行为采集单元1011,用于对用户行为进行记录采集。

23.需要说明的是,从用户申请访问到用户进入系统,再到用户在系统中的操作,一举一动都会受到用户行为采集单元1011记录,生成包括但不限于用户的登录ip、用户登录时长、用户内容浏览序列、用户实际操作序列等内容的序列。从而,针对有效的用户访问,用户行为画像模块101对用户进行建模检测,通过用户行为采集单元1011来记录用户的行为。

24.进一步地,用户行为画像模块101还包括用户行为建模单元1012,用于对用户行为进行记录采集。从而,针对有效的用户访问,经过用户行为采集单元1011来记录用户的行为,通过用户行为建模单元1012对用户进行建模,进而生成用户行为序列库。

25.进一步地,用户行为画像模块101还包括用户行为检测单元1013,利用模式匹配的方法和马氏距离的方法对用户行为的偏差性进行计算。从而,针对有效的用户访问,经过用户行为采集单元1011来记录用户的行为,与用户行为建模单元1012生成的用户行为序列库,通过用户行为检测单元1013进行分析,以此判断用户行为是否异常。

26.进一步地,设备资源利用检测模块102还包括设备资源利用采集单元1021,用于对设备的资源利用信息进行记录采集。

27.需要说明的是,当用户在调用系统内的服务时,一定会产生设备资源的使用,会受到设备资源利用采集单元1021记录,收集到的设备的资源利用信息,包括但不限于cpu资源、gpu资源、硬盘资源的调用情况和负载率等。从而,针对有效的系统资源调用访问,设备资源利用检测模块102会利用设备资源利用采集单元1021进行记录。

28.进一步地,设备资源利用检测模块102还包括设备资源利用检测单元1022,用于对设备资源利用采集单元1021生成的资源利用信息进行检测。

29.需要说明的是,设备资源利用采集单元1021将资源利用信息送入设备资源利用检测单元1022,设备资源利用检测单元1022会根据服务器历史资源的利用情况和使用序列与当前系统设备资源利用情况进行对比,结合可自定义的警告阈值,来判断当前系统中的资源是否被滥用或者恶意使用,当前系统是否安全。

30.实施例2

31.本公开实施例2介绍了一种结合用户行为画像和设备资源监测的入侵检测方法,

包括:对用户的访对用户的访问进行入侵安全检测;判定所述用户的行为是否符合分配至所述用户的角色及所述用户的历史行为画像;对用户访问的系统资源利用情况进行分析;监控上述操作中系统的资源利用情况是否正常。

32.从而,通过实施本实施例2所述的结合用户行为画像和设备资源监测的入侵检测方法,达到了保障系统安全的目的,实现了基于用户画像对用户的异常行为检测、对系统内部资源调用的监控和检测以及及时对遭受攻击的系统对管理员进行告警的技术效果,解决了系统内部资源信息在遭受陌生不明用户的入侵时出现的内部系统资源恶意滥用的技术问题。

33.进一步地,结合用户行为画像和设备资源监测的入侵检测方法还包括以下步骤:对用户角色结合用户行为进行用户行为画像建模。从而,针对有效的用户访问,通过对用户行为画像,结合对当前用户行为的监测,实现对当前用户安全性的判断。

34.进一步地,结合用户行为画像和设备资源监测的入侵检测方法还包括以下步骤:对系统设备资源的利用情况进行监测。从而,通过对用户访问系统资源使用情况同历史情况和自定义的阈值进行参考,进而便于对系统设备资源的异常调用的识别。

35.进一步地,结合用户行为画像和设备资源监测的入侵检测方法,还包括:当用户的行为不符合用户行为画像建模的历史行为习惯或者被调用的系统资源利用情况存在异常时进行告警。

36.本公开实施例所述的结合用户行为画像和设备资源利用监测的入侵检测的系统和方法,具有以下性能:

37.(1)保证系统的安全性。

38.恶意用户躲避过防火墙的阻拦,进入入侵检测系统,入侵检测系统开始对用户的行为模式进行检验同时结合系统资源的使用情况进行分析,减少非法用户入侵的机率。结合用户行为画像和设备资源监测的入侵检测系统便是对入侵检测系统功能的更加完善,保持检测的准确性,减少发生错误的概率。

39.(2)保证系统内部资源的保密性。

40.结合用户行为画像和设备资源利用监测的入侵检测的系统和方法中。通过用户行为画像对用户进行行为分析,一旦检测用户状态异常,便向系统管理员告警;设备资源利用监测模块对系统资源分配和使用程度进行监测,保证系统的安全性。一旦发现可疑的用户行为或者异常的系统资源调用,以便在最短的时间内,结合现代的入侵检测技术消除网络安全的隐患,在此过程中,可以使用适当的维护软件对部分内部重要的软件进行补丁更新,必要时管理员可对入侵检测系统的配置进行修改,以满足客户的需求,提高检测的效率。

41.(3)保证系统的完整性。

42.当攻击者伪装的用户对系统内部资源访问时,有可能对内部配置修改,插入后门,便 于逃避入侵检测系统的检测,实现下次进入的便捷性。这些操作的行为是与正常用户的行 为有区别的,能够被用户行为画像模块检测到;同时,一些恶意的程序都会出现对系统资 源的不正常调用,这些异常情况会被设备资源利用监测模块所识别。由系统安全检测模块 综合用户行为画像模块和设备资源利用监测模块的信息快速地对系统管理员进行告警,完 成对机密文件的快速反应机制。

43.基于上述信息,与现有技术相比,本发明的有益效果在于:结合用户行为画像和设

备资源监测的入侵检测系统是对入侵检测系统功能的进一步完善,减少发生错误的概率,保证系统的安全性。同时,户行为画像模块对所访问的用户行为进行检测,设备资源利用监测模块对用户调用的系统服务设备资源进行检测,保证系统内部资源的保密性。此外,本发明所述的结合用户行为画像和设备资源监测的入侵检测系统,还可对恶意攻击者伪装的正常用户以及异常的系统设备资源调用进行迅速反应,保证系统的完整性。

44.以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内所作的任何修改、等同替换和改进等,均应包含在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1