基于隐私保护的业务协同处理方法、装置、介质及设备与流程

1.本说明书应用于业务协同处理技术领域,具体涉及一种基于隐私保护的业务协同处理方法、装置、介质及设备。

背景技术:

2.安全多方计算(multi-party computation,简称mpc)主要解决两个以上的参与方在不互相透露各自输入的前提下,如何成功完成计算的问题。mpc目前的应用前景越来越广泛,企业、单位和个人间的业务协同需求日趋强烈。一个典型的场景是,人工智能迅猛发展的历程中,数据隐私的需求愈加强烈。ai训练所需的数据,在很多商业场景里由于隐私合规性的原因无法获得,导致无法完成训练或者训练效果很差。隐私ai(privacy ai)正试图利用mpc来解决ai训练中的隐私保护问题,即如何在ai训练涉及的数据方不直接暴露明文数据的前提下,完成协同训练和协同预测。

技术实现要素:

3.本说明书实施例的目的在于提供一种基于隐私保护的业务协同处理方法、装置、介质及设备,可以进一步实现业务协同处理的隐私保护的目的。

4.本说明书提供一种基于隐私保护的业务协同处理方法、装置、介质及设备是包括如下方式实现的:

5.一种基于隐私保护的业务协同处理方法,应用于业务协同处理的指定业务方,所述方法包括:获取协调公开序列;所述协调公开序列是指持有基础隐私序列的业务方利用位置打乱算法对协调隐私序列进行处理后所公开的序列;所述协调隐私序列用于以密文形式表征所述基础隐私序列的元素位置调整方式;利用所述位置打乱算法对初始目标隐私序列中所述指定业务方所持有的初始目标隐私序列分片中各元素的位置进行打乱处理,得到中间目标隐私序列分片;以所述协调公开序列中任一位置处的元素值表征中间目标隐私序列中相应位置处的元素被重新配置的位置标识,对所述中间目标隐私序列分片执行位置调整,得到位置更新后的目标隐私序列分片;联合业务协同处理的其他业务方,至少利用各业务方所持有的位置更新后的目标隐私序列分片执行隐私保护下的业务协同处理。

6.另一些实施方式中,所述协调隐私序列由持有基础隐私序列的业务方采用下述方式构建:获取初始协调序列,所述初始协调序列的位置标识与基础隐私序列的位置标识相同,且所述初始协调序列中任一位置处的元素值被配置为相应位置的位置标识的密文形式;基于所述基础隐私序列的元素位置调整方式对所述初始协调序列进行位置调整,得到协调隐私序列。

7.另一些实施方式中,在所述基础隐私序列由两个以上的业务方协同执行位置调整的情况下,所述协调公开序列由持有基础隐私序列分片的业务方采用下述方式构建:获取初始协调序列分片,所述初始协调序列分片中的位置标识与业务方所持有的基础隐私序列分片的位置标识相同,且所述初始协调序列分片中任一位置处的元素值被配置为相应位置

的位置标识的密文形式;基于业务方所持有的基础隐私序列分片的元素位置调整方式,对所述初始协调序列分片进行位置调整,得到协调隐私序列分片;利用位置打乱算法对所述协调隐私序列分片中各元素的位置进行打乱处理,并将打乱处理后所得到的分片作为协调公开序列分片,对外公开;获取持有所述基础隐私序列的其他业务方所公开的协调公开序列分片,并对各协调公开序列分片进行组合,得到协调公开序列。

8.另一些实施方式中,所述位置打乱算法包括shuffle算法。

9.另一方面,本说明书还提供一种基于隐私保护的业务协同处理装置,应用于业务协同处理的指定业务方,所述装置包括:公开序列获取模块,用于获取协调公开序列;所述协调公开序列是指持有基础隐私序列的业务方利用位置打乱算法对协调隐私序列进行处理后所公开的序列;所述协调隐私序列是指持有基础隐私序列的业务方用于以密文形式表征基础隐私序列的元素位置调整方式的序列;第一位置调整模块,用于利用所述位置打乱算法对初始目标隐私序列中所述指定业务方所持有的初始目标隐私序列分片中各元素的位置进行打乱处理,得到中间目标隐私序列分片;第二位置调整模块,用于以所述协调公开序列中任一位置处的元素值表征中间目标隐私序列中相应位置处的元素被重新配置的位置标识,对指定业务方所持有的中间目标隐私序列分片执行位置调整,得到位置更新后的目标隐私序列分片;协同处理模块,用于联合业务协同处理的其他业务方,至少利用各业务方所持有的位置更新后的目标隐私序列分片执行隐私保护下的业务协同处理。

10.另一些实施方式中,所述协调隐私序列由持有基础隐私序列的业务方采用下述方式构建:获取初始协调序列,所述初始协调序列的位置标识与基础隐私序列的位置标识相同,且所述初始协调序列中任一位置处的元素值被配置为相应位置的位置标识的密文形式;基于所述基础隐私序列的元素位置调整方式对所述初始协调序列进行位置调整,得到协调隐私序列。

11.另一些实施方式中,在所述基础隐私序列由包含所述指定业务方的两个以上的业务方协同执行位置调整的情况下,所述装置还包括协调公开序列构建模块;其中,所述协调公开序列构建模块包括:初始协调序列获取单元,用于获取初始协调序列分片,所述初始协调序列分片中的位置标识与业务方所持有的基础隐私序列分片的位置标识相同,且所述初始协调序列分片中任一位置处的元素值被配置为相应位置的位置标识的密文形式;位置调整单元,用于基于业务方所持有的基础隐私序列分片的元素位置调整方式,对所述初始协调序列分片进行位置调整,得到协调隐私序列分片;位置打乱单元,用于利用位置打乱算法对所述协调隐私序列分片中各元素的位置进行打乱处理,并将打乱处理后所得到的分片作为协调公开序列分片;公开单元,用于公开所述协调公开序列分片;序列分片组合单元,用于获取持有所述基础隐私序列的其他业务方所公开的协调公开序列分片,并对各协调公开序列分片进行组合,得到协调公开序列。

12.另一些实施方式中,所述位置打乱算法包括shuffle算法。

13.另一方面,本说明书实施例还提供一种计算机可读存储介质,其上存储有计算机指令,所述指令被处理器执行时实现上述任意一个或者多个实施例所述方法的步骤。

14.另一方面,本说明书实施例还提供一种计算机设备,包括存储器、处理器及存储在存储器上的计算机指令,所述处理器执行所述的计算机指令以实现上述任意一个或者多个实施例所述方法的步骤。

15.本说明书一个或多个实施例提供的基于隐私保护的业务协同处理方法、装置、介质及设备,可以在不暴露基础隐私序列的具体内容、元素位置调整方式的情况下,完成对目标隐私序列依据基础隐私序列的元素位置调整方式进行位置调整的过程,实现基于隐私保护的业务协同处理。同时,在协同位置调整过程中,业务方之间只需传输一次协调公开序列分片即可,实现o(n)的通讯量复杂度,以及o(1)的通讯轮数复杂度,大幅降低基于隐私保护的业务协同处理的通讯量复杂度以及通讯轮数复杂度。

附图说明

16.为了更清楚地说明本说明书实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本说明书中记载的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动性的前提下,还可以根据这些附图获得其他的附图。在附图中:

17.图1为本说明书提供的目标隐私序列的位置协同重排示意图;

18.图2为本说明书提供的基础隐私序列的位置协同重排示意图;

19.图3为本说明书提供的位置协同重排执行过程中的循环移位示意图;

20.图4为本说明书提供的位置协同重排执行过程中的序列扩展示意图;

21.图5为本说明书提供的基于隐私保护的业务协同处理交互流程示意图;

22.图6为本说明书提供的标隐私序列的位置协同重排示意图;

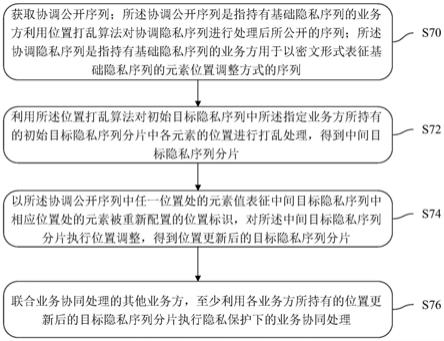

23.图7为本说明书提供的基于隐私保护的业务协同处理方法的实施流程示意图;

24.图8为本说明书提供的多方协同位置重排的协调隐私序列构建示意图;

25.图9为本说明书提供的基于隐私保护的业务协同处理模块结构示意图;

26.图10为本说明书提供的计算机设备的模块结构示意图。

具体实施方式

27.为了使本技术领域的人员更好地理解本说明书中的技术方案,下面将结合本说明书一个或多个实施例中的附图,对本说明书一个或多个实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅是说明书一部分实施例,而不是全部的实施例。基于说明书一个或多个实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都应当属于本说明书实施例方案保护的范围。

28.本说明书实施例提供的方案可以应用于业务协同处理的各业务方。所述业务协同处理的各业务方如可以为对应于企业、单位、个人等的设备。鉴于业务协同处理所涉及的业务方的差异性,使得业务协同处理过程中所涉及的各业务方的明文数据需进行隐私保护,不能直接暴露给其他业务方。在该业务应用需求下,所产生的基于隐私保护的业务协同处理如可以有:基于隐私保护的模型协同训练及协同预测、基于隐私保护的业务协同数据分析等等。

29.一个场景示例中,假设业务协同处理的业务方为p1、p2,各业务方可以分别从对应的业务系统读取业务数据,并基于多方安全计算执行业务协同处理。当然,业务协同处理的过程中,也可以涉及协调服务设备,该协调服务设备可以与各业务方的设备进行通信,以执行转达或统一业务协同处理过程中所涉及的处理指令等。

30.在基于隐私保护的模型协同训练及协同预测、基于隐私保护的业务协同数据分析等业务处理过程中,各业务方的业务数据位置协同调整,是很多业务协同处理过程中通常会涉及到的业务处理子环节之一。因此,如何基于隐私保护处理业务数据位置协同调整对业务协同处理是非常关键的。且在基于隐私保护的业务数据位置协同调整过程中,需要在不泄露隐私序列的具体数据内容、以及不泄露位置调整方式的情况下,对隐私序列进行位置调整,以尽可能地保护业务协同处理所涉及业务数据的隐私性。

31.例如,在执行业务协同处理的过程中,会涉及业务方p1持有部分业务类型的业务数据、业务方p2持有另一部分业务类型的业务数据,需要综合利用两业务方所持有的业务数据,协同完成业务处理。如在用户风险预测过程中,会涉及业务方p1持有用户商品交易数据、业务方p2持有用户账户基本信息的情况,在风险预测过程中,需要综合用户商品交易数据以及用户账户基本信息实现用户风险预测。但在基于隐私保护的用户风险预测过程中,需要保证在用户风险预测过程中,业务方p1持有的用户商品交易数据、以及业务方p2持有的用户账户基本信息不离开各业务方本地设备,且不存在间接泄露的风险,以最大可能地保护用户数据的隐私。相应的,用户风险预测模型需要在隐私保护下由两业务方协同完成。

32.在用户风险预测模型构建过程中,通常会涉及对特征向量中所涉及的元素进行排序,以基于排序后的特征向量执行模型训练处理。例如,在用户风险预测模型训练时,业务方p1、p1分别持有特征向量的部分信息(用户交易特征信息、用户账户特征信息),为了便于表述,可以将各业务方所持有的部分特征信息描述为特征向量分片。在模型训练过程中,可以预先对各业务方所持有的特征向量分片在本地进行加密处理,得到以密文形式表征特征向量分片的隐私序列分片,以进一步保护模型训练过程特征数据的隐私性。如可以利用同态加密算法对特征向量分片进行加密处理,以使得对密文数据进行某种操作所得到的结果恰好等于对加密前的明文数据进行预期操作再加密后得到的密文。

33.如图1所示,假设分片a1、a2分别为业务模型训练时所输入的初始特征向量分片的密文形式。数组a为a1、a2的组合形式。需要说明的是,图1中所示出的数组a是为便于展示而直接给出的各分片的组合形式,实际上,数组a对应于业务方p1、p2的分片a1、a2分别存储在业务方p1、p2的本地,并不会离开业务方p1、p2。

34.在业务模型训练涉及到对特征向量中各元素的位置进行调整的情况下,需要业务方p1、p2合作对数组a中各元素的位置进行调整,得到数组a

′

。例如,如图2所示,各业务方可以分别构建one-hot向量a

_index

、b

_index

,然后,基于one-hot向量合作完成a1、a2的整体位置调整。需要说明的是,为了便于说明,图2、图3中所示出的one-hot向量为明文形式,实际应用中,该one-hot向量以密文形式存在。如可以利用同态加密算法对one-hot向量进行加密处理,得到one-hot向量的密文形式。

35.各业务方可以通过分别求取one-hot向量a

_index

、b

_index

与a1、a2的内积,取出a1、a2的对应元素。如a

_index

和a1内积,即可取出a1的第一个元素,对于a2同理。取出后,便可进行比较b=private_compare(11,10),得到比较结果b。b的取值为1或0。如可以设定a1取出的元素比a2取出的元素大,则b取1;a1取出的元素比a2取出的元素小,b取0。也可以设定a2取出的元素比a1取出的元素大;则b取1,a2取出的元素比a1取出的元素小,b取0。然后,可以依据比较结果b,在密文下对10和11进行选择,res=private_select(11,10,b),选择10、11中哪个元素被配置新数组a

′

的位置标识1。

36.接下去就是将a2的下标向右移动,取出它的第二个元素,参与下一轮的比较。问题是,如果直接操作b

_index

,显然就是在告诉他人,之前的比较结果是a2的元素小,因此这一轮循环,更新b

_index

的过程泄露了数据相对大小的信息。因此,如图3所示,可以额外产生移位one-hot向量a

_next_index

和b

_next_index

。产生的方法为,业务方p1、p2在本地分别将a

_index

、b

_index

进行循环移位,如可以将a

_index

或b

_index

的最后一位移动到其开头,该操作不泄露信息。当然,也可以将a

_index

或

b_index

的第一位移动到其末尾,等等,操作方式可以根据需要变更。

37.之后,可以依据比较得到的结果b,在a

_index

和a

_next_index

之间做一个密文下的选择:a

_index

=private_select(a

_index

,a

_next_index

,1-b),选择出来的就是下一轮要与a1做内积去元素的向量。无论是a

_index

还是a

_next_index

,以及private_select,都是在密文下进行,因此没有暴露任何信息。同样,可以对b

_index

和b

_next_index

做同样的操作。如此,选择的结果由于也是密文,并没有暴露出是a

_index

向右移动了还是b

_index

向右移动了,也没暴露a

_index

没有向右移动还是b

_index

没有向右移动。接下去就可以再次循环,取出元素,比较,以此类推。

38.由于对a1和a2在遍历时,可能存在有一个分片先遍历完的情况,在这种情况下,即使用了之前的方案也会暴露信息:剩下的那个分片的元素是比较大的。因此,针对这种情况,如图4所示,可以在a1和a2的后面至少增加两个位置,并在该两个增加的位置处配置float64_max值,使得a

_index

或b

_index

在移动到指向了max值时,点积取出max,再进行比较时,永远都不会比其他数小,从而使得a

_index

或b

_index

不会再向右移动了,从而避免暴露剩下的那个分片的元素是比较大的,进一步达到隐私保护的目的。

39.通过上述位置调整方式,业务方p1、p2分别在本地实现对a1和a2中各元素的位置进行调整,即在本地记录a1和a2中各元素调整后的位置信息,从而整体上相当于实现了对数组a的重新排序,得到a

′

。之后,可以再基于数组a

′

执行用户风险预测模型的训练,得到用户风险预测模型。

40.随着业务系统架构越来越复杂,很多大型企业通过布设业务模型发布流水线的方式执行业务模型的训练、测试以及发布使用,以实现各环节解耦,提高业务模型从训练至使用的灵活性。例如,业务系统中可以布设有业务模型的构建子系统、测试子系统、使用子系统等等。相应的,测试子系统、使用子系统仅能获取到业务模型的模型结构参数,并不能获取到业务模型构建过程中所使用到的样本集,以进一步保证业务数据的隐私性。相应的,在对构建完成的业务模型进行测试时,测试子系统可能需要了解特征向量中元素的初始排列方式,以实现对业务模型架构以及训练过程的测试分析。相应的,不同业务方的测试子系统需要基于已构建的业务模型下特征向量元素的排列方式,协同还原出输入业务模型的特征向量中各元素的初始排列方式。

41.相应的,本场景示例中,在上述对数组a位置调整过程中,可以进一步引入数组i。为了便于区分表述,可以将数组a描述为基础隐私序列,将数组i描述初始协调序列。其中,所述初始协调序列的位置标识与基础隐私序列的位置标识相同,且所述初始协调序列中任一位置处的元素值被配置为相应位置的位置标识的密文形式。

42.在本场景示例中,p1、p2可以先合作为数组a配置位置标识,即为a1和a2配置位置标识。如图1所示,假设位置标识配置完成后,a的位置标识从左至右依次为1、2、

……

、9,则数组i的位置标识从左至右也依次为1、2、

……

、9,各位置标识处的元素值从左至右也依次为

1、2、

……

、9。当然,若数组a的位置标识从零开始,如从左至右依次为0、1、

……

、8,则数组i的位置标识以及元素取值,也从左至右依次为0、1、

……

、8。当然,上述基础隐私序列的位置标识配置仅为优选举例说明,本领域技术人员也可以根据需要进行变更,如可以采用将特征类型标识作为位置标识等方式。

43.鉴于a1和a2是分布在不同业务方的,而数组i是与业务方所持有的分片a1、a2相对应配置的,因此,实际上数组i也包括分布在两个业务方p1、p2的分片i1、i2,分别与a1、a2相对应。图1中数组i是以明文形式展示的,实际上,数组i的各分片也分别以密文形式在各业务方的本地存储。如可以利用如同态加密算法对数组i的各分片进行加密处理,以使得对密文数据进行某种操作所得到的结果恰好等于对加密前的数据进行预期操作再加密后得到的密文。

44.业务方p1、p2可以基于与数组a相同的元素位置调整方式,合作将数组i变为数组i

′

。在上述场景示例中,由于在数组a变为数组a

′

的过程中,其本质是通过private_select完成的,如数组a

′

的第一个元素是在11和10中间选择一个。因而,可以通过同样的选择以及移动,将数组i变为数组i

′

。也就是在排序过程中,引入另一个初始协调数组i,并且根据排序过程中的比较结果,各业务方对所持有的初始协调数组i的分片执行和所持有的数组a的分片相同的操作,得到数组i

′

。具体执行方式参考数组a的上述排序实施过程,这里不做赘述。需要说明的是,图1中所示出的数组i

′

是为了便于说明给出的示例展示,实际上,各业务方是在本地对所持有的分片i1、i2中各元素进行了位置调整,并本地记录了分片i1、i2中各元素调整后的位置信息,从而在分片i1、i2的各元素未离开业务方p1、p2的基础上,整体上相当于实现了将数组i变更为数组i

′

。

45.如图1所示,在明文展示下,在对数组a进行位置调整后,数组a

′

的位置标识1处的元素为数组a的位置标识5处的元素“10”,相应的,数组i

′

的位置标识1处的元素值即对应为数组a的位置标识5;数组a

′

的位置标识2处的元素为数组a的位置标识1处的元素“11”,相应的,数组i

′

的位置标识2处的元素值即对应为数组a的位置标识1;以此类推,在明文展示下,数组i

′

中各位置处的元素值即为数组a被调整至相应位置处的元素的位置标识。

46.需要说明的是,图1中所示出的数组i

′

以及i

′

new

也均是在明文下展示的,但实际应用中,因数组i是以密文形式存在的,而将数组i变更为数组i

′

以及i

′

new

的过程中,并不涉及对数组i元素值的处理,因此,i

′

以及i

′

new

也均是以密文形式存在的。相应的,实际应用中,数组i

′

中各位置处的元素值可以用于以密文形式表征数组a被调整至相应位置处的元素的位置标识。为了便于区分表述,可以将数组i

′

描述为协调隐私序列。相应的,可以将分片i1、i2被上述位置调整后所形成的分片信息,描述为分片i1、i2对应的协调隐私序列分片。

47.得到数组i

′

后,业务方p1、p2可以进一步合作将数组i

′

的各元素位置进行shuffle转换。图1中所展示的shuffle过程为将数组i

′

的前三个元素移到了末尾,从而实现对数组i

′

的元素的位置信息进行打乱处理。当然,该打乱处理示例仅为举例说明,具体实施时可以根据需要自行配置。如图1所示,业务方p1对所持有的协调隐私序列分片进行shuffle转换后,所得到的位置信息为:元素“1”的位置标识为8,元素“2”的位置标识为9,元素“3”的位置标识为3,元素“4”的位置标识为5。业务方p2对所持有的协调隐私序列分片的元素位置洗牌后,所得到的位置信息为:元素“5”的位置标识为7,元素“6”的位置标识为1,元素“7”的位置标识为2,元素“8”的位置标识为4,元素“9”的位置标识为6。业务方p1、p2可以本地记录元素

位置打乱处理后的数组i

′

中各元素的位置信息。

48.上述处理过程中,在数组i

′

对应的各元素值以密文形式存在的情况下,i

′

不会泄露数组a的位置标识具体内容;进一步对i

′

中各元素位置进行打乱处理后,也可以避免暴露数组i

′

中各元素的位置信息,使得,基于shuffle转换后得到的序列分片无法推导出数组a的元素位置调整方式。相应的,各业务方可以将对所持有的协调隐私序列分片进行shuffle转换后所得到的序列分片进行公开。公开后的序列分片信息不会暴露各业务方所持有的基础隐私序列分片的位置标识具体内容、也不会泄露基础隐私序列分片中各元素的元素位置调整方式,保证了各业务方的数据隐私性。为了便于表述,可以将协调隐私序列分片shuffle转换后所得到的序列分片,描述为协调公开序列分片。

49.业务方p1(p2)可以直接将协调公开序列分片发送至业务方p2(p1)。业务方p1(p2)也可以将协调公开序列分片发送至协调服务设备,由协调服务设备转发给业务方p2(p1)。当然,业务方p1(p2)也可以通过其他方式获取业务方p2(p1)所公开的协调公开序列分片。

50.业务方p1、p2可以获取另一业务方所公开的协调公开序列分片,并对所获取的协调公开序列分片、以及所持有的协调公开序列分片进行组合,得到i

′

new

。为了便于区分表述,可以将数组i

′

new

作为协调公开序列。

51.在业务模型测试阶段,业务方p1、p2的测试子系统可以获得训练好的业务模型以及数组i

′

new

,从而可以基于数组i

′

new

以及业务模型参数还原特征向量元素的初始排列方式。

52.需要说明的是,本场景示例中是为了更加直观地比对展示逆推过程,仍以从数组a

′

逆推得到数组a为例进行说明。实际应用中,涉及特征数据的隐私性,测试子系统通常并不能获取到模型训练时所采用的特征数据的密文形式(数组a

′

),仅能基于已构建的业务模型参数获取业务模型架构中特征向量所涉及的各特征类型的排列方式,再基于数组i

′

new

,逆推出特征向量所涉及的各特征类型的初始排列方式。通过借助公开的辅助数组i

′

new

,测试子系统在不需要了解业务模型训练时所利用的特征信息的情况下,即可基于已构建的业务模型架构以及公开的数组i

′

new

,协同逆推出特征向量所涉及的各特征类型的初始排列方式。且公开的数组i

′

new

也未对外暴露业务模型训练时特征向量的具体信息以及位置调整方式,尽可能地保护了业务模型协同构建所涉及业务数据的隐私性。

53.如图5所示,业务方p1、p2可以协同对数组a

′

执行shuffle处理。然后,各业务方可以再依据数组i

′

new

协同对shuffle(a

′

)执行位置调整,从而使得各业务方基于公开的数组i

′

new

在本地实现对所持有的数组a

′

的各分片执行位置逆调整,在本地还原出各业务方所持有的分片中元素位置信息,从而整体上相当于对数组a

′

执行位置逆调整,得到数据a。

54.如图1所示,业务方p1、p2可以基于上述shuffle转换方式协同对数组a

′

执行shuffle转换,再依据数组i

′

new

协同对shuffle(a

′

)执行位置调整。例如,i

′

new

业务方p1可以获取i

′

new

位置标识5处的元素值“4”,“4”代表的含义为将数组shuffle(a

′

)的位置标识为5的元素“98”的位置标识重新配置为4;业务方p1可以记录数组a

new

的位置标识为5的元素调整后的位置标识为4。业务方p2可以获取i

′

new

位置标识1处的元素值“6”,“6”代表的含义为将数组shuffle(a

′

)的位置标识为1的元素“44”的位置标识重新配置为6;业务方p2则可以记录数组shuffle(a

′

)的位置标识为1的元素调整后的位置标识为6。依次类推,位置调整可以表示为:a[i

′

new

[i]]=shuffle(a

′

)[i]]。即,可以以数组i

′

new

在任一位置处的元素值表

征shuffle(a

′

)在相应位置处的元素所需重新配置的位置标识,对shuffle(a

′

)的各元素位置执行调整,得到数组a。

[0055]

为了便于区分表述,可以将数组a

′

描述为初始目标隐私序列,将数组a

′

中分别由各业务方所持有的部分信息描述为初始目标隐私序列分片;将各业务方对所持有的初始目标隐私序列分片执行位置打乱处理后所得到的分片信息,描述为中间目标隐私序列分片;将对所述中间目标隐私序列分片基于数组i

′

new

执行位置调整后所得到的分片信息,描述为位置更新后的目标隐私序列分片。

[0056]

在上述处理过程中,各分片所包含的元素信息一直由各业务方在本地处理,并未离开各业务方,且公开的数组i

′

new

也未暴露各业务方的元素信息以及位置调整方式,使得上述业务协同处理过程可以尽可能地保护所涉及业务数据的隐私性。

[0057]

当然,上述场景示例所述实施方式仅为优选举例说明,例如,上述数组a的位置调整方式也可以采用其他类型的位置调整方式,但只要其实现的功能和效果相同或相似,均应涵盖于本说明书保护范围内。例如,在其他场景示例中,也可能涉及基于数组a的位置调整方式,对另一数组b进行反位置调整的情况,如图6所示。可以先基于位置打乱算法对数组b中各元素位置进行打乱处理,得到b

′

,再依据数组i

′

new

,对b

′

进行位置调整,b

new

[i

′

new

[i]]=b

′

[i],得到b

new

。

[0058]

基于上述场景示例,本说明书实施例提供一种基于隐私保护的业务协同处理方法,所述方法可以应用于业务协同处理的指定业务方。所述指定业务方可以是指业务协同处理所涉及的各业务方的任意一方,也可以是指预先指定的某一业务方。如图7所示,所述方法可以包括如下步骤。

[0059]

s70:获取协调公开序列;所述协调公开序列是指持有基础隐私序列的业务方利用位置打乱算法对协调隐私序列进行处理后所公开的序列;所述协调隐私序列是指持有基础隐私序列的业务方用于以密文形式表征基础隐私序列的元素位置调整方式的序列。

[0060]

所述业务协同处理可以为由至少两个业务方协同执行的业务处理方式。如上述场景示例所述,业务协同处理可以为由业务方p1、p2协同执行的业务模型协同训练及测试。当然,在其他场景示例中,业务协同处理也可以为包括其他业务处理类型,如业务指标协同比对分析等。业务协同处理所涉及的业务方可以为两方,也可以为多方。如图8所示,在两方位置调整的过程中,同时可以对数组i进行相同的操作,如上文所述。在多次两两操作后,可以得到数组i'。接下去,可以对数组i'的元素位置执行打乱处理,再对外公开。

[0061]

在多种业务处理过程中,待处理的业务数据可以以序列的形式进行存储。例如,在上述特征向量,其中,特征向量的各元素分别对应不同特征类型的特征值。相应的,特征向量在数据层面上既可分别为一组数据序列。数据序列中的各元素的值可以为数值,也可以为字符。

[0062]

为了便于在位置调整过程中对数据序列中的各元素的位置进行标识,可以预先为数据序列中的各元素的位置配置位置标识。如图1所示,如可以从左至右依次配置数据序列中各元素的位置标识为1、2、3、

……

。当然,也可以从左至右依次配置数据序列中各元素的位置标识为0、1、2、

……

;或者,也可以从右至左依次配置数据序列中各元素的位置标识为0、1、2、

……

;当然,数据序列中各元素的位置标识也可以不是按从左至右、或从右至左依次增大的,而是随机确定的,或者基于其他规则给定的,这里不做限定。

[0063]

在基于隐私保护的模型协同训练及协同预测、基于隐私保护的业务协同数据分析等业务处理过程中,各业务方的业务数据位置协同调整,是很多业务协同处理过程中通常会涉及到的业务处理子环节之一,因此,如何基于隐私保护处理业务数据位置协同调整对业务协同处理是非常关键的。

[0064]

在数据序列的位置协同调整处理过程中,为了便于表述,可以将被作为参考排列的数据序列描述为基础隐私序列,将参考其他数据序列的元素位置调整方式执行位置调整的数据序列描述为目标隐私序列。图1中的数组a为基础隐私序列,数组a

′

是待位置调整的初始目标隐私序列。图6中,数组b是待位置调整的初始目标隐私序列。

[0065]

可以进一步构建协调序列,以利用该协调序列完成协同位置调整。参考上述场景示例所述,可以预先构建初始协调序列,所述初始协调序列的位置标识与基础隐私序列的位置标识相同,且所述初始协调序列中任一位置处的元素值被配置为相应位置的位置标识的密文形式。所述初始协调序列可以由持有基础隐私序列的业务方所构建,也可以由协调服务设备所构建。

[0066]

持有基础隐私序列的业务方可以获取初始协调序列,并基于所述基础隐私序列的元素位置调整方式对所述初始协调序列进行位置调整,得到协调隐私序列。持有基础隐私序列的业务方可以在对基础隐私序列执行位置调整的过程中,同步对初始协调序列执行对应的位置调整;也可以在基础隐私序列的位置调整后,基于所记录的元素位置调整方式对初始协调序列执行对应的位置调整。

[0067]

持有基础隐私序列的业务方可以进一步对协调隐私序列的元素执行位置打乱处理,得到协调公开序列。例如,可以利用shuffle算法对协调隐私序列的元素执行位置打乱处理,当然也可以利用其他类型的位置打乱算法对协调隐私序列执行处理。相应的,协调公开序列的各元素即不会暴露基础隐私序列的位置信息,也不会暴露基础隐私序列的元素位置调整方式。之后,持有基础隐私序列的业务方可以将协调公开序列进行公开。

[0068]

一些实施方式中,在所述基础隐私序列由两个以上的业务方协同执行位置调整的情况下,所述协调公开序列还可以由持有基础隐私序列分片的业务方采用下述方式构建:获取初始协调序列分片,所述初始协调序列分片中的位置标识与业务方所持有的基础隐私序列分片的位置标识相同,且所述初始协调序列分片中任一位置处的元素值被配置为相应位置的位置标识的密文形式;基于业务方所持有的基础隐私序列分片的元素位置调整方式,对所述初始协调序列分片进行位置调整,得到协调隐私序列分片;利用位置打乱算法对所述协调隐私序列分片中各元素的位置进行打乱处理,并将打乱处理后所得到的分片作为协调公开序列分片,对外公开;获取持有所述基础隐私序列的其他业务方所公开的协调公开序列分片,并对各协调公开序列分片进行组合,得到协调公开序列。

[0069]

s72:利用所述位置打乱算法对初始目标隐私序列中所述指定业务方所持有的初始目标隐私序列分片中各元素的位置进行打乱处理,得到中间目标隐私序列分片。

[0070]

s74:以所述协调公开序列中任一位置处的元素值表征中间目标隐私序列中相应位置处的元素被重新配置的位置标识,对所述中间目标隐私序列分片执行位置调整,得到位置更新后的目标隐私序列分片。

[0071]

s76:联合业务协同处理的其他业务方,至少利用各业务方所持有的位置更新后的目标隐私序列分片执行隐私保护下的业务协同处理。

[0072]

在业务方得到位置更新后的目标隐私序列分片后,指定业务方可以联合业务协同处理的其他业务方,利用各业务方所持有的位置更新后的目标隐私序列分片执行在隐私保护下的业务协同处理的其他业务处理环节。

[0073]

通过上述实施方式执行业务数据序列的协同位置调整,可以在不暴露基础隐私序列的具体内容、元素位置调整方式的情况下,完成对目标隐私序列依据基础隐私序列的元素位置调整方式进行位置调整的过程,实现基于隐私保护的业务协同处理。同时,利用上述实施方式,在协同位置调整过程中,业务方只需将协调公开序列分片发送至另一业务方即可,实现o(n)的通讯量复杂度,以及o(1)的通讯轮数复杂度,大幅降低基于隐私保护的业务协同处理的通讯量复杂度以及通讯轮数复杂度。

[0074]

当然,所属领域技术人员在本说明书实施例的技术精髓启示下,还可能有其它变更实施方式,但只要其实现的功能和效果相同或相似,均应涵盖于本说明书保护范围内。

[0075]

本说明书中的各个实施例均采用递进的方式描述,各个实施例之间相同相似的部分互相参见即可,每个实施例重点说明的都是与其他实施例的不同之处。具体的可以参照前述相关处理相关实施例的描述,在此不做一一赘述。

[0076]

上述对本说明书特定实施例进行了描述。其它实施例在所附权利要求书的范围内。在一些情况下,在权利要求书中记载的动作或步骤可以按照不同于实施例中的顺序来执行并且仍然可以实现期望的结果。另外,在附图中描绘的过程不一定要求示出的特定顺序或者连续顺序才能实现期望的结果。在某些实施方式中,多任务处理和并行处理也是可以的或者可能是有利的。

[0077]

如图9所示,基于上述基于隐私保护的业务协同处理方法,本说明书实施例还提供一种基于隐私保护的业务协同处理装置,所述装置应用于业务协同处理的指定业务方。所述装置包括:公开序列获取模块90,用于获取协调公开序列;所述协调公开序列是指持有基础隐私序列的业务方利用位置打乱算法对协调隐私序列进行处理后所公开的序列;所述协调隐私序列是指持有基础隐私序列的业务方用于以密文形式表征基础隐私序列的元素位置调整方式的序列;第一位置调整模块92,用于利用所述位置打乱算法对初始目标隐私序列中所述指定业务方所持有的初始目标隐私序列分片中各元素的位置进行打乱处理,得到中间目标隐私序列分片;第二位置调整模块94,用于以所述协调公开序列中任一位置处的元素值表征中间目标隐私序列中相应位置处的元素被重新配置的位置标识,对指定业务方所持有的中间目标隐私序列分片执行位置调整,得到位置更新后的目标隐私序列分片;协同处理模块96,用于联合业务协同处理的其他业务方,至少利用各业务方所持有的位置更新后的目标隐私序列分片执行隐私保护下的业务协同处理。

[0078]

另一些实施例中,在所述参考隐私序列由包含所述指定业务方的两个以上的业务方协同执行位置调整的情况下,所述装置还包括公开辅助序列构建模块;其中,所述公开辅助序列构建模块包括:初始协调序列获取单元,用于获取初始协调序列分片,所述初始协调序列分片中的位置标识与业务方所持有的基础隐私序列分片的位置标识相同,且所述初始协调序列分片中任一位置处的元素值被配置为相应位置的位置标识的密文形式;位置调整单元,用于基于业务方所持有的基础隐私序列分片的元素位置调整方式,对所述初始协调序列分片进行位置调整,得到协调隐私序列分片;位置打乱单元,用于利用位置打乱算法对所述协调隐私序列分片中各元素的位置进行打乱处理,并将打乱处理后所得到的分片作为

协调公开序列分片;公开单元,用于公开所述协调公开序列分片;序列分片组合单元,用于获取持有所述基础隐私序列的其他业务方所公开的协调公开序列分片,并对各协调公开序列分片进行组合,得到协调公开序列。

[0079]

需要说明的,上述所述的装置根据方法实施例以及场景示例的描述还可以包括其他的实施方式。具体的实现方式可以参照相关方法实施例的描述,在此不作一一赘述。

[0080]

如图10所示,基于上述基于隐私保护的业务协同处理方法,本说明书还提供一种计算机设备,所述计算机设备包括存储器、处理器及存储在存储器上的计算机指令,所述处理器执行所述的计算机指令以实现上述任意一个或者多个实施例所述方法的步骤。所述处理器可以采取例如微处理器或处理器以及存储可由该(微)处理器执行的计算机可读程序代码(例如软件或固件)的计算机可读介质、逻辑门、开关、专用集成电路(application specific integrated circuit,asic)、可编程逻辑控制器和嵌入微控制器的形式等等。所述存储器包括但不限于随机存取存储器(random access memory,ram)、只读存储器(read-only memory,rom)、缓存(cache)、硬盘(hard disk drive,hdd)或者存储卡(memory card)。所述计算机设备如可以为上述实施例所述方法的服务器等。当然,所述计算机设备还可以包括输入设备、传输模块等模块结构。在本实施方式中,该计算机设备具体实现的功能和效果,可以与其它实施方式对照解释,在此不再赘述。

[0081]

以及,本说明书实施例还提供一种计算机可读存储介质,其上存储有计算机指令,所述指令被处理器执行时实现上述任意一个或者多个实施例所述方法的步骤。所述存储介质可以包括用于存储信息的物理装置,通常是将信息数字化后再以利用电、磁或者光学等方式的媒体加以存储。所述存储介质有可以包括:利用电能方式存储信息的装置如,各式存储器,如ram、rom等;利用磁能方式存储信息的装置如,硬盘、软盘、磁带、磁芯存储器、磁泡存储器、u盘;利用光学方式存储信息的装置如,cd或dvd。当然,还有其他方式的可读存储介质,例如量子存储器、石墨烯存储器等等。

[0082]

需要说明的是,本说明书实施例并不局限于必须是符合标准数据模型/模板或本说明书实施例所描述的情况。某些行业标准或者使用自定义方式或实施例描述的实施基础上略加修改后的实施方案也可以实现上述实施例相同、等同或相近、或变形后可预料的实施效果。应用这些修改或变形后的数据获取、存储、判断、处理方式等获取的实施例,仍然可以属于本说明书的可选实施方案范围之内。

[0083]

本说明书中的各个实施例均采用递进的方式描述,各个实施例之间相同相似的部分互相参见即可,每个实施例重点说明的都是与其他实施例的不同之处。尤其,对于系统实施例而言,由于其基本相似于方法实施例,所以描述的比较简单,相关之处参见方法实施例的部分说明即可。在本说明书的描述中,参考术语“一个实施例”、“一些实施例”、“示例”、“具体示例”、或“一些示例”等的描述意指结合该实施例或示例描述的具体特征、结构、材料或者特点包含于本说明书的至少一个实施例或示例中。在本说明书中,对上述术语的示意性表述并不必须针对的是相同的实施例或示例。而且,描述的具体特征、结构、材料或者特点可以在任一个或多个实施例或示例中以合适的方式结合。此外,在不相互矛盾的情况下,本领域的技术人员可以将本说明书中描述的不同实施例或示例以及不同实施例或示例的特征进行结合和组合。

[0084]

以上所述仅为本说明书的实施例而已,并不用于限制本说明书。对于本领域技术

人员来说,本说明书可以有各种更改和变化。凡在本说明书的精神和原理之内所作的任何修改、等同替换、改进等,均应包含在本说明书的权利要求范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1