一种物联网入侵智能在线监测系统及方法

1.本发明属于物联网安防监测领域,更具体地,涉及一种物联网入侵智能在线监测系统及方法。

背景技术:

2.随着现代社会的高速发展,人们对安全问题的重视越来越明显,尤其是针对特定区域的安防监测显得非常重要和急切。军事禁区、存储油库、产业园区、机场车站这些关键区域,经常出现非法入侵、人为破坏、间谍盗密等行为。这些入侵和破坏不但对日常工作、生产环境带来了安全隐患,还会造成难以弥补的经济损失。为了实现对区域内各种入侵情况进行实时监控的目的,加强安全防范,目前通常采用人为巡逻、电子围栏、微波电磁传感器、超声波电磁传感报警器、振动电缆、红外线对射以及视频监控等方法。但是这些方法既耗费较大的人力和物力成本,实际的效果也达不到要求,且非常容易受到天气、温度、电气设备的电磁干扰以及地域环境等影响。

3.分布式光纤传感器以其测量范围广、测量精度高、传感距离长、抗干扰能力强、相对成本低、便于安装和维护、可在各类恶劣的环境下工作等突出的优势吸引了许多学术者们的研究兴趣。近些年分布式光纤传感器广泛地应用于周界入侵监测等领域中,将传感光纤铺设于被监测区域范围附近,当外界存在入侵事件时会产生声波振动信号,利用周围铺设的传感光纤去探测这些声波振动信号,将这些声波振动信号信息和互联网相连接组成光纤物联网,通过互联网将外界声波振动信号数据送至终端处理平台进行数据分析,并对入侵事件进行智能识别,最终实现物联网入侵智能在线监测。

[0004]“物联天下、传感先行”已经成为当今物联网行业的普遍共识。传感器如同物联网的“电子五官”,是物联网采集信息的终端工具,亦是物联网的基石。而光纤分布式传感器探测到的外界入侵事件的声波数据作为终端入侵事件智能识别判别依据,这些声波数据在互联网中传输时,会面临截获、篡改或者伪造等威胁,给物联网智能周界入侵监测系统带来了诸多安全隐患。例如,当有非法份子实施入侵行为时,光纤声波传感探测系统会探测到入侵事件对应的声波振动信号,通过无线网络将其声波数据传给处理终端,但是黑客可以窃取无线网络中传输的声波数据信息,并且将入侵事件的声波数据篡改成无异常时对应声波数据,再发送至终端处理平台,这样即使光纤声波传感探测系统探测到了入侵事件,终端处理平台会误认为是无异常事件进而不会进行入侵报警。现有技术中常采用非对称加密算法对无线网络中传输的声波信息进行加密处理。非对称加密算法需要两个密钥:公开密钥和私有密钥简称公钥和私钥)。利用公钥对声波数据进行加密,并且经公钥加密的数据只能通过私钥进行解密。这样即使黑客截取了无线网络中传输的声波数据但其没有私钥,因此无法对密文的声波数据进行解密,提升了数据在无线网络中传输的安全性。

[0005]

然而声波传感探测系统中的公钥是在无线网络中传输的,如果黑客截取了网络中传输的公钥,那么黑客可以利用公钥对自己伪造的声波数据进行加密,然后发送至终端处理平台实现数据欺骗。因此这些声波数据在无线网络传输过程中存在很大的安全隐患。

技术实现要素:

[0006]

针对现有技术的以上缺陷或改进需求,本发明提供一种物联网入侵智能在线监测系统及方法,用以解决现有技术安全性较低的技术问题。

[0007]

为了实现上述目的,第一方面,本发明提供了一种物联网入侵智能在线监测系统,包括:处于同一网络下的声波探测验证模块和终端模块;

[0008]

其中,声波探测验证模块包括声波探测单元和水印验证单元;

[0009]

声波探测单元用于将具有一定时间间隔的探测光脉冲信号发送至待监测的传感光纤中,获取不同时刻下整条光纤的后向瑞利散射曲线并发送至水印验证单元中进行保存;对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号,并采用非对称密钥a中的公钥a加密后,得到第一加密信号发送至终端模块;

[0010]

终端模块用于采用非对称密钥a中的私钥a对第一加密信号进行解密,得到第一解密信号后,进一步采用非对称密钥b中的公钥b对第一解密信号进行加密,得到第二加密信号,并发送至水印验证单元;

[0011]

水印验证单元用于采用非对称密钥b中的私钥b对第二加密信号进行解密,得到第二解密信号;对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤各位置处的外界声波振动信号,将解调后的光纤各位置处的外界声波振动信号与第二解密信号进行比对,判断二者是否一致;若一致,则判定为不存在网络传输层入侵,触发终端模块进行入侵活动分析;否则,判定为存在网络传输层入侵,进行网络传输层入侵报警;

[0012]

终端模块还用于在被触发时,提取第二解密信号的特征,并输入到预训练好的入侵行为判断模型中,以判断是否存在物理层入侵行为,若存在,则进行物理层入侵报警;

[0013]

其中,第二解密信号的特征包括:时域特征、频域特征、时频特征和时空特征;入侵行为判断模型为机器学习模型;非对称密钥b与非对称密钥a不同。

[0014]

进一步优选地,采用反正切相位解调算法对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号。

[0015]

进一步优选地,对外界声波振动信号进行加密前,分别对各时刻信号数据分别按四舍五入法保留其小数点后k位有效数字,并对外界声波振动信号各时刻的信号数据进行整型化处理;其中,外界声波振动信号中t时刻的信号数据d

t

进行整型化处理后表示为d

t

=10

k+1

×

a

t

+10

k

×

|d

t

|;a

t

表示符号位,若d

t

为负数,则a

t

取值为1;若d

t

为正数,则a

t

取值为2。

[0016]

进一步优选地,对加密后的外界声波振动信号进行解密后,分别对外界声波振动信号各时刻的解密数据进行复原;其中,对外界声波振动信号中t时刻的解密数据d

t

复原后所得的复原信号数据为:

[0017]

进一步优选地,上述入侵行为判断模型的训练方法,包括:采集不存在物理层入侵行为和存在不同物理层入侵行为时的若干光纤各位置处的外界声波振动信号,分别提取其特征,得到训练集;将训练集输入到机器学习模型中进行训练,得到预训练好的入侵行为判断模型;其中,物理层入侵行为包括切割围栏、踩踏光缆、攀爬围墙和非法越境。

[0018]

进一步优选地,水印验证单元在判定存在网络传输层入侵,进行网络传输层入侵

报警后,执行数据重发操作,具体为:将比对结果不一致的时刻t

n

及其对应的光纤位置l

n

发送至声波探测单元,并触发声波探测单元重新发送光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据;声波探测单元采用公钥a对光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据加密后,得到第一加密信号数据发送至终端模块;终端模块采用私钥a对第一加密信号数据进行解密,得到第一解密信号数据后,进一步采用公钥b进行加密,得到第二加密信号数据,并发送至水印验证单元;水印验证单元采用私钥b对第二加密信号数据进行解密,得到第二解密信号数据;对t

n

时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据,将解调后的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据与第二解密信号数据进行比对,判断二者是否一致;若一致,则判定此时不存在网络传输层入侵,触发终端模块将第二解密信号中的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据替换为第一解密信号数据后进行入侵活动分析,操作结束;否则,判定为当前存在网络传输层入侵,进行网络传输层入侵报警,继续执行数据重发操作。

[0019]

第二方面,本发明提供了一种基于上述物联网入侵智能在线监测系统的物联网入侵智能在线监测方法,包括以下步骤:

[0020]

s1、采用声波探测单元将具有一定时间间隔的探测光脉冲信号发送至待监测的传感光纤中,获取不同时刻下整条光纤的后向瑞利散射曲线并发送至水印验证单元中进行保存;对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号,并采用非对称密钥a中的公钥a加密后,得到第一加密信号,并发送至终端模块;

[0021]

s2、控制终端模块采用非对称密钥a中的私钥a对第一加密信号进行解密,得到第一解密信号后,进一步采用非对称密钥b中的公钥b进行加密,得到第二加密信号,并发送至水印验证单元;

[0022]

s3、控制水印验证单元采用非对称密钥b中的私钥b对第二加密信号进行解密,得到第二解密信号;并对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤各位置处的外界声波振动信号,将解调后的光纤各位置处的外界声波振动信号与第二解密信号进行比对,判断二者是否一致;若一致,则判定为不存在网络传输层入侵,触发终端模块进行入侵活动分析,转至步骤s4;否则,判定为存在网络传输层入侵,进行网络传输层入侵报警,操作结束;

[0023]

s4、终端模块被触发后,提取光纤各位置处的外界声波振动信号的特征,并输入到预训练好的入侵行为判断模型中,以判断是否存在物理层入侵行为,若存在,则进行物理层入侵报警;

[0024]

其中,第二解密信号的特征包括:时域特征、频域特征、时频特征和时空特征;入侵行为判断模型为机器学习模型;非对称密钥b与非对称密钥a不同。

[0025]

总体而言,通过本发明所构思的以上技术方案,能够取得以下有益效果:

[0026]

1、本发明提供了一种物联网入侵智能在线监测系统及方法,由于光纤中折射率分布不均匀,光纤中瑞利散射点的位置以及瑞利散射光信号的强度都是随机分布,因此每一条后向散射曲线都可以当作光纤各位置处外界声波振动数据的水印标签。基于此,本发明设计了一种水印验证单元,预先保存声波探测单元获取到的不同时刻下整条光纤的后向瑞利散射曲线,并当接收到终端模块发送过来的加密信号后,对其进行解密得到解密后的光

纤各位置处的外界声波振动信号,同时基于预先存储好的后向瑞利散射曲线得到解调后的光纤各位置处的外界声波振动信号,由于已知声波数据信息无法反推出对应的后向瑞利散射曲线,且解调后的光纤各位置处的外界声波振动信号与原始采集到的光纤各位置处的外界声波振动信号是相对应的,故通过比较解密后和解调后的光纤各位置处的外界声波振动信号,即可判断声波探测单元与终端模块之间的网络传输层是否存在入侵;与此同时,为了防止终端模块与水印验证单元之间的网络传输层也存在入侵,本发明设计了两对不同的非对称密钥a和b,采用非对称密钥a中的公钥a对声波探测单元采集到的光纤各位置处的外界声波振动信号进行加密并发送到终端模块,在终端模块在基于私钥a进行解密,并进一步采用非对称密钥b对解密后的光纤各位置处的外界声波振动信号进行加密并发送到水印验证单元中;即使公钥a和公钥b均被截取,由于黑客无法获取私钥,无法获取终端模块解密后的信号,且由于非对称密钥a和b不同,故黑客无法伪造的声波数据来欺骗水印验证单元,从而保证了终端模块与水印验证单元之间网络传输层的安全性;二种设计相辅相成、互相配合形成了完备的防入侵系统,从而对声波数据的真实性进行了验证,安全性更高。

[0027]

2、本发明所提供的物联网入侵智能在线监测系统及方法考虑到光纤各位置处的外界声波振动信号数据中大多是小数,对各信号数据进行整型化处理,以方便加密,加快计算速度。

[0028]

3、本发明所提供的物联网入侵智能在线监测系统及方法,在确定存在网络传输层后,触发声波探测单元重新发送对比结果不一致的时刻所对应的信号数据,并进一步对该重新发送的信号的真实性进行判断,若一致存在网络传输层入侵,则持续报警,并重复发送该数据,直至不存在网络传输层入侵后,在终端模块中将其第一解密信号中被篡改的信号数据替换为真实数据,然后进一步判断其是否存在物理层入侵行为,整个过程更加完整、安全。

附图说明

[0029]

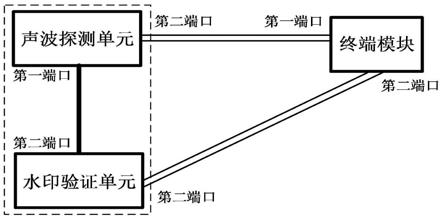

图1为本发明实施例1提供的物联网入侵智能在线监测系统结构示意图;

[0030]

图2为本发明实施例2提供的物联网入侵智能在线监测流程图。

具体实施方式

[0031]

为了使本发明的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本发明进行进一步详细说明。应当理解,此处所描述的具体实施例仅仅用以解释本发明,并不用于限定本发明。此外,下面所描述的本发明各个实施方式中所涉及到的技术特征只要彼此之间未构成冲突就可以相互组合。

[0032]

实施例1、

[0033]

将光缆埋设在地面或者悬挂在墙壁探测非法入侵所产生的声波振动信号,通过无线传输网络将探测到的声波振动信号数据传送至终端处理平台对入侵事件进行智能识别。而这些声波振动信号数据在网络中传输时会面临截获、篡改或者伪造等威胁,给物联网入侵智能在线监测系统带来了诸多安全隐患。为了解决以上问题,本发明提供了一种物联网入侵智能在线监测系统;

[0034]

具体地,一种物联网入侵智能在线监测系统,如图1所示,包括:处于同一网络下的

声波探测验证模块和终端模块;

[0035]

其中,声波探测验证模块包括声波探测单元和水印验证单元;本实施例中,声波探测单元的第一端口通过有线传输网络与水印验证单元的第一端口相连,声波探测单元的第二端口通过无线传输网络与终端模块的第一端口相连,水印验证单元的第二端口通过无线传输网络与终端模块的第二端口相连;

[0036]

物联网入侵智能在线监测系统用于检测分布式传感光缆中传感光纤的时候存在被入侵的情况;本实施例中,子模块铺设在地上或者悬挂在墙上。

[0037]

声波探测单元用于将具有一定时间间隔的探测光脉冲信号发送至待监测的传感光纤中,获取不同时刻下整条光纤的后向瑞利散射曲线并发送至水印验证单元中进行保存;对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号,并采用非对称密钥a中的公钥a加密后,得到第一加密信号发送至终端模块;本实施例中,采用反正切相位解调算法对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号。由于外界声波振动信号数据是由其对应的后向瑞利散射曲线经反正切相位解调算法得到,其解调得到的外界声波振动信号数据的值域为(

‑

π,π),故可以在对外界声波振动信号进行加密前,分别对各时刻信号数据分别按四舍五入法保留其小数点后k位有效数字,并对外界声波振动信号各时刻的信号数据进行整型化处理,以方便加密,加快计算速度;其中,对外界声波振动信号中t时刻的信号数据d

t

进行整型化处理后表示为d

t

=10

k+1

×

a

t

+10

k

×

|d

t

|;a

t

表示符号位,若d

t

为负数,则a

t

取值为1;若d

t

为正数,则a

t

取值为2。需要说明的是,k为正整数,其取值根据需要确定,具体在权衡了计算速度和精度后确定。

[0038]

具体地,在声波探测单元与终端模块之间的无线传输网络中生成一对非对称密钥a,其中非对称密钥a包括公钥a和私钥a,将私钥a固定存放于终端模块中,而公钥a通过无线传输网络发送至声波探测单元中。以对外界声波振动信号中t时刻的信号数据d

t

进行加密为例,公钥a和私钥a获得具体过程如下:首先选取一对不同的、足够大的质数p

a

、q

a

,计算p

a

与q

a

的乘积n

a

,即n

a

=p

a

*q

a

;并确保n

a

尽可能大于t时刻的信号数据d

t

。接着按照公式f

a

=(p

a

‑

1)*(q

a

‑

1)计算f

a

;然后在1和f

a

值之间选取一个整数e

a

,并确保e

a

与f

a

互质。计算一个整数g

a

使g

a

与e

a

的乘积对f

a

取余数为1,即(e

a

*g

a

)mod(f

a

)=1;因此公钥a为(n

a

,e

a

),私钥a为(n

a

,g

a

)。接着利用公钥a对光纤各位置处的外界声波振动信号分别进行加密,得到t时刻的第一加密信号数据c

a_t

=(d

t

^e

a

)mod(n

a

);最后得到各时刻的第一加密信号数据,得到第一加密信号c

a

;此时,c

a

为经公钥a加密处理后的声波振动信号密文,将第一加密信号c

a

通过无线传输网络送至终端模块。

[0039]

终端模块用于采用非对称密钥a中的私钥a对第一加密信号进行解密,得到第一解密信号(光纤各位置处的外界声波振动信号)后,进一步采用非对称密钥b中的公钥b对第一解密信号进行加密,得到第二加密信号,并发送至水印验证单元;其中,非对称密钥b与非对称密钥a不同;

[0040]

具体地,对第一加密信号c

a

进行解密,同样分别对第一加密信号c

a

中各时刻的加密信号数据进行解密;以对t时刻的第一加密信号数据c

a_t

进行解密为例,其解密过程如下:首先找到对应的私钥a(n

a

,g

a

),然后利用私钥a对第一加密信号数据c

a_t

进行解密,其解密公式如下:d

t

=(c

a_t

^g

a

)mod(n

a

),从而得到t时刻的信号数据d

t

,然后将整型化的数据d

t

进行复

原,得到外界声波振动信号中t时刻的复原信号数据为即当a

t

等于1时,复原信号数据d

t

为负数;当a

t

等于2时,复原信号数据d

t

为正数;进而得到光纤各位置处的外界声波振动信号。

[0041]

采用非对称密钥b中的公钥b对光纤各位置处的外界声波振动信号进行加密,得到第二加密信号;以第二加密信号中t时刻复原后的外界声波振动信号d

t

为例,在加密之前同样按照上述方法进行整数化得到外界声波振动信号中t时刻的信号数据d

t

后,再进行加密;其加密过程如下:首先在终端模块与声波印验证单元之间的无线传输网络中生成一对非对称密钥b,其中非对称密钥b包括公钥b和私钥b,将私钥b固定存放于水印验证单元中,而公钥b通过无线传输网络发送至终端模块中。公钥b和私钥b获得具体过程如下:首先选取一对足够大的质数p

b

、q

b

,并且使p

b

、q

b

,p

a

、q

a

这四个数互不相同,计算p

b

与q

b

的乘积n

b

,即n

b

=p

b

*q

b

,并确保n

b

尽可能大于d

t

。接着按照公式f

b

=(p

b

‑

1)*(q

b

‑

1)计算f

b

;然后在1和f

b

值之间选取一个质数e

b

,并确保e

b

不等于e

a

。计算一个整数g

b

使g

b

与e

b

的乘积对f

b

取余数为1,即(e

b

*g

b

)mod(f

b

)=1;因此公钥b为(n

b

,e

b

),私钥b为(n

b

,g

b

)。接着利用公钥b对t时刻复原后的外界声波振动信号d

t

进行加密处理,得到t时刻的第二加密信号数据c

b_t

=(d

t

^e

b

)mod(n

b

);从而得到第二加密信号c

b

,此时,c

b

为经公钥b加密处理后声波振动信号密文,最后将第二加密信号c

b

通过无线传输网络送至水印验证单元。

[0042]

水印验证单元用于采用非对称密钥b中的私钥b对第二加密信号进行解密,得到第二解密信号b1(解密后光纤各位置处的外界声波振动信号);对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤各位置处的外界声波振动信号b2,将解调后的光纤各位置处的外界声波振动信号b2与第二解密信号b1进行比对,判断二者是否一致;若一致,则判定为不存在网络传输层入侵,触发终端模块进行入侵活动分析;否则,判定为存在网络传输层入侵,进行网络传输层入侵报警;

[0043]

具体地,对第二加密信号c

b

进行解密,同样分别对第二加密信号c

b

中各时刻的加密信号数据进行解密;以对t时刻的第二加密信号数据c

b_t

进行解密为例,其解密过程如下:首先找到对应的私钥b(n

b

,g

b

),然后利用私钥b对密文声波数据c

b_t

进行解密,其解密公式如下:d

t

=(c

b_t

^g

b

)mod(n

b

);然后同样按照上述复原方法进行复原;最终得到解密后光纤各位置处的外界声波振动信号。同样采用反正切相位解调算法对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号。

[0044]

需要说明的是,在将解调后的光纤各位置处的外界声波振动信号与解密后光纤各位置处的外界声波振动信号进行比对时,不同光纤位置处的解调后的与解密后的外界声波振动信号分别进行比对,判断是否有比对结果不一致的时刻。

[0045]

水印验证单元用于验证声波数据的真实性,并防止数据在无线传输网络中被黑客篡改或伪造。由于光纤中折射率分布不均匀,光纤中瑞利散射点的位置以及瑞利散射光信号的强度都是随机分布的,每一个探测光脉冲信号都对应一条特定的后向瑞利散射曲线,通过后向瑞利散射曲线可以求解出声波振动信号数据,但是知道声波振动信号数据无法反向推出后向瑞利散射曲线,因此每一条后向瑞利散射曲线可以看作成验证其对应声波振动

信号数据真实性的水印标签。在比对过程中,首先根据时间信息找出对应时刻的后向瑞利散射曲线信号,然后利用该时刻对应的后向瑞利散射曲线解调出对应的声波振动信号数据,接着按四舍五入法保留声波振动信号数据小数点后k位有效数字得到数据b2,然后将b1与b2进行对应匹配,若b1等于b2,则判定该声波振动信号数据为真实数据,若b1不等于b2,则判定该声波振动信号数据被篡改,同时发出网络传输层入侵报警。

[0046]

终端模块还用于在被触发时,提取第二解密信号的特征,并输入到预训练好的入侵行为判断模型中,以判断是否存在物理层入侵行为,若存在,则进行物理层入侵报警;其中,第二解密信号的特征包括:时域特征、频域特征、时频特征和时空特征;入侵行为判断模型为机器学习模型;入侵行为判断模型的训练方法为:采集不存在物理层入侵行为和存在不同物理层入侵行为时的若干光纤各位置处的外界声波振动信号,分别提取其特征,得到训练集;将训练集输入到机器学习模型中进行训练,得到预训练好的入侵行为判断模型;其中,物理层入侵行为包括切割围栏、踩踏光缆、攀爬围墙和非法越境。上述特征同样包括时域特征、频域特征、时频域特征和时空特征。

[0047]

本实施例中,时域特征包括:信号时域底噪、信号时域峰值特征和短时窗能量特征;具体地,信号时域底噪的提取方法为:首先设置好百分位点参数p,然后对外界声波振动信号数据取绝对值后,从小到大进行排序,并计算相应的累计百分位;百分位点参数p所对应的信号数据即为外界声波振动信号的时域底噪值t

h

。进一步地,信号时域峰值特征包括:时域峰个数n

p

、时域峰均值p和峰噪比p

snr

。信号时域峰值特征的提取方法为:首先设置好寻峰阈值p

th

以及两峰最小间隔p

d

,利用寻峰函数对外界声波振动信号进行寻峰操作,最终获得外界声波振动信号的时域峰个数n

p

以及每个峰对应的峰值p

n

。接着对每个峰对应的峰值p

n

求和,取平均得到外界声波振动信号的时域峰均值p。最后计算时域峰均值p与上时域底噪阈值t

h

之比得到外界声波振动信号的峰噪比p

snr

。进一步地,短时窗能量特征的提取方法为:设置好滑动窗窗口宽度w,滑动窗步长比例r,滑动窗从左到右依次滑动,获取各个滑动窗内外界声波振动信号的波形数据,对各个滑动窗内所有波形数据求幅值平方的和,作为各个窗的能量值,找到最大窗值作为外界声波振动信号的短时窗能量最大值t

m

特征,即短时窗能量特征。

[0048]

频域特征包括:最大频域窗对应的频带f

b

以及信号频域窗最大值f

max

;本实施例中的提取方法为:首先设置好频谱窗口宽度w和滑动窗步径step1(一般w为20hz、step为1hz),然后对外界声波振动信号进行傅里叶变换得到信号频谱,计算该信号频谱每个滑动窗内的能量总值,比较每个滑动窗对应的能量值,找出最大能量值f

max

,并找到能量最大值滑动窗对应的频带f

b

。

[0049]

时频域特征:首先设定好短时傅里叶窗口长度w,时间步长step2,fft点数n,然后对外界声波振动信号进行短时傅里叶变换得到信号的时频二维图s(t,f);时频二维图的横坐标代表时间信息,纵坐标代表频率信息。采用上述频域特征的提取方法获得外界声波振动信号的最大频域窗对应的频带f

b

,作为信号时频能量积分频带,并进一步计算外界声波振动信号随时间变化的能量曲线分布:

[0050][0051]

其中,f

b

=f

h

‑

f

l

,f

h

为f

b

的上限频率,f

l

为f

b

的下限频率;

[0052]

选好时频能级数m,然后再找出e

t

‑

f

(t)的最大值e

m

,那么第i个能级的能量区间为[(i

‑

1)*e

m

/m,i*e

m

/m]。最后统计每个能级中对应的点数作为该信号的时频特征矩阵m

t

‑

f

,即时频域特征。

[0053]

时空特征:通过声波反演技术将探测的外界声波振动信号进行量化并且按照时间和空间的顺序绘制成二维分布图像,得到被监测对象不同位置处和不同时刻下的声波信号特征,即时空特征。

[0054]

进一步地,水印验证单元在判定存在网络传输层入侵,进行网络传输层入侵报警后,执行数据重发操作,具体为:将比对结果不一致的时刻t

n

及其对应的光纤位置l

n

发送至声波探测单元,并触发声波探测单元重新发送光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据;声波探测单元采用公钥a对光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据加密后,得到第一加密信号数据发送至终端模块;终端模块采用私钥a对第一加密信号数据进行解密,得到第一解密信号数据后,进一步采用公钥b进行加密,得到第二加密信号数据,并发送至水印验证单元;水印验证单元采用私钥b对第二加密信号数据进行解密,得到第二解密信号数据;对t

n

时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据,将解调后的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据与第二解密信号数据进行比对,判断二者是否一致;若一致,则判定此时不存在网络传输层入侵,触发终端模块将第二解密信号中的光纤位置l

n

处的外界声波振动信号中t

n

时刻的信号数据替换为第一解密信号数据后进行入侵活动分析,操作结束;否则,判定为当前存在网络传输层入侵,进行网络传输层入侵报警,继续执行数据重发操作。

[0055]

本发明可适用于变电站、军事基地、飞机场、边境线等各种特殊场景的异物入侵智能识别监测,具有高实时性、智能性、传感数据高安全保护性等特点。

[0056]

实施例2、

[0057]

一种基于上述物联网入侵智能在线监测系统的物联网入侵智能在线监测方法,如图2所示,包括以下步骤:

[0058]

s1、采用声波探测单元将具有一定时间间隔的探测光脉冲信号发送至待监测的传感光纤中,获取不同时刻下整条光纤的后向瑞利散射曲线并发送至水印验证单元中进行保存;对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到光纤各位置处的外界声波振动信号,并采用非对称密钥a中的公钥a加密后,得到第一加密信号c

a

,并发送至控制终端模块;

[0059]

s2、控制终端模块采用非对称密钥a中的私钥a对第一加密信号c

a

进行解密,得到第一解密信号(光纤各位置处的外界声波振动信号)后,进一步采用非对称密钥b中的公钥b对第一解密信号进行加密,得到第二加密信号c

b

,并发送至水印验证单元;

[0060]

s3、控制水印验证单元采用非对称密钥b中的私钥b对第二加密信号c

b

进行解密,得到第二解密信号b1(解密后光纤各位置处的外界声波振动信号);并对不同时刻下整条光纤的后向瑞利散射曲线进行解调,得到解调后的光纤各位置处的外界声波振动信号b2,将解调后的光纤各位置处的外界声波振动信号b2与第二解密信号b1进行比对,判断二者是否一致;若一致,则判定为不存在网络传输层入侵,触发终端模块进行入侵活动分析,转至步骤s4;否则,判定为存在网络传输层入侵,进行网络传输层入侵报警,操作结束;

[0061]

s4、终端模块被触发后,提取光纤各位置处的外界声波振动信号的特征,并输入到预训练好的入侵行为判断模型中,以判断是否存在物理层入侵行为,若存在,则进行物理层入侵报警;

[0062]

其中,第二解密信号的特征包括:时域特征、频域特征、时频特征和时空特征;入侵行为判断模型为机器学习模型;非对称密钥b与非对称密钥a不同。

[0063]

相关技术特征同实施例1,这里不做赘述。

[0064]

本领域的技术人员容易理解,以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内所作的任何修改、等同替换和改进等,均应包含在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1