一种基于外包K-means的加密图像检索系统及方法

一种基于外包k

‑

means的加密图像检索系统及方法

技术领域

1.本发明属于图像检索技术领域,具体涉及一种基于外包k

‑

means的加密图像检索系统及 方法。

背景技术:

2.随着移动设备的出现和互联网的普及,出现了许多多媒体数据的应用程序,产生了大量 的多媒体数据,其中图像数据需要大量的处理操作。由于许多移动终端受限于有限的资源, 如电池寿命、ram存储、计算能力等,客户端可能没有足够的能力来处理大量图像的操作, 比如存储和检索。为了解决这一问题,人们经常选择将存储和检索工作外包给云服务器来执 行。但图像中蕴含着丰富的敏感信息(例如人脸、位置和敏感事件),将图像外包到云服务器 意味着图像数据不受人们的控制,这对人们的隐私造成了巨大的威胁。

3.为了缓解隐私问题,越来越多的用户倾向于在外包给云服务器之前对图像进行加密。图 像内容信息对云服务器来说是保密的。然而,当图像加密之后在加密数据库上进行图像的检 索会存在一些障碍,而且图像经过加密之后上传给云服务器会损失图像的可用性,图像检索 的精确度和检索效率也会大大地降低。

4.目前针对加密图像检索的研究方案,对于加密之后的图像大多是采用余弦距离和欧氏距 离来计算图像的相似性,这种方法计算代价比较高,检索效率比较低,图像检索的准确性也 无法保证。为了提高图像检索准确度和检索效率,本发明采用了基于汉明距离来计算图像相 似性的加密方法,该方法可以达到与明文相当的检索精度,且减少了计算代价。

5.为了更进一步地解决图像检索效率低的问题,本发明欲采用k

‑

means聚类算法来构建索 引树,但目前研究的针对k

‑

means聚类的图像检索方案,大多是将k

‑

means聚类算法交由数 据拥有者来执行,而且传统的k

‑

means算法需要大量计算和大量通信代价,如果数据拥有者 是资源受限的用户,显然不适用。与此同时,如果将构建索引相关的图像数据外包给云服务 器,数据隐私的安全性也无法保证。

技术实现要素:

6.本发明为了解决上述问题,提供了一种基于外包k

‑

means的加密图像检索方法,该方法 将数据进行加密之后再外包给云服务器,由云服务器执行k

‑

means聚类的大量计算,可以实 现密文图像的近似检索,既能解决图像检索效率低的问题又可以解决移动终端设备资源受限 的问题,并且在保证数据安全的前提下,达到与明文相当的检索效率。

7.本发明的技术方案是:

8.一种基于外包k

‑

means的加密图像检索系统,其特征在于,该系统包括三种类型的实体: 数据拥有者、云服务器和数据访问者;

9.所述数据拥有者,是原始图像数据的所有者,负责对其所拥有的每一幅原始图像提取特 征向量,然后对每一幅原始图像及其特征向量进行加密,得到加密后的图像数据;

将加密后 的图像数据上传到云服务器;对数据访问者发送的图像检索结果进行解密,并将通过解密得 到的对应的原始图像发送给数据访问者;

10.所述云服务器,用于存储加密后的图像数据,并与数据拥有者进行交互构建安全索引树; 利用检索令牌和安全索引树来执行图像相似性的检索,并把检索结果返回给数据访问者;

11.所述数据访问者,对待检索图像进行查询,数据拥有者也可以作为数据访问者;对待检 索图像进行查询时,使用待检索图像来构建检索令牌并将其发送给云服务器;接收云服务器 发送的图像检索结果并将其发送给数据拥有者;接收数据拥有者发送的与待检索图像相似的 原始图像。

12.一种利用所述的基于外包k

‑

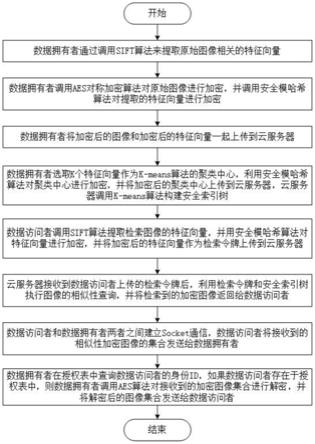

means的加密图像检索系统进行基于外包k

‑

means的加密图 像检索方法,包括如下步骤:

13.步骤1:数据拥有者对其所拥有的每一幅图像提取特征向量,利用提取的特征向量来描 述图像的局部特征;

14.步骤2:数据拥有者对每一幅原始图像及其特征向量进行加密,得到加密图像及对应的 加密特征向量,将所有的加密图像及其各自对应的加密特征向量上传给云服务器;

15.步骤3:数据拥有者对加密特征向量进行编号,并为每个加密特征向量构建相应的结构 t

i

=(id

i

,vc

i

,c

j

),数据拥有者将集合t={t1,t2,...,t

n

}上传给云服务器;其中,id

i

表示加密 特征向量vc

i

的编号;c

j

表示第j个加密图像;t

i

表示第i个特征向量对应的结构,i=1,...,n, j=1,...,m,其中m为数据拥有者拥有的原始图像总数,n为从m张原始图像中提取出的特征 向量总数;

16.步骤4:根据加密特征向量的编号和结构,利用k

‑

means算法通过数据拥有者和云服务 器的交互构建安全索引树;

17.步骤5:数据访问者对输入的待检索图像提取特征向量,通过对该特征向量进行加密构 建检索令牌t

q

并将其发送给云服务器;

18.步骤6:云服务器利用检索令牌和安全索引树执行图像的相似性检索操作,得到一系列 与待检索图像相似的图像,并将这些相似图像添加到相似图像集合中,再将该相似图像集合 返回给数据访问者;

19.步骤7:数据访问者将其收到的相似图像集合发送给数据拥有者;

20.步骤8:数据拥有者对接收到的相似图像集合进行解密,恢复出对应的原始图像集合并将 其发送给数据访问者。

21.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,数据拥有者利用sift 算法对其所拥有的每一幅图像提取特征向量。

22.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,数据拥有者对原始图像 进行加密的方法为:数据拥有者首先通过调用crypto++函数库中的autoseededrandompool 算法来随机生成长度为128bit的对称密钥sk,然后数据拥有者调用aes算法输入对称密钥 sk,对每一幅原始图像进行加密。

23.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,所述步骤4包括如下步 骤:

24.步骤4

‑

1:数据拥有者设定所需的聚类个数k,并生成每个聚类中心的初始特征向

量;

25.步骤4

‑

2:对各聚类中心的特征向量进行加密,并将加密后的聚类中心特征向量集合vc

t

′ꢀ

发送给云服务器;所述vc

t

′

={vc

t1

,vc

t2

,...,vc

tk

},其中vc

t1

,vc

t2

,...,vc

tk

表示为各聚类中心的 特征向量v

t1

,v

t2

,...,v

tk

加密后的密文,k为数据拥有者设定的聚类个数;

26.步骤4

‑

3:云服务器利用k

‑

means算法构建安全索引树结构,包括如下步骤:

27.步骤4

‑3‑

1:云服务器执行k

‑

means聚类算法,通过计算步骤2得到的每个加密特征向量 vc

i

到聚类中心特征向量集合vc

t

′

中每个聚类中心的汉明距离,找到vc

i

距离集合vc

t

′

里最近 的特征向量(即聚类中心),然后将该特征向量vc

i

添加到与其距离最近的聚类中心所对应的 类中,这样就将所有步骤2得到的所述加密特征向量划分到k个类里;

28.步骤4

‑3‑

2:云服务器将每个类里各特征向量所对应的编号返回给数据拥有者;

29.步骤4

‑3‑

3:数据拥有者接收到每个类里所包含的各特征向量所对应的编号,并根据结构 t

i

=(id

i

,vc

i

,c

j

)找到编号对应的特征向量,重新计算各聚类中心的特征向量,取每个类中所 包含的特征向量的均值作为该类的聚类中心的特征向量,这样对k个聚类中心的特征向量集 合v

t

进行更新,

30.步骤4

‑3‑

4:将新计算的聚类中心特征向量与上一次得到的聚类中心特征向量进行对比, 如果不同,转至步骤4

‑

2,按照步骤4

‑

2的方法,数据拥有者对新计算的各聚类中心的特征向 量进行加密并将重新计算的加密后的聚类中心特征向量集合v

t

发送给云服务器;

31.步骤4

‑3‑

5:按照步骤4

‑3‑

1至步骤4

‑3‑

4的方法,重复执行步骤4

‑3‑

1至步骤4

‑3‑

4,直 至各聚类中心的特征向量不再发生变化,不再发生变化的各聚类中心的特征向量将作为安全 索引树当前层的非叶子节点;

32.步骤4

‑3‑

6:对每一个非叶子节点,如果所属非叶子节点类里的特征向量的个数大于k, 则重复执行步骤4

‑3‑

1至步骤4

‑3‑

5,不断地进行迭代划分直至每个类里的特征向量的个数少 于k,不足以被划分成新的k个类,当前类中的每个特征向量将作为叶子节点连接到非叶子 节点。

33.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,利用安全模哈希算法对 所述特征向量进行加密。

34.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,所述云服务器利用检索 令牌和安全索引树执行图像的相似性检索的方法为:云服务器计算检索令牌t

q

与安全索引树 itree上每一层的所有节点的汉明距离,找到当前层中与检索令牌最为相似的节点,来作为下 一层的入口节点,直至找到叶子节点为止,然后通过加密特征向量的结构将叶子节点特征向 量所对应的加密图像添加到相似图像集合中。

35.进一步地,根据所述的基于外包k

‑

means的加密图像检索方法,所述数据拥有者对接收 的相似图像集合进行解密的方法为:首先数据拥有者需要查看数据访问者是否存在于预设的 授权表中,若是,则数据拥有者使用对称密钥对相似图像集合进行解密,解密出原始图像发 送给数据访问者,反之则拒绝。

36.本发明具有如下有益效果:本发明方法可以解决现有基于k

‑

means的图像检索方法不适 用于资源受限的移动终端设备的问题和图像检索效率低的问题。(1)利用k

‑

means算法来构 建索引树,提高了图像检索的效率。(2)将聚类算法k

‑

means进行外包交给云服务

器来执行, 在保证数据隐私的前提下,减少了资源受限设备的计算负担。(3)采用了安全模哈希算法 (secure modular hashing,smh)对特征向量进行加密,使得在密文上图像的检索效率与明 文上图像的检索效率相当。(4)使用了汉明距离来计算图像的相似性,与其他的相似性算法 (比如:欧氏距离、余弦距离)相比计算时间更少,检索效率更高。

附图说明

37.图1为本实施方式基于外包k

‑

means的加密图像检索系统的框架示意图;

38.图2为本实施方式基于外包k

‑

means的加密图像检索方法的流程示意图;

39.图3为本实施方式中对原始图像进行加密的流程示意图;

40.图4为本实施方式中根据待检索图像进行相似性检索的流程示意图。

具体实施方式

41.为了便于理解本技术,下面将参照相关附图对本技术进行更全面的描述。附图中给出了 本技术的较佳实施方式。但是,本技术可以以许多不同的形式来实现,并不限于本文所描述 的实施方式。

42.图1是本发明的基于外包k

‑

means的加密图像检索系统的框架示意图,所述基于外包 k

‑

means的加密图像检索系统包括三种类型的实体:数据拥有者、云服务器和数据访问者。

43.所述数据拥有者,是原始图像数据的所有者,如图1所示,数据拥有者首先会对每一幅 原始图像提取特征向量,然后对每一幅原始图像及其特征向量进行加密,得到加密后的图像 数据;将加密后的图像数据上传到云服务器;对从数据访问者接收的图像检索结果进行解密, 并将解密之后得到的对应的原始图像发送给数据访问者。

44.所述云服务器,用于存储加密后的图像数据,并与数据拥有者进行交互构建安全索引树; 利用检索令牌和安全索引树来执行图像相似性的检索,并把检索结果返回给数据访问者。

45.所述数据访问者,对待检索图像进行查询,数据拥有者也可以作为数据访问者;对待检 索图像进行查询时,使用待检索图像来构建检索令牌,并将检索令牌发送给云服务器;接收 云服务器发送的图像检索结果并将其发送给数据拥有者;接收数据拥有者发送的与待检索图 像对应的原始图像。

46.图2是本实施方式的基于外包k

‑

means加密图像检索方法的流程图,所述基于外包 k

‑

means加密图像检索方法包括如下步骤:

47.步骤1:数据拥有者对其所拥有的m张原始图像提取每一幅图像的特征向量,利用提取 到的特征向量来描述图像的局部特征。

48.在优选实施例中,提取图像的特征向量之前,数据拥有者首先对其所拥有的m张原始图 像分别进行预处理,包括图像的增强与分割、统一图像格式、统一图像规格,得到所需的标 准规范的图像。

49.完成图像的预处理后,数据拥有者再通过调用sift算法来提取每一幅原始图像的特征向 量,m张图像一共提取出n个特征向量,即v=(v1,v2,v3,...,v

n

);

50.在通过调用sift算法得到每一幅原始图像的特征向量的过程中,首先需要输入所

有原始 图像来构建高斯尺度空间,并对高斯尺度空间中每两个相邻的图像作差,得到高斯差分尺度 空间。然后在高斯差分尺度空间中将每个像素点和周围26个相邻的像素点进行比对找到潜在 的特征极值点,并对特征极值点的方向赋值,生成128维的特征向量。生成的特征向量具有 旋转不变性和尺度不变性。

51.步骤2:数据拥有者对每一幅原始图像及其特征向量进行加密,得到加密图像及对应的 加密特征向量,将所有的加密图像及其各自对应的加密特征向量上传给云服务器;

52.步骤2

‑

1:数据拥有者对每一幅原始图像进行加密;

53.在优选实施例中,首先数据拥有者通过调用crypto++函数库中的autoseededrandompool 算法来随机生成长度为128bit的对称密钥sk。然后数据拥有者调用aes算法输入对称密钥 sk,对每一幅原始图像进行加密,加密之后的图像密文集合为c={c1,c2,...,c

m

};

54.在优选实施例中,原始图像的具体加密过程如图3所示,包括如下步骤:

55.1)首先,将原始图像以字节为单位的方式进行分块处理,从图像的左上角到右下角顺序 地将图像按照4

×

4矩阵大小进行分块,如果不能划分4

×

4矩阵的整数倍个分块,则将不能满 足4

×

4矩阵大小的分块的右下方的行列进行补零;

56.2)利用对称密钥sk对每一个4

×

4的矩阵都进行加密,并将加密的结果重新存入原分块;

57.3)将这些加密之后的分块按照顺序连接起来,作为原始图像的密文。

58.步骤2

‑

2:数据拥有者对原始图像的特征向量进行加密,得到加密特征向量;

59.在优选实施例中,数据拥有者采用安全模哈希算法(secure modular hashing,smh)对 每一幅原始图像的特征向量进行加密。具体是,假设图像特征向量v

i

作为r

l

空间中的一点, 数据拥有者调用random()算法生成一个服从高斯分布的l

×

j的矩阵m和一个长度为j的随 机字符串s。根据公式(1)利用矩阵m和随机字符串s来计算生成了一个从r

l

空间到(z/k)

j

空间的随机映射vc

i

,从而实现对特征向量的加密,加密后得到的特征向量vc

i

是由0和1构 成。

[0060][0061]

上式中,表示为向下取整;l表示特征向量v

i

的维数i=1,...,n;r

l

表示l维的实数空 间;j表示矩阵的列数,矩阵m的每一列表示为一个表示为向量的转置,j=1,...,j; 服从正态分布,满足i

n

表示单位矩阵,δ表示方差;字符串s中的每一 位表示为u

j

服从均匀分布,满足u

j

~unif(0,k),k=2,j=1,...,j;z/k表示为整数集合{0,1,...,k

‑

1};(z/k)

j

表示为j维的整数空间。

[0062]

步骤3:数据拥有者对加密之后的特征向量进行编号,生成唯一标识每个加密特征向量 的id,并为每一个加密后的特征向量构建相应的结构t

i

=(id

i

,vc

i

,c

j

),数据拥有者和云服务 器之间建立socket通信,数据拥有者将集合t={t1,t2,...,t

n

}上传给云服务器;

[0063]

其中,id

i

表示加密后的特征向量vc

i

的编号;vc

i

表示加密后的特征向量;c

j

表示第j个 加密图像;t

i

表示第i个特征向量构建的结构,i=1,...,n,j=1,...,m;

[0064]

步骤4:利用k

‑

means算法,通过数据拥有者和云服务器构建安全索引树;

[0065]

步骤4

‑

1:数据拥有者生成若干个所需聚类中心的初值;

[0066]

在优选实施例中,数据拥有者首先设定k

‑

means算法的聚类个数为k,并随机选定k个 特征向量作为聚类中心的初值即聚类中心的初始特征向量。

[0067]

步骤4

‑

2:对各聚类中心的特征向量进行加密;

[0068]

在优选实施例中,数据拥有者调用安全模哈希算法对各聚类中心的特征向量进行加密得 到vc

t

′

={vc

t1

,vc

t2

,...,vc

tk

},并将加密后的聚类中心特征向量集合vc

t

′

发送给云服务器,其 中vc

t1

,vc

t2

,...,vc

tk

表示为各聚类中心的特征向量v

t1

,v

t2

,...,v

tk

加密后的密文。

[0069]

步骤4

‑

3:云服务器利用k

‑

means算法构建安全索引树结构;

[0070]

本发明利用k

‑

means算法构建安全索引树itree来提高检索的效率,由于构建安全索引树 itree的计算代价比较高,因此数据拥有者将大部分的计算任务交由云服务器来执行,不仅减 少了数据拥有者的计算代价而且提高了检索效率。

[0071]

在优选实施例中,采用的k

‑

means聚类算法与传统的k

‑

means算法不同,传统的k

‑

means 算法通常利用欧氏距离来进行图像的相似性计算,而优选实施例中采用的是利用汉明距离来 计算图像的相似性,不仅减少了聚类所需的计算量还减少了图像检索所需的时间,提高了检 索的效率。

[0072]

在优选实施例中,云服务器利用k

‑

means算法构建安全索引树结构包括如下步骤:

[0073]

步骤4

‑3‑

1:云服务器执行k

‑

means聚类算法将所有加密后的特征向量划分到k个类;

[0074]

在优选实施例中,云服务器通过计算每个特征向量vc

i

到集合vc

t

′

中每个聚类中心的汉明 距离,找到集合vc

t

′

里距离vc

i

最近的聚类中心,然后将该特征向量vc

i

添加到与其距离最近 的聚类中心对应的类中。具体方法为,根据公式(2)云服务器计算vc

i

到任意两个不同的聚 类中心的汉明距离的差,即特征向量vc

i

到特征向量为vc

ti

的聚类中心的汉明距离与vc

i

到特 征向量为vc

tj

的聚类中心的汉明距离的差值comp,如果comp大于零则表示vc

i

到特征向量为 vc

tj

的聚类中心更近,与vc

tj

更为相似,否则vc

i

到特征向量为vc

ti

的聚类中心更近,与vc

ti

更 为相似。

[0075]

comp=do_hamming_distance(vc

i

,vc

ti

)

[0076]

‑

do_hamming_distance(vc

i

,vc

tj

)

ꢀꢀꢀ

(2)

[0077]

上式中,do_hamming_distance表示为计算两个特征向量之间汉明距离的函数。

[0078]

步骤4

‑3‑

2:云服务器将所有的特征向量划分到k类之后,云服务器将每个类里特征向量 的id集合,记为id={id

t1

,id

t2

,...id

tk

},表示为返 回给数据拥有者。

[0079]

步骤4

‑3‑

3:数据拥有者将根据接收到的云服务器返回的每个类里特征向量的id集合, 重新计算k个聚类中心的特征向量集合v

t

,记为v

t

={v

t1

,v

t2

,v

t3

,...,v

tk

},其中表示为每个类中所包含的特征向量的均值。

[0080]

其中,vc

ti

表示为第i个加密后的聚类中心特征向量,1≤i≤k;其中id表示为特征向量 对应编号的集合;其中id

ti

表示为第i个聚类中心vc

ti

所包含的特征向量对应编号的

集合;其 中vc

j

表示为特征向量v

j

加密后的结果;其中id

j

表示为第j个特征向量对应的编号;其中vc

ti

表示为第i个聚类中心所包含特征向量的集合;其中v

t

表示为重新计算的聚类中心特征向量集 合;其中v

t1

,v

t2

,v

t3

,...,v

tk

表示为新的聚类中心特征向量;其中|vc

ti

|表示为聚类中心vc

ti

中所 包含的特征向量的个数。

[0081]

步骤4

‑3‑

4:将新计算的聚类中心特征向量与上一次得到的聚类中心特征向量进行对比, 如果不同,转至步骤4

‑

2,按照步骤4

‑

2的方法,数据拥有者对新计算的聚类中心特征向量集 合v

t

进行加密并发送给云服务器。

[0082]

步骤4

‑3‑

5:重复执行步骤4

‑3‑

1至步骤4

‑3‑

4,直至聚类中心特征向量不再发生变化,不 再发生变化的聚类中心特征向量将作为安全索引树当前层的非叶子节点。

[0083]

步骤4

‑3‑

6:对每一个非叶子节点,如果所属非叶子节点类里的特征向量的个数大于k, 将重复执行步骤4

‑3‑

1至步骤4

‑3‑

5,不断地进行迭代划分直至每个类里的特征向量的个数少 于k,不足以被划分成新的k个类。如果所属非叶子节点类里的特征向量的个数少于k,则 不再进行划分,当前类中的每个特征向量将作为叶子节点连接到非叶子节点(即当前类的聚 类中心特征向量,即父节点)。

[0084]

为了加快图像检索的过程,数据拥有者将根据图像的特征向量为所有图像构建安全索引 树。构建安全索引树的过程如算法1所示;

[0085]

在优选实施例中,基于k

‑

means聚类的具体过程见算法1。

[0086][0087]

该算法通过调用基于汉明距离进行划分的k

‑

means聚类算法将所有特征向量划分到不同 的类中。具体来说,调用childrengen({v

i

}

1≤i≤n

,t)算法递归地将特征向量划分为t类,直到 没有类里特征向量的数目超过t个。根据算法1的输出可以看出,每幅图像的特征

向量vi 与安全索引树的一个叶子节点相关联。此外,来自同一类的与特征向量相关联的叶子节点将 连接到同一个非叶子节点,即父节点。本实施例生成的安全索引树itree结构如图4所示,从 图4可以看出图像的特征向量全部位于叶子节点,每个叶子节点关联着一张加密图像。

[0088]

步骤5:根据输入的待检索图像,数据访问者构建检索令牌t

q

并将其发送给云服务器, 构建检索令牌的具体过程包括如下步骤:

[0089]

步骤5

‑

1:数据访问者按照步骤1的方法对待检索图像提取出待检索图像的特征向量 v

q

=(v

q1

,v

q2

,...v

ql

),其中l表示为特征向量的维数;v

q1

,v

q2

,...v

ql

表示为特征向量的元素;

[0090]

步骤5

‑

2:利用公式(3)所示的安全模哈希算法对待检索图像的特征向量v

q

进行加密得 到q

q

,并将q

q

作为待图像检索的检索令牌t

q

,发送给云服务器;

[0091][0092]

上式中表示为向下取整,k的值取2,m表示为l

×

j的矩阵,s表示为长度为j的 字符串。

[0093]

步骤6:云服务器接收到数据访问者发送的检索令牌t

q

之后,利用检索令牌和安全索引 树执行图像的相似性检索,相似性检索的具体过程为:

[0094]

步骤6

‑

1:云服务器计算检索令牌t

q

与安全索引树itree上每一层的所有节点的汉明距离, 找到当前层中与检索令牌最为相似的节点,来作为下一层的入口节点,直至找到叶子节点为 止,然后通过结构t

i

=(id

i

,vc

i

,c

j

)将叶子节点特征向量所对应的加密图像添加到相似图像集 合c

set

(c

i

)中。在优选实施例中,通过公式(4)比较安全索引树itree任意两个节点向量 vc

ti

,vc

tj

和检索令牌t

q

的汉明距离的差值,来判断与检索令牌向量t

q

最为相似的节点,在比 较过程中,云服务器能够直接使用它们的密文不需要进行解密。

[0095]

comp=do_hamming_distance(t

q

,vc

ti

)

[0096]

‑

do_hamming_distance(t

q

,vc

tj

)

ꢀꢀꢀꢀꢀ

(4)

[0097]

其中,vc

ti

,vc

tj

,1≤i≤n,1≤j≤n表示为安全索引树上的两个非叶子节点向量;t

q

表示为 检索图像的特征向量(检索令牌)。

[0098]

步骤6

‑

2:云服务器将相似图像集合c

set

(c

i

)返回给数据访问者。

[0099]

步骤6图像查询的具体过程见算法2。

[0100]

[0101][0102]

步骤7:数据访问者和数据拥有者两者之间建立socket通信,数据访问者将得到的相似 图像集合c

set

(c

i

)发送给数据拥有者。

[0103]

步骤8:数据拥有者对接收的相似图像集合c

set

(c

i

)进行解密。

[0104]

首先数据拥有者需要查看数据访问者是否存在于预设的授权表中,若是,则数据拥有者 使用对称密钥对相似图像集合c

set

(c

i

)进行解密,解密出原始图像发送给数据访问者。具体是, 数据拥有者根据数据访问者的身份u

id

查看授权表,如果数据访问者的身份u

id

存在于授权表 中,则说明数据访问者有权限获得相应的图像,则利用自己的对称密钥sk通过aes算法对 相似图像集合c

set

(c

i

)进行解密,恢复出对应的原始图像集合i={i1,i2,...i

m

}并将其发送给数 据访问者,反之则拒绝。

[0105]

应当理解的是,本领域技术人员在本发明技术构思的启发下,在不脱离本发明内容的基 础上,可以根据上述说明做出各种改进或变换,这仍落在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1