一种欺诈行为的判定方法、装置、电子设备和存储介质与流程

1.本发明实施例涉及网络技术领域,特别是涉及一种欺诈行为的判定方法、一种欺诈行为的判定装置、电子设备和存储介质。

背景技术:

2.随着互联网技术的飞速发展,市场上各种互联网应用应运而生,线上支付和交易的应用需求也逐年增多,各种实际应用场景也变得错综复杂。对于金融或其他具有线上交易的应用,出现欺诈行为的风险也在增加。

3.目前,反欺诈监控大都基于页面查询当前高风险数据,高风险数据较单一,无法实际扩展监控项和监控指标,无法及时对欺诈团伙进行安全防范,都是事后发现再查缺补漏,难以在欺诈行为发生之前对欺诈行为进行预警和判定。

技术实现要素:

4.本发明实施例是提供一种欺诈行为的判定方法,以解决现有技术中无法实时对欺诈行为进行预警和判定的问题。

5.相应的,本发明实施例还提供了一种欺诈行为的判定装置,用以保证上述方法的实现及应用。

6.为了解决上述问题,本发明实施例公开了一种欺诈行为的判定方法,所述方法包括:

7.采集目标应用的埋点数据;所述埋点数据为用户对所述目标应用的操作行为触发在所述目标应用中的埋点程序时,通过所述埋点程序采集的数据;

8.确定所述埋点数据的风险类型;

9.获取与所述风险类型对应的目标风险判断条件;

10.当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。

11.可选地,所述确定所述埋点数据的风险类型,包括:

12.获取所述埋点数据对应的数据标识;所述数据标识为在所述埋点程序采集所述埋点数据时进行标记得到;

13.根据所述数据标识确定所述埋点数据的风险类型。

14.可选地,所述获取与所述风险类型对应的目标风险判断条件,包括:

15.获取风险判断条件;所述风险判断条件具有对应的规则类型;

16.获取所述规则类型与所述风险类型相同的风险判断条件,作为目标风险判断条件。

17.可选地,在所述当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为之后,所述方法还包括:

18.根据所述埋点数据、所述风险类型和所述目标风险判断条件,生成统计信息;

19.采用所述统计信息进行预警。

20.可选地,所述埋点数据至少包括所述目标应用所在的终端设备的设备信息、ip地址、位置信息和网络信息中的其中一种。

21.可选地,所述方法还包括:

22.统计在各个区域出现欺诈行为的次数;

23.当所述区域出现欺诈行为的次数超过预设阈值时,对所述区域进行预警。

24.本发明实施例还公开了一种欺诈行为的判定装置,所述装置包括:

25.埋点数据采集模块,用于采集目标应用的埋点数据;所述埋点数据为用户对所述目标应用的操作行为触发在所述目标应用中的埋点程序时,通过所述埋点程序采集的数据;

26.风险类型确定模块,用于确定所述埋点数据的风险类型;

27.目标风险判断条件获取模块,用于获取与所述风险类型对应的目标风险判断条件;

28.欺诈行为判定模块,用于当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。

29.可选地,所述风险类型确定模块,用于获取所述埋点数据对应的数据标识;所述数据标识为在所述埋点程序采集所述埋点数据时进行标记得到;

30.根据所述数据标识确定所述埋点数据的风险类型。

31.可选地,所述目标风险判断条件获取模块,用于获取与所述风险类型对应的目标风险判断条件,包括:

32.获取风险判断条件;所述风险判断条件具有对应的规则类型;

33.获取所述规则类型与所述风险类型相同的风险判断条件,作为目标风险判断条件。

34.可选地,所述装置还包括:

35.根据所述埋点数据、所述风险类型和所述目标风险判断条件,生成统计信息;

36.采用所述统计信息进行预警。

37.可选地,所述埋点数据至少包括所述目标应用所在的终端设备的设备信息、ip地址、位置信息和网络信息中的其中一种。

38.可选地,所述装置还包括:

39.统计在各个区域出现欺诈行为的次数;

40.当所述区域出现欺诈行为的次数超过预设阈值时,对所述区域进行预警。

41.本发明实施例公开了一种电子设备,包括处理器、存储器及存储在所述存储器上并能够在所述处理器上运行的计算机程序,所述计算机程序被所述处理器执行时实现如上所述的欺诈行为的判定方法的步骤。

42.本发明实施例公开了一种计算机可读存储介质,所述计算机可读存储介质上存储计算机程序,所述计算机程序被处理器执行时实现如上所述的欺诈行为的判定方法的步骤。

43.本发明实施例包括以下优点:

44.在本发明实施例中,通过获取用户对目标应用的操作行为触发在目标应用中的埋

点程序时,埋点程序采集的埋点数据,然后确定埋点数据的风险类型,获取与风险类型对应的目标风险判断条件,进而根据目标风险判断条件对埋点数据进行判断,当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。本发明实施例通过灵活设置埋点和自定义风险判断条件,对用户的操作行为进行判断,实现了对目标应用高欺诈风险的操作的实时全面的监控和预警。

附图说明

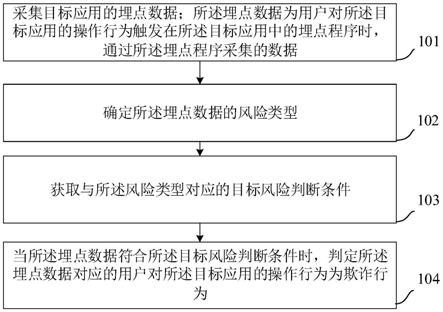

45.图1是本发明的一种欺诈行为的判定方法实施例的步骤流程图;

46.图2是本发明的一种欺诈行为的判定方法实施例的流程示意图;

47.图3是本发明的另一种欺诈行为的判定方法实施例的流程示意图;

48.图4是本发明的另一种欺诈行为的判定方法实施例的流程示意图;

49.图5是本发明的一种欺诈行为的判定装置实施例的结构框图。

具体实施方式

50.为使本发明的上述目的、特征和优点能够更加明显易懂,下面结合附图和具体实施方式对本发明作进一步详细的说明。

51.为使本领域技术人员更好地理解本发明实施例,对本发明实施例所涉及的专业术语或技术名词进一步说明,具体说明如下:

52.elasticsearch:elasticsearch是一个基于apache lucene(tm)的开源搜索引擎,无论在开源还是专有领域,lucene可以被认为是迄今为止最先进、性能最好的、功能最全的搜索引擎库,天然支持大数据量存储、扩展性能好,可方便统计、日志类时间序的数据存储和分析。

53.kafka:kafka是一种高吞吐量的分布式发布订阅消息系统,它可以处理消费者在网站中的所有动作流数据。

54.flume:flume是cloudera提供的一个高可用的,高可靠的,分布式的海量日志采集、聚合和传输的系统,flume支持在日志系统中定制各类数据发送方,用于收集数据;同时,flume提供对数据进行简单处理,并写到各种数据接受方(可定制)的能力。

55.flink:apache flink是一个框架和分布式处理引擎,用于对无界和有界数据流进行有状态计算。flink设计为在所有常见的集群环境中运行,以内存速度和任何规模执行计算。

56.参照图1,示出了本发明的一种欺诈行为的判定方法实施例的步骤流程图,具体可以包括如下步骤:

57.步骤101、采集目标应用的埋点数据;所述埋点数据为用户对所述目标应用的操作行为触发在所述目标应用中的埋点程序时,通过所述埋点程序采集的数据;

58.在具体实现中,目标应用可以是银行、电商、线上交易等各种类型的软件或应用,本发明实施例对此不作限制。可以通过在目标应用中预置埋点来采集用户对目标应用的操作行为数据。具体而言,可以将埋点程序预置在目标应用可能发生异常操作的位置,当用户的操作触发到埋点时,埋点可以采集该操作对应的埋点数据,埋点程序可以是独立的依附于目标应用的程序,也可以是嵌入目标应用中的用于采集埋点数据的可执行程序代码。在

目标应用中预置埋点采集埋点数据的方式,可以是现有技术中多种可以实现的方式,本发明实施例对此不作限制。

59.在一示例性实施例中,所述埋点数据至少包括所述目标应用所在的终端设备的设备信息、ip地址、位置信息和网络信息中的其中一种。

60.在一示例中,可以在目标应用的注册界面设置埋点,当用户在目标应用的注册界面进行注册账户等操作时,如触发到了埋点,则可以采集用户的操作所对应的埋点数据,如在注册界面中的注册控件上设置了埋点,当用户点击该注册控件时,埋点程序就可以采集埋点数据。具体地,埋点数据可以包括当前目标应用所运行的终端设备的设备信息、ip地址、位置信息和网络信息等,其中,设备信息可以是终端设备的硬件信息,可以包括处理器、内存、硬件地址等,位置信息可以是通过具备gps(global positioning system,全球定位系统)等定位功能的终端设备获取的地理位置信息,网络信息可以包括终端设备当前所处的网络环境信息,如网络服务运营商信息、wifi(无线通信技术)信息等。其中,终端设备包括可以运行目标应用的手机、平板电脑、pc等。

61.步骤102、确定所述埋点数据的风险类型;

62.在一示例性实施例中,所述步骤102、所述确定所述埋点数据的风险类型,包括:

63.获取所述埋点数据对应的数据标识;所述数据标识为在所述埋点程序采集所述埋点数据时进行标记得到;

64.根据所述数据标识确定所述埋点数据的风险类型。

65.在具体实现中,可能有大量的不同类型的埋点数据,因此在采集埋点数据时,可以对埋点数据进行标记,具体可以是将埋点数据标记为不同的类型,如采集到的埋点数据为ip地址时,可以标记该埋点数据的数据标识标记为ip类埋点数据,采集到的埋点数据为设备信息时,可以将该埋点数据的数据标识标记为设备类等。进一步地,可以根据埋点数据的数据标识来确定该埋点数据对应的风险类型,如当埋点数据为ip类时,可以确定该埋点数据为涉及网络的风险类型,当埋点数据为设备类时,可以确定该埋点数据为涉及设备操作的风险类型等。当然,数据标识也可以是其他用于区分埋点数据的标识,风险类型可以是根据实际需求进行划分的,本发明实施例对此不作限制。

66.步骤103、获取与所述风险类型对应的目标风险判断条件;

67.在具体实现中,可以根据埋点数据的风险类型来获取对应的目标风险判断条件,风险类型可以对应着多个不同的目标风险判断条件。

68.在一示例性实施例中,所述步骤103、所述获取与所述风险类型对应的目标风险判断条件,包括:

69.获取风险判断条件;所述风险判断条件具有对应的规则类型;

70.获取所述规则类型与所述风险类型相同的风险判断条件,作为目标风险判断条件。

71.在具体实现中,本发明实施例可以应用于监控平台,监控平台中可以保存有多种不同的风险判断条件,风险判断条件具有对应的规则类型,其中,规则类型也可以称为风险指标,具体可以包括对恶意攻击、风险操作、伪冒风险、中介风险、黑名单等的判断规则。其中,恶意攻击可以包括用户利用注册机等外挂程序对目标应用进行恶意操作,如利用注册机频繁注册账号,频繁修改账号密码等,风险操作可以包括用户在目标应用的运行环境存

在风险时,对目标应用进行操作等,伪冒风险可以包括用于利用第三方程序伪装ip地址,或伪装账号密码等,中介风险和黑名单的判断规则可以包括将用户与预置中介名单和黑名单库进行比对等。

72.风险判断条件可以是针对不同的规则类型设置的,例如:1、针对用户恶意注册的行为,可以设置一风险判断条件为:在指定时间内同一ip地址的注册次数是否超过预设阈值;2、针对用户恶意访问的行为,可以设置一风险判断条件为:在指定时间内同一用户发起访问的次数是否超过预设阈值;此外,风险判断条件还可以进行组合或叠加,例如,当某个区域频繁发生欺诈行为时,还可以针对高危区域设置对应的风险判断条件,例如,判断埋点数据中位置信息位于a村的用户是否存在恶意注册或恶意访问行为等。

73.在具体实现中,可以将规则类型与风险类型相同的风险判断条件作为目标风险判断条件,其中,规则类型与风险类型相同可以是指规则类型和风险类型属于同一类,如规则类型与风险类型都是属于网络类时。规则类型与风险类型相同的风险判断条件可以为一个或多个,也即是目标风险判断条件可以是一个或多个,可以是单独的,也可以是叠加的。

74.步骤104、当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。

75.在获取了目标风险判断条件后,可以根据目标风险判断条件对埋点数据进行判断,当埋点数据符合目标风险判断条件时,判定埋点数据对应的用户对目标应用的操作行为为欺诈行为。

76.在一示例中,假设采集到的埋点数据为用户的交易操作对应的数据,可以将埋点数据确定为与交易相关的风险类型,可以获取与交易对应的目标风险判断条件对该埋点数据进行判断,如判断该用户在预设时间内的交易次数是否超过预设阈值,当超过预设的阈值时,判定该用户的交易行为为欺诈行为。

77.在一示例性实施例中,在所述步骤104、所述当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为之后,所述方法还包括:

78.根据所述埋点数据、所述风险类型和所述目标风险判断条件,生成统计信息;

79.采用所述统计信息进行预警。

80.在具体实现中,当判定埋点数据对应的用户对目标应用的操作行为为欺诈行为之后,可以记录埋点数据、风险类型和目标风险判断条件,具体地,可以记录该用户的用户信息,包括账号和密码等,以及该用户使用的终端设备的详细信息,包括设备标识、位置信息、网络信息等;并根据记录下来的信息生成统计信息,并可以通过大屏显示等方式对统计信息进行展示。

81.在一示例性实施例中,所述方法还包括:

82.统计在各个区域出现欺诈行为的次数;

83.当所述区域出现欺诈行为的次数超过预设阈值时,对所述区域进行预警。

84.具体地,还可以针对区域进行监控和统计,可以统计具体区域出现欺诈行为的次数,当某个区域出现欺诈行为的次数超过预设阈值时,可以对该区域进行预警,具体可以是,实时显示该区域当前用户对目标应用的使用情况,或在大屏中将该区域标记为预设的颜色,具体的预警方式本发明实施例不作限制。

85.在本发明实施例中,通过获取用户对目标应用的操作行为触发在目标应用中的埋点程序时,埋点程序采集的埋点数据,然后确定埋点数据的风险类型,获取与风险类型对应的目标风险判断条件,进而根据目标风险判断条件对埋点数据进行判断,当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。本发明实施例通过灵活设置埋点和自定义风险判断条件,对用户的操作行为进行判断,实现了对目标应用高欺诈风险的操作的实时全面的监控和预警。

86.在一示例中,参照图2,示出了本发明的一种欺诈行为的判定方法实施例的流程示意图,具体可以分为app(目标应用)前置、风险前置和反欺诈系统三个部分,具体可以包括如下流程:

87.1、app前置具体可以是在目标应用中设置埋点,并存储已经设置的埋点,当用户操作目标应用触发预设的埋点事件时,可以采集对应的埋点数据;

88.2、风险前置具体可以是将采集到的埋点数据统一收集起来,然后对埋点数据进行分类,确定埋点数据对应的风险类型,并获取埋点数据对应的目标风险判断规则;

89.3、反欺诈系统具体可以是根据目标风险判断规则,对埋点数据进行判断,当埋点数据符合目标风险判断规则时,可以判定该埋点数据对应的用户操作行为为欺诈行为;进一步地,还可以记录下该埋点数据对应的风险类型和判断规则,以及获取对应的用户信息和终端设备的信息,以进行欺诈行为的统计和分析。

90.在另一示例中,参照图3,示出了本发明的另一种欺诈行为的判定方法实施例的流程示意图,可以获取用户对目标应用的行为数据,其中行为数据可以包括ip地址、位置信息、设备信息和网络信息等;根据行为数据构建数据埋点,具体为,分析行为数据,在用户对目标应用可能出现欺诈行为等高风险操作的位置设置数据埋点;然后实时收集埋点数据并进行存储,并对埋点数据进行分类,确定埋点数据对应的风险类型,获取埋点数据对应的目标风险判断规则,并根据目标风险判断规则对埋点数据进行判断,当埋点数据符合目标风险判断规则时,还可以对该埋点数据对应的操作行为和信息进行统计并在监控大屏中预警展示。

91.为了使本领域技术人员更好地理解本发明实施例的技术方案,下面通过一个例子,以及结合图4对本发明实施例进行说明。

92.参照图4,示出了本发明的另一种欺诈行为的判定方法实施例的流程示意图。在一示例中,如图4所示,通过在目标app或h5(目标应用)中设置埋点,埋点程序会采集大量的埋点数据,采用flume作为埋点数据的收集器,将埋点数据进行实时的收集和传输;将flume中收集到的埋点数据添加到kafka消息队列中;flink计算引擎批量读取kafka消息队列中的埋点数据消息,对埋点数据进行分析处理,具体为:确定埋点数据的风险类型,获取与埋点数据对应的目标风险判断条件,根据目标风险判断条件对埋点数据进行判断,并将存在欺诈行为的埋点数据存储到elasticsearch中;elasticsearch可以对埋点数据进行统计,并将需要进行预警展示的数据查找出来,进行大屏预警展示。

93.在本示例性实施例中,采用flume作为埋点数据的收集器,可以实时可靠地收集和传输埋点数据,采用flink计算引擎可以批量读取kafka消息队列中的埋点数据,并实时对埋点数据进行处理,并将数据存储在elasticsearch中,海量数据组合条件查询,毫秒级或者秒级返回数据,查询检索速度快。可以实现对用户欺诈行为的实时监控和预警。

94.需要说明的是,对于方法实施例,为了简单描述,故将其都表述为一系列的动作组合,但是本领域技术人员应该知悉,本发明实施例并不受所描述的动作顺序的限制,因为依据本发明实施例,某些步骤可以采用其他顺序或者同时进行。其次,本领域技术人员也应该知悉,说明书中所描述的实施例均属于优选实施例,所涉及的动作并不一定是本发明实施例所必须的。

95.参照图5,示出了本发明的一种欺诈行为的判定装置实施例的结构框图,本发明实施例具体可以包括如下模块:

96.埋点数据采集模块501,用于采集目标应用的埋点数据;所述埋点数据为用户对所述目标应用的操作行为触发在所述目标应用中的埋点程序时,通过所述埋点程序采集的数据;

97.风险类型确定模块502,用于确定所述埋点数据的风险类型;

98.目标风险判断条件获取模块503,用于获取与所述风险类型对应的目标风险判断条件;

99.欺诈行为判定模块504,用于当所述埋点数据符合所述目标风险判断条件时,判定所述埋点数据对应的用户对所述目标应用的操作行为为欺诈行为。

100.可选地,所述风险类型确定模块502,用于获取所述埋点数据对应的数据标识;所述数据标识为在所述埋点程序采集所述埋点数据时进行标记得到;

101.根据所述数据标识确定所述埋点数据的风险类型。

102.可选地,所述目标风险判断条件获取模块503,用于获取与所述风险类型对应的目标风险判断条件,包括:

103.获取风险判断条件;所述风险判断条件具有对应的规则类型;

104.获取所述规则类型与所述风险类型相同的风险判断条件,作为目标风险判断条件。

105.可选地,所述装置还包括:

106.根据所述埋点数据、所述风险类型和所述目标风险判断条件,生成统计信息;

107.采用所述统计信息进行预警。

108.可选地,所述埋点数据至少包括所述目标应用所在的终端设备的设备信息、ip地址、位置信息和网络信息中的其中一种。

109.可选地,所述装置还包括:

110.统计在各个区域出现欺诈行为的次数;

111.当所述区域出现欺诈行为的次数超过预设阈值时,对所述区域进行预警。

112.对于装置实施例而言,由于其与方法实施例基本相似,所以描述的比较简单,相关之处参见方法实施例的部分说明即可。

113.本发明实施例公开了一种电子设备,包括处理器、存储器及存储在所述存储器上并能够在所述处理器上运行的计算机程序,所述计算机程序被所述处理器执行时实现如上欺诈行为的判定方法实施例所述的步骤。

114.本发明实施例公开了一种计算机可读存储介质,所述计算机可读存储介质上存储计算机程序,所述计算机程序被处理器执行时实现如上欺诈行为的判定方法实施例所述的步骤。

115.本说明书中的各个实施例均采用递进的方式描述,每个实施例重点说明的都是与其他实施例的不同之处,各个实施例之间相同相似的部分互相参见即可。

116.本领域内的技术人员应明白,本发明实施例的实施例可提供为方法、装置、或计算机程序产品。因此,本发明实施例可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实施例的形式。而且,本发明实施例可采用在一个或多个其中包含有计算机可用程序代码的计算机可用存储介质(包括但不限于磁盘存储器、cd-rom、光学存储器等)上实施的计算机程序产品的形式。

117.本发明实施例是参照根据本发明实施例的方法、终端设备(系统)、和计算机程序产品的流程图和/或方框图来描述的。应理解可由计算机程序指令实现流程图和/或方框图中的每一流程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理终端设备的处理器以产生一个机器,使得通过计算机或其他可编程数据处理终端设备的处理器执行的指令产生用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。

118.这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理终端设备以特定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能。

119.这些计算机程序指令也可装载到计算机或其他可编程数据处理终端设备上,使得在计算机或其他可编程终端设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或其他可编程终端设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的步骤。

120.尽管已描述了本发明实施例的优选实施例,但本领域内的技术人员一旦得知了基本创造性概念,则可对这些实施例做出另外的变更和修改。所以,所附权利要求意欲解释为包括优选实施例以及落入本发明实施例范围的所有变更和修改。

121.最后,还需要说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者终端设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者终端设备所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括所述要素的过程、方法、物品或者终端设备中还存在另外的相同要素。

122.以上对本发明所提供的一种欺诈行为的判定方法、一种欺诈行为的判定装置、电子设备和存储介质,进行了详细介绍,本文中应用了具体个例对本发明的原理及实施方式进行了阐述,以上实施例的说明只是用于帮助理解本发明的方法及其核心思想;同时,对于本领域的一般技术人员,依据本发明的思想,在具体实施方式及应用范围上均会有改变之处,综上所述,本说明书内容不应理解为对本发明的限制。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1