一种数据访问方法、装置、系统及存储介质与流程

本技术涉及信息安全,特别涉及一种数据访问方法、装置、系统及存储介质。

背景技术:

1、hsm(hardware security module,硬件安全模块)是一种用于保护和管理认证系统所使用的密钥和敏感数据,并同时提供相关密码学操作的计算机设备。

2、常规的数据存储方式中,调取安全数据的调取代码能够被处理器任意使用,其他用户通过攻击手段或植入调取代码即可调取安全数据,因此,常规的数据存储方式中,安全数据存在泄露的风险。

3、因此,如何提供一种数据访问方法以提高数据安全性,成为一项亟待解决的技术问题。

技术实现思路

1、本技术提供一种数据访问方法、装置、系统及存储介质,用以降低安全数据泄露的风险,提高数据安全性。

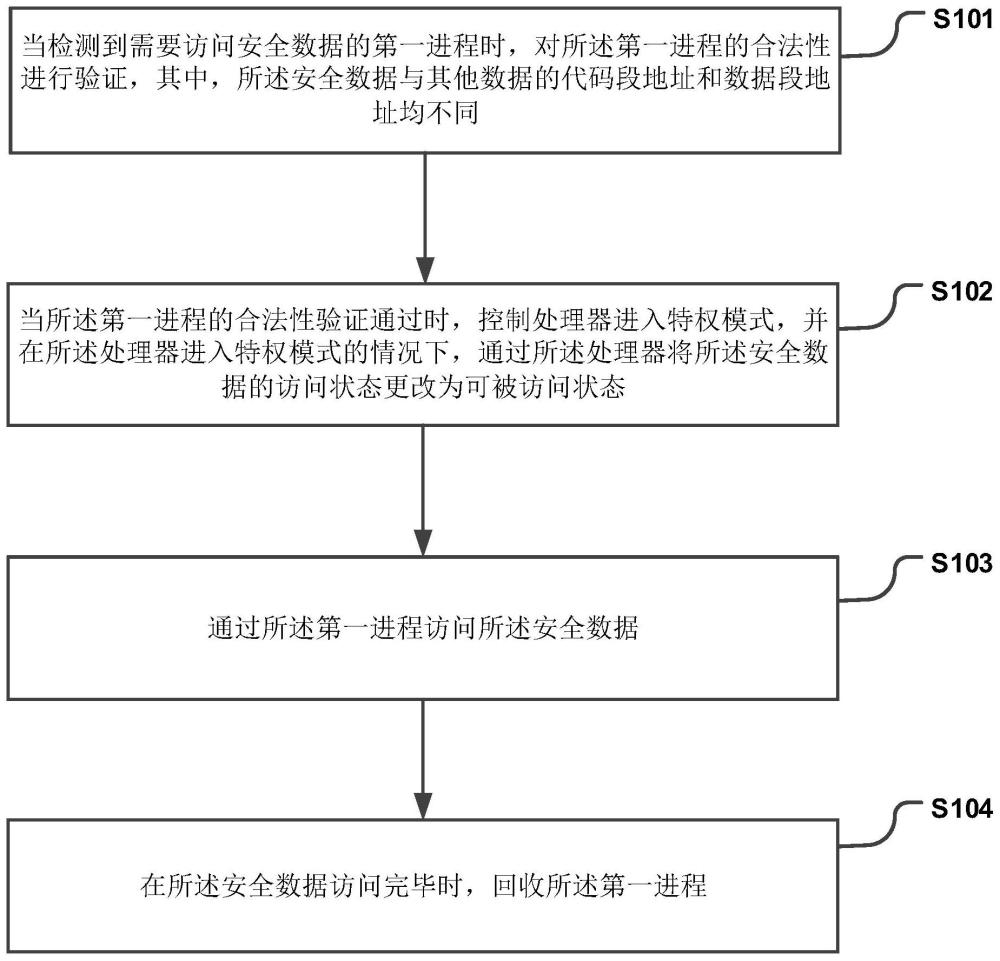

2、本技术提供一种数据访问方法,包括:

3、当检测到需要访问安全数据的第一进程时,对所述第一进程的合法性进行验证,其中,所述安全数据与其他数据的代码段地址和数据段地址均不同;

4、当所述第一进程的合法性验证通过时,控制处理器进入特权模式,并在所述处理器进入特权模式的情况下,通过所述处理器将所述安全数据的访问状态更改为可被访问状态;

5、通过所述第一进程访问所述安全数据;

6、在所述安全数据访问完毕时,回收所述第一进程。

7、本技术的有益效果在于:当检测到访问安全数据的进程时,对进程的合法性进行验证,当进程的合法性验证通过时,控制处理器进入特权模式,将安全数据的访问状态由不可被访问状态切换为可被访问状态,该进程才可以访问安全数据,而安全数据在处理器没有进入特权模式时是处于不可被访问状态,因此,其他用户即使得到了调取代码也无法调取安全数据,降低了安全数据泄露的风险,提高了数据安全性。

8、在一个实施例中,所述控制处理器进入特权模式,并在所述处理器进入特权模式的情况下,通过所述处理器将所述安全数据的访问状态更改为可被访问状态,包括:

9、控制处理器在操作系统内核状态下运行,并在所述处理器在操作系统内核状态下运行的情况下,通过所述处理器修改所述微处理器寄存器的配置,使得第一代码段更改为可执行状态,第一数据段更改为可编辑状态,其中,所述第一代码段包括访问所述安全数据的代码,所述第一数据段包括所述安全数据。

10、在一个实施例中,所述通过所述第一进程访问所述安全数据,包括:

11、通过所述第一进程从所述第一代码段中调用访问所述安全数据的代码;

12、通过所述第一进程执行所述访问所述安全数据的代码,以访问所述第一数据段中的所述安全数据。

13、在一个实施例中,在所述安全数据访问完毕时,所述方法还包括:

14、通过所述处理器修改所述微处理器寄存器的配置,使得安全数据相关的代码段更改为不可执行的状态,并使得安全数据相关的数据段更改为不可读的状态。

15、在一个实施例中,所述方法还包括:

16、在检测到不需要访问安全数据的第二进程时,控制处理器在常规模式下运行,其中,当所述处理器在常规模式下运行时,所述第二进程仅能够访问第二代码段和第二数据段,其中,所述第二数据段中用于存储不含安全数据的常规数据,所述常规数据中不包含安全数据,所述第二代码段中包含用于访问所述第二数据段中常规数据的代码。

17、在一个实施例中,所述对所述第一进程的合法性进行验证,包括:

18、通过硬件安全模块验证所述第一进程对应的密钥;

19、当所述第一进程对应的密钥验证通过时,确定所述第一进程的合法性验证通过。

20、在一个实施例中,所述方法还包括:

21、当所述第一进程的合法性验证未通过时,向所述第一进程返回错误信息。

22、本技术还提供一种数据访问装置,包括:

23、验证模块,用于当检测到需要访问安全数据的第一进程时,对所述第一进程的合法性进行验证,其中,所述安全数据与其他数据的代码段地址和数据段地址均不同;

24、控制模块,用于当所述第一进程的合法性验证通过时,控制处理器进入特权模式,并在所述处理器进入特权模式的情况下,通过所述处理器将所述安全数据的访问状态更改为可被访问状态;

25、访问模块,用于通过所述第一进程访问所述安全数据;

26、回收模块,用于在所述安全数据访问完毕时,回收所述第一进程。

27、在一个实施例中,所述控制模块,包括:

28、控制子模块,用于控制处理器在操作系统内核状态下运行,并在所述处理器在操作系统内核状态下运行的情况下,通过所述处理器修改所述微处理器寄存器的配置,使得第一代码段更改为可执行状态,第一数据段更改为可编辑状态,其中,所述第一代码段包括访问所述安全数据的代码,所述第一数据段包括所述安全数据。

29、在一个实施例中,所述访问模块,包括:

30、第一调用子模块,用于通过所述第一进程从所述第一代码段中调用访问所述安全数据的代码;

31、执行子模块,用于通过所述第一进程执行所述访问所述安全数据的代码,以访问所述第一数据段中的所述安全数据。

32、在一个实施例中,所述装置还包括:

33、修改模块,用于在所述安全数据访问完毕时,通过所述处理器修改所述微处理器寄存器的配置,使得安全数据相关的代码段更改为不可执行的状态,并使得安全数据相关的数据段更改为不可读的状态。

34、在一个实施例中,所述控制模块还用于:

35、在检测到不需要访问安全数据的第二进程时,控制处理器在常规模式下运行,其中,当所述处理器在常规模式下运行时,所述第二进程仅能够访问第二代码段和第二数据段,其中,所述第二数据段中用于存储常规数据,所述常规数据中不包含安全数据,所述第二代码段中包含用于访问所述第二数据段中常规数据的代码。

36、在一个实施例中,所述验证模块,包括:

37、第二调用子模块,用于通过硬件安全模块验证所述第一进程对应的密钥;

38、确定子模块,用于当所述第一进程对应的密钥验证通过时,确定所述第一进程的合法性验证通过。

39、在一个实施例中,所述装置还包括:

40、返回模块,用于当所述第一进程的合法性验证未通过时,向所述第一进程返回错误信息。

41、本技术还提供一种数据访问系统,包括:

42、至少一个处理器;以及,

43、与所述至少一个处理器通信连接的存储器;其中,

44、所述存储器存储有可被所述至少一个处理器执行的指令,所述指令被所述至少一个处理器执行以实现上述任意一个实施例所记载的数据访问方法。

45、本技术还提供一种计算机可读存储介质,当存储介质中的指令由数据访问系统对应的处理器执行时,使得数据访问系统能够实现上述任意一个实施例所记载的数据访问方法。

46、本技术的其它特征和优点将在随后的说明书中阐述,并且,部分地从说明书中变得显而易见,或者通过实施本技术而了解。本技术的目的和其他优点可通过在所写的说明书、权利要求书、以及附图中所特别指出的结构来实现和获得。

47、下面通过附图和实施例,对本技术的技术方案做进一步的详细描述。

- 还没有人留言评论。精彩留言会获得点赞!