一种身份识别方法及系统

1.本发明涉及信息安全技术领域,具体涉及一种身份识别方法及系统。

背景技术:

2.目前,随机电子技术的发展,基于电子认证技术及通信技术的电子锁得到了广泛的应用。

3.通常地,由于传统的机械锁存在着安全性差,可复制性强,安全无法保障的问题。使用生物特征信息、数字密码进行认证的电子锁,用户通过提前将目标密码或者身份信息录入电子锁中,通过密码访问或者验证生物特征信息即可实现对智能锁的控制,而在使用电子锁过程中,较容易被黑客监听,增大了目标密码和生物特征别复制、伪造、重放攻击的风险。另外,目前传统的基于物理不可克隆函数的认证方案需要将响应对存储在认证设备中,一旦攻击者获取了该响应对就可以伪装成认证方进行认证。

技术实现要素:

4.为了解决上述技术问题,本发明提供一种身份识别方法及系统。

5.本发明技术解决方案为:一种身份识别方法,包括:

6.步骤s1:电子钥匙向电子锁发送认证请求;

7.步骤s2:所述电子锁接收所述认证请求后随机生成驱动信号,发送到所述电子钥匙;

8.步骤s3:所述电子钥匙通过第一超晶格密码器件将所述驱动信号转化为第一响应信号,再将所述第一响应信号转化为重建信号发送给所述电子锁;

9.步骤s4:所述电子锁通过第二超晶格密码器件将所述驱动信号转化为第二响应信号;

10.步骤s5:所述电子锁对所述重建信号和所述第二响应信号进行调同,如果调同成功,则认证成功,否则认证失败。

11.本发明与现有技术相比,具有以下优点:

12.1、本发明公开了一种身份识别方法,利用超晶格器件的不可复制性和单向不可克隆性,相比传统的电子锁系统,本发明增加了伪造、复制的难度,有效地提高了身份识别的安全性。

13.2、相对于现有的基于puf的认证协议需要将激励响应对存储在认证设备中,本发明提供的方法中认证双方都无需存储固定的密钥,并且利用超晶格设备的不可复制性,只需保证物理设备不被攻击者破坏,即可保证整个系统的安全性,极大地提高了安全性。

附图说明

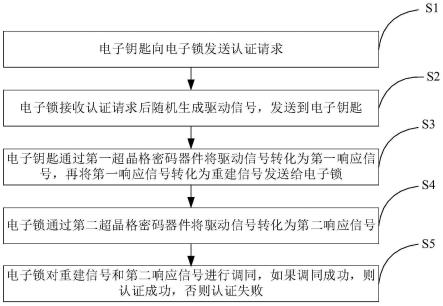

14.图1为本发明实施例一中一种身份识别方法的流程图;

15.图2为本发明实施例中一种身份识别方法流程示意图;

16.图3为本发明实施例二中一种身份识别方法的流程图;

17.图4为本发明实施例三中一种身份识别系统的结构框图;

18.图5为本发明实施例四中一种身份识别系统的结构框图。

具体实施方式

19.本发明提供了一种身份识别方法,利用超晶格器件的不可复制性和单向不可克隆性,有效地提高了身份识别的安全性。

20.为了使本发明的目的、技术方案及优点更加清楚,以下通过具体实施,并结合附图,对本发明进一步详细说明。

21.实施例一

22.如图1所示,本发明实施例提供的一种身份识别方法,包括下述步骤:

23.步骤s1:电子钥匙向电子锁发送认证请求;

24.步骤s2:电子锁接收认证请求后随机生成驱动信号,发送到电子钥匙;

25.步骤s3:电子钥匙通过第一超晶格密码器件将驱动信号转化为第一响应信号,再将第一响应信号转化为重建信号发送给电子锁;

26.步骤s4:电子锁通过第二超晶格密码器件将驱动信号转化为第二响应信号;

27.步骤s5:电子锁对重建信号和第二响应信号进行调同,如果调同成功,则认证成功,否则认证失败。

28.在一个实施例中,上述步骤s3和s4中电子钥匙和电子锁分别安装有第一超晶格密码器件和第二超晶格密码器件,二者结构相同,且制作工艺相同,且制作时位于同一片半导体晶圆的邻近位置。在本发明实施例中,不限制电子钥匙还是电子锁的数量。电子钥匙与电子锁数量取决是用户需求,并根据需求同一批制作相同数量的电子钥匙和电子锁以及电子钥匙和电子锁对应的超晶格密码器件,只要是相匹配的电子钥匙和电子锁都可以完成上述的认证工作。本发明实施例中不限制电子钥匙与电子锁之间使用何种信息通信技术,可以是蓝牙通信技术、wifi通信技术、nfc通信技术或usb接口通信。

29.由于超晶格密码器件具有不可克隆性、单向不可预测性,相比传统的电子锁系统,本发明利用超晶格密码器件进行身份认证,增加了伪造、复制的难度,有效地提高了身份识别的安全性。

30.在一个实施例中,上述步骤s2中随机生成驱动信号,具体包括:

31.将基于物理随机源(例如基于时间和环境温度变量)生成的随机序列作为驱动信号,且确保同一随机序列不会重复出现,并具有不可预测性。

32.在一个实施例中,上述步骤s3中将第一响应信号转化为重建信号,具体包括:

33.对第一响应信号进行纠错编码,可采用但不限于bch码、ldpc码、polar码等纠错码,得到重建信号。

34.在一个实施例中,上述步骤s5中电子锁对重建信号和第二响应信号进行调同,具体包括:

35.电子锁对利用重建信号对第二响应信号进行纠错,得到第一响应信号,如果第二响应信号与第一响应信号的差异小于阈值,则认证成功;否则,则认证失败。

36.在本步骤中,电子锁首先根据接收重建信号和第二响应信号通过已知的纠错编码

算法(即步骤s3中将第一响应信号转化为重建信号所用的纠错编码)进行计算,可以得出错误位(存在差异的比特位),然后对第二响应信号的错误位进行纠错,当纠错成功,则可以计算得到第一响应信号,此时认证成功,电子锁开锁;如果纠错失败,无法得到第一响应信号,则认证失败,电子锁不开锁。

37.相对于现有的基于puf的认证协议需要将响应对存储在认证设备中,本发明提供的方法中认证双方都无需存储固定的密钥,并且利用超晶格设备的不可复制性,只需保证物理设备不被攻击者破坏,即可保证整个系统的安全性,极大地提高了安全性。

38.图2展示了本发明提供的身份认证的方法流程示意图,其中认证端为电子锁端,被认证端为电子钥匙端。

39.本发明的身份认证方法,不仅只适用于电子锁电子钥匙,任何需要身份验证的设备均可适用本方法,例如射频识别系统、nfc识别系统。

40.在实施例一基础上,可以利用调同成功的第一响应信号和第二响应信号作为共同密钥进行加密数据传输,从而实现其他认证因子进行身份认证。

41.实施例二

42.如图3所示,本发明实施例提供的一种身份识别方法,包括下述步骤:

43.步骤s1:电子钥匙向电子锁发送认证请求;

44.步骤s2:电子锁接收认证请求后随机生成驱动信号,发送到电子钥匙;

45.步骤s3:电子钥匙通过第一超晶格密码器件将驱动信号转化为第一响应信号,再将第一响应信号转化为重建信号发送给电子锁;

46.步骤s4:电子锁通过第二超晶格密码器件将驱动信号转化为第二响应信号;

47.步骤s5:电子锁对重建信号和第二响应信号进行调同,如果调同成功,则认证成功,否则认证失败;

48.上述步骤s1~步骤s5具体实施细节同实施例中一种步骤s1~s5;

49.步骤s6:如果认证成功,则第一响应信号和调同后的第二响应信号作为电子钥匙与电子锁的共同密钥,二者可基于共同密钥进行加密数据传输。

50.基于电子钥匙与电子锁的形成的共同密钥,可以使用如密码、生物体征等认证因子进行身份认证,电子锁与电子钥匙端的交互认证信息均由达成的相同密钥进行对称加密传输。

51.实施例三

52.如图4所示,本发明实施例提供了一种身份识别系统,包括下述模块:

53.发送认证请求模块1,用于电子钥匙向电子锁发送认证请求;

54.生成驱动信号模块2,用于电子锁接收认证请求后随机生成驱动信号,发送到电子钥匙;

55.生成第一响应信号和重建信号模块3,用于电子钥匙通过第一超晶格密码器件将驱动信号转化为第一响应信号,再将第一响应信号转化为重建信号发送给电子锁;

56.生成第二响应信号模块4,用于电子锁通过第二超晶格密码器件将驱动信号转化为第二响应信号;

57.调同模块5,用于电子锁对重建信号和第二响应信号进行调同,如果调同成功,则认证成功,否则认证失败。

58.实施例四

59.如图5所示,本发明实施例提供了一种身份识别系统,包括下述模块:

60.发送认证请求模块1,用于电子钥匙向电子锁发送认证请求;

61.生成驱动信号模块2,用于电子锁接收认证请求后随机生成驱动信号,发送到电子钥匙;

62.生成第一响应信号和重建信号模块3,用于电子钥匙通过第一超晶格密码器件将驱动信号转化为第一响应信号,再将第一响应信号转化为重建信号发送给电子锁;

63.生成第二响应信号模块4,用于电子锁通过第二超晶格密码器件将驱动信号转化为第二响应信号;

64.调同模块5,用于电子锁对重建信号和第二响应信号进行调同,如果调同成功,则认证成功,否则认证失败;

65.加密数据传输模块6:如果调同模块认证成功,则第一响应信号和调同后的第二响应信号作为电子钥匙与电子锁的共同密钥,二者可基于共同密钥进行加密数据传输。

66.提供以上实施例仅仅是为了描述本发明的目的,而并非要限制本发明的范围。本发明的范围由所附权利要求限定。不脱离本发明的精神和原理而做出的各种等同替换和修改,均应涵盖在本发明的范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1