一种基于动态数字权限系统的数据机房身份认证系统的制作方法

1.本发明涉及数据机房身份认证领域,具体来说,涉及一种基于动态数字权限系统的数据机房身份认证系统。

背景技术:

2.数据机房内包括大量网络交换机、服务器集群等,是综合布线和信息化网络设备的核心,也是信息网络系统的数据汇聚中心,其特点是设备24h不间断运行。数据机房的进出需要通过门禁。

3.现有数据机房身份认证出现以下问题:

4.一、原有数据机房的门禁系统仅使用机械锁进行门禁管理,钥匙需要管理员进行管理与分配,容易出现钥匙丢失、失窃等情况,同时也不便于来访人员的门禁授权,所有实物不方便携带、分辨归属及授权管理。

5.二、现有数据机房智能门禁方案中:

6.1、机房大门门禁与机柜门禁为两套独立系统,人员权限认证时需要分开录入、管理,增加了使用成本和运维成本,提高了使用门槛;

7.2、机房门禁系统中,使用的密码仅用于对门禁锁具进行授权,未能与人员进行身份认证、绑定,当出现秘钥丢失时,无法及时挂失,无法提供优良的售后服务,降低用户体验。

8.针对相关技术中的问题,目前尚未提出有效的解决方案。

技术实现要素:

9.针对相关技术中的问题,本发明提出一种基于动态数字权限系统的数据机房身份认证系统,以克服现有相关技术所存在的上述技术问题。

10.为此,本发明采用的具体技术方案如下:

11.一种基于动态数字权限系统的数据机房身份认证系统,该系统包括app模块、管理员审核模块、密码生成发送模块及密码过期管理模块;

12.其中,所述app模块,用于当现场人员进行开锁时,通过手机app扫描锁具上的二维码进行开锁申请,并把申请信息发送至管理员审核模块;

13.所述管理员审核模块,用于管理员通过管理员app接收申请信息并查看申请内容;

14.所述密码生成发送模块,用于当审核通过后,将随机生成的六位数密码以短信形式发送至现场人员的手机,并将六位数密码填写至app模块内进行开锁;

15.所述密码过期管理模块,用于将每个六位数密码存储至redis,并设置存储时间,且该存储时间为六位数密码的授权时间;

16.其中,所述六位数密码为动态密码,该动态密码为基于事件或时间的动态密码,即为hotp或totp;

17.每次请求和验证hotp时,移动因子基于计数器递增,生成的代码在主动请求另一

个代码并通过身份验证服务器验证之前为有效,每次验证代码并且用户获得访问权限时,动态密码生成器和服务器均同步;

18.totp中的移动因子是基于时间的,每个密码有效的时间量称为timestep,时间步长为30秒或60秒,若没有在该时间窗口中使用密码,则将不再有效,需要请求一个新密码进行访问。

19.进一步的,所述通过手机app扫描锁具上的二维码进行开锁申请时,申请内容包括开锁人信息、手机号及开锁事由;

20.进一步的,所述通过手机app扫描锁具上的二维码进行开锁申请时,每个锁具上的sn码不一致,并体现在锁具的二维码上。

21.进一步的,所述六位数密码的生成采用计时型动态密码,所述计时型动态密码的计算公式为:

22.otp(k,c)=truncate[hmac-sha-1(k,c)]

[0023]

式中,k表示秘钥串,c表示一个随机数,hmac-sha-1表示使用sha-1做hmac,truncate为一个函数,用于截断文件。

[0024]

进一步的,所述truncate函数的实现包括以下步骤:

[0025]

hmac-sha-1加密后,得到长度为20字节的密串;

[0026]

取20字节的密串的最后一个字节,并取该字节的第4位作为截取加密串的下标偏移量;

[0027]

按照下标偏移量开始,获取4个字节,且按照大端方式组成一个整数,并截取该整数的后6位转成字符串返回。

[0028]

进一步的,所述将每个六位数密码存储至redis,并设置存储时间,且该存储时间为六位数密码的授权时间之后,当六位数密码在redis的存储时间消耗殆尽时,该六位数密码过期,且将该六位数密码从密码库中回收并删除。

[0029]

进一步的,所述管理员接收申请信息并查看申请内容时,若审核未通过,则返回审核失败消息。

[0030]

进一步的,所述管理员接收申请信息并查看申请内容之前还包括以下步骤:

[0031]

管理员打开智能预审核模块,通过智能预审核模块对申请信息进行获取,并对申请信息进行结构校正,得到标准结构的申请信息;

[0032]

通过智能预审核模块对标准结构的申请信息进行标注,并在有问题的内容处通过添加背景颜色的方式进行标识;

[0033]

管理员进行复审,且对标注错误处的背景颜色进行撤销,并对智能预审核模块未发现的有问题的内容进行手动标注,并保存为最终申请反馈信息,同时将最终申请反馈信息发送至现场人员的手机,要求现场人员进行修正。

[0034]

进一步的,所述智能预审核模块对申请信息进行获取后,若未发现有问题的内容,则管理员人工对申请信息进行复审,若复审后未发现有问题的内容,则审核通过,若复审后发现有问题的内容,则对有问题的内容进行标注并反馈至现场人员的手机。

[0035]

进一步的,所述当审核通过后,将随机生成的六位数密码以短信形式发送至现场人员的手机时,若现场人员的手机无法接收到短信,则管理员登录云端并配置相应的存储空间,将随机生成的六位数密码发送至云端相应的存储空间内,现场人员通过手机登录云

端获取随机生成的六位数密码。

[0036]

本发明的有益效果为:

[0037]

(1)本发明实现数据机房人员身份认证的统一管理、权限分配,减少了维护成本。

[0038]

(2)通过安全数字权限的实时动态分配与下发,对管理员、工程师、来访者进行门禁权限管理,无需发放实体钥匙,减少了实体生产成本。

[0039]

(3)无需担心秘钥被盗,在机房门禁管理上杜绝了钥匙、秘钥丢失与盗用情况,提高了用户使用过程的安全性。

[0040]

(4)取消了传统机械钥匙的使用,不会出现钥匙盗用、丢失的情况,提高用户体验,增强售后保证。

[0041]

(5)实现了对数据机房进出人员、开锁人员的身份认证,开锁留痕,对人员行动进行统计记录,并与考勤相结合,提升考勤准确性与实时性,减少数据统计成本,事故发生时,容易溯源。

附图说明

[0042]

为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

[0043]

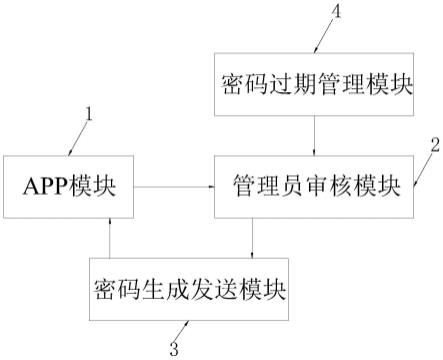

图1是根据本发明实施例的一种基于动态数字权限系统的数据机房身份认证系统的结构框图;

[0044]

图2是一种基于动态数字权限系统的数据机房身份认证方法的流程图;

[0045]

图3是动态密码过期时的示意图;

[0046]

图4是hotp的原理图;

[0047]

图5是totp的原理图;

[0048]

图6是otp验证流程图。

[0049]

图中:

[0050]

1、app模块;2、管理员审核模块;3、密码生成发送模块;4、密码过期管理模块。

具体实施方式

[0051]

为进一步说明各实施例,本发明提供有附图,这些附图为本发明揭露内容的一部分,其主要用以说明实施例,并可配合说明书的相关描述来解释实施例的运作原理,配合参考这些内容,本领域普通技术人员应能理解其他可能的实施方式以及本发明的优点,图中的组件并未按比例绘制,而类似的组件符号通常用来表示类似的组件。

[0052]

根据本发明的实施例,提供了一种基于动态数字权限系统的数据机房身份认证系统。

[0053]

现结合附图和具体实施方式对本发明进一步说明,如图1所示,根据本发明实施例的基于动态数字权限系统的数据机房身份认证系统,该系统包括app模块1、管理员审核模块2、密码生成发送模块3及密码过期管理模块4;

[0054]

其中,所述app模块1,用于当现场人员进行开锁时,通过手机app扫描锁具上的二

维码进行开锁申请,并把申请信息发送至管理员审核模块2;

[0055]

其中,所述通过手机app扫描锁具上的二维码进行开锁申请时,申请内容包括开锁人信息、手机号及开锁事由。

[0056]

所述通过手机app扫描锁具上的二维码进行开锁申请时,每个锁具上的sn码不一致,并体现在锁具的二维码上。故无需手动填写锁具信息,防止锁具编码录入错误。

[0057]

所述管理员审核模块2,用于现场人员将申请信息发送后,管理员通过管理员app接收申请信息并查看申请内容;

[0058]

其中,所述管理员接收申请信息并查看申请内容之前还包括以下步骤:

[0059]

管理员打开智能预审核模块,通过智能预审核模块对申请信息进行获取,并对申请信息进行结构校正,得到标准结构的申请信息;

[0060]

通过智能预审核模块对标准结构的申请信息进行标注,并在有问题的内容处通过添加背景颜色的方式进行标识;

[0061]

管理员进行复审,且对标注错误处的背景颜色进行撤销,并对智能预审核模块未发现的有问题的内容进行手动标注,并保存为最终申请反馈信息,同时将最终申请反馈信息发送至现场人员的手机,要求现场人员进行修正。

[0062]

所述智能预审核模块对申请信息进行获取后,若未发现有问题的内容,则管理员人工对申请信息进行复审,若复审后未发现有问题的内容,则审核通过,若复审后发现有问题的内容,则对有问题的内容进行标注并反馈至现场人员的手机。

[0063]

所述密码生成发送模块3,用于当审核通过后,将随机生成的六位数密码以短信形式发送至现场人员的手机,并将六位数密码填写至app模块1内进行开锁;密码使用动态密码技术。

[0064]

其中,所述六位数密码为动态密码,该动态密码为基于事件或时间的动态密码,即为hotp或totp;

[0065]

每次请求和验证hotp时,移动因子基于计数器递增,生成的代码在主动请求另一个代码并通过身份验证服务器验证之前为有效,每次验证代码并且用户获得访问权限时,动态密码生成器和服务器均同步;

[0066]

如图5所示,totp中的移动因子是基于时间的,每个密码有效的时间量称为timestep,通常时间步长为30秒或60秒,若没有在该时间窗口中使用密码,则将不再有效,需要请求一个新密码进行访问。

[0067]

所述六位数密码的生成采用计时型动态密码,所述计时型动态密码的计算公式为:

[0068]

otp(k,c)=truncate[hmac-sha-1(k,c)]

[0069]

式中,k表示秘钥串,c表示一个随机数,hmac-sha-1表示使用sha-1做hmac(从sha1哈希函数构造的一种键控哈希算法),truncate为一个函数,用于截断文件,即用于怎么截取加密后的秘钥串,并取加密后秘钥串中的哪些字段组成一个数字。

[0070]

所述truncate函数的实现包括以下步骤:

[0071]

hmac-sha-1加密后,得到长度为20字节的密串;

[0072]

取20字节的密串的最后一个字节,并取该字节的第4位作为截取加密串的下标偏移量;

[0073]

按照下标偏移量开始,获取4个字节,且按照大端方式组成一个整数,并截取该整数的后6位转成字符串返回。

[0074]

所述密码过期管理模块4,用于将每个六位数密码存储至redis,并设置存储时间,且该存储时间为六位数密码的授权时间。用户只能在授权时间内使用此密码开锁。

[0075]

其中,所述将每个六位数密码存储至redis,并设置存储时间,且该存储时间为六位数密码的授权时间之后,当六位数密码在redis的存储时间消耗殆尽时,该六位数密码过期,且将该六位数密码从密码库中回收并删除。故无法继续使用,需重新申请,如图3所示。

[0076]

所述管理员接收申请信息并查看申请内容时,若审核未通过,则返回审核失败消息。

[0077]

所述当审核通过后,将随机生成的六位数密码以短信形式发送至现场人员的手机时,若现场人员的手机无法接收到短信,则管理员登录云端并配置相应的存储空间,将随机生成的六位数密码发送至云端相应的存储空间内,现场人员通过手机登录云端获取随机生成的六位数密码。

[0078]

动态密码(英语:one-time password,简称otp),又称一次性密码或单次有效密码,是指计算机系统或其他数字设备上只能使用一次的密码,有效期为只有一次登录会话或交易。otp避免了一些与传统基于(静态)密码认证相关系的缺点;一些实现还纳入了双因素认证,确保单次有效密码需要访问一个人具有的某件事物(如内置otp计算机的小钥匙挂件设备)以及一个人知道的某件事物(如pin)。

[0079]

动态口令(otp,one-time password)是使用密码技术实现的在客户端和服务器之间通过共享秘密的一种认证技术,是一种强认证技术,是增强目前静态口令认证的一种非常方便技术手段,是一种重要的双因素认证技术,动态口令认证技术包括客户端用于生成口令产生器的动态令牌,其由一个硬件设备和用于管理令牌及口令认证的后台动态口令认证系统组成。

[0080]

相对于静态密码,otp最重要的优点是它们不容易受到重放攻击(replay attack)。这意味着管理记录已用于登录到服务或进行交易的otp的潜在入侵者将无法滥用它,因为它将不再有效。第二个主要优点是,使用多个系统相同(或类似)密码的用户,如果其中一个密码被攻击者获得,不是对所有的系统都容易变得脆弱。许多otp系统也旨在确保会话不会轻易被截获或前一个会话期间不会产生不可预测数据的知识模拟,从而进一步减少攻击面。一次性密码是根据专门算法,每隔若干(60)秒生成一个不可预测的随机数字组合。

[0081]

otp已被作为传统密码一个可能的替代以及增强方式讨论。不利的是,otp人类难以记忆,因此它们需要额外的技术来运作。一般的静态密码在安全性上容易因为木马与键盘侧录程序等而被窃取,而只要花上一定的时间,也有可能被暴力破解。为了解决一般密码容易遭到破解情况,因此开发出一次性密码的解决方案。

[0082]

otp分为两种技术算法hotp(基于次数rfc 4226)和totp(基于时间rfc 6238)标准。而目前开源的google authenticator工具很好的实现了otp移动端app的使用与密钥管理。为了在企业运维安全加固需求可以开发自己的后端的otp认证服务器和统一用户认证管理中心,结合google的这个工具可快速整合用户的移动端动态密钥的生成。可适用的双因素场景:网络设备的认证(radius协议)、企业内部开发的应用系统认证集成。

[0083]

动态密码的产生方式,主要是以时间差作为服务器与密代码生成器的同步条件。在需要登录的时候,就利用密代码生成器产生动态密码,otp一般分为计次使用以及计时使用两种,计次使用的otp产出后,可在不限时间内使用;计时使用的otp则可设置密码有效时间,从30秒到两分钟不等,而otp在进行认证之后即废弃不用,下次认证必须使用新的密码,增加了试图不经授权访问有限制资源的难度。

[0084]

otp从技术来分有三种形式,时间同步、事件同步、挑战/应答。

[0085]

(1)时间同步

[0086]

原理是基于动态令牌和动态口令验证服务器的时间比对,基于时间同步的令牌,一般每60秒产生一个新口令,要求服务器能够十分精确的保持正确的时钟,同时对其令牌的晶振频率有严格的要求,这种技术对应的终端是硬件令牌。

[0087]

(2)事件同步

[0088]

基于事件同步的令牌,其原理是通过某一特定的事件次序及相同的种子值作为输入,通过hash算法中运算出一致的密码。

[0089]

本项目使用的也为此方法。

[0090]

(3)挑战/应答

[0091]

常用于的网上业务,在网站/应答上输入服务端下发的挑战码,动态令牌输入该挑战码,通过内置的算法上生成一个6/8位的随机数字,口令一次有效,这种技术目前应用最为普遍,包括刮刮卡、短信密码、动态令牌也有挑战/应答形式。

[0092]

优势:

[0093]

动态密码的解决方案有以下几个优点:

[0094]

1)、解决用户在记忆与保存密码上的困难。

[0095]

2)、由于密码只能使用一次,而且因为是动态产生,所以不可预测,也只有一次的使用有效性,可以大为提升使用的安全程度。

[0096]

基于这些优点,有越来越多的银行金融业甚至是游戏业使用otp解决方案,来提升保护其用户的安全性。

[0097]

如图4所示,hotp中的“h”表示基于散列的消息认证码(hmac)。用外行的话说,基于hmac的一次性密码算法(hotp)是一种基于事件的otp,其中每个代码中的移动因子基于一个计数器。

[0098]

yubiko的yubikey是使用hotp的otp生成器的一个例子。

[0099]

computes hmac-based one-time password(rfc 4226)

[0100]

hotp(k,c)=truncate(hmac-sha-1(k,c))

[0101]

step 1:generate an hmac-sha-1value

[0102]

let hs=hmac-sha-1(k,c)

[0103]

step 2:generate a 4-byte string(dynamic truncation)

[0104]

let sbits=dt(hs)

[0105]

step 3:compute an hotp value

[0106]

let snum=sttonum(sbits)#convert s to a number in 0..2^{31}-1

[0107]

return d=snum mod 10^digit#d us a number in the range0..10^{digit}-1

[0108]

totp:

[0109]

如图5所示,基于时间的一次性口令(totp)是一种基于时间的otp。totp的种子是静态的,就像hotp一样,但是totp中的移动因子是基于时间的,而不是基于计数器的。

[0110]

otp验证流程如图6。

[0111]

computes time-based one-time password(rfc 6238)

[0112]

totp=hotp(k,t)

[0113]

t=(current unix time-t0)/x

[0114]

动态密码技术选择(可混合使用)。

[0115]

如图2所示,在一个实施例中,提供了一种基于动态数字权限系统的数据机房身份认证方法,该方法包括以下步骤:

[0116]

现场人员需要进行开锁时,通过app扫描锁具上的二维码进行开锁申请,申请填写的内容包括开锁人信息、手机号、开锁事由,每个锁具的sn不一致并体现在锁具二维码上;

[0117]

管理员在管理员app端可收到申请并查看申请内容;

[0118]

通过后,系统将生成随机六位数密码,以短信形式发送至现场人员手机,填写至app内即可开锁;

[0119]

每个动态密码生成时会存储至redis,且设置存储时间,该存储数据即为密码的授权时间,当动态密码在reids的存储时间消耗殆尽,此密码则为过期,密码将从密码库数据中回收并删除,故无法继续使用,需重新申请,若未通过,则返回审核失败的相关消息。

[0120]

综上所述,本发明实现数据机房人员身份认证的统一管理、权限分配,减少了维护成本。通过安全数字权限的实时动态分配与下发,对管理员、工程师、来访者进行门禁权限管理,无需发放实体钥匙,减少了实体生产成本。无需担心秘钥被盗,在机房门禁管理上杜绝了钥匙、秘钥丢失与盗用情况,提高了用户使用过程的安全性。取消了传统机械钥匙的使用,不会出现钥匙盗用、丢失的情况,提高用户体验,增强售后保证。实现了对数据机房进出人员、开锁人员的身份认证,开锁留痕,对人员行动进行统计记录,并与考勤相结合,提升考勤准确性与实时性,减少数据统计成本,事故发生时,容易溯源。

[0121]

以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1