生成装置、生成方法和生成程序与流程

[0001]

本发明涉及生成装置、生成方法和生成程序。

背景技术:

[0002]

作为检测pc(personal computer:个人计算机)等设备中的因恶意软件感染等引起的异常的方法,比较设备的行动模式与已知的异常模式来检测异常的黑名单方式、和比较设备的行动模式与正常状态的行动模式来检测异常的白名单方式一直以来被实用化。

[0003]

此外,已知有如下技术:根据系统负荷信息进行异常判定,确定由发生了异常的设备执行的功能并登记在黑名单中,另一方面,将由未发生异常的设备执行的功能登记在白名单中。

[0004]

现有技术文献

[0005]

专利文献

[0006]

专利文献1:日本特开2017-84296号公报

技术实现要素:

[0007]

发明要解决的课题

[0008]

但是,在现有技术中存在有时无法高效地进行异常原因的确定的问题。例如,在黑名单方式中,预先确定了异常模式,因此,在与所确定的异常模式一致的情况下,能够确定异常原因,但是,难以检测因未知恶意软件等引起的异常。另一方面,在白名单方式中,能够将与正常状态不一致的行动模式全部作为异常检测,但是,难以确定异常原因。

[0009]

此外,在确定由发生了异常的设备执行的功能并登记到黑名单中并将由未发生异常的设备执行的功能登记到白名单中的技术中,只能确定正在进行异常动作的功能,难以确定异常原因。

[0010]

用于解决课题的手段

[0011]

为了解决上述课题,达成目的,本发明的生成装置的特征在于,具有:检测部,其根据与具有网络中的通信相关的多个项目的信息,检测所述网络的异常;确定部,在由所述检测部检测出异常的情况下,所述确定部确定与所述信息各自对应的异常原因;以及模式生成部,其根据所述信息所具有的项目的值和由所述确定部确定的异常原因,生成所述信息的每个规定的集合的异常原因的模式。

[0012]

发明效果

[0013]

根据本发明,能够高效地进行异常原因的确定。

附图说明

[0014]

图1是示出第1实施方式的生成系统的结构的一例的图。

[0015]

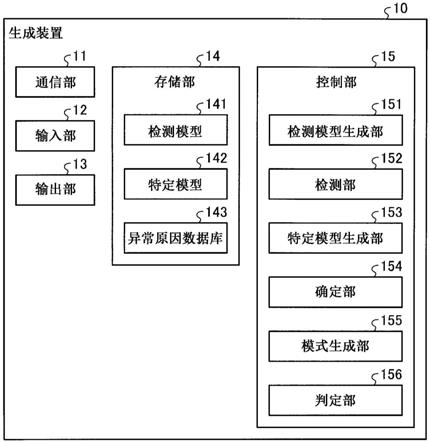

图2是示出第1实施方式的生成装置的结构的一例的图。

[0016]

图3是示出第1实施方式的row信息的一例的图。

[0017]

图4是用于说明第1实施方式的事件模式的生成的图。

[0018]

图5是用于说明第1实施方式的事件模式的判定的图。

[0019]

图6是示出第1实施方式的事件模式的要素的一例的图。

[0020]

图7是示出第1实施方式的生成装置的初始设定阶段中的处理流程的流程图。

[0021]

图8是示出第1实施方式的生成装置的运用阶段中的处理流程的流程图。

[0022]

图9是示出生成第1实施方式的事件模式的处理流程的流程图。

[0023]

图10是示出执行生成程序的计算机的一例的图。

具体实施方式

[0024]

下面,根据附图来详细地说明本申请的生成装置、生成方法和生成程序的实施方式。另外,本发明不限定于以下说明的实施方式。

[0025]

[第1实施方式的结构]

[0026]

首先,使用图1对第1实施方式的生成系统的结构进行说明。图1是示出第1实施方式的生成系统的结构的一例的图。如图1所示,生成系统1具有生成装置10、网关装置20和设备30。此外,生成装置10和网关装置20经由网络2而以能够通信的方式连接。此外,设备30与网关装置20以能够通信的方式连接。

[0027]

例如,设备30是pc、智能手机等终端装置。网络2例如是互联网。此外,网关装置20连接到与设备30相同的lan(local area network:局域网),捕捉由设备30进行的通信的通信日志或设备30的动作日志。此外,生成装置10取得与网络2中的通信相关的信息,进行异常的检测和异常原因的确定。在以下的说明中,有时将与通信相关的信息记作通信特征量。

[0028]

在生成装置10所取得的通信特征量中例如包含通信中的数据的发送源或发送目的地的地址和端口编号。此外,在通信特征量中,也可以包含通信的持续时间和字节数量。

[0029]

使用图2对第1实施方式的生成装置的结构进行说明。图2是示出第1实施方式的生成装置的结构的一例的图。如图2所示,生成装置10具有通信部11、输入部12、输出部13、存储部14和控制部15。

[0030]

通信部11经由网络而与其他装置之间进行数据通信。例如,通信部11是nic(network interface card:网络接口卡)。输入部12受理来自用户的数据的输入。输入部12例如是鼠标或键盘等输入装置。输出部13通过画面的显示等输出数据。输出部13例如是显示器等显示装置。

[0031]

此外,输入部12和输出部13也可以分别是输入接口和输出接口。例如,输入部12和输出部13与连接于生成装置10的其他装置以及存储卡或usb(universal serial bus)存储器等媒体之间进行数据的输入和输出。此外,输入部12也可以将通信部11接收到的数据作为输入数据受理。此外,输出部13也可以向通信部11输出数据。

[0032]

存储部14是hdd(hard disk drive:硬盘驱动器)、ssd(solid state drive:固态硬盘)、光盘等存储装置。另外,存储部14也可以是ram(random access memory:随机访问存储器)、闪存、nvsram(non volatile static random access memory:非易失性静态随机存取存储器)等能够改写数据的半导体存储器。存储部14存储在生成装置10中执行的os(operating system:操作系统)或各种程序。并且,存储部14存储在程序的执行中使用的各种信息。此外,存储部14存储检测模型141、特定模型142和异常原因db143。

[0033]

检测模型141是用于检测网络2的异常的模型。检测模型141也可以是用于检测设备30处于异常状态的模型。例如,检测模型141包含利用安全产品(ips(intrusion prevention system:入侵防御系统)、ids(intrusion detection and prevention:入侵检测与防御)、waf(web application firewall:web应用防火墙)等)的签名来检测或根据通信特征量计算异常分数的函数和参数。

[0034]

特定模型142是用于确定设备30的异常原因的模型。例如,是安全产品(ips、ids、waf等)的签名、记载有异常原因和用于确定异常原因的通信特征量的机械学习的已学习模型。

[0035]

异常原因db143存储用于确定异常原因的信息。异常原因db143存储由特定模型142在异常原因的确定中使用的数据和后述的事件模式。

[0036]

例如,异常原因db143存储包含图3所示的row信息的信息。图3是示出第1实施方式的row信息的一例的图。如图3所示,在row信息中包含发送地址、接收地址、发送端口、接收端口、持续时间、协议、上行字节数量、下行字节数量、通信类型。例如,row信息是通信特征量中包含的数据本身。另外,row信息是具有与网络2中的通信相关的多个项目的信息的一例。

[0037]

此外,异常原因db143存储作为与row信息各自对应的异常原因的ids签名。ids签名可以是生成装置10使用特定模型142来根据row信息而生成的ids签名,也可以是从其他装置等取得的ids签名。例如,ids签名是根据结构管理信息而确定出ip地址是属于内部网络还是属于外部网络的信息。此外,例如,ids签名是从记载了具有威胁的ip地址的黑名单db中所取得的信息。

[0038]

并且,异常原因db143存储根据未因环境的变化等而发生变化的项目的值所生成的元信息。例如,考虑相同的恶意软件感染多个网站的情况。这时,认为感染终端所在的本地信息因感染的扩大或恶意软件的删除等影响而发生变化。另一方面,如果是相同的恶意软件,则认为要访问的目标不会频繁地发生变化。例如,在图3的(2)、(3)和(4)中,尝试了向所感染的终端11.11.11.1至11.11.11.2~4的登录。在这样的情况下,已感染的终端的ip地址或尝试登录的终端依赖于恶意软件进入的环境,很多情况下不相同。另一方面,在(7)和(8)中,已感染的终端从终端99.99.99.3下载了恶意软件。在这样的情况下,已感染的终端依赖于环境,但是,恶意软件的下载目的地的url或ip地址较多成为相同的地址。这样,已知ip地址自身是否有意义会根据地址的分类而发生变化。

[0039]

此外,异常原因db143存储流单位的事件模式。这里,设图3的(1)~(10)为流单位的row信息。这时,例如,异常原因db143存储与(1)~(10)的row信息相对应地唯一生成的事件模式。另外,事件模式由后述的模式生成部155生成。

[0040]

控制部15控制生成装置10整体。控制部15例如是cpu(central processing unit:中央处理单元)、gpu(graphics processing unit:图形处理单元)、tpu(tensor processing unit:张量处理单元)、mpu(micro processing unit:微处理单元)等电子电路或asic(application specific integrated circuit:专用集成电路)、fpga(field programmable gate array:现场可编程门阵列)等集成电路。此外,控制部15具有用于存储规定各种处理步骤的程序或控制数据的内部存储器,使用内部存储器执行各处理。此外,控制部15通过使各种程序工作来作为各种处理部发挥功能。例如,控制部15具有检测模型生

成部151、检测部152、特定模型生成部153、确定部154、模式生成部155和判定部156。

[0041]

检测模型生成部151根据与网络2在正常动作时的通信相关的信息,生成用于检测网络2的异常的检测模型141。例如,检测模型生成部151进行学习,以使检测模型141输出高到所输入的检测对象的数据和正常数据不类似的程度的异常分数。

[0042]

检测部152根据具有与网络2中的通信相关的多个项目的信息,检测网络2的异常。例如,检测部152根据检测对象的信息,使用检测模型141检测网络2的异常。这里,检测对象的信息也可以是row信息。

[0043]

例如,检测部152将检测对象的信息输入到检测模型141中,在由检测模型141输出的异常分数为阈值以上的情况下,检测网络2的异常。此外,在检测模型141是签名的情况下,检测部152能够通过签名匹配检测异常。此外,如图3所示,检测部152将检测出异常时的元信息作为ids签名存储到异常原因db143中。例如,上述的安全产品或检测模型141能够按照每个流对所检测出的异常进行分类。检测部152能够设这样的分类为ids签名。

[0044]

特定模型生成部153根据与网络2的通信相关的信息,生成用于确定网络2的异常原因的特定模型142。例如,特定模型生成部153根据异常原因db143进行学习,以使特定模型142输出与通信特征量相对应的异常原因,该通信特征量与所输入的通信特征量类似。

[0045]

在由检测部152检测出异常的情况下,确定部154确定与信息各自对应的异常原因。例如,在由检测部152检测出异常的情况下,确定部154使用特定模型142来确定与检测对象的信息各自对应的异常原因。例如,在由检测部152检测出异常的情况下,确定部154将检测对象的信息输入到特定模型142中,取得由特定模型142输出的异常原因。此外,在特定模型142为签名的情况下,确定部154能够通过签名匹配确定异常原因。

[0046]

模式生成部155根据通信特征量具有的项目的值和由确定部154确定的异常原因,生成通信特征量的每个规定的集合的异常原因的模式。这时,模式生成部155也可以根据元信息来生成模式,该元信息是根据信息所具有的项目的值而生成的。此外,模式生成部155能够生成检测对象的信息的流单位的每个集合的异常原因的模式。在以下的说明中,有时将由模式生成部155生成的模式记作事件模式。

[0047]

这里,使用图4对事件模式的生成进行说明。图4是用于说明第1实施方式的事件模式的生成的图。图4是示意性示出流中包含的通信的内容的图。

[0048]

图4的(1)示出了设备30对作为c2服务器的c2-1进行了基于http的通信。此外,(2)~(4)示出了设备30中的一个对其他设备30进行了基于telnet的登录尝试。此外,(5)和(6)示出了设备30与作为c2服务器的c2-2之间进行了基于telnet的通信。此外,(7)和(8)示出了设备30与提供恶意软件发布网站的配布服务器之间进行了基于http的通信。此外,(9)和(10)示出了设备30与作为一般web服务器的taeget之间进行了基于http的通信。

[0049]

这里,假设检测部152根据进行了图4所示的流中包含的通信时的通信特征量来检测出异常。这时,确定部154针对与(1)~(10)的通信对应的通信特征量各自,确定异常原因。

[0050]

然后,如图3所示,模式生成部155收集通信特征量和所确定的异常原因,并作为row信息和ids签名存储到异常原因db143中。并且,模式生成部155根据所定的信息生成元信息。

[0051]

这里,例如,图3的(1)的ids签名、发送地址分类和接收地址分类分别是“c2通信”、

“

网内地址”和“c2服务器”。此外,(2)和(3)的ids签名、发送地址分类和接收地址分类分别是“登录尝试/成功”、“网内地址”和“网内地址”。此外,(4)的ids签名、发送地址分类和接收地址分类分别是“登录尝试/失敗”、“网内地址”和“网内地址”。由此,模式生成部155将(1)~(4)判定为基于c2服务器的指示的扫描(c2-scan)。

[0052]

同样地,模式生成部155将(5)~(8)判定为基于c2服务器的指示的下载(c2-download)。此外,模式生成部155将(9)和(10)判定为基于c2服务器的指示的dos攻击(c2-dos)。

[0053]

模式生成部155基于根据信息所具有的项目的值而生成的元信息来生成表示与信息对应的每个流的异常原因的组合的模式、即能够表现与各异常原因对应的流的数量为多个的模式。例如,模式生成部155生成如“c2-scan*c2-download c2-dos*”的事件模式。

[0054]

这里,“*”表示存在多个流。例如,在基于c2的扫描中,流有时根据要扫描的端口数量或存在于网络的设备的台数而发生变化。此外,在dos攻击中,要发生的http流的数量根据设备的性能等而不固定。因此,当在事件模式中限制了流的数量时,即使存在相同的事件模式,也考虑由于流的数量的不同而无法比较和检索。因此,模式生成部155为了使事件模式的比较和检索变得容易,生成将多个流打包并抽象化后的事件模式。另外,“c2-scan*c2-download c2-dos*”是指,“在发生来自多个发送源的扫描之后,进行从c2服务器的下载,开始来自多个发送源的dos攻击”。另外,“*”也可以表示存在包含1的任意的数量的流。

[0055]

判定部156参考存储由模式生成部155生成的模式的存储部14,在模式生成部155生成了第1模式的情况下,判定第1模式与存储部14所存储的模式是否一致。也就是说,判定部156能够判定由模式生成部155新生成的事件模式与过去所生成的事件模式是否一致。

[0056]

图5是用于说明第1实施方式的事件模式的判定的图。图5的(11)示出了设备30对作为c2服务器的c2-3进行了基于http的通信。此外,(12)示出了设备30中的一个对其他设备30进行基于telnet的登录的尝试。此外,(13)示出了设备30与作为c2服务器的c2-4之间进行了基于telnet的通信。此外,(14)示出了设备30与提供恶意软件发布网站的webserver2之间进行了基于http的通信。此外,(16)示出了设备30与作为一般web服务器的taeget2之间进行了基于http的通信。

[0057]

如果对图4与图5进行比较,则尝试了登录的设备30的数量、c2服务器或提供恶意软件发布网站的服务器不同。另一方面,“发生了来自任意的发送源的扫描”、“进行了从c2服务器的下载”等是相同的。因此,根据图5的例子,与根据图4的例子同样地,模式生成部155生成如“c2-scan*c2-download c2-dos*”的事件模式。因此,判定部156能够判定为根据图5的例子而生成的事件模式与过去根据图4的例子而生成的事件模式一致。

[0058]

这里,模式生成部155通过参考如图6所示的信息,能够判定“c2-scan”、“c2-download”、“c2-dos”这样的事件模式的要素。图6是示出第1实施方式的事件模式的要素的一例的图。例如,图6的(b)示出了如“c2-scan*”的模式在与c2的通信后发生多次的scan。此外,图6的(c)示出了如“c2-upload”的模式在与c2的通信后发生上传(upload)。

[0059]

此外,输出部13输出检测对象的通信特征量和异常原因。这时,输出部13将由模式生成部155生成的事件模式包含在异常原因中而输出。这里,对由输出部13输出的信息进行事件响应。例如,事件响应是指,系统的管理者参考由输出部13输出的信息来确定异常原因。而且,输入部12受理通过事件响应而确定的异常原因的输入。通过事件响应而确定的异

常原因也可以用与事件模式相同的数据形式表示。

[0060]

这里,考虑生成装置10所确定的异常原因与通过事件响应而确定的异常原因相同的情况和不相同的情况。这时,生成装置10将通过事件响应而确定的异常原因优先存储到异常原因db143中。

[0061]

然后,特定模型生成部153进一步进行特定模型142的生成。由此,生成装置10能够使特定模型142反映事件响应的结果。

[0062]

[第1实施方式的处理]

[0063]

使用图7和8说明生成装置10的处理的流程。生成装置10的处理大致分为初始设定阶段和运用阶段。在初始设定阶段中,生成装置10主要进行收集或初始学习。此外,在运用阶段中,生成装置10主要进行设备的异常检测和异常原因的确定。此外,检测模型141和特定模型142不仅进行使用通信特征量的异常的检测和异常原因的确定,还能够进行使用设备30的动作日志的异常的检测和异常原因的确定。此外,动作日志与通信特征量同样地存储到异常原因db143中。

[0064]

图7是示出第1实施方式的生成装置的初始设定阶段中的处理流程的流程图。如图8所示,首先,特定模型生成部153确认在异常原因db143中是否存在异常原因的通信特征量或动作日志(步骤s101)。

[0065]

这里,在异常原因db143中存在异常原因的通信特征量或动作日志的情况下(步骤s101:是),特定模型生成部153进行异常原因的收集或初始学习,生成特定模型142(步骤s102)。另一方面,在异常原因db143中不存在异常原因的通信特征量或动作日志的情况下(步骤s101:否),特定模型生成部153不进行异常原因的收集或初始学习。这样,仅在异常原因db143中存储有异常原因和通信特征量或动作日志的情况下,特定模型生成部153也可以生成特定模型142。

[0066]

接着,检测模型生成部151根据设备在正常动作时的通信特征量或动作日志,进行正常动作的收集或初始学习,生成检测模型141(步骤s103)。另外,例如,初始学习是根据正常数据或异常原因db143所存储的异常原因和通信特征量或动作日志来新生成检测模型141或特定模型142的处理。与此相对,例如,重新学习是根据异常原因db143所存储的异常原因和通信特征量或动作日志、即在初始学习时未存储的异常原因和通信特征量或动作日志来更新特定模型142的处理。

[0067]

图8是示出第1实施方式的生成装置的运用阶段中的处理流程的流程图。如图8所示,首先,检测部152取得检测对象的设备30的通信特征量或动作日志(步骤s201)。接着,检测部152将所取得的通信特征量或动作日志输入到检测模型141中(步骤s202)。这里,在未由检测部152检测出异常的情况下(步骤s202:否),处理返回步骤s201,检测部152取得下一个检测对象的设备30的通信特征量或动作日志(步骤s201)。

[0068]

另一方面,在由检测部152检测出异常的情况下(步骤s202:是),确定部154将检测对象的设备30的通信特征量或动作日志输入到特定模型142中,确定异常原因(步骤s203)。另外,关于异常原因的确定处理,之后使用图9进行说明。

[0069]

然后,输出部13输出检测对象的设备30的通信特征量或动作日志和由确定部154所确定的异常原因(步骤s204)。然后,输入部12受理事件响应结果的输入(步骤s205)。

[0070]

这里,在确定部154所确定的异常原因与事件响应结果的异常原因相同的情况下

(步骤s206:是),处理返回步骤s201,检测部152取得下一个检测对象的设备30的通信特征量和动作日志(步骤s201)。

[0071]

另一方面,在确定部154所确定的异常原因与事件响应结果的异常原因不相同的情况下(步骤s206:否),特定模型生成部153将事件响应结果的异常原因与检测对象的设备30的通信特征量或动作日志一起存储到异常原因db143中(步骤s207)。

[0072]

这里,在已执行初始设定阶段中的异常原因的收集或初始学习(图7的步骤s102)的情况下(步骤s208:是),特定模型生成部153从异常原因db143取得异常原因和通信特征量或动作日志,进行异常原因的收集或重新学习(步骤s209)。

[0073]

另一方面,在未执行初始设定阶段中的异常原因的初始学习(图7的步骤s102)的情况下(步骤s208:否),特定模型生成部153从异常原因db143取得异常原因和通信特征量或动作日志,进行异常原因的收集或初始学习(步骤s210)。

[0074]

当进行异常原因的收集或重新学习(步骤s209)或者收集或初始学习(步骤s210)时,处理返回步骤s201,检测部152取得下一个检测对象的设备30的通信特征量或动作日志(步骤s201)。

[0075]

使用图9,对确定异常原因的处理(图8的步骤s203)进行说明。这里,生成装置10将各通信特征量的单独的异常原因和事件模式确定为异常原因。图9是示出生成第1实施方式的事件模式的处理流程的流程图。

[0076]

如图9所示,首先,确定部154使用特定模型142确定各通信特征量的单独的异常原因(步骤s301)。例如,确定部154确定图3所示的ids签名。

[0077]

接着,模式生成部155从检测对象的信息收集row信息(步骤s302),生成事件模式(步骤s303)。并且,判定部156判定由模式生成部155生成的事件模式与过去所生成的事件模式各自是否相同(步骤s304)。然后,确定部154将由判定部156判定为相同的事件模式确定为异常原因(步骤s305)。

[0078]

[第1实施方式的效果]

[0079]

生成装置10的检测部152根据具有与网络2中的通信相关的多个项目的信息,检测网络2的异常。此外,在由检测部152检测出异常的情况下,确定部154确定与信息各自对应的异常原因。此外,模式生成部155根据信息所具有的项目的值和由确定部154所确定的异常原因,生成信息的每个规定的集合的异常原因的模式。这样,在检测出异常的情况下,生成装置10能够生成每个规定的集合的事件模式。其结果,根据生成装置10,能够高效地进行异常原因的确定。

[0080]

例如,由生成装置10生成的事件模式有助于系统管理者创建事件响应。例如,考虑未创建事件模式而按照向系统管理者提供每个通信特征量而确定的异常原因的情况。这时,系统管理者根据所提供的异常原因,来检索过去所创建的事件响应的说明、记载有处理方法的报告。这里,在所提供的异常原因中包含重复或无助于检索的异常原因的情况下,系统管理者无法高效地进行报告的检索。

[0081]

例如,根据图3的(1)~(4)的ids签名来向系统管理者提供了如“c2通信”、“登录尝试”、“登录尝试”、“登录尝试”的一系列异常原因。这时,假设过去不存在如“c2通信”、“登录尝试”、“登录尝试”、“登录尝试”的一系列异常原因而仅存在如“c2通信”、“登录尝试”、“登录尝试”的一系列异常原因。在该情况下,系统管理者无法检索出与所提供的一系列异常原

因完全一致的异常原因。另一方面,根据生成装置10,能够将上述的一系列异常原因均作为相同的事件模式提供。这样,生成装置10能够支持基于系统管理者的事件响应。

[0082]

模式生成部155基于根据信息所具有的项目的值而生成的元信息来生成表示与信息对应的每个流的异常原因的组合的模式、即能够表现与各异常原因对应的流的数量为多个的模式。由此,生成装置10能够生成对流的数量进行抽象化所得到的事件模式。特别是,异常原因的组合是公共的,流的数量不同的事件模式之间的比较和检索变得容易。

[0083]

判定部156参考存储由模式生成部155生成的模式的存储部,在模式生成部155生成了第1模式的情况下,判定第1模式与存储部所存储的模式是否一致。由此,生成装置10能够向系统管理者通知过去所生成的相同事件模式的存在,因此能够支持事件响应。

[0084]

检测模型生成部151根据与网络2在正常动作时的通信相关的信息,生成用于检测网络2的异常的检测模型141。此外,特定模型生成部153根据与网络2的通信相关的信息,生成用于确定网络2的异常原因的特定模型142。此外,检测部152根据检测对象的信息,使用检测模型141检测网络2的异常。此外,在由检测部152检测出异常的情况下,确定部154使用特定模型142来确定与检测对象的信息各自对应的异常原因。此外,模式生成部155生成检测对象的信息的流单位的每个集合的异常原因的模式。这样,在检测出异常的情况下,生成装置10能够以流为单位生成事件模式。其结果,生成装置10可提供系统管理者容易解释的事件模式。此外,生成装置10能够生成事件模式并不断对各模型进行强化。

[0085]

[其他实施方式]

[0086]

生成系统1的装置结构不限于图1的装置结构。例如,生成系统1也可以具有:检测装置,其具有相当于检测模型生成部151和检测部152的功能;以及生成装置,其具有相当于特定模型生成部153和确定部154的功能。此外,生成装置10也可以不经由网关装置20而直接取得设备30的通信特征量或动作日志。

[0087]

此外,之前的说明中的“通信特征量或动作日志”也可以置换为“通信特征量”、“动作日志”或“通信特征量和动作日志”。例如,检测模型141也可以是根据通信特征量和动作日志双方而生成的检测模型。此外,例如,在异常原因db143中,也可以存储有异常原因和动作日志。

[0088]

例如,检测模型生成部151学习设备30在正常动作时的动作日志,生成用于检测设备30处于异常状态的检测模型141。特定模型生成部153收集或学习设备30的每个异常原因的通信特征量,生成用于确定设备30的异常原因的特定模型142。检测部152根据检测模型141和从设备30所取得的动作日志,检测出设备30处于异常状态。在由检测部152检测出设备30处于异常状态的情况下,确定部154根据特定模型142和从设备30所取得的通信特征量,确定设备30的异常原因。

[0089]

[系统结构等]

[0090]

此外,图示的各装置的各结构要素是功能概念性的,在物理上不一定需要如图所示那样构成。即,各装置的分散/合并的具体方式不限于图示,能够根据各种负荷和使用状况等,以任意的单位在功能或物理上分散/合并构成其全部或一部分。并且,由各装置进行的各处理功能的全部或任意的一部分可以通过cpu以及由该cpu分析执行的程序来实现,或者,可以作为基于有线逻辑的硬件来实现。

[0091]

此外,也能够手动地进行在本实施方式中所说明的各处理中的、作为自动地进行

的处理而说明的处理的全部或一部分,或者,也能够通过公知的方法自动地进行作为手动地进行的处理而说明的处理的全部或一部分。此外,对于上述文件中或附图中所示的处理步骤、控制步骤、具体名称、包含各种数据或参数的信息,除了特别记载的情况以外,可以任意变更。

[0092]

[程序]

[0093]

作为一个实施方式,生成装置10能够通过将执行上述异常检测处理和异常原因的确定处理的生成程序作为组装软件或在线软件安装在期望的计算机中来安装。例如,通过使信息处理装置执行上述的生成程序,来使信息处理装置作为生成装置10发挥功能。在这里所指的信息处理装置中包含桌面型或者笔记本型个人计算机。此外,除此以外,在信息处理装置的范畴中还包含服务器设备、智能手机、便携电话或phs(personal handyphone system:个人手持式电话系统)等移动通信终端、以及pda(personal digital assistant:个人数字助理)等平板终端等。

[0094]

此外,生成装置10也可以作为将用户所使用的终端装置作为客户端并向该客户端提供与上述异常检测处理和异常原因的确定处理有关的服务的特定服务器装置来安装。例如,特定服务器装置被安装为提供特定服务的服务器装置,该特定服务是指,输入设备的通信特征量和动作日志,输出是否处于异常状态以及异常状态时的异常原因。在该情况下,特定服务器装置可以作为web服务器来安装,也可以作为通过外包来提供与上述异常检测处理和异常原因的特定处理相关的服务的云来安装。

[0095]

图10是示出执行生成程序的计算机的一例的图。计算机1000例如具有存储器1010、cpu 1020。此外,计算机1000具有硬盘驱动器接口1030、盘驱动器接口1040、串行端口接口1050、视频适配器1060、网络接口1070。这些各部件通过总线1080连接。

[0096]

存储器1010包含rom(read only memory:只读存储器)1011和ram 1012。rom 1011存储例如bios(basic input output system:基本输入输出系统)等引导程序。硬盘驱动器接口1030与硬盘驱动器1090连接。盘驱动器接口1040与盘驱动器1100连接。例如,磁盘或光盘等可拆装的存储介质被插入盘驱动器1100中。串行端口接口1050例如与鼠标1110、键盘1120连接。视频适配器1060例如与显示器1130连接。

[0097]

硬盘驱动器1090例如存储os 1091、应用程序1092、程序模块1093和程序数据1094。即,规定生成装置10的各处理的程序作为记述有可由计算机执行的代码的程序模块1093来安装。程序模块1093存储到例如硬盘驱动器1090中。例如,用于执行与生成装置10中的功能结构相同的处理的程序模块1093存储到硬盘驱动器1090中。另外,硬盘驱动器1090也可以由ssd替代。

[0098]

此外,在上述实施方式的处理中使用的设定数据作为程序数据1094存储到例如存储器1010或硬盘驱动器1090中。而且,cpu 1020根据需要在ram 1012中读出存储器1010或硬盘驱动器1090所存储的程序模块1093和程序数据1094,执行上述实施方式的处理。

[0099]

另外,程序模块1093和程序数据1094不限于存储到硬盘驱动器1090中的情况,也可以存储到例如可拆装的存储介质中,经由盘驱动器1100等由cpu 1020读取。或者,程序模块1093和程序数据1094也可以存储到经由网络(lan、wan(wide area network:广域网)等)而连接的其他计算机中。而且,程序模块1093和程序数据1094也可以从其他计算机经由网络接口1070而由cpu 1020读出。

[0100]

标号说明

[0101]

1:生成系统;

[0102]

2:网络;

[0103]

10:生成装置

[0104]

11:通信部;

[0105]

12:输入部

[0106]

13:输出部;

[0107]

14:存储部;

[0108]

15:控制部;

[0109]

20:网关装置;

[0110]

30:设备;

[0111]

141:检测模型;

[0112]

142:特定模型;

[0113]

143:异常原因db;

[0114]

151:检测模型生成部;

[0115]

152:检测部;

[0116]

153:特定模型生成部;

[0117]

154:确定部;

[0118]

155:模式生成部;

[0119]

156:判定部。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1