一种基于压缩感知和分数阶混沌的图像压缩加密方法

1.本发明属于多媒体信息安全技术领域,具体涉及一种基于压缩感知和分数阶混沌的图像压缩加密方法。

背景技术:

2.随着互联网的快速发展,信息的传播和存储变得更加方便。数字图像因其生动性,已成为人们表达信息的重要手段之一。图像加密是为数据提供安全保护的有效工具,但图像数据往往具有很高的冗余性,且像素之间有很强的相关性。因此,应该考虑在传输、存储和加密前压缩图像数据,从而在提高传输速度、降低存储空间的同时不影响图像质量。

3.在图像加密的过程中出现了许多新的方法,如dna规则、位级排列和半张量积理论等。由于混沌系统具有初值敏感性和轨道不可预测性,特别适用于安全通信,因此基于混沌系统的图像加密方案在近年来得到了广泛的应用。sun

1.等人提出了一种基于七维超混沌系统和行

‑

列同步交换的图像加密算法,其在安全性和加密性能方面表现良好。压缩传感(cs)是一种新的采样重建技术,可以同时完成采样和压缩。wang

2.等人提出了一种基于张量cs的非自主三维混沌系统的三维图像联合加密与压缩算法。xu

3.等人提出了一种基于压缩感知和二维slim映射的图像压缩加密算法,其中包括置换、压缩和基于伽罗瓦场乘法的扩散过程。仿真和性能分析验证了该算法具有良好的压缩性能和较高的安全性。

4.目前,分数阶混沌系统在安全数据传输领域中的理论和应用已经引起了研究人员的广泛关注。使用分数阶混沌系统进行加密具有很多优点,例如可以抵抗暴力破解等多种基于密钥空间分析的攻击。与整数阶混沌系统相比,分数阶混沌系统表现出更高的非线性度和自由度,可以呈现出更复杂的随机序列,从而提高了密码系统的安全性。wang

4.等人使用了两种混沌系统对图像进行加密,其中利用分段复合混沌映射作为fisher

‑

yates置乱的控制器,而分数阶5d细胞神经网络则用作扩散控制器,该算法提高了加密的效率。lahdir

5.等人设计了一种基于spiht编码和分数阶离散时间混沌系统的图像鲁棒压缩加密方案。yang

6.等人提出了一种基于分数阶超混沌系统、二维压缩感知和dna编码的图像压缩加密方案。实验结果和安全性分析表明了该方案对多重攻击的安全性。

技术实现要素:

5.本发明针对基于低维整数阶混沌系统的图像压缩加密方案安全性不足的问题,提出了一种基于压缩感知和分数阶混沌的图像压缩加密方法。该方案构建了新的三维分数阶混沌系统作为加密算法的中间密钥,提供了图像压缩加密算法所需的随机序列,极大地扩展了该算法的复杂性和密钥空间。采用了压缩感知算法对图像进行压缩,并根据随机序列构建了一个新型测量矩阵。同时该方案遵循经典的混淆和扩散结构,利用josephus问题原理和环形扩散分别作为算法的置乱与扩散操作。设计的基于二维图像的josephus置乱可以同时混淆全局像素的行列位置,而环形扩散技术可以实现原始图像的全局扩散。实验结果表明,该系统具有良好的统计特性,能够抵抗安全攻击。

6.本发明的设计包括四个方面,分别是分数阶混沌系统的设计、测量矩阵的构建、基于二维图像的josephus置乱和环形扩散算法。

7.1.分数阶混沌系统

8.zhang

7.等人分析了一个三维混沌系统的动力学行为,该系统可表示为:

[0009][0010]

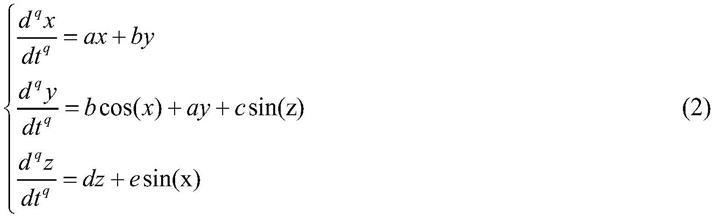

eshaghi

[8]

等人用分数阶微分算子代替了原混沌系统中的标准微分,描述该分数阶混沌系统。本文根据以上系统,构建了一个新的三维分数阶混沌系统如下:

[0011][0012]

其中q是分数阶,a、b、c、d和e是系统参数。当分数阶混沌系统的参数设置为a=

‑

1,b=1,c=

‑

80,d=

‑

1,e=18,q=0.8时,系统处于混沌状态,产生3个混沌序列。

[0013]

2.测量矩阵的构建

[0014]

由分数阶混沌系统产生伪随机序列。为增强随机序列的随机性,抛弃3个序列x、y、z的前1000个值,并等间隔采样。对每个序列取n/4位并进行归一化处理,并保证测量矩阵中x、y、z数值的比例各占1/3。利用混沌序列构成块循环矩阵z

l

,再如下构造总测量矩阵为c。

[0015][0016]

其中,块循环矩阵z

l

大小为n/4

×

n/4。从矩阵c中抽取m行,组成大小为m

×

n的测量矩阵φ。在测量矩阵的优化方面,选择了qr分解法。

[0017]

3.基于二维图像的josephus置乱算法

[0018]

置乱是为了去除图像像素间的相关性。hua

[9]

等人设计了一种二维josephus置乱算法,这里对该方法进行了改进。首先,根据混沌序列生成初始参数。然后,利用这些参数生成多个二维josephus序列来对行和列排序。

[0019]

(1)初始参数的生成

[0020]

假设要加密的原始图像的尺寸为m

×

n。我们从混沌密钥x中生成以下4个参数,

[0021][0022]

其中mi和ni分别表示起始行和起始列的位置,mistep和nistep分别表示每次行和

列移动的步数。

[0023]

(2)根据产生的参数,josephus置乱的步骤如下,

[0024]

步骤1:生成长度为m的josephus行序列rs如下:1)初始化向量a=1:m;2)设置rs(1)=mi,并移除rs(1);3)从之前移除的位置开始,在首尾相连的a中移动mistep步并将下一个值分配给rs(2);4)mistep=mistep+k,其中k为此次循环的轮数;5)重复3)和4)m次,直到a中的所有值已分配给rs。

[0025]

步骤2:设置行索引i=1。

[0026]

步骤3:生成长度为n的josephus列序列cs如下:1)初始化向量b=1:n;2)设置cs(1)=ni,并移除cs(1);3)从之前移除的位置开始,在首尾相连的b中移动nistep步将下一个值分配给cs(2);4)nistep=nistep+k,k为此次循环的轮数;5)重复操作3)和4)共n次,直到b中的所有值已分配给cs。

[0027]

步骤4:对图像第i行的像素,按照{(rs(cs(1))+i,cs(1))},{(rs(cs(2))+i,cs(2))},

…

,{(rs(cs(n))+i,cs(n))}的顺序依次替换。如果rs(cs(k))+i(k=1~n)大于m,则使用rs(cs(k))+i对m取模的值作为结果。

[0028]

步骤5:i=2~m,重复步骤2到步骤4。

[0029]

4.环形扩散算法

[0030]

环形扩散的主要思想是结合混沌序列中的随机值和前一个加密的像素值来改变明文数值

[10]

。假设图像的总长度为l,混沌序列由分数阶混沌映射s={x1,x2,

…

,x

l

}构成。然后将每个像素的替换过程定义为,

[0031][0032]

其中f是图像深度。例如,如果图像表示为8位数据,则f=256。指四舍五入操作。

[0033]

5.安全性分析

[0034]

本节的安全性分析是作为本发明实际效果的体现,通过实际的数据分析,可以直观的看到本发明的有益效果。

[0035]

5.1原图像和解密后的图像

[0036]

本发明采用usc

‑

sipi数据库中的标准图像和lena图像进行测试。原图像、加密图像和解密后的图像如图1所示。由图1可知,本发明提出的分数阶混沌系统图像压缩加密算法可以正确的完成对图像的加密和解密。

[0037]

5.2直方图

[0038]

直方图是评估图像加密算法的安全性能的重要标准之一。图2展示了测试图像及其相应的加密解密后的直方图。从图2中可以发现密文图像的直方图与原图的直方图明显不同,这使得攻击者无法通过分析密文图像的直方图来获得关于原图的统计信息。因此,所提出的图像加密算法可以抵抗统计分析攻击。

[0039]

5.3相邻像素的相关性分析

[0040]

图像的相邻像素往往具有很强的相关性,一个良好的图像加密系统应该尽可能降低这种相关性。表1展示了图像的相邻像素与各自密图之间的相关系数。

[0041]

表1相邻像素相关系数

[0042][0043]

从表1可知,原图像的相邻像素在水平、垂直和对角线方向上的相关性较强,相邻像素之间的相关系数约为0.9。而经过图像加密后,图像的相关系数大大降低。结果表明,该方案可以减少相邻像素的相关性。

[0044]

5.4密钥空间分析

[0045]

本发明中的密钥由256位的初始密钥k和256位的原图像的哈希值共同组成

[12]

。根据ieee 754

‑

2008标准,采用双精度(binary64)类型存储,八个字节表示一个双精度数。因此,该加密算法的密钥空间为2

512

。在目前的计算能力下,该密钥空间足够大,可以抵抗穷举攻击。

[0046]

5.5密钥敏感性

[0047]

算法应该对其安全密钥敏感。这表现为加密密钥的轻微变化将使得算法产生完全不同的密文,并且只有使用正确的密钥才能恢复原始图像。为了测试密钥灵敏度,我们通过在原密钥上随机更改1个bit来获得另外1个密钥k2。密钥k1和k2如下:

[0048]

k1='fc608c8b2fbb1b85c093cc19236a65b564a98daa7ada8fc8ad85fb5eb9e2b1d8'

[0049]

k2='fc608c8b2fbb1b85c093cc19236a65b564a98daa7ada8fc8ad85fb5eb9e2b1d7'

[0050]

用正确的密钥和修改后的密钥对lena图像加密和解密的结果如图3所示。

[0051]

从图3(b)(c)(d)中可看出,使用只有1

‑

bit差异的k1和k2加密原图,可以得到了2个完全不同的加密结果,并且它们之间有较大的差异。同时,如图3(e)所示,使用和正确密钥只差1

‑

bit密钥解密,不能正确地重建原始明文。因此,所提出的算法在加密和解密过程中对其安全密钥敏感。

[0052]

5.6信息熵

[0053]

在一定程度上,信息熵反映了信息源的随机性和不可预测性。h(m)为m的信息熵,可计算为,

[0054]

[0055]

其中,p(m

i

)表示m

i

发生的概率,n表示m

i

的总数。信息熵h(m)的理想值为8。本文对4种图像的信息熵进行了计算和比较,如表2所示。

[0056]

表2信息熵

[0057][0058]

从表2中可以看出我们的算法得到的熵大于引用[11]的熵,这表明我们的算法随机性良好。

[0059]

5.7差异性攻击分析

[0060]

差分攻击是一种有效且常用的安全攻击。它通过比较分析特定明文在加密后的变化,使用已建立的连接在没有密钥的情况下来破解明文。为了测试算法对差分攻击的防御能力,我们计算了不同图像的像素变化率(npcr)和统一平均变化强度(uaci)。如果对明文像素值的略微变化,在加密后能造成密文像素值的较大变化,则意味着加密方案效果良好。npcr和uaci的计算方法如下:

[0061][0062]

其中w和h分别表示图像的宽度和高度,d1和d2是明文图像改变1个像素值前后的2个密文图像。如果d1(i,j)=d2(i,j),则d(i,j)=0,否则,d(i,j)=1。表3是与其他算法的比较结果。

[0063]

表3 npcr和uaci

[0064][0065]

已知npcr和uaci的理想期望值为npcr=99.6094%和uaci=33.4635%,从表3中可以看出,提出的加密方案的npcr和uaci优于引用[11]。

[0066]

5.8压缩性能

[0067]

psnr(峰值信噪比)是评估图像的一个客观标准。这里使用psnr值评价压缩解密后的图像和原图像之间的质量。psnr值的公式为:

[0068]

[0069]

表4列出了4张测试图片的不同压缩比的psnr值。

[0070]

表4在不同压缩比条件下的psnr值

[0071][0072]

从表中4,可以看出该算法具有良好的压缩性能,可以降低在网络中传输的图像的负载。

[0073]

本发明提出了一种新的混沌图像压缩加密算法。该算法的主要思想是先利用压缩感知对图像进行压缩,再使用josephus置乱来快速混淆图像像素,最后利用环形扩散算法实现全局像素值的改变。分数阶混沌系统用于提供压缩加密算法所需的混沌序列,使算法具有更大的密钥空间。仿真结果表明,该算法在信息熵,密钥空间,密钥敏感性和差分攻击等方面具有有效性和良好的统计特性。因此,该图像压缩加密方案能够达到良好的加密压缩效果,对图像文件信息内容安全的保证具有重要意义。

附图说明

[0074]

图1是本发明原图像和解密解压缩后的重构图像,其中(a)和(d)是原始图像,(b)和(e)是加密后的图像,(c)和(f)是解密后的图像;

[0075]

图2是本发明原图像和解密解压缩后的重构图像的直方图,其中(a)和(d)是原始图像的直方图,(b)和(e)是加密后图像的直方图,(c)和(f)是解密后图像的直方图;

[0076]

图3是本发明的密钥敏感性分析,其中(a)是原始图像,(b)和(c)是分别使用k1和k2加密的图像c1和c2,(d)是加密图像之间的差异|c1

‑

c2|,(e)是使用k2解密密文c1后的图像;

[0077]

图4是本发明分数阶混沌系统图像压缩加密算法的流程示意图。

具体实施方式

[0078]

为了更好地了解本发明的技术方案,以下结合图4对本发明的实施方式作进一步的描述。

[0079]

如附图4所示,本发明所述的一种基于分数阶混沌系统图像压缩加密算法,依次包括以下步骤:

[0080]

第一步,通过原始图像的sha/md5哈希值和外部密钥k,计算分数阶混沌系统初始

值x0、y0和z0。256位的外部密钥k在使用之前由通信方(发送方和接收方)随机生成并通过安全通道共享,按8位十进制格式可表示为k={k1,k2,

…

,k

32

}。将外部键k和哈希值h通过

⊕

即xor操作组合得到k’={k

’1,k

’2,

…

,k’32

}。基于公式(9)和公式(10)计算出分数阶混沌系统的初始值x0、y0和z0。

[0081][0082][0083]

第二步,将上一步的初始值输入三维分数阶混沌方程,得到伪随机序列,记为v={x,y,z}。

[0084]

第三步,根据所需压缩比cr和伪随机序列,构造所需的测量矩阵。抛弃3个序列x、y、z的前1000个值,并等间隔采样。对3个序列各取n/4位组合并归一化处理,构成块循环矩阵z

l

。根据压缩比从公式(3)的c中抽取cr

×

m行,构成所需大小(cr

×

m)

×

n的测量矩阵φ。其中,m和n为图像尺寸。

[0085]

第四步,对图像进行基于压缩感知的图像压缩。对图像先进行离散小波变换(dwt)来扩展图像像素矩阵,得到一个稀疏的变换系数矩阵。再根据提出的测量矩阵φ,通过线性地将变换系数矩阵投影到测量矩阵φ和正交基ψ上得到测量值,即得到压缩后的图像矩阵。其中,使用qr分解法对测量矩阵进行优化。

[0086]

第五步,对压缩后的图像完成量化操作,使量化的值为0到255之间的整数。

[0087]

第六步,对量化后的图像进行2轮的基于二维图像的josephus置乱和环形扩散加密操作,得到压缩加密图像。对于基于二维图像的josephus置乱,首先生成4个初始参数:起始行位置mi、起始列位置ni、行移动步骤mistep和列移动步骤nistep,再生成长度为m的josephus行序列rs和m轮长度为n的josephus列序列cs,对图像像素按照{(rs(cs(1))+i,cs(1))},{(rs(cs(2))+i,cs(2))},

…

,{(rs(cs(n))+i,cs(n))}的顺序依次替换。其中,i为第i轮置乱的图像行数。对于环形扩散,假设图像的总长度为l,混沌序列由分数阶混沌映射s={x1,x2,

…

,x

l

}构成。然后根据公式(5)替换像素值,其中指四舍五入操作。

[0088]

第七步,得到压缩加密之后的图像,完成基于分数阶混沌系统的图像压缩加密。

[0089]

参考文献

[0090]

[1]sun,s.,y.guo,and r.wu."a novel image encryption scheme based on 7d hyperchaotic system and row

‑

column simultaneous swapping."ieee access(2019):28539

‑

28547.

[0091]

[2]wang,q.,et al."joint encryption and compression of 3d images based on tensor compressive sensing with non

‑

autonomous 3d chaotic system."multimedia tools and applications 77.10(2018):1

‑

20.

[0092]

[3]xu,q.,et al."an effective image encryption algorithm based on compressive sensing and 2d

‑

slim."optics and lasers in engineering 134(2020):106178.

[0093]

[4]wang,x.,et al."a novel image encryption algorithm based on fractional order 5d cellular neural network and fisher

‑

yates scrambling."plos one 15.7(2020):e0236015.

[0094]

[5]lahdira,m.,et al."a novel robust compression

‑

encryption of images based on spiht coding and fractional

‑

order discrete

‑

time chaotic system."optics&laser technology 109(2019):534

‑

546.

[0095]

[6]yu

‑

guang,et al."image compression

‑

encryption scheme based on fractional order hyper

‑

chaotic systems combined with 2d compressed sensing and dna encoding."optics&laser technology 119(2019):105661.

[0096]

[7]zhang,h.,et al."chaos entanglement:a new approach to generate chaos."international journal of bifurcation and chaos 23.5(2013):30014.

[0097]

[8]eshaghi,s.,r.k.ghaziani,and a.ansari."hopf bifurcation,chaos control and synchronization of a chaotic fractional

‑

order system with chaos entanglement function."mathematics and computers in simulation(matcom)172(2020).

[0098]

[9]hua,z.,et al."image encryption using josephus problem and filtering diffusion."ieee access(2019):1

‑

1.

[0099]

[10]zhou,y.,et al."cascade chaotic system with applications."ieee transactions on cybernetics(2015):2001.

[0100]

[11]ponuma,r,and r.amutha."compressive sensing based image compression

‑

encryption using novel 1d

‑

chaotic map."multimedia tools&applications(2017).

[0101]

[12]zefreh,e.z.."an image encryption scheme based on a hybrid model of dna computing,chaotic systems and hash functions."multimedia tools and applications 5187(2020).

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1