一种基于用户信任度的跨域授权方法与流程

1.本发明属于信息安全技术领域,具体涉及一种基于用户信任度的跨域授权方法。

背景技术:

2.目前域间计算环境的授权管理呈现出分治性、动态性以及安全策略多样性的特征,使得传统的面向域内环境的安全体系结构难以适应。因此,设计一个面向域间计算环境,且支持多策略的安全体系结构就越来越重要,同时也面临着许多挑战。随着互联网技术的发展,应用系统越来越趋向于分布式的形式,传统的紧耦合结构分布式应用正逐步向基于web构架的松耦合结构分布式方向发展。在大规模分布式网络环境中,各信任域采用的认证机制可能不同,而跨不同信任域交互操作授权的需求却越来越迫切,需要建立有效的跨域授权机制。

3.本发明在传统跨域授权模型基础上,引入基于用户信任度的授权机制,根据角色重要程度与角色权限的相关性,通过量化角色最小信任度,授权机构能够明晰角色对用户信任度的量化要求,使跨域授权管理具有了更高的安全性。本发明可广泛应用于金融、医疗、互联网等多信任域网络应用环境的信息安全管理领域。

技术实现要素:

4.针对上述问题,本发明一方面通过建立基于用户信任度的跨域授权机制,依据用户信息为用户分配角色,将用户信任度作为分配角色的约束条件之一,仅当用户信任度满足角色的最小信任度要求时,用户才能拥有该角色;另一方面进行最小信任度计算,通过量化度量角色的重要程度,实现权限与资源操作的准确关联。

5.本发明提出了一种基于用户信任度的跨域授权方法,该方法在传统的跨域授权模型中引入信任机制,确定模型内各个机构及其功能,创建角色最小信任度量化方法,实现跨域资源操作权限的精细分配。

6.本发明提出的一种基于用户信任度的跨域授权方法,具体包括如下步骤:

7.1.建立基于用户信任度的跨域授权机制

8.由独立的信任度管理机构(tmi,trust management institution)负责维护和管理用户的信任度,由独立的资源管理机构(rmi,resource management institution)负责管理一个信任域内的资源集合,为角色指定具体的操作权限。由独立的认证授权机构(aai,authenticationauthorization institution)管理一个信任域内的用户,并完成用户身份鉴别和为用户授权的功能,确定用户与角色的映射关系,为用户颁发属性证书。用户的信任度随用户行为变化,当用户的信任度变化量大于预设幅度阈值时(具体预设幅度阈值由认证授权机构(aai)与信任度管理机构(tmi)预先协商确定),认证授权机构(aai)根据用户信任度的变化量调整用户的角色。

9.所述认证授权机构(aai)维护了用户与角色的对应关系,信任度管理机构(tmi)负责维护和计算用户的信任度,资源管理机构(rmi)负责维护角色与权限的对应关系。认证授

权机构(aai)将用户的信任度作为授权时需要参照的条件之一,采用传统的授权方式根据用户的身份等信息显式为用户分配角色,用户的信任度需要满足一定条件才会将对应的角色分配给用户,即每个角色都对使用它的用户的信任度有要求,用户的信任度至少需要大于或等于角色对用户的最低信任度要求,在此基础上认证授权机构(aai)根据用户身份选择合适的角色授予用户。

10.用户集合u中的用户u1符合角色信任度要求的角色集合为r1,用户u3符合角色信任度要求的角色集合为r3,根据用户u1和u3的身份、职务、职称、部门等信息,认证授权机构(aai)分别在集合r1和r3中选择合适的角色分配给他们。当用户u1的信任度发生变化时,假设其所对应的符合角色信任度要求的角色集合变化为rj(j≠1),此时认证授权机构(aai)需要调整用户u1的角色,在rj中重新为用户u1分配角色。

11.2.进行最小信任度计算

12.用户拥有角色需要满足的最小信任度取决于角色的重要性,而角色的重要性与角色具有的权限相关,因此首先需要度量角色的重要程度,即需要对权限的重要性进行量化,权限是作用于资源上的操作,权限的重要程度取决于资源和操作的重要程度。对同一资源进行不同的操作,其对应的权限的重要程度跟随操作的重要性增加而增加,对不同资源进行相同的操作,权限的重要性跟随资源的重要性增加而增加。

13.如果设由角色的重要性计算角色最小信任度的函数为f(x),其中x代表角色的重要性,那么函数应满足如下要求:

14.(1)f(x)的定义域和值域均为[0,1]。

[0015]

(2)f(x)为单调递增函数。

[0016]

即角色重要性的范围和用户信任度的范围均为[0,1],并且随着角色重要性的增大,其所要求的用户信任度也升高,按照这个要求由认证授权机构(aai)根据需要拟定函数f(x)的具体形式,从而根据角色的重要性计算出角色的最小信任度要求。由于角色-权限的对应关系相对变化较少,因此角色最小信任度的计算并不会增加认证授权机构(aai)的负担。

[0017]

当用户的信任度变化量超出某一预设幅度阈值时,信任度管理机构(tmi)告知认证授权机构(aai)调整用户角色,因此,资源管理机构(rmi)与信任度管理机构(tmi)之间可以经过预先协商,维护一个角色-最小信任度的对应表。

[0018]

本发明提供的一种基于用户信任度的跨域授权方法,在传统跨域授权模型基础上,引入基于用户信任度的授权机制,确定了模型内各个管理机构及其对应功能,基于角色权限与用户信任度间清晰的映射关系,授权机构可对用户的授权进行准确调整,根据用户身份的可信程度,确定合适的角色授予用户。同时,本发明根据角色重要程度与角色权限的相关性,通过量化角色最小信任度,授权机构能够明晰角色对用户信任度的量化要求,使权限管理具有了更高的安全性。

附图说明

[0019]

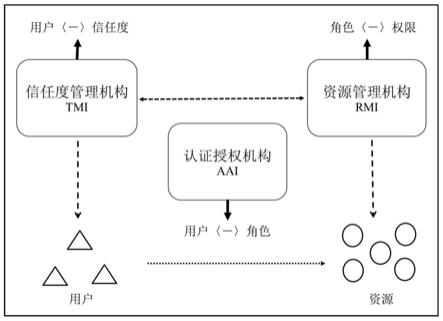

图1是基于用户信任度的跨域授权机制的跨域授权模型图

[0020]

图2是本发明用户与角色分配关系图

具体实施方式

[0021]

下面将结合附图对本发明实施例中的技术方案进行清楚、完整地描述。

[0022]

随着分布式技术的迅速发展,大量分布式应用产生了新的安全需求,即跨域访问控制。这里的“域”是指身份认证和授权管理所能控制管理的范围,也就是信任域。例如,在金融或者医疗领域中,各银行或各医院都有独立的身份认证和授权管理系统(即独立的信任域),当银行间或者医院间涉及应用系统资源访问操作时,就需要通过跨域访问授权控制来解决执行相关资源访问操作的相应权限分配问题。

[0023]

如图1所示,基于用户信任度的跨域授权机制的跨域授权模型包含了信任域中的认证授权机构(aai)、信任度管理机构(tmi)、资源管理机构(rmi)三类机构。在跨域资源访问授权时,认证授权机构(aai)将用户的信任度(由信任度管理机构(tmi)维护和计算用户的信任度)作为授权时需要参照的条件之一,用户的信任度需要满足一定条件才会将对应的角色分配给用户,即用户的信任度至少需要大于或等于角色对用户的最低信任度要求,在此基础上获得角色享有的资源访问权限(由资源管理机构(rmi)维护角色与权限的对应关系)。

[0024]

本发明提供的是一种基于用户信任度的跨域授权方法,具体包括如下步骤:

[0025]

1.建立基于用户信任度的跨域授权机制

[0026]

由独立的信任度管理机构(tmi,trust management institution)负责维护和管理用户的信任度,由独立的资源管理机构(rmi,resource management institution)负责管理一个信任域内的资源集合,为角色指定具体的操作权限。由独立的认证授权机构(aai,authenticationauthorization institution)管理一个信任域内的用户,并完成用户身份鉴别和为用户授权的功能,确定用户与角色的映射关系,为用户颁发属性证书。用户的信任度随用户行为变化,当用户的信任度变化量大于预设幅度阈值时(具体预设幅度阈值由认证授权机构(aai)与信任度管理机构(tmi)预先协商确定),认证授权机构(aai)根据用户信任度的变化量调整用户的角色。

[0027]

所述认证授权机构(aai)维护了用户与角色的对应关系,信任度管理机构(tmi)负责维护和计算用户的信任度,资源管理机构(rmi)负责维护角色与权限的对应关系。认证授权机构(aai)将用户的信任度作为授权时需要参照的条件之一,采用传统的授权方式根据用户的身份等信息显式为用户分配角色,用户的信任度需要满足一定条件才会将对应的角色分配给用户,即每个角色都对使用它的用户的信任度有要求,用户的信任度至少需要大于或等于角色对用户的最低信任度要求,在此基础上认证授权机构(aai)根据用户身份选择合适的角色授予用户。

[0028]

2.认证系统初始化

[0029]

ca(certificate authority证书颁发机构)自身初始化,并授予所有相关实体公钥证书,相关实体获得并导入自身的公钥证书和签名私钥,接下来签发属性证书。各级认证授权机构(aai)向它们各自的直接上级认证授权机构(aai)申请属性证书,生成配置文件,然后各级认证授权机构(aai)导入自己的公钥证书、签名私钥等信息,并利用其上级分发的配置文件进行初始化。

[0030]

3.用户初始化

[0031]

用户到ca代理点申请自己的公钥证书,首先出示自己的证件,经ca审核批准后为

其签发公钥证书。公钥证书签发之后,用户将自己的公钥证书发送给目录服务器。所有用户的公钥证书申请签发完毕后,ca将所有用户的信息汇总集合,组成一张用户信息表,发送给对应的认证授权机构(aai),方便认证授权机构(aai)为用户申请进行验证和授权。

[0032]

4.角色授权

[0033]

各级资源管理机构(rmi)对其管理的应用系统资源进行搜索,定义需要的角色,再依据现实需求进行角色授权,并为本域角色和外域角色进行相应授权,该工作完成后,将角色权限发送给对应的访问控制中间件,并维持记录。

[0034]

5.最小信任度计算

[0035]

用户拥有角色需要满足的最小信任度取决于角色的重要性,而角色的重要性与角色具有的权限相关,因此首先需要度量角色的重要程度,即需要对权限的重要性进行量化,权限是作用于资源上的操作,权限的重要程度取决于资源和操作的重要程度。对同一资源进行不同的操作,其对应的权限的重要程度随操作的重要性增加而增加,对不同资源进行相同的操作,权限的重要性随资源的重要性增加而增加。

[0036]

如果设由角色的重要性计算角色最小信任度的函数为f(x),其中x代表角色的重要性,那么函数应满足如下要求:

[0037]

(1)f(x)的定义域和值域均为[0,1]。

[0038]

(2)f(x)为单调递增函数。

[0039]

即角色重要性的范围和用户信任度的范围均为[0,1],并且随着角色重要性的增大,其所要求的用户信任度也升高,按照这个要求由认证授权机构aai根据需要拟定函数f(x)的具体形式,从而根据角色的重要性计算出角色的最小信任度要求。

[0040]

当用户的信任度变化量超出某一预设幅度阈值时,信任度管理机构(tmi)告知认证授权机构(aai)调整用户角色,因此,资源管理机构(rmi)与信任度管理机构(tmi)之间可以经过预先协商,维护一个角色-最小信任度的对应表,如表1所示,本发明实施例中给出了f(x)的一种形式。

[0041]

表1角色-最小信任度的对应表

[0042][0043]

表1根据角色重要性的取值将角色的重要性划分为五个级别:高、较高、中、较低、低,不同重要性级别的角色对用户信任度的要求不同,上表中给出的角色-最小信任度映射关系中对用户信任度的要求较高,即使对于较低重要性级别的角色,其对应的用户的信任度也要求≥0.5。

[0044]

6.用户授权

[0045]

用户利用公钥证书,向其所属的认证授权机构(aai)(一般情况下是离用户最近的认证授权机构(aai))进行注册并申请。用户身份验证通过后,认证授权机构(aai)为用户分配角色(可能会有多个角色);授权完毕后,签发属性证书,并将属性证书发送到ldap目录服务器(light directory access protocol轻型目录服务器),根据需要可以选择是否将属性证书发送给用户。对所有的合法注册用户授权完毕后,将所有用户的权限信息形成一张访问控制表,发给相应的访问控制中间件,便于对应用系统资源进行访问控制。最后,用户就可以利用公钥证书和属性证书对本地资源及异地资源进行访问。

[0046]

如图1所示,本发明实施例中基于用户信任度的跨域授权机制,每个银行或者医院独立的信任度管理机构(tmi)负责维护和管理信任域中用户的信任度,资源管理机构(rmi)负责管理信任域内的应用系统资源集合和角色具备的资源操作权限,认证授权机构(aai)依据用户的身份、职务、职称、部门等信息为用户分配角色,同时将用户的信任度作为为用户分配角色的约束条件之一,当用户的信任度满足角色对用户的最小信任度要求时,用户才能拥有该角色,并获得相应的资源访问操作授权。

[0047]

每个银行或者医院独立的认证授权机构(aai)完成用户身份鉴别和为用户授权的功能,确定用户与角色的映射关系,为用户颁发属性证书。用户的信任度随用户行为变化,当用户的信任度变化量大于预设幅度阈值时(具体预设幅度阈值由认证授权机构(aai)与信任度管理机构(tmi)预先协商确定),认证授权机构(aai)根据用户信任度的变化量调整用户的角色。

[0048]

如图2所示,银行或者医院的认证授权机构(aai)依据用户u1、u3的身份、职务、职称、部门等信息,以及用户u1、u3的信任度和角色对用户的最小信任度要求的符合情况(用户的信任度需要大于或等于角色对用户的最小信任度要求),为用户u1、u3分别在符合角色对用户的最小信任度要求的角色集合r1、r3中选择合适的角色分配给他们。当用户u1由重要部门(用户的信任度较高,为0.85)调动到一般部门(用户的信任度较低,为0.65)时,随着用户u1的信任度降低,此时就不再符合原角色集合r1对用户的最小信任度要求(原角色对用户的最小信任度要求是≥0.8),假设用户u1所对应的符合角色对用户的最小信任度要求的角色集合变化为rj(j≠1)(角色对用户的最小信任度要求是≥0.6),认证授权机构(aai)需要调整用户u1的角色,重新为用户u1在角色集合rj(j≠1)中分配角色。

[0049]

以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内所作的任何修改、等同替换和改进等,均应包含在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1