蜜罐系统的仿真改进方法、装置、设备及可读存储介质与流程

1.本技术涉及网络安全技术领域,特别涉及一种蜜罐系统的仿真改进方法、装置、设备及计算机可读存储介质。

背景技术:

2.蜜罐系统是一种积极主动的防御安全产品。一方面,通过构造一系列虚假信息和虚假环境误导攻击者的判断,使得攻击者做出错误的动作,将攻击者引向陷阱的方式,可消耗攻击者的时间、精力,增加入侵的复杂度和不确定性;另一方面,更加容易监控攻击行为、采集攻击数据,部署相关反制措施,对攻击者进行溯源追踪和技术反制。

3.虽然蜜罐系统具有上述效果,但部署蜜罐系统是有成本的,上述效果的达成取决于蜜罐是如何贴合客户的业务环境来伪造资源、能在多大程度上实现高仿真、高交互,在实际的运用过程中,最大的困难也在于此。目前提供的标准化/通用化的场景资源无法满足客户需求,但若完全按照客户环境(即客户的实际业务环境)进行伪造,又往往会带来部署与维护成本极高的问题,同时对用户的技术水平也提出了极高要求,导致无法实施。

4.也就是说,若蜜罐系统的伪造场景与客户环境有明显差异,将导致攻击者不被吸引,产生不了预期效果。但若完全按照客户环境进行场景伪造,不仅需要客户有很高的专业水准,还需要很高的部署和维护成本(即,要和实际业务同步)。

技术实现要素:

5.本技术提供了一种蜜罐系统的仿真改进方法、装置、设备及计算机可读存储介质,能够在降低成本的前提下,提升蜜罐系统的仿真效果。

6.第一方面,本技术提供了一种蜜罐系统的仿真改进方法,包括:

7.确定标准蜜罐系统的需要改进的至少一个目标效用层,所述目标效用层是将所述标准蜜罐系统的欺骗效用进行拆分后得到的各个欺骗效用层中的一个;

8.对属于所述目标效用层的各个效用点进行参数配置和/或交互方式的改进,得到改进蜜罐系统,所述效用点的改进方向是提升所述目标效用层与实际业务环境的匹配度;

9.将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试,根据对比测试结果确定所述至少一个目标效用层的各个效用点的改进效果。

10.可选的,所述各个欺骗效用层包括:

11.网络层、操作系统层、应用层、数据层。

12.可选的,所述确定标准蜜罐系统的需要改进的至少一个目标效用层,包括:

13.根据部署在所述实际业务系统中的蜜罐系统的欺骗成效数据,确定所述标准蜜罐系统的需要改进的至少一个目标效用层,所述欺骗成效数据包括预先收集到的攻击者数量、攻击者在所述各个欺骗效用层的分布。

14.可选的,将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试,包括:

15.按照预先配置的测试策略,将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试;

16.其中,所述测试策略为,将预设数量的ip地址按照相同的比例在同一时间段访问所述标准蜜罐系统和所述改进蜜罐系统,和/或,将预设数量的ip地址按照预设的时间间隔分别访问所述标准蜜罐系统和所述改进蜜罐系统。

17.可选的,所述根据对比测试结果确定所述至少一个目标效用层的各个效用点的改进效果,包括:

18.获取所述标准蜜罐系统的第一测试结果,所述第一测试结果包括止步于所述标准蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

19.获取所述改进蜜罐系统的第二测试结果,所述第二测试结果包括止步于所述改进蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

20.通过对比所述第一测试结果和所述第二测试结果,确定所述至少一个目标效用层的各个效用点的改进效果。

21.可选的,所述方法还包括:

22.关于所述标准蜜罐系统和所述改进蜜罐系统各自的蜜罐环境,预设该蜜罐环境的各个预设访问深度对应的权重值;其中,所述权重值的大小,与所述蜜罐环境在对应预设访问深度下吸引攻击的性能要求成正比。

23.第二方面,本技术提供了一种蜜罐系统的仿真改进装置,包括:

24.效用层确定单元,用于确定标准蜜罐系统的需要改进的至少一个目标效用层,所述目标效用层是将所述标准蜜罐系统的欺骗效用进行拆分后得到的各个欺骗效用层中的一个;

25.效用点改进单元,用于对属于所述目标效用层的各个效用点进行参数配置和/或交互方式的改进,得到改进蜜罐系统,所述效用点的改进方向是提升所述目标效用层与实际业务环境的匹配度;

26.对比测试单元,用于将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试;

27.结果分析单元,用于根据对比测试结果确定所述至少一个目标效用层的各个效用点的改进效果。

28.可选的,所述各个欺骗效用层包括:

29.网络层、操作系统层、应用层、数据层。

30.可选的,所述效用层确定单元,具体用于:

31.根据部署在所述实际业务系统中的蜜罐系统的欺骗成效数据,确定所述标准蜜罐系统的需要改进的至少一个目标效用层,所述欺骗成效数据包括预先收集到的攻击者数量、攻击者在所述各个欺骗效用层的分布。

32.可选的,所述对比测试单元,具体用于:

33.按照预先配置的测试策略,将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试;其中,所述测试策略为,将预设数量的ip地址按照相同的比例在同一时间段

访问所述标准蜜罐系统和所述改进蜜罐系统,和/或,将预设数量的ip地址按照预设的时间间隔分别访问所述标准蜜罐系统和所述改进蜜罐系统。

34.可选的,所述结果分析单元包括:

35.第一测试子单元,用于获取所述标准蜜罐系统的第一测试结果,所述第一测试结果包括止步于所述标准蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

36.第二测试子单元,用于获取所述改进蜜罐系统的第二测试结果,所述第二测试结果包括止步于所述改进蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

37.结果分析子单元,用于通过对比所述第一测试结果和所述第二测试结果,确定所述至少一个目标效用层的各个效用点的改进效果。

38.可选的,所述装置还包括:

39.权值预设单元,用于关于所述标准蜜罐系统和所述改进蜜罐系统各自的蜜罐环境,预设该蜜罐环境的各个预设访问深度对应的权重值;其中,所述权重值的大小,与所述蜜罐环境在对应预设访问深度下吸引攻击的性能要求成正比。

40.第三方面,本技术提供了一种电子设备,包括:处理器、存储器;

41.所述存储器,用于存储计算机程序;

42.所述处理器,用于通过调用所述计算机程序,执行上述蜜罐系统的仿真改进方法。

43.第四方面,本技术提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现上述蜜罐系统的仿真改进方法。

44.在以上本技术提供的技术方案中,确定标准蜜罐系统的需要改进的至少一个目标效用层,目标效用层是将标准蜜罐系统的欺骗效用进行拆分后得到的各个欺骗效用层中的一个;对属于目标效用层的各个效用点进行参数配置和/或交互方式的改进,得到改进蜜罐系统,效用点的改进方向是提升目标效用层与实际业务环境的匹配度;将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试,根据对比测试结果确定至少一个目标效用层的各个效用点的改进效果。可见,本技术通过对蜜罐的效用点进行改进,并基于改进前的标准蜜罐系统与改进蜜罐系统进行测试对比,用测试结果验证效应点的改进效果,明确了仿真的有效性,增强了蜜罐系统的价值实现,实现了低成本下的仿真优化。

附图说明

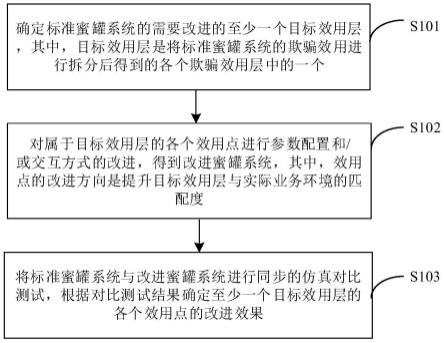

45.图1为本技术示出的一种蜜罐系统的仿真改进方法的流程示意图;

46.图2为本技术示出的一种蜜罐系统的仿真改进装置的组成示意图;

47.图3为本技术示出的一种电子设备的结构示意图。

具体实施方式

48.这里将详细地对示例性实施例进行说明,其示例表示在附图中。下面的描述涉及附图时,除非另有表示,不同附图中的相同数字表示相同或相似的要素。以下示例性实施例中所描述的实施方式并不代表与本技术相一致的所有实施方式。相反,它们仅是与如所附权利要求书中所详述的、本技术的一些方面相一致的装置和方法的例子。

49.在本技术使用的术语是仅仅出于描述特定实施例的目的,而非旨在限制本技术。在本技术和所附权利要求书中所使用的单数形式的“一种”、“所述”和“该”也旨在包括多数形式,除非上下文清楚地表示其他含义。还应当理解,本文中使用的术语“和/或”是指并包含一个或多个相关联的列出项目的任何或所有可能组合。

50.应当理解,尽管在本技术可能采用术语第一、第二、第三等来描述各种信息,但这些信息不应限于这些术语。这些术语仅用来将同一类型的信息彼此区分开。例如,在不脱离本技术范围的情况下,第一信息也可以被称为第二信息,类似地,第二信息也可以被称为第一信息。取决于语境,如在此所使用的词语“如果”可以被解释成为“在

……

时”或“当

……

时”或“响应于确定”。

51.需要说明的是,蜜罐系统通过仿真业务系统,来欺骗或迷惑攻击者,干扰其判断、捕获其行为,用于提前告知客户人员采取防御措施。但客户的业务系统等核心资产,是长期的资源投资的结果(如crm系统、erp系统等),可能耗费很多资金和人力。所以全面仿真客户业务系统的目的是不可能实现的,只能在一定程度上模仿或者构造。

52.从蜜罐本身来说,它的目的并非让攻击者完全相信(迷惑并非现实生活中的钓鱼陷阱,可延伸为绑架),所以,蜜罐被攻击者识别是必然的结果,只要攻击者能力足够强、时间足够多,识别出蜜罐肯定是没有问题的,实际上,蜜罐发挥功效的空间在于,能在一定程度上进行干扰、迷惑,让攻击者进入的深度提高、高危动作增多,且攻击者驻留蜜罐的时间越长,蜜罐就达到其作用了。

53.为此,本技术实施例提供了一种蜜罐系统的仿真改进方法,具体可以是一种蜜罐系统基于beta测试的仿真改进的方法。

54.其中,beta测试一般用于产品或系统开发完毕,通过公司内部的单元或集成测试后,放在实际的客户环境中做功能、性能、效能的验证(非功能指标测试),解决测试环境或预期的输入量和实际环境输入量的偏差问题,也可用于环境变化大或者不易于用模型概况的地方。比如蜜罐涉及的环境适应度、仿真程度等,由于涉及的参数和点面太多,没办法直接测,也不好直接衡量。但是,通过对比测试,关注结果本身,通过结果就无需去证明仿真程度高、适应度好,结果好则说明达到客户期望,才是最终目标。beta测试一般包括标准环境和测试环境,相应地,本技术实施例中包括未修订的蜜罐环境和改进后的蜜罐环境。

55.参见图1,为本技术实施例提供的一种蜜罐系统的仿真改进方法的流程示意图,该方法包括以下步骤:

56.s101:确定标准蜜罐系统的需要改进的至少一个目标效用层,其中,目标效用层是将标准蜜罐系统的欺骗效用进行拆分后得到的各个欺骗效用层中的一个。

57.在本技术实施例中,标准蜜罐系统的蜜罐环境是未修订的蜜罐环境,针对特定的实际业务系统,需要在一定程度上尽量对该实际业务系统的业务环境进行仿真,因此,需要对标准蜜罐系统的蜜罐环境进行改进,使改进后的蜜罐环境更加适配或贴合上述实际业务系统。

58.为此,可以预先对蜜罐欺骗(环境伪造)的效用进行拆分,得到一个或多个欺骗效用层,以便在各个欺骗效用层上进行参数配置和/或交互方式(包括数据交互、实体或虚拟设备之间的交互等)上的改进。

59.其中,各个欺骗效用层可以包括:网络层、操作系统层、应用层、数据层。当然,也可

以按照其它效用类型进行拆分。

60.在本技术实施例的一种实现方式中,s101中的“确定标准蜜罐系统的需要改进的至少一个目标效用层”,可以包括:根据部署在实际业务系统中的蜜罐系统的欺骗成效数据,确定标准蜜罐系统的需要改进的至少一个目标效用层,其中,欺骗成效数据包括预先收集到的攻击者数量、攻击者在各个欺骗效用层的分布。

61.在本实现方式中,获取部署在实际业务系统中的蜜罐系统(该蜜罐系统可以是标准蜜罐系统、也可以是其它不同的蜜罐系统等)的欺骗成效数据,基于这些欺骗成效数据确定需要改进的欺骗效用层。其中的欺骗成效数据可以包括攻击者数量、攻击者在其所攻击的欺骗效用层的分布,例如,假设有90%的攻击者ip地址都止步于网络层,那么,可以初步判定需要改进的欺骗效用层为网络层。为便于区分,这里将需要改进的欺骗效用层定义为目标效用层,可以有一个或多个目标效用层,通过改善目标效用层的仿真效果(即,改善蜜罐环境与实际业务环境的贴合度),将有助于吸引攻击者进入该目标效用层的下一欺骗效用层。

62.s102:对属于目标效用层的各个效用点进行参数配置和/或交互方式的改进,得到改进蜜罐系统,其中,效用点的改进方向是提升目标效用层与实际业务环境的匹配度。

63.在本技术实施例中,当将蜜罐欺骗(环境伪造)的效用进行拆分,得到各个欺骗效用层(如上述网络层、操作系统层、应用层、数据层)后,可以分别在各个欺骗效用层上设置可供改进的效用点,用于适配或贴合客户的实际业务环境,并提供配置和修订策略等,实现一定程度上的仿真改进。其中,效用点可以是提前设定好的,并具有一定普适性的可人为设定的。

64.当通过s101在各个欺骗效用层中确定了一个或多个需要改进的目标效用层后,对于每一目标效用层,可以对该目标效用层的效用点进行适应性配置,具体可以对属于该目标效用层的各个效用点进行参数配置和/或交互方式的改进。

65.另外,为了方便设置,本技术实施例可以预设一个效用点配置管理模块,该模块的配置功能包括效用点所属的效用层描述,效用点的配置方法、交互方式等;通过该模块实现改进内容传递到蜜罐环境中。

66.s103:将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试,根据对比测试结果确定至少一个目标效用层的各个效用点的改进效果。

67.在本技术实施例中,可以按照为标准蜜罐系统和改进蜜罐系统各自分配的测试规则,启动标准蜜罐系统和改进蜜罐系统,采集两者的攻击者阶段性数据,并进行对比分析,得出效用点的改进成效结果,根据该成效进行持续改进,并应用于其它效用层及可配置的效用点。

68.具体地,可以同时提供配套的beta测试方法和结果分析方法,通过虚拟化技术将不同的配置环境进行在线同步测试,即,将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试,待测试结束后,统计和分析测试结果,以对改进蜜罐系统的针对各个效用点的仿真改进情况进行验证,从而确定适合客户实际业务环境的改进方向以及获得真实效果。

69.需要说明的是,标准蜜罐系统通常与不同的实际业务环境在一定程度上存在匹配度低的问题,故而,如何在较小成本的前提下对标准蜜罐系统进行改进,从而得到一个与客户的实际业务环境更加匹配的改进蜜罐系统,是本技术实施例需要解决的问题。为此,本申

请实施例通过步骤s102对一个或多个效用点进行修订,并通过步骤s103予以测试验证,根据测试结果确定效用点的改进效果,若改进效果好,则说明相对于标准蜜罐系统,改进蜜罐系统能够对攻击者有一个更加良好的欺骗效果,攻击者更容易被改进蜜罐系统的环境所欺骗。

70.也就是说,本技术实施例通过效用点改进和beta测试方法,以一种简单快速、低成本的方式解决了蜜罐系统标准化产品在实际业务环境的适配问题,从而获得了更好的欺骗防御效果、且让客户了解了针对实际业务环境的攻击者行为情况。

71.在本技术实施例的一种实现方式中,s103中的“将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试”,可以包括:按照预先配置的测试策略,将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试;其中,该测试策略为,将预设数量的ip地址按照相同的比例在同一时间段访问标准蜜罐系统和改进蜜罐系统,和/或,将预设数量的ip地址按照预设的时间间隔分别访问标准蜜罐系统和改进蜜罐系统。

72.在本实现方式中,需要预先配置测试策略,按照该测试策略将标准蜜罐系统与改进蜜罐系统进行同步的仿真对比测试,以便得出测试结果。

73.在一种测试方式中,是将预设数量的ip地址按照相同的比例在同一时间段访问标准蜜罐系统和改进蜜罐系统。具体来讲,同时启动标准蜜罐系统与改进蜜罐系统这两个蜜罐场景,并按照预设的ip地址分配规则,对这两个蜜罐场景进行测试,比如可以按照ip地址的访问量进行分配,假设有100个ip访问地址,可以按照50:50的比例进行拆分,在同一时间段,利用50个ip访问标准蜜罐系统,利用另外50个ip访问改进蜜罐系统。

74.在另一种测试方式中,是将预设数量的ip地址按照预设的时间间隔分别访问标准蜜罐系统和改进蜜罐系统。具体来讲,同时启动标准蜜罐系统与改进蜜罐系统这两个蜜罐场景,并按照预设的时间访问分配规则,对这两个蜜罐场景进行测试,假设有100个ip访问地址且测试时间段为18:00-24:00,则可以前3小时对标准蜜罐系统进行测试,后3小时对改进蜜罐系统进行测试,或者,按照每个小时的前30分钟对标准蜜罐系统进行测试,后30分钟对改进蜜罐系统进行测试,每次测试时这100个ip地址同时访问对应的蜜罐系统。

75.可见,在测试期间,标准蜜罐系统和改进蜜罐系统的对比测试条件,可按照时间、访问量等方式进行配置,可以保证对标准蜜罐系统和改进蜜罐系统的对比测试的公平性,从而保证结果输出的有效性。

76.另外,为了方便设置,本技术实施例可以预设一个测试分配管理模块,该模块的功能包括上述按照时间、访问量等方式进行对比测试条件的配置。

77.本技术实施例还可以预设一个结果分析模块,对一定时间段内的关于标准蜜罐系统和改进蜜罐系统的蜜罐数据进行汇总分析,形成对比结果。

78.需要说明的是,本技术实施例将标准蜜罐系统和改进蜜罐系统的配置效果进行分析,用于判别蜜罐效用点的改进方向,改进依据是使测试ip访问深度和威胁动作类别取得提升。

79.ip能够到达的访问深度可以与蜜罐的各个欺骗效用层的数量相同,具体的,当包括网络层、操作系统层、应用层、数据层这四个欺骗效用层时,则ip能够到达的访问深度可以分为ⅰ、ⅱ、ⅲ、ⅳ,分别对应网络层、操作系统层、应用层、数据层。ip的攻击危害程度越高,访问深度越高,达到各深度的ip攻击数量占ip总数的比例为:

[0080][0081]

深度量记为t:

[0082]

t=ωⅰtⅰ+ωⅱtⅱ+ωⅲtⅲ+ωⅳtⅳꢀꢀꢀ

(1)

[0083]

在本技术实施例中,关于标准蜜罐系统和改进蜜罐系统各自的蜜罐环境,可以预设该蜜罐环境的各个预设访问深度对应的权重值;其中,权重值的大小,与该蜜罐环境在对应预设访问深度下吸引攻击的性能要求成正比。

[0084]

具体地,可以通过调整公式(1)中各项权重值ωⅰ、ωⅱ、ωⅲ、ωⅳ,动态配置标准蜜罐系统和改进蜜罐系统相应的测试环境的各访问深度的倾向比重,高等级访问深度的权值越高,对环境吸引高危攻击的性能要求则越高。

[0085]

在本技术实施例的一种实现方式中,s103中的“根据对比测试结果确定至少一个目标效用层的各个效用点的改进效果”,可以包括以下步骤a1-a3:

[0086]

步骤a1:获取标准蜜罐系统的第一测试结果,其中,第一测试结果包括止步于标准蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别。

[0087]

步骤a2:获取改进蜜罐系统的第二测试结果,其中,第二测试结果包括止步于改进蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别。

[0088]

步骤a3:通过对比第一测试结果和第二测试结果,确定至少一个目标效用层的各个效用点的改进效果。

[0089]

现举例说明本实现方式,假设步骤s102是对标准蜜罐系统的第一欺骗效用层的一个或多个效用点进行改进,从而得到改进蜜罐系统,并将标准蜜罐系统和改进蜜罐系统进行对比测试。

[0090]

标准蜜罐系统对应的第一测试结果是:假设有100个ip地址(可以将每个ip地址理解为一个攻击者),这100个ip地址在标准蜜罐的不同效用层的分布情况为80%、10%、5%、5%,即,80个ip地址止步于第一层(比如网络层),10个ip地址止步于第二层(比如操作系统层),5个ip地址止步于第三层(比如应用层),5个ip地址止步于第四层(比如数据层)。其中,第一层被审计到有100个初级动作(80个ip地址),第二层被审计到有20个初级动作(10个ip地址),第三层被审计到有20个中级动作(5个ip地址),第四层被审计到有10个高级动作(5个ip地址)。

[0091]

改进蜜罐系统对应的第二测试结果是:假设有100个ip地址(可以将每个ip地址理解为一个攻击者),这100个ip地址在标准蜜罐的不同效用层的分布情况为70%、20%、5%、5%,即,70个ip地址止步于第一层(比如网络层),20个ip地址止步于第二层(比如操作系统层),5个ip地址止步于第三层(比如应用层),5个ip地址止步于第四层(比如数据层)。其中,第一层被审计到有110个初级动作(70个ip地址),第二层被审计到有40个初级动作(20个ip地址),第三层被审计到有20个中级动作(5个ip地址),第四层被审计到有10个高级动作(5个ip地址)。

[0092]

将标准蜜罐系统对应的第一测试结果与改进蜜罐系统对应的第二测试结果进行对比,对比的结果为:相比于标准蜜罐系统,改进蜜罐系统中攻击者止步于第一层的情况得

到改善,并且第一层被审计到的攻击动作更多,这证明该适用性策略调整正确,取得了效果,攻击者被环境所欺骗并为了核实该环境的正确性进入了第二层,同时采取了更多的分析判断措施,也就是说,改进蜜罐系统的对效用点的改进方向是正确的,提升了对攻击者的欺骗效果。

[0093]

为了分析基于效用点改进后的改进蜜罐系统的优化效果,可以构建一个评估模型:

[0094]

在标准蜜罐系统和改进蜜罐系统中,二者的蜜罐环境内初始测试ip数量均为t、初始环境状态记为s。蜜罐环境中各欺骗效用层(网络层、操作系统层、应用层、数据层)中的第i个效用点记为ki,i∈[1,n],各欺骗效用层的效用点集合为k={k1,k2...kn},即该攻击效用层中有n个效用点。

[0095]

在标准蜜罐系统和改进蜜罐系统各自的蜜罐环境中,当环境状态为s

i-1

时,效用点ki配置后产生的回应策略记为π{ai|s

i-1

},ai为该效应点ki的预定返回结果,将使环境状态改变,记为π:s

i-1

→

si。每次执行效用点策略后,评估策略效果值为ri={s

i-1

,ai,si}=ti。

[0096]

则每一蜜罐环境测试的完整策略为:由初始状态s,通过部署效用点集合k,部署策略为π{a|s},环境状态改变为:π:s

→

s',每一蜜罐得到的威胁动作类别总数为:

[0097][0098]

其中,mi为第i个威胁动作类别的数量为m。

[0099]

还可以得到每一蜜罐的策略效果值:

[0100][0101]

其中,ri为执行第i个效用点策略后的评估策略效果值。

[0102]

评估威胁动作类别总数m越大,蜜罐环境对攻击吸引效果g越好。

[0103]

需要说明的是,在将上述的第一测试结果和第二测试结果进行对比时,指在标准蜜罐系统和改进蜜罐系统内,在上述配置策略下取得的成绩,包括攻击者数量(ip数量)、攻击者在不同效用层的分布情况、以及行为类型等。

[0104]

在以上本技术实施例提供的蜜罐系统的仿真改进方法中,通过对蜜罐的效用点进行改进,并基于改进前的标准蜜罐系统与改进蜜罐系统进行测试对比,用测试结果验证效应点的改进效果,明确了仿真的有效性,增强了蜜罐系统的价值实现,实现了低成本下的仿真优化。

[0105]

参见图2,为本技术实施例提供的一种蜜罐系统的仿真改进装置的组成示意图,该装置包括:

[0106]

效用层确定单元210,用于确定标准蜜罐系统的需要改进的至少一个目标效用层,所述目标效用层是将所述标准蜜罐系统的欺骗效用进行拆分后得到的各个欺骗效用层中的一个;

[0107]

效用点改进单元220,用于对属于所述目标效用层的各个效用点进行参数配置和/或交互方式的改进,得到改进蜜罐系统,所述效用点的改进方向是提升所述目标效用层与实际业务环境的匹配度;

[0108]

对比测试单元230,用于将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿

真对比测试;

[0109]

结果分析单元240,用于根据对比测试结果确定所述至少一个目标效用层的各个效用点的改进效果。

[0110]

在本技术实施例的一种实现方式中,所述各个欺骗效用层包括:

[0111]

网络层、操作系统层、应用层、数据层。

[0112]

在本技术实施例的一种实现方式中,所述效用层确定单元210,具体用于:

[0113]

根据部署在所述实际业务系统中的蜜罐系统的欺骗成效数据,确定所述标准蜜罐系统的需要改进的至少一个目标效用层,所述欺骗成效数据包括预先收集到的攻击者数量、攻击者在所述各个欺骗效用层的分布。

[0114]

在本技术实施例的一种实现方式中,所述对比测试单元230,具体用于:

[0115]

按照预先配置的测试策略,将所述标准蜜罐系统与所述改进蜜罐系统进行同步的仿真对比测试;其中,所述测试策略为,将预设数量的ip地址按照相同的比例在同一时间段访问所述标准蜜罐系统和所述改进蜜罐系统,和/或,将预设数量的ip地址按照预设的时间间隔分别访问所述标准蜜罐系统和所述改进蜜罐系统。

[0116]

在本技术实施例的一种实现方式中,所述结果分析单元240包括:

[0117]

第一测试子单元,用于获取所述标准蜜罐系统的第一测试结果,所述第一测试结果包括止步于所述标准蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

[0118]

第二测试子单元,用于获取所述改进蜜罐系统的第二测试结果,所述第二测试结果包括止步于所述改进蜜罐系统的各个欺骗效用层的攻击者的数量、以及每一欺骗效用层出现的威胁动作数量和/或威胁动作类别;

[0119]

结果分析子单元,用于通过对比所述第一测试结果和所述第二测试结果,确定所述至少一个目标效用层的各个效用点的改进效果。

[0120]

在本技术实施例的一种实现方式中,所述装置还包括:

[0121]

权值预设单元,用于关于所述标准蜜罐系统和所述改进蜜罐系统各自的蜜罐环境,预设该蜜罐环境的各个预设访问深度对应的权重值;其中,所述权重值的大小,与所述蜜罐环境在对应预设访问深度下吸引攻击的性能要求成正比。

[0122]

上述装置中各个单元的功能和作用的实现过程具体详见上述方法中对应步骤的实现过程,在此不再赘述。

[0123]

对于装置实施例而言,由于其基本对应于方法实施例,所以相关之处参见方法实施例的部分说明即可。以上所描述的装置实施例仅仅是示意性的,其中所述作为分离部件说明的单元可以是或者也可以不是物理上分开的,作为单元显示的部件可以是或者也可以不是物理单元,即可以位于一个地方,或者也可以分布到多个网络单元上。可以根据实际的需要选择其中的部分或者全部模块来实现本技术方案的目的。本领域普通技术人员在不付出创造性劳动的情况下,即可以理解并实施。

[0124]

本技术实施例还提供了一种电子设备,该电子设备的结构示意图如图3所示,该电子设备3000包括至少一个处理器3001、存储器3002和总线3003,至少一个处理器3001均与存储器3002电连接;存储器3002被配置用于存储有至少一个计算机可执行指令,处理器3001被配置用于执行该至少一个计算机可执行指令,从而执行如本技术中任意一个实施例

或任意一种可选实施方式提供的任意一种蜜罐系统的仿真改进方法的步骤。

[0125]

进一步,处理器3001可以是fpga(field-programmable gate array,现场可编程门阵列)或者其它具有逻辑处理能力的器件,如mcu(microcontroller unit,微控制单元)、cpu(central process unit,中央处理器)。

[0126]

应用本技术实施例,通过对蜜罐的效用点进行改进,并基于改进前的标准蜜罐系统与改进蜜罐系统进行测试对比,用测试结果验证效应点的改进效果,明确了仿真的有效性,增强了蜜罐系统的价值实现,实现了低成本下的仿真优化。

[0127]

本技术实施例还提供了另一种计算机可读存储介质,存储有计算机程序,该计算机程序用于被处理器执行时实现本技术中任意一个实施例或任意一种可选实施方式提供的任意一种蜜罐系统的仿真改进方法的步骤。

[0128]

本技术实施例提供的计算机可读存储介质包括但不限于任何类型的盘(包括软盘、硬盘、光盘、cd-rom、和磁光盘)、rom(read-only memory,只读存储器)、ram(random access memory,随即存储器)、eprom(erasable programmable read-only memory,可擦写可编程只读存储器)、eeprom(electrically erasable programmable read-only memory,电可擦可编程只读存储器)、闪存、磁性卡片或光线卡片。也就是,可读存储介质包括由设备(例如,计算机)以能够读的形式存储或传输信息的任何介质。

[0129]

应用本技术实施例,通过对蜜罐的效用点进行改进,并基于改进前的标准蜜罐系统与改进蜜罐系统进行测试对比,用测试结果验证效应点的改进效果,明确了仿真的有效性,增强了蜜罐系统的价值实现,实现了低成本下的仿真优化。

[0130]

以上所述仅为本技术的较佳实施例而已,并不用以限制本技术,凡在本技术的精神和原则之内,所做的任何修改、等同替换、改进等,均应包含在本技术保护的范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1