异常信息的确定方法、装置、设备、存储介质及程序产品与流程

本技术属于通信,尤其涉及一种异常信息的确定方法、装置、设备、存储介质及程序产品。

背景技术:

1、目前,网络安全是专家热门的研究方向之一,而防火墙作为网络最主要的安全屏障,也引起了广泛的关注。

2、但是,目前运维工作人员对防火墙安全防护能力的认识仅限于常规参数设置和设备主动报警,生产网络一旦遭受攻击或发生异常,通常只能被动依靠防火墙等设备的自动防御,无法深层次挖掘安全问题的根本原因,导致运维系统整体保障能力较差。

技术实现思路

1、本技术实施例提供一种异常信息的确定方法、装置、设备、存储介质及程序产品,能够解决现有技术中无法深层次挖掘安全问题的根本原因,导致运维系统整体保障能力较差的问题。

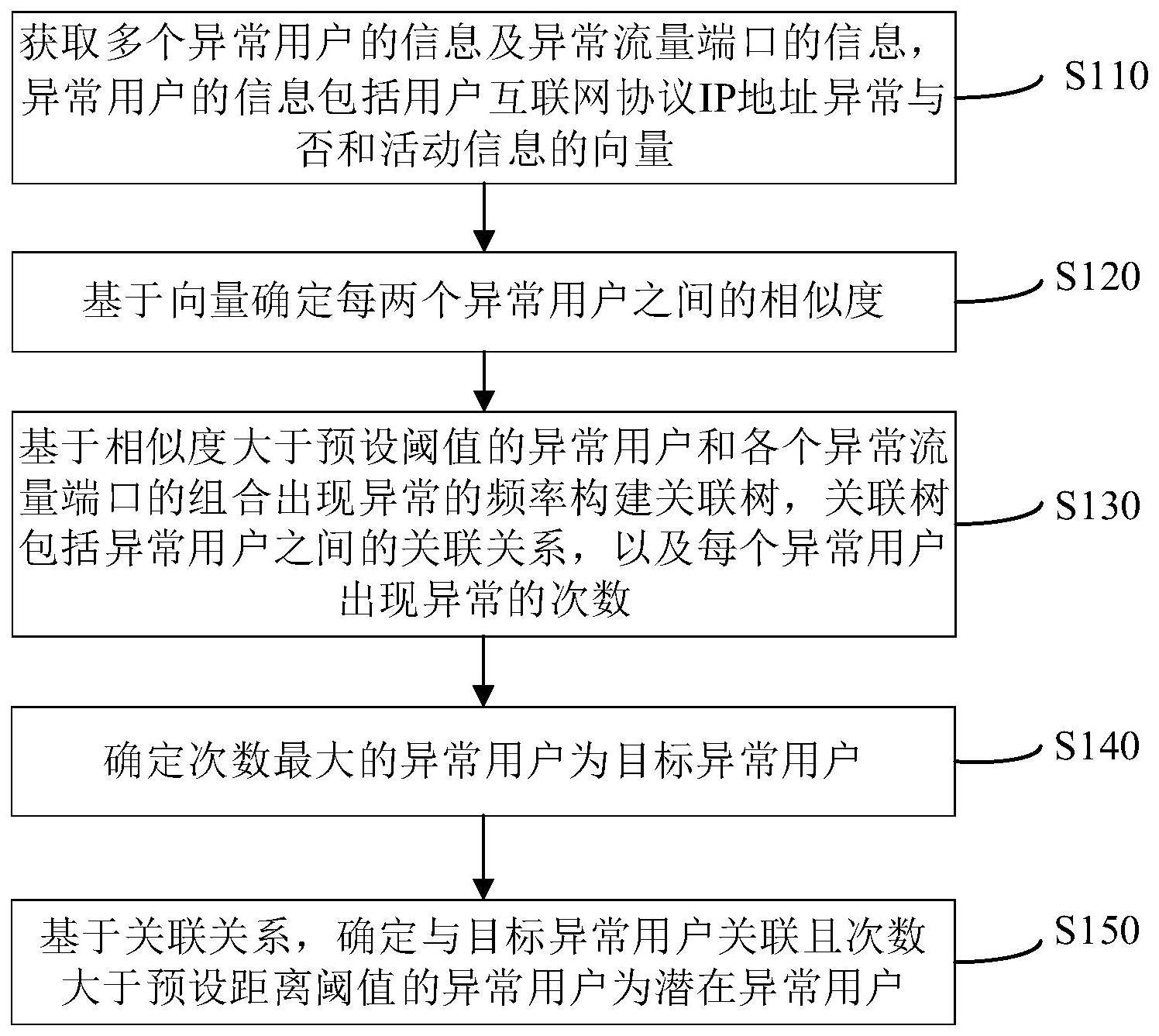

2、第一方面,本技术实施例提供一种异常信息的确定方法,该方法包括:

3、获取多个异常用户的信息及异常流量端口的信息,所述异常用户的信息包括用户互联网协议ip地址异常与否和活动信息的向量;

4、基于所述向量确定每两个异常用户之间的相似度;

5、基于所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率构建关联树,所述关联树包括异常用户之间的关联关系,以及每个异常用户出现异常的次数;

6、确定所述次数最大的异常用户为目标异常用户;

7、基于所述关联关系,确定与目标异常用户关联且所述次数大于预设距离阈值的异常用户为潜在异常用户。

8、在一种实施方式中,在所述产生的多个异常用户的信息及异常流量端口的信息之前,所述方法还包括:

9、采集防火墙产生的告警信息,以及与所述告警信息关联的日志数据的信息,所述日志数据包括用户ip地址及活动数据;

10、基于所述用户ip地址及活动数据,通过预设异常检测模型确定所述用户ip地址及活动数据中满足预设条件的ip地址及活动数据对应的用户为异常用户。

11、在一种实施方式中,所述日志数据还包括告警端口的流量数据,所述方法还包括:

12、计算所述告警端口的流量数据的均值和标准差;

13、基于所述均值和所述标准差计算所述告警端口的流量数据的得分值;

14、基于所述告警端口的流量数据计算预设倍数的内距iqr值;

15、确定所述得分值大于所述预设倍数的iqr值的告警端口为异常流量端口。

16、在一种实施方式中,在所述采集防火墙产生的告警信息,以及与所述告警信息关联的日志数据的信息之后,所述方法还包括:

17、在检测到所述日志数据在目标时间段内没有数据的情况下,填充所述目标时间段内的日志数据。

18、在一种实施方式中,所述基于所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率构建关联树,包括:

19、删除所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率小于预设支持度阈值的组合,得到剩余的数据集,所述剩余的数据集包括所述组合出现异常的频率大于或等于所述预设支持度阈值的组合;

20、基于所述组合出现异常的频率大于或等于所述预设支持度阈值的组合构建关联树。

21、在一种实施方式中,所述异常流量端口的信息包括异常流量端口的异常发生时间,所述基于所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率构建关联树,包括:

22、将所述相似度大于预设阈值的异常用户划分为一个用户数组,将所述异常发生时间的差值在预设时间段内的异常流量端口划分为一个端口数组;

23、基于所述用户数组和端口数组中,异常用户和各个异常流量端口的组合出现异常的频率构建关联树。

24、在一种实施方式中,活动信息包括多个文件下载活动信息、文件共享活动信息、文件检测活动信息、模拟活动信息和管理活动的信息中的至少一项。

25、第二方面,本技术实施例提供了一种异常信息的确定装置,该异常信息的确定装置包括:

26、获取模块,用于获取多个异常用户的信息及异常流量端口的信息,所述异常用户的信息包括用户互联网协议ip地址异常与否和活动信息的向量;

27、确定模块,用于基于所述向量确定每两个异常用户之间的相似度;

28、构建模块,用于基于所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率构建关联树,所述关联树包括异常用户之间的关联关系,以及每个异常用户出现异常的次数;

29、所述确定模块,还用于确定所述次数最大的异常用户为目标异常用户;

30、所述确定模块,还用于基于所述关联关系,确定与目标异常用户关联且所述次数大于预设距离阈值的异常用户为潜在异常用户。

31、在一种实施方式中,该异常信息的确定装置还包括采集模块;

32、采集模块,用于在所述获取防火墙产生的多个异常用户的信息及异常流量端口的信息之前,采集防火墙产生的告警信息,以及与所述告警信息关联的日志数据的信息,所述日志数据包括用户ip地址及活动数据;

33、确定模块,还用于基于所述用户ip地址及活动数据,通过预设异常检测模型确定所述用户ip地址及活动数据中满足预设条件的ip地址及活动数据对应的用户为异常用户。

34、在一种实施方式中,所述日志数据还包括告警端口的流量数据,该异常信息的确定装置还包括计算模块;

35、计算模块,用于计算所述告警端口的流量数据的均值和标准差;

36、计算模块,还用于基于所述均值和所述标准差计算所述告警端口的流量数据的得分值;

37、计算模块,还用于基于所述告警端口的流量数据计算预设倍数的内距iqr值;

38、确定模块,还用于确定所述得分值大于所述预设倍数的iqr值的告警端口为异常流量端口。

39、在一种实施方式中,该异常信息的确定装置还包括填充模块;

40、填充模块,用于在所述采集防火墙产生的告警信息,以及与所述告警信息关联的日志数据的信息之后,在检测到所述日志数据在目标时间段内没有数据的情况下,填充所述目标时间段内的日志数据。

41、在一种实施方式中,该异常信息的确定装置还包括删除模块;

42、删除模块,用于删除所述相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率小于预设支持度阈值的组合,得到剩余的数据集,所述剩余的数据集包括所述组合出现异常的频率大于或等于所述预设支持度阈值的组合;

43、构建模块,还用于基于所述组合出现异常的频率大于或等于所述预设支持度阈值的组合构建关联树。

44、在一种实施方式中,所述异常流量端口的信息包括异常流量端口的异常发生时间,该异常信息的确定装置还包括划分模块;

45、划分模块,用于将所述相似度大于预设阈值的异常用户划分为一个用户数组,将所述异常发生时间的差值在预设时间段内的异常流量端口划分为一个端口数组;

46、构建模块,还用于基于所述用户数组和端口数组中,异常用户和各个异常流量端口的组合出现异常的频率构建关联树。

47、在一种实施方式中,活动信息包括多个文件下载活动信息、文件共享活动信息、文件检测活动信息、模拟活动信息和管理活动的信息中的至少一项。

48、第三方面,本技术实施例提供了一种电子设备,该电子设备包括:处理器以及存储有计算机程序指令的存储器;

49、处理器执行计算机程序指令时实现如第一方面的任一项实施例中所述的异常信息的确定方法。

50、第四方面,本技术实施例提供了一种计算机存储介质,计算机存储介质上存储有计算机程序指令,计算机程序指令被处理器执行时实现如第一方面的任一项实施例中所述的异常信息的确定方法。

51、第五方面,本技术实施例提供了一种计算机程序产品,所述计算机程序产品中的指令由电子设备的处理器执行时,使得所述电子设备执行如第一方面的任一项实施例中所述的异常信息的确定方法。

52、本技术实施例的异常信息的确定方法、装置、设备、存储介质及程序产品,通过获取多个异常用户的信息及异常流量端口的信息,其中,异常用户的信息包括用户互联网协议ip地址异常与否和活动信息的向量。接着,基于向量确定每两个异常用户之间的相似度,并基于相似度大于预设阈值的异常用户和各个异常流量端口的组合出现异常的频率构建关联树,关联树包括异常用户之间的关联关系,以及每个异常用户出现异常的次数。从而确定次数最大的异常用户为目标异常用户,并基于关联关系,确定与目标异常用户关联且次数大于预设距离阈值的异常用户为潜在异常用户,这样,可以通过构建关联树挖掘问题根因或潜在威胁,即基于异常用户之间的关联分析确定目标异常用户进和潜在的危险用户,挖掘防火墙设备的安全保障能力,提高了防火墙设备的保障效果。

- 还没有人留言评论。精彩留言会获得点赞!