一种数据安全监控系统的制作方法

本发明涉及数据安全,特别涉及一种数据安全监控系统。

背景技术:

1、目前,随着科学技术的发展,生产力大大提高,自从因特网问世以来,网络就成了生产生活中不可或缺的物品。网络空间的安全不仅包括网络本身的安全,而且包括数据、信息系统、智能系统、信息物理融合系统等多个方面的广义安全。数据安全是网络空间安全的基础。数据安全,是指通过采取必要措施确保数据处于有效保护和合法利用的状态,以及具备保障持续安全状态的能力。数据安全应保证数据生产、存储、传输、访问、使用、销毁、公开等全过程的安全,并保证数据处理过程的保密性、完整性、可用性。

2、因此,本发明提供一种数据安全监控系统。

技术实现思路

1、本发明提供一种数据安全监控系统,用以通过获取数据访问请求,得到访问类型,按照所述访问类型匹配相对应的访问私钥进行验证,验证合格后,提取待访问数据中的关键数据,将关键数据按照关键数据中的关键字符串进行聚类,进行数据模糊化,得到模糊化数据,在数据访问的过程中,监测模糊化数据的传输过程以及传输终点,得到攻击进程并分析,得到相对应的攻击环节,终止攻击环节的数据传输,保证数据访问以及传输过程的安全,保证传输数据的正确性。

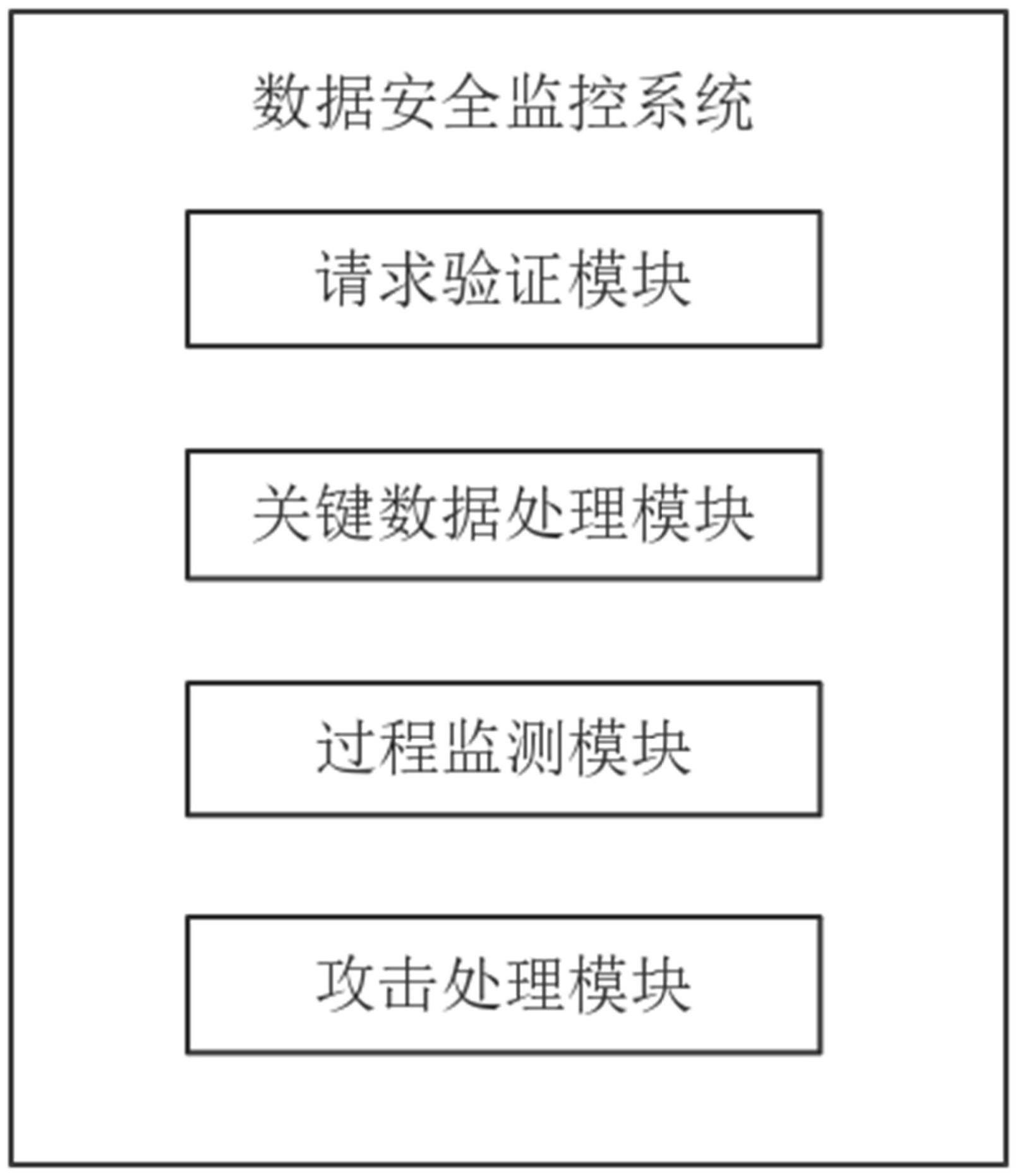

2、本发明提供一种数据安全监控系统,包括:

3、请求验证模块:获取数据访问请求,得到访问类型,按照所述访问类型匹配相对应的访问私钥进行验证;

4、关键数据处理模块:验证合格后,提取待访问数据中的关键数据,将并将所述关键数据中的关键字符串进行聚类及数据模糊化,得到模糊数据;

5、过程监测模块:数据访问的过程中,监测模糊数据的传输过程以及传输终点,得到攻击进程;

6、攻击处理模块:分析所述攻击进程,得到相对应的攻击环节,并终止攻击环节的数据传输。

7、优选的,本发明提供一种数据安全监控系统,还包括:

8、日志查找模块:按照所述访问类型匹配相对应的访问私钥进行验证之前,获取数据访问请求的发出端的端信息,并从信息数据库中查找相对应的访问日志;

9、数量统计模块:基于所述访问日志,统计所述访问端的访问对象的对象数量以及每个访问对象的访问次数;

10、身份判定模块:若所述访问对象的对象数量大于正常对象数量,则判定数据访问请求的发出端的身份可疑,拒绝访问;

11、或

12、若同个发出端的访问对象的访问次数的次数总和大于正常访问次数,则判定数据访问请求的发出端的身份可疑,拒绝访问。

13、优选的,本发明提供一种数据安全监控系统,请求验证模块,包括:

14、类型字符串获取单元:获取数据访问请求,并提取所述数据访问请求中带有类型标签的类型字符串;

15、访问类型获取单元:基于所述类型字符串以及类型-字符串对照表,得到相对应的访问类型。

16、优选的,本发明提供一种数据安全监控系统,请求验证模块,还包括:

17、一级验证单元:获取所述发出端的访问公钥进行一级验证,得到一级验证结果;

18、类型私钥获取单元:若所述一级验证合格,获取访问类型,并基于类型-密钥映射表,匹配相对应的类型私钥;

19、访问请求验证单元:基于所述类型私钥,对数据访问请求进行验证。

20、优选的,本发明提供一种数据安全监控系统,关键数据处理模块,包括:

21、聚类单元:对所述待访问数据进行类别分析,得到待访问数据的数据类别,并按照所述数据类别对所述待访问数据进行数据聚类,得到相对应的数据集合;

22、聚类分析单元:对所述数据集合中的聚类数据进行分析,得到相对应的第一数据特征;

23、关键数据获取单元:基于所述第一数据特征以及关键数据特征表,将符合关键数据特征的第一数据特征相对应的信息数据为关键数据;

24、关键字符串获取单元:拆解每个关键数据,得到相关的关键字符串;

25、字符串归类单元:将所有关键字符串进行相似归类,构建得到若干第一字符串集合,其中,每个第一字符串集合中包含完全相同的第一字符串以及不完全相同的第一字符串;

26、字符串处理单元:根据每个第一字符串集合中涉及到的第一字符串的不同字符串个数以及每个不同字符串的出现次数,来筛选出现次数大于等于2的待处理字符串子集,并根据向对应待处理字符串子集设定转换个数,其中,n表示对应待处理字符串子集中出现的字符串的个数,且大于等于2;[]表示取整符号;

27、第二字符串集合获取单元:统计每个待处理字符串子集所设定的转换个数以及出现次数为1的第一字符串的个数,并确定需要设定的模糊个数,并对相应的第一字符串集合进行模糊处理,得到第二字符串集合;

28、序号标记单元:向所述第二字符串集合中的每个第二字符串打上第一序号以及对所述第一字符串集合中的每个第一字符串打上第二序号;

29、模糊化单元:对相应第二字符串集合中的每个第二字符串进行随机排序,并向随机排序后的每个第二字符串打上第三序号,得到相应的第三字符串集合,实现数据模糊化;

30、其中,所述第一序号与第二序号存在第一对应关系,所述第三序号与第一序号存在第二对应关系;

31、其中,根据不同序号下的第一对应关系以及第二对应关系,构建模糊对照表,且结合第三字符串集合发送到访问端。

32、优选的,本发明提供一种数据安全监控系统,过程监测模块,包括:

33、日志获取单元:捕捉模糊数据处于传输状态下的传输过程以及传输终点所生成的传输过程日志以及传输终点日志;

34、过程判断单元:若传输过程日志所记载的数据传输次数大于预设数据传输次数,则判断过程受到攻击;

35、终点判断单元:若传输终点日志中所记载的数据输出终点数量大于预设数据输出终点数量,则判断终点受到攻击。

36、优选的,本发明提供一种数据安全监控系统,攻击处理模块,包括:

37、曲线构建单元:判断过程受攻击后,基于所述传输过程日志,提取攻击时刻以及每个攻击时刻下的攻击程度,并构建第一攻击曲线;

38、攻击时刻获取单元:将所述第一攻击曲线输入到曲线分析模型中,锁定特殊攻击时刻,其中,所述特殊攻击时刻包括高频次攻击时刻以及高攻击程度下的攻击时刻;

39、攻击破坏性计算单元:计算所述特殊攻击时刻的攻击破坏性,将所述攻击破坏性大于预设破坏性时,对相应特殊攻击时刻进行标定;

40、

41、其中,g01表示对应特殊攻击时刻t的攻击破坏性;r1表示针对攻击频次的转换系数;r2表示针对攻击程度的转换系数;gmax,t,q表示同数据访问请求q下在相同的传输过程中的时刻t的最大攻击次数;g1表示对应特殊攻击时刻t的当下攻击次数;pmax,t,q表示同数据访问请求q下在相同的传输过程中的时刻t的最大攻击程度;p1表示对应特殊攻击时刻t的当下攻击程度;

42、攻击环节获取单元:根据攻击时间间隔标准,对标定时刻进行时间段划分,并与传输过程中不同传输环节所匹配的标准时间段进行一致对比分析,得到攻击环节;

43、终止程度计算单元:根据每个攻击环节所涉及到的特殊时刻数目以及每个特殊时刻的攻击程度,计算终止程度;

44、

45、其中,m1表示对应攻击环节的特殊时刻数目;m0表示对应攻击时刻所涉及到时刻总数目;max(pi,i=1,2,...,m1)表示对应攻击环节下的m1个特殊时刻所对应的攻击程度pi中的最大攻击程度;a1表示对应攻击时刻的终止程度;

46、终止方式获取单元:从数目-程度-终止映射表中,得到针对相应攻击环节的终止方式,当所述终止程度大于或等于对应的预设程度时,来终止相应攻击环节进行数据传输;

47、终止概率计算单元:当所述终止程度小于对应的预设程度时,确定终止概率;

48、

49、其中,a0表示对应的预设程度;g01表示终止概率;

50、终止概率控制单元:控制相应的终止方式按照所述终止概率,终止相应攻击环节进行数据传输。

51、优选的,本发明提供一种数据安全监控系统,攻击处理模块,还包括:

52、重新传输单元:判断终点受攻击后,终止当下数据传输过程,获取备用通信信道进行传输。

53、本发明的其它特征和优点将在随后的说明书中阐述,并且,部分地从说明书中变得显而易见,或者通过实施本发明而了解。本发明的目的和其他优点可通过在所写的说明书、权利要求书、以及附图中所特别指出的结构来实现和获得。

54、下面通过附图和实施例,对本发明的技术方案做进一步的详细描述。

- 还没有人留言评论。精彩留言会获得点赞!