一种基于不可逆加密算法的数据验证方法及系统与流程

本发明涉及数据传输,尤其涉及一种基于不可逆加密算法的数据验证方法及系统。

背景技术:

1、随着信息化技术的发展,数据流通越来越频繁,数据在生产和生活中的重要性越来越高,数据在不同主体和系统中流动,构成了信息化时代的“数据流”。例如:一台生产设备的工况数据,通过采集系统上传到设备管理平台,设备管理人员可根据设备的工况作出是否更换、维修等决定。

2、在数据流通过程中,由于数据生产和管理涉及多个环节和主体,每个环节和主体对应不同的流程节点,承担不同的责任,并对应不同的权利和义务,由此可能导致出现“利益冲突”,如一个生产单位的操作人员可能会在上传数据过程中对一些数据进行修正,如由于考核原因,修改前期输入的数据,调整为更适合考核指标的数据,但并不会将此过程曝露给其后所有的节点,由此产生“数据作假”的可能。

3、现有技术可以通过生成数据日志、对数据文件打“时间戳”等,将数据生产和流通过程进行标注,供数据流通中的节点进行检查,以确认数据是否真实,是否经过人为修改等,这些技术能方便数据使用者观察数据在生产和流通中发生了哪些行为,为后期的数据处理和分析提供参考依据,同时能作为数据治理的效能评估依据,极大地方便了数据管理工作。

4、但是,现有技术不能有效记录数据生产和流通的每个环节,数据校验往往发生在节点交互时,对数据过程的校验往往不作为重点,数据生产过程中的特征不容易获得,特别是在数据管理过程中,对数据的修改、误操作等,不容易留痕。也就是说,由于数据生产过程和管理过程中被记录次数少,记录的信息真实性不可靠,缺乏“过程信息数据”,所以不容易“重现”完整的数据过程。

5、同时,考虑到数据安全问题及数据生产与管理过程的隐私信息保护问题,数据过程信息往往也是需要加固防护的,现有技术对这些过程数据的加密和防护不是重点,如一个数据文件通过修订方式留痕,大家能看到修改的时间戳和对应id,导致过程数据的隐私性防护不足。

技术实现思路

1、本发明针对如何确保数据流通中所有记录可循,以及保证过程信息数据的隐私性和安全性的问题,提出了本发明。

2、为解决上述技术问题,本发明提供如下技术方案:

3、一方面,本发明提供了一种基于不可逆加密算法的数据验证方法,该方法由基于不可逆加密算法的数据验证系统实现,该系统包括多个数据生产者、多个数据加工者以及多个数据使用者。

4、该方法包括:

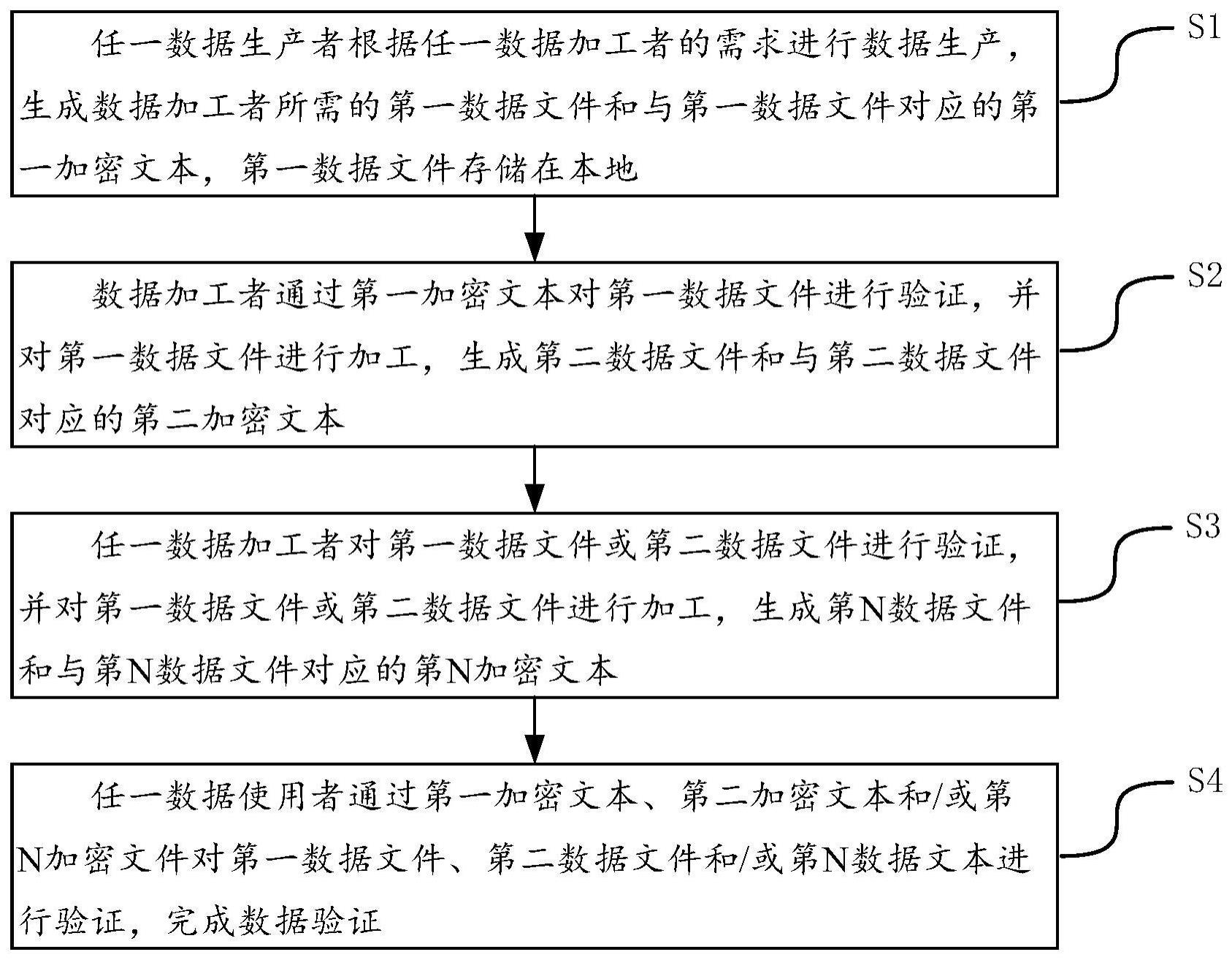

5、s1、任一数据生产者根据任一数据加工者的需求进行数据生产,生成数据加工者所需的第一数据文件和与第一数据文件对应的第一加密文本,第一数据文件存储在本地。

6、s2、数据加工者通过第一加密文本对第一数据文件进行验证,并对第一数据文件进行加工,生成第二数据文件和与第二数据文件对应的第二加密文本。

7、s3、任一数据加工者对第一数据文件或第二数据文件进行验证,并对第一数据文件或第二数据文件进行加工,生成第n数据文件和与第n数据文件对应的第n加密文本。

8、s4、任一数据使用者通过第一加密文本、第二加密文本和/或第n加密文件对第一数据文件、第二数据文件和/或第n数据文本进行验证,完成数据验证。

9、可选地,s2中的数据加工者通过第一加密文本对第一数据文件进行验证,包括:

10、s21、数据加工者对第一数据文件进行加密计算,得到加密计算结果。

11、s22、数据加工者根据加密计算结果与第一加密文本的最后一个密文值进行比对,判断第一数据文件是否被修改。

12、若判断结果为第一数据文件被修改,则通过第一加密文本中所有时间段的密文值定位到第一数据文件中发生修改的时间段。

13、可选地,s3中的任一数据加工者对第二数据文件进行验证,并对第二数据文件进行加工,生成第n数据文件和与第n数据文件对应的第n加密文本,包括:

14、任一数据加工者对第二数据文件进行验证,并对第二数据文件进行加工,生成第n数据文件和与第n数据文件对应的第n加密文本。

15、或,任一数据加工者对第二数据文件进行加工,将加工后的数据文件返回给第二数据文件的数据加工者进行再次校验加工,第二数据文件的数据加工者将再次校验加工后的数据文件返回到数据加工者,生成第二数据文件和与第二数据文件对应的第二加密文本。

16、可选地,s1中的第一加密文本的生成过程,包括:

17、s11、数据生产者以及数据加工者通过协商,确定不可逆加密算法以及预设时间段。

18、s12、每隔预设时间段,数据生产者对时间段内产生的数据文件进行加密,生成时间段内所产生数据文件对应的密文值。

19、s13、根据第一数据文件生产过程中所有时间段的密文值,形成第一加密文本。

20、可选地,s11中的不可逆加密算法包括:

21、信息-摘要算法5md5、哈希消息认证码hmac、安全散列算法1sha1、安全散列算法224sha-224、安全散列算法256sha-256、安全散列算法384sha-384和安全散列算法512sha-512。

22、可选地,s1中的生成数据加工者所需的第一数据文件,如下式(1)所示:

23、f=sys(e,t) (1)

24、其中,sys表示数据验证系统中的加密设置程序,e表示不可逆加密算法,t表示时间间隔。

25、可选地,s1中的任一数据生产者根据任一数据加工者的需求进行数据生产,生成数据加工者所需的第一数据文件,包括:

26、任一数据生产者根据数据流通协议确定数据文件的生产参数,根据生产参数启动加密器,生成数据加工者所需的第一数据文件。

27、另一方面,本发明提供了一种基于不可逆加密算法的数据验证系统,该系统应用于实现基于不可逆加密算法的数据验证方法,该系统包括多个数据生产者、多个数据加工者以及多个数据使用者。

28、其中,

29、多个数据生产者,用于根据任一数据加工者的需求进行数据生产,生成数据加工者所需的第一数据文件和与第一数据文件对应的第一加密文本,第一数据文件存储在本地。

30、多个数据加工者,用于通过第一加密文本对第一数据文件进行验证,并对第一数据文件进行加工,生成第二数据文件和与第二数据文件对应的第二加密文本;任一数据加工者对第一数据文件或第二数据文件进行验证,并对第一数据文件或第二数据文件进行加工,生成第n数据文件和与第n数据文件对应的第n加密文本。

31、多个数据使用者,用于通过第一加密文本、第二加密文本和/或第n加密文件对第一数据文件、第二数据文件和/或第n数据文本进行验证,完成数据验证。

32、可选地,数据加工者,进一步用于:

33、s21、数据加工者对第一数据文件进行加密计算,得到加密计算结果。

34、s22、数据加工者根据加密计算结果与第一加密文本的最后一个密文值进行比对,判断第一数据文件是否被修改。

35、若判断结果为第一数据文件被修改,则通过第一加密文本中所有时间段的密文值定位到第一数据文件中发生修改的时间段。

36、可选地,数据加工者,进一步用于:

37、任一数据加工者对第二数据文件进行验证,并对第二数据文件进行加工,生成第n数据文件和与第n数据文件对应的第n加密文本。

38、或,任一数据加工者对第二数据文件进行加工,将加工后的数据文件返回给第二数据文件的数据加工者进行再次校验加工,第二数据文件的数据加工者将再次校验加工后的数据文件返回到数据加工者,生成第二数据文件和与第二数据文件对应的第二加密文本。

39、可选地,数据生产者,进一步用于:

40、s11、数据生产者以及数据加工者通过协商,确定不可逆加密算法以及预设时间段。

41、s12、每隔预设时间段,数据生产者对时间段内产生的数据文件进行加密,生成时间段内所产生数据文件对应的密文值。

42、s13、根据第一数据文件生产过程中所有时间段的密文值,形成第一加密文本。

43、可选地,不可逆加密算法包括:

44、信息-摘要算法5md5、哈希消息认证码hmac、安全散列算法1sha1、安全散列算法224sha-224、安全散列算法256sha-256、安全散列算法384sha-384和安全散列算法512sha-512。

45、可选地,生成数据加工者所需的第一数据文件,如下式(1)所示:

46、f=sys(e,t) (1)

47、其中,sys表示数据验证系统中的加密设置程序,e表示不可逆加密算法,t表示时间间隔。

48、可选地,任一数据生产者根据任一数据加工者的需求进行数据生产,生成数据加工者所需的第一数据文件,包括:

49、任一数据生产者根据数据流通协议确定数据文件的生产参数,根据生产参数启动加密器,生成数据加工者所需的第一数据文件。

50、上述技术方案,与现有技术相比至少具有如下有益效果:

51、上述方案,在数据生产和流通过程中通过加入记录程序,将过程数据作为数据验证的重要依据,以确保数据流通中所有记录可循。

52、在记录数据生产和流程流通中的过程信息数据时,采用不可逆加密算法,保证过程信息数据的隐私性和安全性。

- 还没有人留言评论。精彩留言会获得点赞!