一种基于无人机中继系统的协作干扰方法

本技术涉及无线通信,尤其是涉及一种基于无人机中继系统的协作干扰方法。

背景技术:

1、无线通信的广播特性给安全通信带来了极大威胁,故而如何避免信息泄露是无线网络设计中的一个重要问题。

2、在实际应用中,信号传输通道中的源节点以及目标节点之间通过灵活部署无人机进行辅助传输,无人机为中继节点可以提升数据速率,然而随之而来,在无人机辅助通信网络中收发器存在窃听者窃听的情况,现有的信道正保密率过度依赖于信道质量,无人机中继系统的物理层安全性有待提高。

技术实现思路

1、本技术目的是提供一种基于无人机中继系统的协作干扰方法,具有降低保密率过度依赖信道质量,提高无人机中继系统物理层安全性的特点。

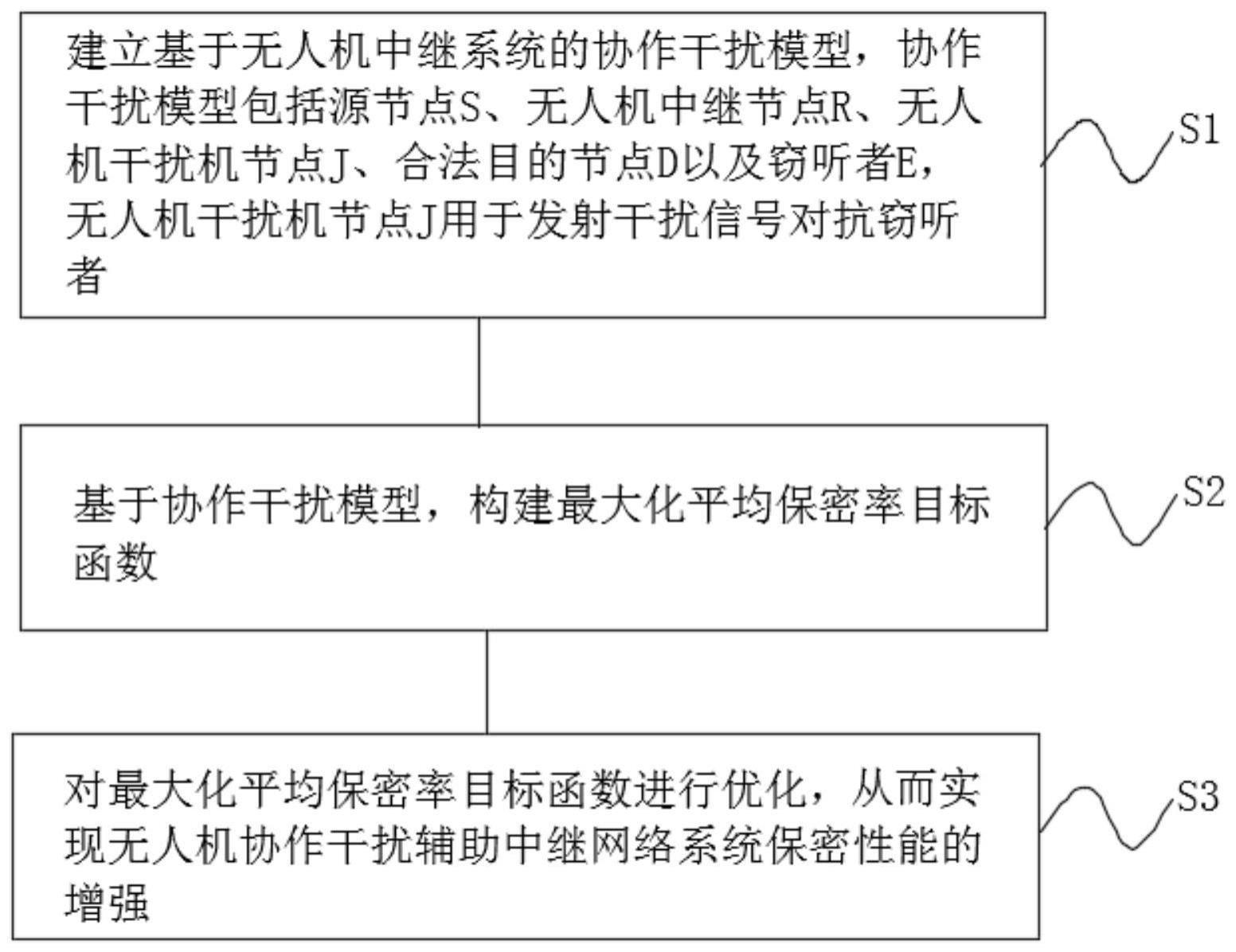

2、本技术提供一种基于无人机中继系统的协作干扰方法,采用如下的技术方案:

3、建立基于无人机中继系统的协作干扰模型,所述协作干扰模型包括源节点s、无人机中继节点r、无人机干扰机节点j、合法目的节点d以及窃听者e,所述无人机干扰机节点j用于发射干扰信号对抗窃听者;

4、基于所述协作干扰模型,构建最大化平均保密率目标函数;

5、对所述最大化平均保密率目标函数进行优化,从而实现无人机协作干扰辅助中继网络系统保密性能的增强。

6、通过采用上述技术方案,协作干扰模型中使用了无人机充当干扰机的协作干扰策略,发射干扰信号对抗窃听者,从而提升系统的保密性能,同时,在使用无人机干扰机的基础上,构建了最大化平均保密率目标函数,并对最大化平均保密率目标函数进行优化,从而实现无人机协作干扰辅助中继网络系统保密性能的增强,减少信道正保密率过度依赖于信道质量,提升无人机中继系统的物理层安全性。

7、可选的,当无人机中继存在硬件损伤时,调整无人机中继远离窃听者并在靠近源节点和目的节点的位置盘旋,同时,调整无人机干扰机在窃听者附近盘旋。

8、通过采用上述技术方案,调整无人机中继远离窃听者并在靠近源节点和目的节点的位置盘旋,可提高目的节点的信噪比,且调整无人机干扰机在窃听者附近盘旋,进一步提高平均保密率。

9、可选的,无人机中继在t时间内进行通信任务时,当无人机中继的硬件损伤程度增大时,则调整无人机中继向更加远离窃听者的方向移动,减小无人机中继在源节点和目的节点盘旋的时间。

10、通过采用上述技术方案,当硬件损伤程度更高的时候,无人机中继向着更远离窃听者的方向移动,可通过调整无人机中继减小在源节点和目的节点盘旋时间,在保证最大化系统保密性能的前提下,进一步保证任务的完成度。

11、可选的,所述最大化平均保密率目标函数通过以下方式进行构建:

12、

13、s.t.c1:(xr[1],yr[1],h)=(xr0,yr0,h)

14、c2:(xr[n],yr[n],h)=(xrf,yrf,h)

15、c3:(xj[1],yj[1],h)=(xj0,yj0,h)

16、c4:(xj[n],yj[n],h)=(xjf,yjf,h)

17、c5:(xr[n+1]-xr[n])2+(yr[n+1]-yr[n])2≤v2

18、c6:(xj[n+1]-xj[n])2+(yj[n+1]-yj[n])2≤v2

19、

20、

21、c9:0≤ps[n]≤psmax

22、c10:0≤pr[n]≤prmax

23、c11:0≤pj[n]≤pjmax

24、

25、

26、

27、

28、c16:(xj[n]-xr[n])2+(yj[n]-yr[n])2≥d2

29、其中,为最大化平均保密率,rd[n]为每个时隙内目的节点的可实现数据速率,re[n]为每个时隙内窃听者的可实现数据速率;n为时隙的数量,i2∈{i1+1,i1+2,…,i},n∈{1,2,…,n},i1∈{1,2,…,i1};i1为无人机中继的禁飞区数量,i表示禁飞区的最大数量;(xr[n],yr[n],h)和(xj[n],yj[n],h)为无人机中继和无人机干扰机在每个时隙的坐标;(xr0,yr0,h)和(xrf,yrf,h)为无人机中继的飞行起点和终点坐标;(xj0,yj0,h)和(xjf,yjf,h)为无人机干扰机的起点和终点坐标;(xnoi,ynoi,0),i∈{i1,i2}为禁飞区的中心,rnoi为半径;v为无人机中继和无人机干扰机的移动距离不能超过最大可移动距离;ps[n]、pr[n]和pj[n]分别表示源节点、无人机中继和无人机干扰机的传输功率,psmax、prmax和pjmax分别表示对应峰值功率,和分别表示对应均值功率;d为两个无人机避免发生碰撞的最小距离。

30、通过采用上述技术方案,采用联合优化传输功率和无人机轨迹来最大化系统平均保密率;并可应对更实际的飞行环境,在一些私有场地或者公共场合禁止无人机飞行的情况,将禁飞区的约束条件引入最大化平均保密率目标函数的构建中,进一步增强无人机协作干扰辅助中继网络系统的适用性,本技术还引入无人机间最小间距约束来避免无人机发生碰撞。

31、可选的,所述无人机中继节点接收到的信号yr[n]为:

32、

33、其中,xs[n]~cn(0,1)表示源节点传输信号,是由硬件损伤引起的失真噪声,nr~cn(0,σ2)表示无人机中继的加性噪声。

34、通过采用上述技术方案,可应对节点受到不同程度的硬件损伤,传输信号存在失真的情况,将硬件损伤带来的信号失真情况引入最大化平均保密率目标函数的构建中,进一步增强无人机协作干扰辅助中继网络系统的适用性。

35、可选的,通过以下方式对所述最大化平均保密率目标函数进行优化:

36、将所述目标函数的优化问题分解为四个子问题,分别为源节点传输功率和无人机中继节点传输功率优化子问题、无人机干扰机节点传输功率优化子问题、无人机中继轨迹优化子问题以及无人机干扰机轨迹优化子问题;

37、分别针对所述的四个子问题,将对应的子问题中相应非凸目标函数转换为凸目标函数,并利用凸优化方法进行求解。

38、通过采用上述技术方案,将原始优化问题分解为四个子问题,有效解决轨迹优化变量和功率优化变量耦合问题,同时将非凸目标函数转换为凸目标函数,并利用凸优化方法进行求解,能够降低复杂度。

39、可选的,针对源节点传输功率和无人机中继节点传输功率优化子问题,具体通过以下方式进行优化:

40、固定无人机干扰机节点传输功率、无人机中继轨迹以及无人机干扰机轨迹,获得基于源节点传输功率和无人机中继节点传输功率的新的目标函数:

41、

42、s.t.c9,c10,c12,c13,c15

43、引入辅助变量rb1={rb1[1],rb1[2],...,rb1[n]},将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,源节点和无人机中继节点传输功率优化子问题的近似表示为:

44、

45、s.t.c9-c13

46、

47、

48、再利用凸优化方法求解。

49、通过采用上述技术方案,引入辅助变量更加有利于分析,同时将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,可降低复杂度,提高运行效率。

50、可选的,针对无人机干扰机节点传输功率优化子问题,具体通过以下方式进行优化:

51、固定源节点和无人机中继节点的传输功率、无人机中继轨迹以及无人机干扰机轨迹,获得基于无人机干扰机节点传输功率的新的目标函数:

52、

53、s.t.c11,c14

54、再利用凸优化方法求解。

55、通过采用上述技术方案,可直接使用凸优化算法进行求解,降低复杂度,提高运行效率。

56、可选的,针对无人机中继轨迹优化子问题,具体通过以下方式进行优化:

57、固定源节点和无人机中继节点的传输功率、无人机干扰机节点传输功率以及无人机干扰机轨迹,获得基于无人机中继节点轨迹的新的目标函数:

58、

59、s.t.c1,c2,c5,c7,c15,c16

60、引入辅助变量rb2={rb2[1],rb2[2],...,rb2[n]}和de={de[1],de[2],...,de[n]},将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,无人机中继轨迹优化子问题的近似表示为:

61、

62、s.t.c1,c2,c5

63、

64、

65、c16:d2≤ψ3

66、c18:rb2[n]≤ψ4

67、c19:de[n]≤ψ5

68、再利用凸优化方法求解。

69、通过采用上述技术方案,引入辅助变量更加有利于分析,同时将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,可降低复杂度,提高运行效率。

70、可选的,针对无人机干扰机轨迹优化子问题,具体通过以下方式进行优化:

71、固定源节点和无人机中继节点的传输功率、无人机干扰节点机传输功率以及无人机中继轨迹,获得基于无人机干扰机轨迹的新的目标函数:

72、

73、s.t.c3,c4,c6,c8,c16

74、引入辅助条件将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,无人机干扰机轨迹优化子问题的近似表示为:

75、

76、s.t.c3,c4,c6

77、

78、c16:d2≤ψ7

79、再利用凸优化方法求解。

80、通过采用上述技术方案,引入辅助条件可将约束条件中的非凸约束转换为凸约束,将非凸目标函数转换为凸函数,可降低复杂度,提高运行效率。

81、综上所述,本技术包括以下至少一种有益技术效果:

82、(1)本技术适应于硬件损伤条件下无人机中继系统,引入其他无人机充当干扰机,解决系统正保密率过度依赖于信道质量的问题,同时,考虑传输功率、运动轨迹以及信息因果性约束,设计了资源分配算法来最大化系统平均保密率;

83、(2)本技术提出两层求解框架,在外层解决变量耦合问题,在内层引入松弛变量并利用连续凸近似获得子问题的近似解,复杂度较低;

84、(3)本技术考虑更实际的飞行环境,在一些私有场地或者公共场合禁止无人机飞行,同时引入无人机间最小间距约束来避免无人机发生碰撞。

- 还没有人留言评论。精彩留言会获得点赞!