一种去中心化且隐私保护的位置可信共享系统及方法

本发明涉及公共数据安全,更具体的说是涉及一种去中心化且隐私保护的位置可信共享系统及方法。

背景技术:

1、上传位置信息并实时共享,是当前许多智慧数字应用的基本条件。一般来说,理想的位置共享有三个要求:(一)摆脱对管理中心的安全依赖;(二)用户隐私需严格保护;(三)位置数据需可信。

2、首先,管理中心在现实中往往是安全风险的汇聚点。位置共享系统的设备、软件来自多方,安全风险无法依靠中心化方案解决;现实中频频报道的隐私泄漏事件,已证明隐私保护无法依赖中心;位置信息在很多情况下有跨域、跨系统共享的要求,要求其安全性依赖中心,完全不具备现实基础与条件。其次,隐私保护事关用户权益,而《中华人民共和国个人信息保护法》有明确规定。严格的隐私保护要求——任何实体不可辨别位置信息的主体身份(匿名性),也无法判断任意两次位置共享行为是否来自同一个实体(不可链接性)。否则,在多环节流通、多方使用的实际情况下,用户隐私泄漏的风险难以根除。第三,在严格隐私保护下,位置可信共享面临巨大的挑战。可信共享的含义包括:(1)位置上传者的身份是否合法,可验证;(2)位置数据是否来自克隆数字身份所伪造(甚至来自非真实实体),可验证;(3)位置数据是否来自通过身份认证的合法用户,可验证。

3、理想的位置共享三个要求的必要性,由上阐述可见。然而,三个要求存在着一定的属性冲突。举例说明,比如,严格的隐私保护,为位置数据的可信验证带来困难——攻击者伪造位置数据,甚至攻击系统,在严格的隐私保护之下,变得难以识别攻击行为及攻击者。而无中心的方案,意味着系统中只存在对等实体,无实体掌握系统级“秘密”用以撤销违规者权限,这为系统的用户管理、违规控制带来困难。与此同时,现实中的位置共享,需要满足实时性、精确性、位置信息对应特定实体等要求——大部分隐私保护技术不适合。

4、因此,提出一种去中心化且隐私保护的位置可信共享系统及方法,来解决现有技术存在的困难,是本领域技术人员亟需解决的问题。

技术实现思路

1、有鉴于此,本发明提供了一种去中心化且隐私保护的位置可信共享系统及方法,实现了用户位置共享的完全自治,通过严格的匿名化方式解决了用户隐私保护问题。

2、为了实现上述目的,本发明提供如下技术方案:

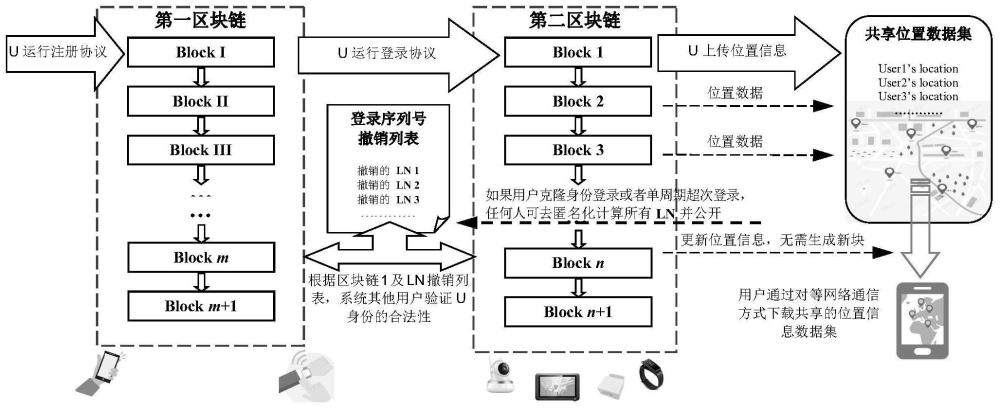

3、一种去中心化且隐私保护的位置可信共享系统,包括所有对等实体的用户,其中,对等实体的用户包括用户设备,用户设备存储的第一区块链和第二区块链,用户设备通过运行共识协议共同维护区块链数据。

4、可选的,第一区块链中包括系统累加器。

5、一种去中心化且隐私保护的位置可信共享方法,应用于上述的一种去中心化且隐私保护的位置可信共享系统,包括以下步骤:

6、步骤1、通过开放的方式,多个参与者参与系统工作群的初始化;

7、步骤2、系统工作群初始化之后,用户在第一区块链上完成注册;

8、步骤3、用户注册成功之后在第二区块链上完成登录;

9、步骤4、用户登录成功之后,上传自己的位置信息并使用当前所有登录用户上传的位置信息集合来实现位置共享;

10、步骤5、用户位置共享结束后,注销本次登录。

11、可选的,步骤2中用户注册包括如下步骤:

12、步骤201、用户生成证书参数的秘密部分s1,系统的其他用户基于第一区块链的当前状态生成新鲜值s2,用户将s1与s2合成为证书参数的共同特征,在此共同特征上附加用户秘密,生成用户证书的各个参数;

13、步骤202、用户生成证明其证书参数具备与其他用户联合生成的共同特征的零知识证据;

14、步骤203、用户将证书参数压入系统累加器之中,并产生此过程正确执行的零知识证据;

15、步骤204、用户将新的累加值及步骤202、步骤203产生的零知识证据上传至第一区块链,供系统其他用户验证;

16、步骤205、如果验证通过,其他用户生成新区块确认用户注册成功;否则在生成新区块时间内,任意用户上传验证失败证据,让系统累加器状态回退至压入新累加值之前的状态。

17、可选的,步骤3中登录过程即用户身份认证的过程包括:

18、步骤301、用户使用证书参数生成登录用的序列号ln,并将证明ln结构的零知识证据、由证书参数生成的零知识证据上传到第二区块链;

19、步骤302、用户将ln作为另一相似结构的协议参数lt的零知识证明承诺,生成本次登录的临时身份标识idtemp,将lt、idtemp上传到第二区块链;

20、步骤303、系统其他用户验证第二区块链的零知识证据,并基于算力竞争机制,生成lt零知识证明的随机挑战challengesys,上传第二区块链;

21、步骤304、用户基于challengesys生成lt的非标准的挑战-响应proofln,上传第二区块链;

22、步骤305、系统其他用户验证非标准的挑战-响应proofln:若验证通过,用户登录成功;验证不通过,系统其他用户上传相关的验证失败证据,终止用户的登录,即用户登录失败。

23、可选的,步骤5中注销登录包括:

24、用户指定idtemp注销,并向第二区块链上传:(1)与idtemp对应的、以约定方式更新用户证书参数的零知识证据,(2)将更新的证书参数压入系统累加器的零知识证据,(3)将用户的新证书参数压入系统累加器后的新累加值;如果系统其他用户验证以上零知识证据通过后,更新第一区块链中的系统当前累加值;否则忽略用户的证书参数更新请求。

25、可选的,第一区块链存储的信息包括:(1)用户注册的相关数据,(2)已使用的用户登录用序列号ln的数据集,(3)已撤销的违规用户的ln的数据集;

26、第二区块链存储的信息包括:(1)用户登录的相关数据,(2)实时共享的所有用户的位置数据集。

27、经由上述的技术方案可知,与现有技术相比,本发明公开提供了一种去中心化且隐私保护的位置可信共享系统及方法,具有以下有益效果:

28、(1)本发明实现了用户位置共享的完全自治;无需任何形式的管理中心,系统安全属性不再依赖于管理中心高的安全性或高的信任等级,因此,常见的管理中心泄漏用户隐私风险、管理中心被攻破后位置数据伪造风险,都从根本上得以避免。

29、(2)本发明通过严格的匿名化方式解决了用户隐私保护问题;当前几乎所有的系统的匿名认证都有一个或者多个管理中心,而本发明无此需求。而用户匿名化非简单的假名机制(有链接性,容易通过多维度观察确认实际用户),任何实体不可识别用户,也不能链接任意两次登录共享位置的行为。此类方式完全符合《中华人民共和国个人信息保护法》的要求,避免了繁复的用户授权问题。同时,在数据多系统流转、多方共用数据的场景下,也避免了用户隐私泄漏的风险。

30、(3)本发明通过去中心化的匿名认证中融合非标准的零知识证明、在去中心化的累加器中辅以违规触发去匿名化计算等方式,实现了无中心系统在严格隐私保护下,位置数据源身份可验证、位置数据是否来源于身份已验证用户可验证、异常超次登录、克隆身份登录可识别等属性,即实现了位置数据的安全可信、系统攻击可控制。

- 还没有人留言评论。精彩留言会获得点赞!