基于频谱共享D2D蜂窝网络隐蔽窃听系统及方法

本发明属于通信设计,具体涉及基于频谱共享d2d蜂窝网络隐蔽窃听系统及方法。

背景技术:

1、随着现代无线通信技术的迅猛发展,物理层安全是一种很有前途的方案,可以实现完美的无线保密,防止恶意窃听攻击。支持d2d(device to device)的蜂窝网络已经成为满足对移动多媒体业务的不断增长需求的有前景的网络架构,其中临近用户可以直接彼此通信,这种网络在提升频谱效率、增加数据速率和扩展蜂窝覆盖方面具有巨大的潜力。窃听者通常被认为是非法的,它们恶意监听合法的传输信息,然而通过切换角色,窃听者也可以是合法用户,目的是通过无线信号监听非法用户。

2、随着无线通信应用的快速发展,对性能较好的频谱资源的需求越来越多。如何对频谱资源进行有效管理和合理利用,是无线通信领域亟待解决的问题之一。按照认知用户接入系统方式的不同,动态频谱共享通常分为overlay(覆盖网络)和underlay(底层网络)频谱共享方式。目前,对无线频谱共享方法研究是假设网络各种信息(例如,用户信息、信道增益、链路质量等)在已知确定的基础上进行,即为假设各种信息的值是固定的,由于实际无线网络中,信道信息具有不确定性,在监测者处的信道不确定性会影响隐蔽传输性能,信道不确定性可以帮助隐藏隐蔽用户的通信,也可以用于实现中继网络中的隐蔽通信,引入信道不确定性会混淆监测者并限制最终检测性能。因此,亟需提出一种信道不确定下基于频谱共享的d2d蜂窝网络的隐蔽窃听方法,为了有效窃听可疑链路,可秘密注入干扰噪声,谨慎控制干扰噪声的功率,最大限度提升窃听不中断概率。

技术实现思路

1、针对上述现有技术的缺点,本发明提出基于频谱共享d2d蜂窝网络隐蔽窃听系统及方法。

2、一种基于频谱共享d2d蜂窝网络隐蔽窃听系统,是基于underlay和overlay两种模式下实现d2d蜂窝网络主动窃听可疑通信的隐蔽监视建立的,包括:一个基站、一个蜂窝用户、d2d可疑发送机、d2d可疑接收机、合法监测者;蜂窝用户、d2d可疑发送机和d2d可疑接收机配备有单个天线,合法监测者配备两根天线并且以全双工模式操作。

3、underlay模式下,系统包括8条链路,分别为蜂窝用户到基站的通讯链路,蜂窝用户到d2d可疑接收机的干扰链路,蜂窝用户到合法监测者的干扰链路,d2d可疑发送机到基站的干扰链路,d2d可疑发送机到合法监测者的窃听链路,d2d可疑发送机到d2d可疑接收机的可疑链路,合法监测者到d2d可疑接收机的干扰链路,合法监测者到合法监测者的自干扰链路。其中可疑链路和合法监测者到d2d可疑接收机的干扰链路的信道系数被分为已知部分和不确定部分。具体的,dt企图向dr通过可疑链路发送敏感信息,并且不希望monitor检测到可疑通信的存在,monitor通过窃听链路窃听dt是否和dr存在可疑通信,同时monitor通过干扰链路向dr主动发送干扰信号,最大限度地提高窃听的非中断概率,并且monitor自身也存在自干扰链路。如果dr检测到干扰噪声的存在,其可通知dt停止发射,因此monitor主动发送的干扰噪声应隐蔽的注入并注意其功率大小。alice与基站之间存在通信链路,alice不仅通过无线电波向基站发送信号进行通信,同时重复使用可疑d2d对占用的网络频谱,发送的信号会通过干扰链路,作为人工噪声干扰dr。

4、overlay模式下,所述系统包括5条链路,分别为蜂窝用户到基站的通讯链路;d2d可疑发送机到合法监测者的窃听链路;d2d可疑发送机到d2d可疑接收机的可疑链路;合法监测者到d2d可疑接收机的干扰链路,合法监测者到合法监测者的自干扰链路。其中可疑链路和干扰链路的信道系数被分为已知部分和不确定部分。其中网络频谱划分为两个正交部分,一部分占比β被分配给合法监测者,剩余部分(1-β)被分配给d2d可疑发送机,β是频谱划分比。具体的,dt企图向dr通过可疑链路发送敏感信息,并且不希望monitor检测到可疑通信的存在,monitor通过窃听链路窃听dt是否和dr存在可疑通信,同时monitor通过干扰链路向dr主动发送干扰信号,最大限度地提高窃听的非中断概率。与underlay模式不同的是,对于overlay模式,网络频谱被划分为两个正交部分,一部分占比β被分配给alice,剩余部分(1-β)被分配给dt,β是频谱划分比。overlay模式下,alice与基站之间存在通信链路,通过无线电波向基站发送信号进行通信,但信号不会作为人工噪声干扰dr。

5、所述基站用于获取蜂窝用户的信道状态信息,与蜂窝用户之间存在通信链路,所有的信道经受准静态信道衰落,接收蜂窝用户的信号,通过无线电波与移动设备进行通信。

6、所述蜂窝用户,记为alice,不仅通过无线电波向基站发送信号进行通信,同时发送的信号会通过干扰链路,作为人工噪声干扰d2d可疑接收机,所有的信道经受准静态信道衰落。

7、所述d2d可疑发送机,记为dt,与d2d可疑接收机之间配备单个天线,所有的信道经受准静态信道衰落。

8、所述d2d可疑接收机,记为dr,与d2d可疑发送机之间配备单个天线,不仅接收到d2d可疑发送机发送的敏感信息,也会受到合法监测者和蜂窝用户发送的干扰信号,所有的信道经受准静态信道衰落。

9、所述合法监测者,记为monitor,配备两根天线并且以全双工模式操作,具体的,它通过窃听链路窃听来自d2d可疑发送机的信号,当存在可疑链路不确定性时,通过蜂窝用户配合发送的人工噪声,同时向d2d可疑接收机发送干扰噪声,提升隐蔽监视性能,所有的信道经受准静态信道衰落。

10、所述通信链路为蜂窝用户到基站的链路,是指蜂窝用户向基站发送信号通过无线电波与基站进行通信的链路,信道系数在传输期间保持不变。

11、所述可疑链路为d2d可疑发送机到d2d可疑接收机的链路,是指d2d可疑发送机向d2d可疑接收机通过无线电波进行可疑通信的链路,具体的,d2d可疑发送机和d2d可疑接收机不希望合法监测者检测到可疑通信的存在,d2d可疑接收机通过估计器的方法估计可疑链路的信道状态信息。underlay模式下,信道估计是不完美的,可疑链路中信道系数被分离成信道系数已知部分和信道系数不确定部分而其中和都是独立的零均值复高斯随机变量,方差分别是和而代表和的相关系数。overlay模式下,信道估计通常是不完美的,可疑链路中信道系数被分离成信道系数已知部分和信道系数不确定部分而其中和是独立的零均值复高斯随机变量,方差分别是和而代表和的相关系数。

12、所述窃听链路为可疑发送机到合法监测者的链路,是指合法监测者接收到可疑发送机的信号,有效的监听可疑通讯链路,采用窃听非中断概率作为性能指标,a是表示合法监测者处成功窃听的事件表示函数,可以表示为:

13、

14、其中a=1表示合法监测者能够可靠的解码信息的窃听非中断事件,a=0表示合法监测者不能完美解码信息的窃听中断事件,sinrm和sinrdr分别表示合法监测者和可疑接收机处的瞬时信噪比。

15、所述干扰链路为蜂窝用户到可疑接收机和合法监测者的链路、合法监测者到可疑接收机的链路,是指合法监测者向可疑接收机隐蔽注入的干扰信号,及蜂窝用户发送的信号会对合法监测者和可疑接收机进行干扰。underlay模式下,能完全获得干扰链路完整的信道状态信息是非常困难的,此处的信道状态信息在可疑接收机处可用,d2d可疑接收机处的信道系数通常被分离成信道系数已知部分和信道系数不确定部分而其中和是独立的零均值复高斯随机变量,方差分别是和而代表和的相关系数。overlay模式下,干扰链路中d2d可疑接收机的信道系数通常被分离成信道系数已知部分和信道系数不确定部分而其中和是独立的零均值复高斯随机变量,方差分别是和而代表和的相关系数。

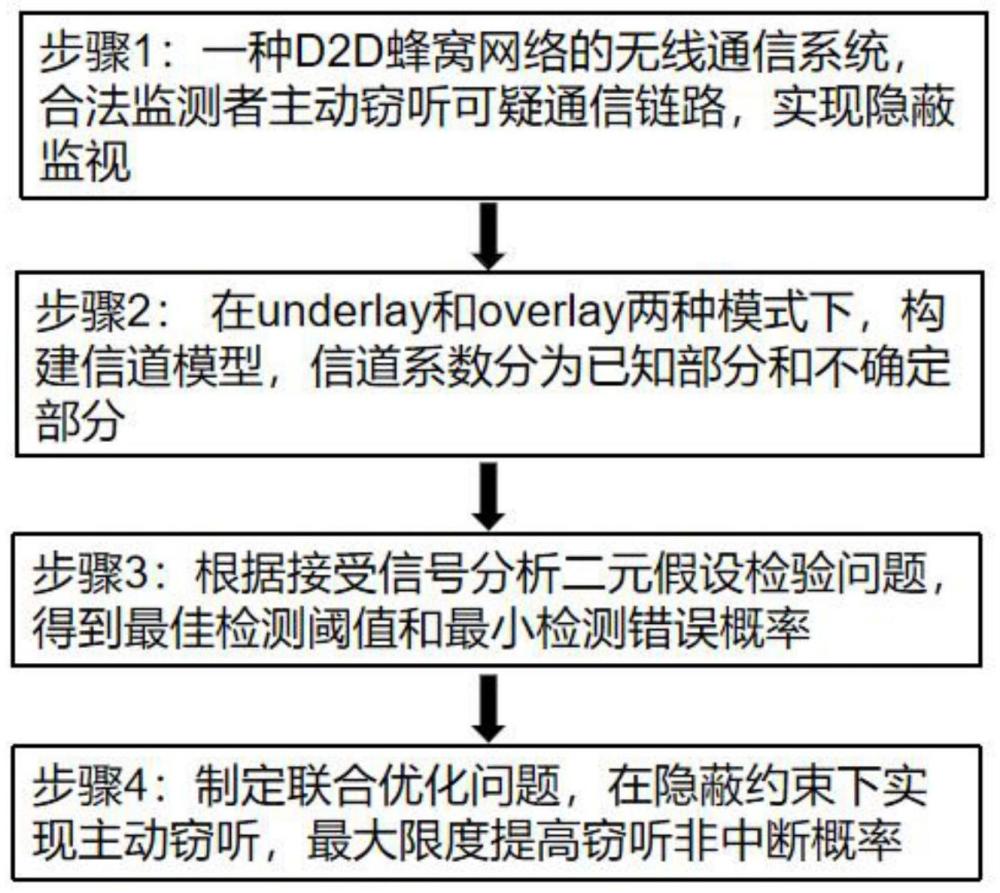

16、本发明还要求保护一种基于频谱共享d2d蜂窝网络隐蔽窃听方法,包括如下步骤:

17、(1)构建基于频谱共享d2d蜂窝网络隐蔽窃听系统;

18、(2)根据d2d可疑接收机的接收信号,通过二元假设检验问题的方法来得到虚警的概率和漏检的概率,并求解出最小错误概率和最佳检测阈值;

19、(3)在满足隐蔽约束条件和信道不确定性下,制定了联合优化问题,最大限度提高窃听非中断概率。

20、作为本发明的优选实施方案,所述步骤(2)中,d2d可疑接收机通过二元假设检验问题的方法来考虑monitor是否向d2d可疑接收机发送干扰噪声:h0和h1,其中h0表示monitor没有向d2d可疑接收机发送干扰噪声的零假设,h1表示当monitor向d2d可疑接收机发送干扰噪声的备择假设;

21、然后d2d可疑接收机通过将接收信号的平均功率tdr与预设的检测阈值γ比较来进行二元假设检验问题判断,判定规则由下式给出:

22、

23、n表示信道使用数,同时考虑无限信道数量,即n→∞,表明选择合适的带宽,使每个时隙中的信道使用数足够大以接近无穷大;d0和d1表示检测结果,当tdr>γ时,dr支持决策d1并相信monitor正在向dr进行传输,相反的,当tdr<γ时,dr偏向于monitor没有向dr发送信号的决策d0;γ的选择会影响dr的二元假设检验问题判断准确性,因此有必要确定最佳的检测阈值γ*;ydr[i]为d2d可疑接收机的接收信号。

24、作为本发明的优选实施方案,所述步骤(2)中,underlay模式下,d2d可疑接收机的接收信号表示为:

25、

26、代表d2d可疑接收机接收到的信号,i=1,2,…,n,i表示信道使用数;为d2d可疑发送机的发送信号,为合法监测者发送的干扰信号,为蜂窝用户发送的人工噪声信号,为蜂窝用户与d2d可疑接收机之间干扰链路的信道系数,xdt[i]、xa[i]和ja[i]代表来自d2d可疑发送机、蜂窝用户和合法监测者的发送信号,ndr[i]表示d2d可疑接收机处的高斯白噪声,具有方差

27、overlay模式下,d2d可疑接收机的接收信号表示为:

28、

29、代表d2d可疑接收机接收到的信号;为d2d可疑发送机的发送信号,为合法监测者发送的干扰信号。

30、作为本发明的优选实施方案,所述步骤(2)中,根据d2d可疑接收机的接收信号,d2d可疑接收机通过将接收信号的平均功率与预设的检测阈值比较进行二元假设检验问题判断:

31、underlay模式下,二元假设检验问题判断的规则为:

32、

33、h0为虚警,表示当合法监测者没有发送干扰噪声时d2d可疑接收机做出d1的决定;h1为漏检,表示当d2d可疑接收机在合法监测者发送干扰噪声时做出d0的决定;为d2d可疑接收机的平均功率;

34、overlay模式下,二元假设检验问题判断的规则为:

35、

36、为d2d可疑接收机接收到的平均功率。

37、作为本发明的优选实施方案,所述步骤(2)中,根据二元假设检验问题判断,虚警和漏检的概率分别为:

38、underlay模式下,虚警的概率为:

39、

40、漏检的概率为:

41、

42、总的检测错误概率为:

43、

44、γu为检测阈值,ρdt,dr为代表和的相关系数,ρm,dr为代表和的相关系数,为独立的零均值复高斯随机变量的方差,为独立的零均值复高斯随机变量的方差。

45、overlay模式下,虚警的概率为:

46、

47、漏检的概率为:

48、

49、总的检测错误概率为:

50、

51、γo为检测阈值。

52、作为本发明的优选实施方案,所述步骤(2)中,对总的检测错误概率求一阶导函数并令其为0,求解出最小错误概率和最佳检测阈值:

53、underlay模式下,最小错误概率和最佳检测阈值γu*分别为

54、

55、

56、overlay模式下,最小错误概率和最佳检测阈值γo*分别为

57、

58、

59、作为本发明的优选实施方案,所述步骤(3)中,联合优化问题的制定过程包括:

60、s3-1:采用窃听非中断概率作为性能指标,a是表示合法监测者成功窃听的事件表示函数,可以表示为:

61、

62、其中a=1表示合法监测者能够可靠的解码信息的窃听非中断事件,a=0表示合法监测者不能完美解码信息的窃听中断事件,sinrm为或分别表示underlay或overlay模式下合法监测者瞬时信噪比;sinrdr为或分别表示underlay或overlay模式下可疑接收机处的瞬时信噪比;

63、s3-2:考虑信道不确定性,和分别表示为:

64、

65、

66、其中,是蜂窝用户与监测者之间的干扰链路中的信道系数,φ是自干扰消除系数,是监测者自干扰链路中的信道系数,是监测者处的高斯白噪声;

67、根据和得到underlay模式下,窃听不中断概率ε[a]u为:

68、

69、s3-3:考虑信道不确定性,和分别表示为:

70、

71、

72、其中,是dt与monitor之间的窃听链路中的信道系数;

73、根据和得到overlay模式下窃听不中断概率ε[a]o为:

74、

75、s3-4:在underlay模式下,为了最大化ε[a]u,合法监测者发送的干扰噪声不应被d2d可疑接收机处检测到,否则d2d可疑发送机将停止传输,合法监测者就无法监测到任何内容,蜂窝用户在满足与基站的基本通讯需求情况下,发送的信号会作为人工噪声干扰d2d可疑接收机,最大化窃听不中断概率,优化问题表示为:

76、

77、

78、

79、

80、

81、

82、其中ω是蜂窝用户发送信号的上界,表示在满足与基站的基本通讯需求下,秘密发送人工噪声;η是合法监测者发送干扰信号的上界;γ是d2d可疑发送机发送信号的上界;是蜂窝用户对基站的信号传输速率,表示为是基站的瞬时信噪比,δ是的上界,ε表示一个很小的值,不小于(1-ε)代表隐蔽性约束。

83、在overlay模式下,优化问题表示为:

84、

85、

86、

87、

88、

89、

90、0≤β≤1,

91、其中ω是蜂窝用户发送信号的上界,表示满足与基站的基本通讯需求;η是合法监测者发送干扰信号的上界;γ是d2d可疑发送机发送信号的上界;是蜂窝用户对基站的信号传输速率,表示为是基站的瞬时信噪比,δ是的上界,ε表示一个很小的值,不小于(1-ε)代表隐蔽性约束,范围在0-1之间。

92、与现有技术相比,本发明的有益效果为:

93、(1)相比于其他的发明,它们大多只在d2d网络下进行考虑,本发明考虑实际无线通信网络中的d2d通信和蜂窝用户的网络,并且基于两种不同的频谱共享模式制定优化问题(基于在underlay模式下d2d对和蜂窝用户共享相同频谱资源,而overlay模式下将频谱划分给不同的信道。无论是underlay和overlay场景下,蜂窝用户都会与基站进行通信,在underly模式下,蜂窝用户不仅通过无线电波向基站发送信号进行通信,同时会复用d2d对占用的网络频谱,发送的信号对合法监测者和可疑接收机都会产生干扰,而overlay模式下,由于蜂窝用户的频谱和d2d对的频谱相互正交,所以蜂窝用户发送的信号不会对合法监测者和可疑接收机进行干扰。),在隐蔽约束下实现主动窃听。为了提高监视性能和窃听非中断概率,考虑d2d可疑接收机具有最佳检测能力,为防止发送的干扰信号被检测到,合法监测者应隐蔽的发送干扰噪声并谨慎控制干扰噪声功率pj,在隐蔽性约束下增加干扰噪声功率,由瞬时信噪比公式中看出d2d可疑接收机的瞬时信噪比sinrdr会降低。由于本发明采用窃听非中断概率作为性能指标,窃听不中断概率表示为ε[a]=pr(sinrm≥sinrdr),所以在隐蔽性约束条件下合法监测者增加干扰噪声功率能提升窃听不中断概率,提高隐蔽监视性能。

94、(2)本发明基于信道往往不是完美的、且不确定性通常是不可避免的事实,在实际通信系统中,传感器节点可能处于复杂的环境中,信号受到障碍物,电磁干扰或自然环境变化影响,所以研究信道不确定性对实际通信环境中设计鲁棒性通信协议和数据传输非常重要。本发明中考虑可疑链路和干扰链路信道不确定性能够对最小检测错误概率和窃听不中断概率的研究也非常重要。

- 还没有人留言评论。精彩留言会获得点赞!