一种级联故障网络脆弱性评估与优化系统及其方法与流程

本发明涉及级联故障,特别是一种级联故障网络脆弱性评估与优化系统及其方法。

背景技术:

1、网络中,一个或少数几个节点或连线的失效会通过节点之间的耦合关系引发其他节点也发生失效,进而产生级联效应,最终导致相当一部分节点甚至整个网络的崩溃级联故障,是一种可以引发一系列失效,并最终在整个系统中导致故障传播的网络故障模式,因此,需对网络脆弱性进行评估与优化,若不如此,脆弱性则可能被攻击者利用,进而导致出现系统缺陷或安全问题。

2、而网络脆弱性检测评估需要对网络中的多个相关联的运行状态及其上运行的服务进行扫描,以便检测各种可能的脆弱点。当前,常用的技术手段包括对网络端口和web应用进行检测扫描,如nmap、nessus、openvas和saint等,以通过对状态的分析和响应来了解特定的端口、服务和应用是否有异常,进而检测系统安全漏洞和缺陷,然而,攻击者对服务器系统的攻击是多样的,其采用不同的网络路径发起攻击,会对服务器系统网络的不同服务状态造成不同影响,同时,与之相关的响应率和各个数据的占用率以及状态负荷均会受到影响,现有技术下,大多在遇有攻击入侵时收集入侵数据对服务状态的影响,而对与之关联的系统占用以及响应速度和系统负荷的影响则难以进行综合评估,不仅导致难以根据攻击特征对服务器系统进行改善优化,亦不利于针对各链路攻击而构建防护。

技术实现思路

1、鉴于上述现有的级联故障网络脆弱性评估与优化中存在的问题,提出了本发明。

2、因此,本发明其中的一个目的是提供一种级联故障网络脆弱性评估与优化系统及其方法,其通过在遭遇攻击后获取服务器系统的各服务状态和与之关联的服务状态占用率以及系统负荷,可综合判断攻击后对服务器系统产生的影响,同时,可监测各服务状态的节点数值和系统变化,以收集攻击者的数据特征,并且,还能对经常性受到攻击篡改的数据进行数据重构,不仅改善了对系统影响的综合评估,还提高了对各攻击入侵手段的抵御能力,提高了服务器系统的稳定性。

3、为解决上述技术问题,本发明提供如下技术方案:

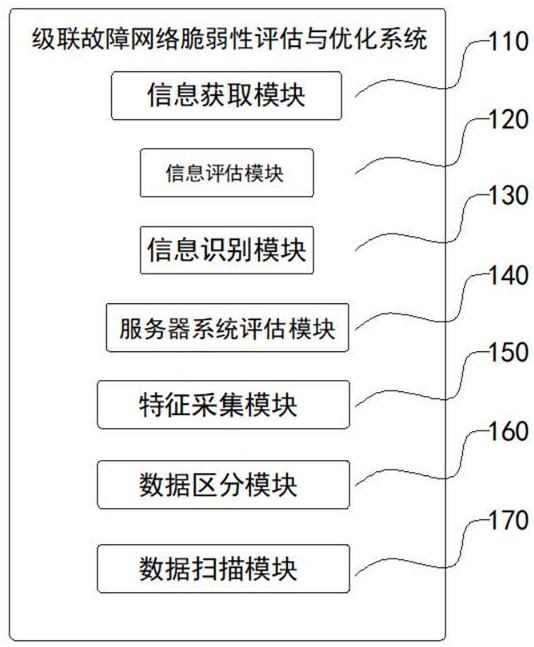

4、一方面,本发明提供一种级联故障网络脆弱性评估与优化系统,包括:

5、信息获取模块,用于获取服务器的配置信息量和文件信息量的总和,以及用于获取服务器在执行任务时的系统数据变化,并以系统数据的变化为基础生成观测模型,同时,记录储存其中的变化量;

6、信息评估模块,用于获取观测模型中所有信息的变化量占全部获取到的配置信息量和文件信息量的比例,并预设系统数据变化量安全阈值,在该安全阈值的基础上,当系统数据变化量超出这一安全阈值时,则获取超出这一安全阈值时服务器的运行功率和时间;

7、信息识别模块,用于获取服务器系统中的数据资料是否被破坏、篡改、删除和/或伪造,并预设度量指标,同时,以所述度量指标为基础获取数据资料从被攻击到结束的用时,并将获取到的用时上传至所述观测模型;

8、服务器系统评估模块,用于获取数据资料被攻击后对服务器系统的影响程度,所述影响程度包括服务控制权限和服务控制种类,其中,所述服务控制权限包括获取数据资料被攻击后,网络服务是否已被控制和管理;而所述服务控制种类包括获取网络连接状态、网络宽带状态、网络服务状态、计算服务状态和存储服务状态;

9、特征采集模块,用于当服务器系统的数据资料遭受攻击破坏时收集攻击方的数据特征ɡi,并对所收集的数据特征ɡi进行汇总,形成qwen数据模型,同时,对所述qwen数据模型进行更新,并为所述qwen数据模型预设接入层节点k1和核心层节点k2,同时,以不同服务器的系统数据为原始数据采集攻击方的数据容量bit,并将采集到的数据容量bit上传至qwen数据模型中;

10、数据区分模块,用于对所收集的数据特征ɡi进行有效性和无效性区分,并预设损害变量阈值,所述损害变量阈值以服务器网络的稳定性为基础预设,当数据特征ɡi未超出所述损害变量阈值时,则系统判定该数据特征ɡi为无效性,反之,则系统判定为有效性,同时,将有效性数据特征ɡi上传至所述qwen数据模型。

11、作为本发明的一种优选方案,其中:为服务器的配置信息量预设平均量值,所述平均量值包括带宽占用率、内存占用率、丢包率和响应延迟率,并以所述平均量值的最低值为基础分别赋予带宽占用率、内存占用率、丢包率和响应延迟率数据库,计算出攻击方在不同数据容量bit下侵入数据库所需的用时,根据如下公式计算得出:

12、

13、式中,j=1,2,...n,其中,ν为线路总数;

14、γ为第n个不同的数据容量bit,(sj)为第n个不同的数据容量bit侵入数据库所需的用时,sjν为数据容量bit的变量值,sjlim为所有数据容量bit变量值的总值,并将所述数据容量bit变量值的总值sjlim集成到所述数据库中;

15、其中,分别为所述平均量值内的带宽占用率、内存占用率、丢包率和响应延迟率预设pq节点数值,并获取最先被篡改的pq节点数值,同时,获取该pq节点数值的数据容量bit,计算出该pq节点数值的数据容量bit占攻击方数据容量bit的权重,根据如下公式计算得出:

16、

17、式中,f表示攻击方数据容量bit的归一性特征,(vi)表示经常性选取的攻击对象,所述攻击对象包括所述服务控制种类所获取的网络连接、网络宽带、网络服务、计算服务和存储服务,vilim表示pq节点数值在被篡改时,该pq节点数值所代表的对象的负荷功率的增长率,b表示该pq节点数值所代表的对象的初始负荷值。

18、作为本发明的一种优选方案,其中:获取篡改次数最多的pq节点数值,并对该所述pq节点数值进行数据重构,将重构的数据上传至数据库中,形成重构后的数据链防火墙,并将其中的非数值数据转换为数值数据,当该数据重构后的pq节点数值在未来时段再遇入侵时,则收集此入侵过程中攻击方的数据容量bit;

19、并且,将数据重构后的pq节点数值生成事故集,而后先以牛顿-拉夫逊法计算出每个pq节点的静态功率值,然后针对每个pq节点,用连续潮流法求出其pv曲线,得到其静态输出功率持续时间,直至其pq节点脱离静态输出状态为止,根据下列公式得出:

20、

21、其中,i=1,2,...n;

22、式中,n为非中间节点的pq节点的个数,f表示所述事故集内每个pq节点的历史静态功率值,a为被切除的线路数,δ表示pq节点被入侵时,其从静态输出功率状态到动态变化功率状态的用时,同时,在该时间段内,获取服务器网络线路的负载分布状态。

23、作为本发明的一种优选方案,其中:获取pq节点被入侵时,其从静态输出功率状态到动态变化功率状态这一时间段攻击方数据容量bit的增加比重,并在该所述增加比重中,获取原始比重数据,同时,监测pq节点数值所代表的对象的负荷功率变化,并获取攻击方数据容量bit增加比重中的特征值,以此,构建motter-lai模型。

24、作为本发明的一种优选方案,其中:分别将每次的负荷功率变化上传到所述motter-lai模型中,并对motter-lai模型进行更新,同时,在pq节点数值所代表的对象的负荷功率发生变化时,监测其余各pq节点数值所代表的对象的负荷功率变化,并分别截取其中最初的变化值,将该变化值预设为基础值,同时,将该基础值上传至数据库。

25、作为本发明的一种优选方案,其中:分别在所获取到的各基础值的基础上实时截取攻击方的数据容量bit,并以此数据容量bit重构基础值,同时,利用floyd最小成本路径法构建重构后的基础值结构模型,并且,于所述基础值结构模型内将基础值划分为低基础值α1和高基础值α2,并分别赋予所述高基础值α2数据防火墙,当所述低基础值α1遭遇破坏、篡改、删除和/或伪造时,则系统判定服务器的带宽占用率、内存占用率、丢包率和响应延迟率异常,在此情况下,启动所述数据防火墙对高基础值α2进行防护。

26、作为本发明的一种优选方案,其中:还包括数据扫描模块,所述数据扫描模块用于扫描攻击方的不同数据特征ɡi,包括从不同的web端和/或各网络链路所获取的攻击方的各项数据特征ɡi,将通过扫描而获取到的不同数据特征ɡi上传至所述qwen数据模型中,同时,记录不同的数据特征ɡi所经常性选取的攻击对象,并以不同的数据特征ɡi为基础对服务器系统制定配置策略,将策略编码为oval定义、收集数据、oval分析以及oval结果报告。

27、作为本发明的一种优选方案,其中:以所述oval结果报告为基础预设服务器系统壁垒,并构建xovaldi反入侵模型进行网络脆弱性检测,所述xovaldi反入侵模型包括所述事故集内重构后的pq节点数值,以所述pq节点数值为该模型内的原始值,当所述原始值被篡改、损坏、删除和/或伪造时,则判定服务器系统壁垒异常,同时,判定为高脆弱性,在此情况下,重新以不同的数据特征ɡi为基础对服务器系统制定配置策略。

28、一方面,本发明提供一种级联故障网络脆弱性评估与优化系统的方法,包括以下步骤:

29、步骤s10,获取服务器网络系统正常的网络连接状态、网络宽带状态、网络服务状态、计算服务状态和存储服务状态,同时,在此正常状态下,分别预设带宽占用率、内存占用率、丢包率和响应延迟率的正常阈值;

30、步骤s20,分别获取网络连接状态、网络宽带状态、网络服务状态、计算服务状态和存储服务状态于异常情况下带宽占用率、内存占用率、丢包率和响应延迟率的正常阈值的变化状态;

31、步骤s30,当服务器系统的数据资料遭受攻击破坏时收集攻击方的数据特征ɡi,将不同变化状态下收集到的数据特征ɡi进行汇总,形成qwen数据模型,同时进行有效性和无效性区分,并预设损害变量阈值,当数据特征ɡi未超出所述损害变量阈值时,则系统判定该数据特征ɡi为无效性,反之,则系统判定为有效性;

32、步骤s40:为服务器的配置信息量预设平均量值,并分别为所述平均量值内的带宽占用率、内存占用率、丢包率和响应延迟率预设pq节点数值,同时,获取最先被篡改的pq节点数值和篡改次数最多的pq节点数值,并对该所述pq节点数值进行数据重构,形成重构后的数据链防火墙;

33、步骤s50:获取pq节点被入侵时,其从静态输出功率状态到动态变化功率状态这一时间段攻击方数据容量bit的增加比重,同时,监测各pq节点数值所代表的对象的负荷功率变化,并获取攻击方数据容量bit增加比重中的特征值,以此,构建motter-lai模型;

34、步骤s60:在监测其余各pq节点数值所代表的对象的负荷功率变化,并分别截取其中最初的变化值,将该变化值预设为基础值,并且,于所获取到的各基础值的基础上利用floyd最小成本路径法构建重构后的基础值结构模型;

35、步骤s70:于所述基础值结构模型内将基础值划分为低基础值α1和高基础值α2,并分别赋予所述高基础值α2数据防火墙,当所述低基础值α1遭遇破坏、篡改、删除和/或伪造时,则系统判定服务器的带宽占用率、内存占用率、丢包率和响应延迟率异常,在此情况下,启动所述数据防火墙对高基础值α2进行防护。

36、步骤s80:从不同的web端和/或各网络链路所获取的攻击方的各项数据特征ɡi,同时,记录不同的数据特征ɡi所经常性选取的攻击对象,并以不同的数据特征ɡi为基础对服务器系统制定配置策略,将策略编码为oval定义、收集数据、oval分析以及oval结果报告;

37、步骤s90:以oval结果报告为基础预设服务器系统壁垒,并构建xovaldi反入侵模型进行网络脆弱性检测,同时,以所述事故集内重构后的pq节点数值为该模型内的原始值,当所述原始值被篡改、损坏、删除和/或伪造时,则判定服务器系统壁垒异常,同时,判定为高脆弱点,在此情况下,重新以不同的数据特征ɡi为基础对服务器系统制定配置策略。

38、本发明的有益效果:本发明通过对服务器系统数据安全预设度量指标,以及服务器系统在被攻击入侵后收集服务控制权限和服务控制种类,可获取被攻击后的各个网络、系统计算和存储状态,在此情况下,还能获取攻击者的数据特征,以分析数据特征中的有效性和无效性,据此得出在服务器系统被攻击后,在各个网络、系统计算和存储状态的基础上获取与之相关的各个服务的占用率以及系统响应情况,并且,还能在正常的占用率以及系统响应的情况下获取攻击过程中对各路节点数值的变化,以对存在缺陷和/或高脆弱性的系统数据进行重构,以提升在未来时段再遇攻击时对服务器系统的防护能力,此外,在系统数据重构后,还能根据所遭遇的攻击特征对重构后的系统数据进行模拟反演,以检验在未来时段再遇攻击时的防护能力,提高了服务器系统的稳定性。

- 还没有人留言评论。精彩留言会获得点赞!