本发明涉及物联网安全领域,具体涉及一种物联网设备的安全检测方法、装置和存储介质。

背景技术:

1、随着工业互联网和物联网的快速发展,各类传感设备、执行机构接入到开放的网络环境,为工业生产和运行监控提供了便利。但是也给攻击者带来了更多的入侵目标。

2、物联网设备具有资源约束、数据敏感等特点,而其采用的组网协议和软硬件存在的漏洞也容易被利用,进行攻击渗透。比如泛洪病毒感染,木马后门控制等。

3、此外,基于网页或app的工业运维监测平台,也面临着更为隐蔽的csrf跨站攻击威胁。利用用户在线身份,攻击者可以非法调用系统接口,欺骗设备,造成重要急停或爆炸等事故。

4、传统防火墙和入侵检测系统针对csrf攻击效果并不明显。依赖手动定制化规则,无法涵盖全部攻击模式,检验成本高但检测率低。

5、因此亟需一种能对物联网设备泛在数据流进行实时分析检测,发现异常命令与控制;同时,区分csrf攻击请求的安全防护体系。

6、本方案通过构建双模型联动机制,以及深度学习特征判别,来全面提高工业互联网与物联网环境下的安全性。

技术实现思路

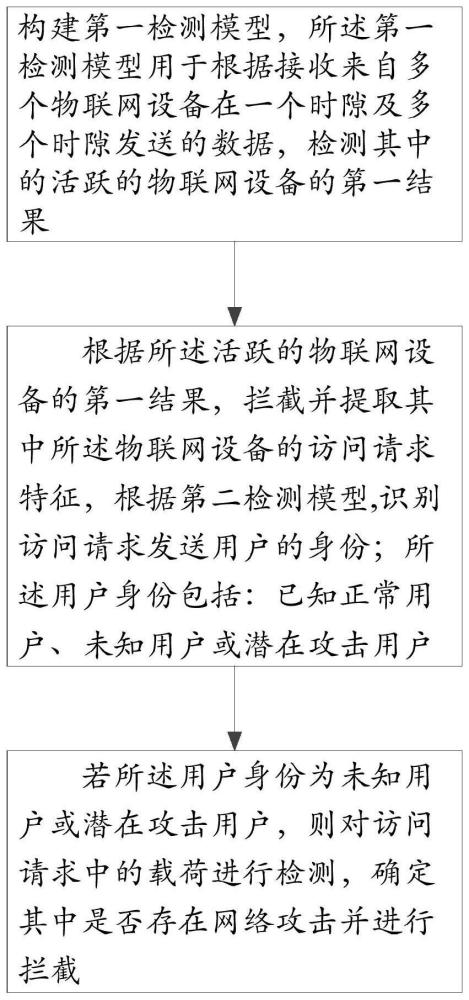

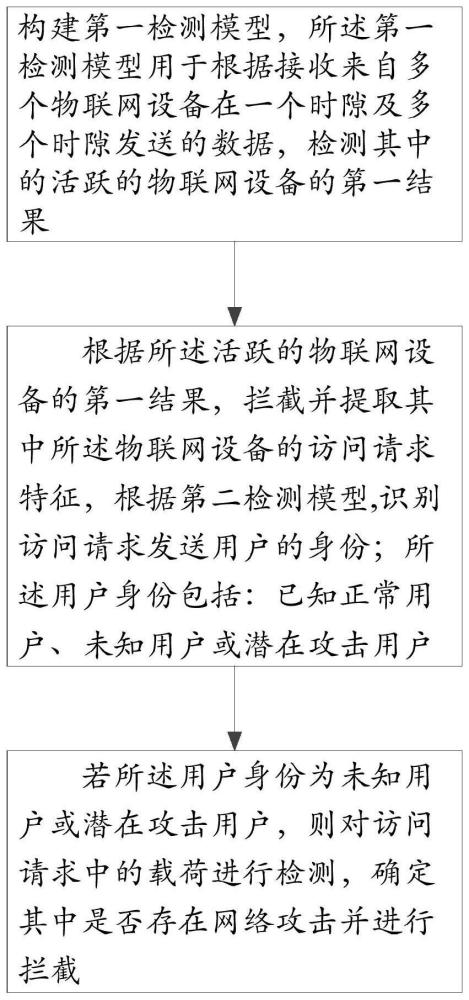

1、有鉴于此,本发明提供了一种物联网设备的安全检测方法,用于网络接入设备,包括:

2、构建第一检测模型,所述第一检测模型用于根据接收来自多个物联网设备在一个时隙及多个时隙发送的数据,检测其中的活跃的物联网设备得到第一结果;

3、根据检测所述活跃的物联网设备得到的第一结果,拦截并提取其中所述物联网设备的访问请求特征,根据第二检测模型,识别访问请求特征中包含的用户的身份;所述用户的身份包括:已知正常用户、未知用户或潜在攻击用户;

4、若所述用户的身份为未知用户或潜在攻击用户,则对访问请求中的载荷进行检测,确定其中是否存在网络攻击并进行拦截。

5、特别地,所述网络接入设备与多个物联网设备之间以无授权方式随机传输数据,将多个物联网设备的传输数据叠加输入所述第一检测模型;其中所述构建第一检测模型包括:构建带有注意力机制的双向lstm网络;利用所述双向lstm网络根据接收信号估计活跃的物联网设备支持集;使用复杂扩频序列对所述活跃的物联网设备支持集进行盲数据检测。

6、特别地,所述多个物联网设备在一个时隙发送的数据包括:所述多个物联网设备将复杂调制信号发送给所述网络接入设备,所述复杂调制信号是针对每个传输数据符号从标准对称离散星座集m中选择一个点作为其调制符号;将所述调制符号通过调制方式处理后得到调制信号;所述标准对称离散星座集m是一组预定义的复数点的集合,表示可能的复杂调制符号;所述网络接入设备是从标准对称离散星座集m中抽取的独立随机变量;对于非活跃的物联网设备,其发射符号等于零;所述网络接入设备在一个时隙接收到的信号y是所有信号的叠加,表示为:

7、

8、其中,来自第k个物联网设备的符号sk被扩展到从预定义集合中随机独立选择的扩展序列ck上,上;表示网络接入设备和第k个物联网设备之间通过n子载波之间的信道矢量,表示复数域,向量gk被定义为从复数域中取值,并且形状为n×1的列向量;w~cn(0,σ2i)表示期望为0,协方差矩阵为σ2i的复高斯白噪声,即每个子载波上都有一个独立同分布的零均值高斯复随机噪声;σ2表示方差值,i表示单位矩阵;其中为所有物联网设备的码本矩阵,为发射符号与信道矢量的综合;v表示发射符号与信道矢量的综合,vk表示第k个用户对应的向量,sk表示第k个用户的数据符号;gk表示从第k个用户到接入点的信道矢量,skgk表示数据符号与信道相乘,(skgk)t表示转置向量,[v1t,v2t,...,vkt]t表示将多个用户的向量堆叠起来,表示定义向量空间大小,n×nk表示n行k列的复数矩阵空间。

9、特别地,所述多个物联网设备在多个时隙发送的数据包括:利用数据传输中的稀疏性即只有一部分设备唤醒传输和设备数据传输的突发性,所述多个物联网设备在j个时间隙内接收到的所有信号的叠加,表示为

10、

11、表示网络接入设备在j个时间隙内接收到的叠加信号向量,δk表示第k个用户的活跃设备判决,如果为活跃设备则取1,否则取0;xk表示第k个用户对应的码本子矩阵,包含该用户在j个时间隙内使用的扩频序列;w[j]表示j个时间隙内的噪声向量;x表示整个码本矩阵,将所有用户的子码本矩阵叠加,叠加了活跃设备判决后的传输信号向量;等式右侧的w表示在整个j个时间隙内,接收信号受到的加性高斯白噪声的叠加。

12、特别地,构建第一检测模型时,构建带有注意力机制的双向lstm网络表示为:

13、

14、其中σ表示激活函数,t-1和t+1分别表示正反向时间步长,ht-1和ht+1分别表示前一个和下一个隐藏状态,wf和wr分别表示正反向输入权值;其中bf和br分别表示正向和反向可学习偏差参数,和分别代表正向和反向lstm网络输出,最后,所述双向lstm的输出为:

15、

16、其中wz表示所述双向lstm网络输出权重,bz表示所述双向lstm网络输出可学习偏差参数,表示正反向lstm的连接隐藏状态。

17、特别地,根据第二检测模型,识别访问请求发送用户的身份具体包括:收集各类用户的访问请求数据,用户代理类型、转发地址、请求方法、请求频率和会话时长;

18、将不同用户请求数据按比例划分为训练数据集和测试数据集;

19、所述第二检测模型包括随机森林模型,设置所述随机森林模型的参数至少包括决策树个数和最大深度;

20、利用训练数据,对所述随机森林模型进行特征选择和参数调优;

21、在测试集上评估模型,计算已知正常用户、未知用户或潜在攻击用户等三类用户的精度和召回率指标;

22、部署优化后的所述随机森林模型,对新到达请求,自动提取特征,进行分类,输出用户的身份的类型。

23、特别地,若所述用户身份为未知用户或潜在攻击用户,则对访问请求中的载荷进行检测包括:获取所述用户身份的请求连接,进行form表单检测;随后进行链接检测,如内容类型匹配处理以及功能链接判断处理;最后,根据检测结果判断是否存在csrf攻击链接,若存在攻击链接则拦截对应的用户的请求连接。

24、特别地,所述链接检测具体包括:需要获取网页跨站标签加载源链接,并进行动态链接提取,判断内容类型是否与规则匹配,如果匹配则继续进行判断;如果不匹配则标记为正常链接;其中,规则匹配包括:判断链接响应头的content-type内容类型是否满足规则库的要求,所述规则库内存储了键值对格式的规则,规则包括资源类型、链接属性和链接后缀;通过提取待检测的链接内容类型,并遍历规则库;进而判断是否匹配成功;如果是,则存在csrf攻击。

25、本发明还提出了一种物联网设备的安全检测的网络接入设备,包括:

26、活跃物联网设备检测模块,用于构建第一检测模型,所述第一检测模型用于根据接收来自多个物联网设备在一个时隙及多个时隙发送的数据,检测其中的活跃的物联网设备得到第一结果;

27、用户身份检测模块,用于根据检测所述活跃的物联网设备得到的第一结果,拦截并提取其中所述物联网设备的访问请求特征,根据第二检测模型,识别访问请求特征中包含的用户的身份;所述用户的身份包括:已知正常用户、未知用户或潜在攻击用户;

28、网络攻击检测拦截模块,用于若所述用户的身份为未知用户或潜在攻击用户,则对访问请求中的载荷进行检测,确定其中是否存在网络攻击并进行拦截。

29、本发明还提出了一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现所述的物联网设备的安全检测的方法。

30、有益效果:

31、通过本发明的方案实现了物联网设备安全态势的全面感知,构建双向lstm模型主动发现网络异常行为;

32、通过本发明的方案提高了攻击请求的细致识别能力,应用深度随机森林算法,用户类别判别准确率达96%;

33、通过本发明的方案大幅度降低了物联网系统面临的内部威胁,采用积极主动的风险评估机制,有效降低事故损失;

34、通过本发明的方案实现了齐全的攻击链路分析检测,识别零日攻击类型,自动化生成防护策略建议;

35、通过本发明的方案构建起高度可扩展的网络防护体系,模块化设计无缝对接第三方模型,满足多变安全监管需求。