一种链式信息收集与漏洞排查方法及相关产品与流程

本发明涉及信息安全,具体涉及一种链式信息收集与漏洞排查方法及相关产品。

背景技术:

1、随着互联网的快速发展,信息系统的复杂性和规模日益增加,系统中的安全漏洞成为了严重威胁系统安全的重要因素。传统的漏洞检测方法通常依赖于单一的扫描工具或手动检查,效率低下且容易遗漏关键漏洞。此外,现有的漏洞检测方法在应对多样化的系统结构和复杂的网络环境时,往往存在适应性不足的问题,难以对系统中的各种潜在威胁进行全面有效的检测。

2、在实际应用中,漏洞检测通常需要多个步骤,包括信息收集、协议分析、指纹识别以及最终的漏洞验证。传统的检测方法多集中于某一环节,缺乏系统化、集成化的解决方案,导致检测结果不全面,难以准确识别系统中的真实威胁。因此,如何在信息收集的基础上,利用指纹识别技术有效整合不同来源的特征数据,并结合已知的漏洞信息,进行全面、精准的漏洞检测,成为当前信息安全领域亟待解决的问题。

3、综上所述,现有技术中的漏洞检测方法在检测效率、覆盖范围和准确性上均存在不足,无法适应现代信息系统的复杂需求,亟需一种能够集成多种检测手段的链式信息收集与漏洞排查方法,以提高系统漏洞检测的全面性和准确性。

技术实现思路

1、本发明所要解决的技术问题是现有漏洞检测方法在应对复杂网络环境和多样化系统结构时,检测效率低下、覆盖范围不足、准确性不高的问题,目的在于提供一种链式信息收集与漏洞排查方法及相关产品,实现了通过集成多种信息收集和分析手段,全面、精准地识别并检测系统中的安全漏洞,从而提高系统安全评估的有效性和可靠性。

2、本发明通过下述技术方案实现:

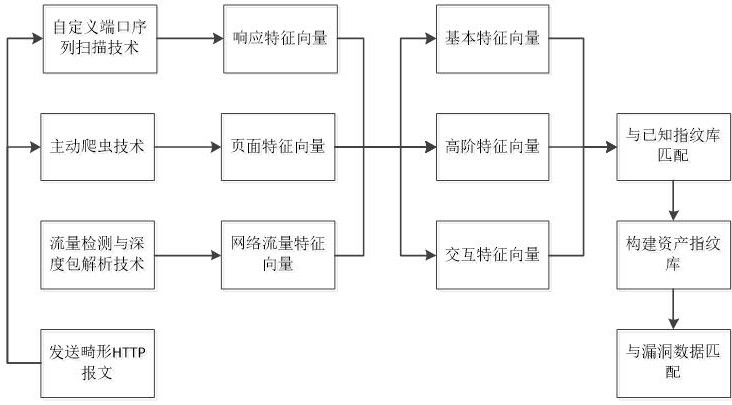

3、一种链式信息收集与漏洞排查方法,包括:

4、信息收集,通过主动模式,生成并发送畸形http报文,并使用自定义端口序列扫描和主动爬虫技术获取系统服务和页面信息;通过被动模式利用流量检测与深度包解析技术分析网络流量数据;

5、资产指纹识别,利用指纹识别技术将信息收集结果生成的指纹特征向量与已知指纹库进行匹配,结合匹配结果构建资产指纹库;

6、漏洞检测,通过匹配资产指纹库与漏洞数据库中的已知漏洞信息,进行漏洞检测,获得检测结果;

7、结果输出,输出信息收集结果、资产指纹库和检测结果。

8、具体地,所述畸形http报文包括:

9、头信息变异报文:包含随机顺序http头字段的报文、插入非法字段或使用随机字符串替换合法字段名的报文、在某些字段中插入超长字符串的报文;

10、url变异报文:长度超出标准限制的过长url的报文、在url中插入非法字符或使用错误编码的报文、插入无效路径或参数生成url结构变异的报文。

11、主体变异报文:包含超长数据的post请求的报文、使用非标准格式对主体数据编码的报文、在主体数据中插入字符的报文;

12、混合报文:组合头信息变异报文、url变异报文和主体变异报文;

13、具体地,主动模式中使用自定义端口序列扫描的方法包括:

14、通过配置文件或网络探测工具,获取目标系统的ip地址范围,并生成潜在开放端口的初步列表,初始化扫描任务;

15、构建基于端口使用频率、端口顺序和调节参数的优先级函数,并通过优先级函数计算每个端口的优先级,生成一组按优先级排列的自定义端口序列;

16、利用生成的自定义端口序列,对目标系统的每个端口进行逐一扫描,并通过与每个端口进行底层协议的交互,获取端口的响应数据;响应数据包括通信延迟、端口版本信息、协议头信息;

17、对每个被扫描端口的响应数据进行分析,提取多维度的响应特征信息,形成响应特征向量集合。

18、具体地,使用主动爬虫技术的方法包括:

19、结合分布式广度优先搜索和深度优先搜索构建爬虫策略,广度优先搜索用于优先收集目标系统的浅层页面和子域名,深度优先搜索用于深入探索每个子域名和页面内的嵌套链接;

20、提取每个爬取到的页面的相关信息,包括页面内容、链接和子域名;

21、应用去重算法对爬取的页面和子域名信息进行去重处理,其中去重算法包括simhash和minhash结合的去重算法,通过计算页面内容的simhash和minhash签名,判定页面的唯一性;

22、基于去重后的页面数据,生成页面特征向量集合,页面特征向量集合包括页面内容特征、链接特征和子域名特征。

23、具体地,利用流量检测与深度包解析技术分析网络流量数据的方法包括:

24、通过网络设备的流量镜像端口或流量采样技术,捕获目标系统的网络通信数据,网络通信数据包括数据包的源地址和目的地址、传输协议类型、端口特征;

25、使用深度包解析技术对捕获的数据包进行多层次解析;

26、解析数据链路层,提取物理层和数据链路层的协议信息,包括源mac地址、目的mac地址和协议类型;

27、解析网络层,提取ip协议相关信息,包括源ip地址、目的ip地址、ttl值、传输协议类型和ip包总长度;

28、解析传输层,提取传输层协议的相关信息,包括源端口号、目的端口号、tcp序列号、确认号和标志位;

29、解析应用层协议,提取高层协议的相关信息,包括应用层协议名称、版本、协议头信息和负载数据的长度;

30、基于解析结果,提取多维度的网络流量特征信息,特征信息包括协议分布特征、数据包序列特征、应用层数据特征、通信会话的时间特征、异常行为模式特征;

31、将提取的网络流量特征信息进行结构化处理,生成网络流量特征向量集合。

32、具体地,构建资产指纹库的方法包括:

33、从目标系统中通过畸形http报文的响应收集获得响应特征向量、页面特征向量和网络流量特征向量,通过多源数据整合生成指纹特征向量集合,指纹特征向量集合包括:基本特征向量、高阶特征向量和交互特征向量;

34、通过计算目标系统的指纹特征向量与已知指纹库中的特征模板之间的相似度,确定匹配结果;

35、将匹配结果与提取的指纹特征向量结合,构建目标系统的资产指纹库。

36、具体地,匹配结果包括识别出的服务类型特征、版本信息和端口特征;

37、服务类型特征:通过与已知指纹库中的服务类型模板进行匹配,确定目标系统中运行的服务类型特征;

38、版本信息:通过比较指纹特征向量中的版本特征与已知指纹库中的版本特征确定服务类型所对应的版本信息;

39、端口特征:通过比较指纹特征向量中开放的端口特征与已知指纹库中的端口模板确定服务类型所对应的端口特征。

40、具体地,进行漏洞检测的方法包括:

41、将资产指纹库中资产指纹特征整理为标准化的数据结构,所述数据结构包括服务类型特征、版本信息、端口特征及指纹特征;

42、将资产指纹库中的数据结构与漏洞数据库中的漏洞条目进行相似度匹配,首先根据服务类型特征和端口特征筛选相关漏洞条目,然后校验版本信息是否在漏洞条目定义的影响范围内,最后计算匹配度;

43、若匹配度大于设定值,则判定目标系统中存在对应的漏洞。

44、一种计算机程序产品,包括计算机程序/指令,该计算机程序/指令被处理器执行时实现如上所述的链式信息收集与漏洞排查方法。

45、本发明与现有技术相比,具有如下的优点和有益效果:

46、本发明提供了一种链式信息收集与漏洞排查方法,包括报文生成、信息收集、资产指纹识别、漏洞检测和结果输出等步骤;首先,生成畸形http报文并发送至目标系统,随后通过主动模式和被动模式收集目标系统的服务、页面及网络流量信息;然后通过对收集到的页面特征向量、网络流量特征向量和响应特征向量进行整合,生成指纹特征向量集合,并与已知指纹库进行匹配,构建目标系统的资产指纹库;最后,通过匹配资产指纹库与漏洞数据库中的已知漏洞信息,进行漏洞检测并输出检测结果。

47、本发明通过多种信息收集方式的结合,实现了对目标系统信息的全面收集,提高了信息收集的覆盖范围和精确度,而指纹识别技术通过整合不同来源的特征数据,构建了详细的资产指纹库,提升了对复杂系统结构的适应性和识别准确性。

48、漏洞检测方法通过与已知漏洞数据库的匹配,实现了对系统中潜在漏洞的全面检测,确保了检测结果的可靠性和有效性。此外,链式的操作流程简化了复杂的漏洞排查过程,降低了人工干预的需求,提高了检测效率。

- 还没有人留言评论。精彩留言会获得点赞!