网络威胁检测方法和装置与流程

本技术涉及网络安全,尤其涉及网络威胁检测方法和装置。

背景技术:

1、随着计算机网络技术的不断发展,计算机网络系统的安全问题变得越来越严重,其中,网络威胁检测在网络安全中扮演着极其关键和重要的角色,其是网络处置的基础和前提,对于保障网络安全、实时监控和预警具有重要的现实意义。

2、传统地,在进行网络威胁检测时,通常是采用规则引擎实现,即可以基于特定规则来检测异常行为,从而得到网络威胁检测结果。然而,随着不断出现的新型网络威胁,以及网络环境的复杂化,从而很难对新型网络威胁进行准确检测。

3、因此,采用上述方式进行网络威胁检测的准确性较低。

技术实现思路

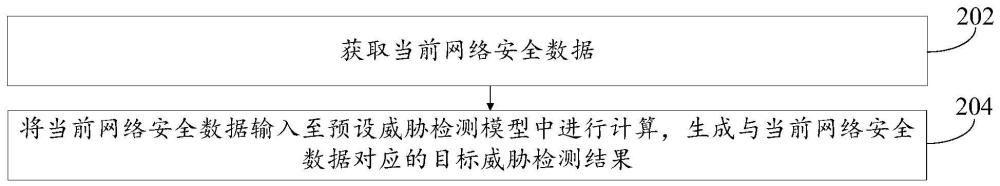

1、本技术旨在至少解决现有技术中存在的技术问题,为此,本技术第一方面提出一种网络威胁检测方法,该方法包括:

2、获取当前网络安全数据;其中,当前网络安全数据包括当前网络流量数据及当前网络日志数据中的至少一种;

3、将当前网络安全数据输入至预设威胁检测模型中进行计算,生成与当前网络安全数据对应的目标威胁检测结果;其中,预设威胁检测模型是对预设卷积神经网络模型及预设循环神经网络模型进行融合后得到的。

4、在一种可能的实施方式中,将当前网络安全数据输入至预设威胁检测模型中进行计算,生成与当前网络安全数据对应的目标威胁检测结果,包括:

5、将当前网络安全数据输入至预设威胁检测模型中,采用预设威胁检测模型中的预设卷积神经网络模型对当前网络安全数据进行计算,生成与当前网络安全数据对应的第一输出结果;

6、采用预设威胁检测模型中的预设循环神经网络模型对当前网络安全数据进行计算,生成与当前网络安全数据对应的第二输出结果;

7、基于第一输出结果及第二输出结果,计算目标威胁检测结果。

8、在一种可能的实施方式中,预设循环神经网络模型包括第一注意力机制模块,预设循环神经网络模型包括第二注意力机制模块,基于第一输出结果及第二输出结果,计算目标威胁检测结果,包括:

9、计算预设卷积神经网络模型对应的第一权重及预设循环神经网络模型对应的第二权重;其中,第一权重用于表征通过第一注意力机制模块计算得到的与当前网络安全数据对应的各特征项之间的重要性得分,第二权重用于表征通过第二注意力机制模块计算得到的与当前网络安全数据对应的各特征项之间的重要性得分;

10、基于第一权重及第二权重对第一输出结果及第二输出结果进行融合,生成融合输出结果;

11、对融合输出结果进行封装处理,生成目标威胁检测结果。

12、在一种可能的实施方式中,预设威胁检测模型的构建过程,包括:

13、采用第一权重及第二权重对预设卷积神经网络模型及预设循环神经网络模型进行融合处理,生成初始威胁检测模型;其中,预设卷积神经网络模型及预设循环神经网络模型是通过预设网络安全数据样本集训练得到的,预设网络安全数据样本集至少包括未标注的第一网络流量数据样本集、网络日志数据样本集及标注后的第二网络流量数据样本集;

14、采用预设调整规则对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型。

15、在一种可能的实施方式中,采用预设调整规则对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型,包括:

16、获取预设网络安全数据样本集对应的各特征项的当前状态;其中,当前状态用于表征各特征项的频率、重要性及变化状态;

17、针对各特征项,基于预设调整规则确定与当前状态对应的目标调整策略;

18、基于目标调整策略对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型;其中,模型架构包括隐藏层的层数、隐藏层单元的数量、层次结构及激活函数的类型。

19、在一种可能的实施方式中,基于目标调整策略对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型,包括:

20、基于目标调整策略对初始威胁检测模型的模型架构进行调整,生成中间威胁检测模型;

21、对中间威胁检测模型进行第一次优化处理及第二次优化处理,生成预设威胁检测模型;其中,第一次优化处理是基于预设网络安全数据样本集中的测试集进行处理的,第二次优化处理是基于预设网络安全数据样本集中的测试集及验证集进行处理的。

22、在一种可能的实施方式中,对中间威胁检测模型进行第一次优化处理及第二次优化处理,生成预设威胁检测模型,包括:

23、通过预设网络安全数据样本集中的测试集对中间威胁检测模型进行评估,根据评估结果及预设准确度阈值对中间威胁检测模型的模型参数进行调整,生成第一威胁检测模型;

24、通过预设网络安全数据样本集中的验证集对第一威胁检测模型进行验证,根据验证结果及预设准确度阈值对第一权重及第二权重进行调整,生成第二威胁检测模型;

25、通过预设网络安全数据样本集中的测试集对第二威胁检测模型进行测试,根据测试结果及预设准确度阈值确定重复执行通过验证集进行验证的过程,直至验证结果满足预设条件为止,生成预设威胁检测模型。

26、本技术第二方面提出一种网络威胁检测装置,该装置包括:

27、获取模块,用于获取当前网络安全数据;其中,当前网络安全数据包括当前网络流量数据及当前网络日志数据中的至少一种;

28、生成模块,用于将当前网络安全数据输入至预设威胁检测模型中进行计算,生成与当前网络安全数据对应的目标威胁检测结果;其中,预设威胁检测模型是对预设卷积神经网络模型及预设循环神经网络模型进行融合后得到的。

29、在一种可能的实施方式中,上述生成模块具体用于:

30、将当前网络安全数据输入至预设威胁检测模型中,采用预设威胁检测模型中的预设卷积神经网络模型对当前网络安全数据进行计算,生成与当前网络安全数据对应的第一输出结果;

31、采用预设威胁检测模型中的预设循环神经网络模型对当前网络安全数据进行计算,生成与当前网络安全数据对应的第二输出结果;

32、基于第一输出结果及第二输出结果,计算目标威胁检测结果。

33、在一种可能的实施方式中,预设循环神经网络模型包括第一注意力机制模块,预设循环神经网络模型包括第二注意力机制模块,上述生成模块还用于:

34、计算预设卷积神经网络模型对应的第一权重及预设循环神经网络模型对应的第二权重;其中,第一权重用于表征通过第一注意力机制模块计算得到的与当前网络安全数据对应的各特征项之间的重要性得分,第二权重用于表征通过第二注意力机制模块计算得到的与当前网络安全数据对应的各特征项之间的重要性得分;

35、基于第一权重及第二权重对第一输出结果及第二输出结果进行融合,生成融合输出结果;

36、对融合输出结果进行封装处理,生成目标威胁检测结果。

37、在一种可能的实施方式中,上述网络威胁检测装置还用于:

38、采用第一权重及第二权重对预设卷积神经网络模型及预设循环神经网络模型进行融合处理,生成初始威胁检测模型;其中,预设卷积神经网络模型及预设循环神经网络模型是通过预设网络安全数据样本集训练得到的,预设网络安全数据样本集至少包括未标注的第一网络流量数据样本集、网络日志数据样本集及标注后的第二网络流量数据样本集;

39、采用预设调整规则对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型。

40、在一种可能的实施方式中,上述网络威胁检测装置还用于:

41、获取预设网络安全数据样本集对应的各特征项的当前状态;其中,当前状态用于表征各特征项的频率、重要性及变化状态;

42、针对各特征项,基于预设调整规则确定与当前状态对应的目标调整策略;

43、基于目标调整策略对初始威胁检测模型的模型架构进行调整,生成预设威胁检测模型;其中,模型架构包括隐藏层的层数、隐藏层单元的数量、层次结构及激活函数的类型。

44、在一种可能的实施方式中,上述网络威胁检测装置还用于:

45、基于目标调整策略对初始威胁检测模型的模型架构进行调整,生成中间威胁检测模型;

46、对中间威胁检测模型进行第一次优化处理及第二次优化处理,生成预设威胁检测模型;其中,第一次优化处理是基于预设网络安全数据样本集中的测试集进行处理的,第二次优化处理是基于预设网络安全数据样本集中的测试集及验证集进行处理的。

47、在一种可能的实施方式中,上述网络威胁检测装置还用于:

48、通过预设网络安全数据样本集中的测试集对中间威胁检测模型进行评估,根据评估结果及预设准确度阈值对中间威胁检测模型的模型参数进行调整,生成第一威胁检测模型;

49、通过预设网络安全数据样本集中的验证集对第一威胁检测模型进行验证,根据验证结果及预设准确度阈值对第一权重及第二权重进行调整,生成第二威胁检测模型;

50、通过预设网络安全数据样本集中的测试集对第二威胁检测模型进行测试,根据测试结果及预设准确度阈值确定重复执行通过验证集进行验证的过程,直至验证结果满足预设条件为止,生成预设威胁检测模型。

51、本技术第三方面提出一种电子设备,所述电子设备包括处理器和存储器,所述存储器中存储有至少一条指令、至少一段程序、代码集或指令集,所述至少一条指令、所述至少一段程序、所述代码集或指令集由所述处理器加载并执行以实现如第一方面所述的网络威胁检测方法。

52、本技术第四方面提出一种计算机可读存储介质,所述存储介质中存储有至少一条指令、至少一段程序、代码集或指令集,所述至少一条指令、所述至少一段程序、所述代码集或指令集由处理器加载并执行以实现如第一方面所述的网络威胁检测方法。

53、本技术实施例具有以下有益效果:

54、本技术实施例提供的网络威胁检测方法,该方法包括:获取当前网络安全数据,其中,当前网络安全数据包括当前网络流量数据及当前网络日志数据中的至少一种,将当前网络安全数据输入至预设威胁检测模型中进行计算,生成与当前网络安全数据对应的目标威胁检测结果。本方案可以直接通过预先训练得到的预设威胁检测模型对当前网络安全数据进行分析,就能够得到与当前网络安全数据对应的目标威胁检测结果,提高了进行网络威胁检测的准确性及效率;另外,由于预设威胁检测模型是对预设卷积神经网络模型及预设循环神经网络模型进行融合后得到的,融合了处理网络流量数据中的空间特征和时间序列特征,使得模型能够更全面地考虑数据的时间信息,提升了对网络威胁的识别能力。

- 还没有人留言评论。精彩留言会获得点赞!